Technologie-Peripheriegeräte

Technologie-Peripheriegeräte

KI

KI

Forschung zu Datensicherheitsanalysen und Regulierungsstrategien in intelligent vernetzten Autos

Forschung zu Datensicherheitsanalysen und Regulierungsstrategien in intelligent vernetzten Autos

Forschung zu Datensicherheitsanalysen und Regulierungsstrategien in intelligent vernetzten Autos

Intelligente vernetzte Autos sind ein wichtiger Träger für den Austausch und die gemeinsame Nutzung intelligenter Informationen zwischen Autos und Menschen, Straßen und Backends. Man kann sagen, dass intelligente Autos die nächste Generation großer mobiler Endgeräte sind. Da intelligente vernetzte Autos mit einer großen Anzahl von Sensoren ausgestattet sind, sammeln sie während der Fahrt kontinuierlich Informationen zur Umgebungswahrnehmung, einschließlich Straßeninformationen, Informationen zum Fahrzeugbetriebszustand und persönlichen Informationen von Fahrern und Passagieren, und nutzen diese Informationen, um autonomes Fahren besser bereitzustellen und personalisierte Dienstleistungen für Tausende von Menschen.

Angesichts der rasanten Entwicklung intelligenter und vernetzter Autos ist die Datensicherheit zweifellos eines der Kernthemen, die dringend angegangen werden müssen. Derzeit erfolgt der Aufbau inländischer Dateninteraktionsplattformen durch Regierungsorganisationen, Design auf höchster Ebene, Umsetzung nationaler Strategien und Unterstützung durch Ministerien und Kommissionen sowie die Zusammenarbeit mit lokalen Regierungen und wissenschaftlichen Forschungseinrichtungen zum Aufbau relevanter Informationsplattformen für den öffentlichen Dienst. Dazu gehören die Überwachungsplattform „Zwei Passagiere und eine Gefahr“, die Fernüberwachungsplattform für schwere Fahrzeuge und die nationale Überwachungs- und Managementplattform für neue Energiefahrzeuge. Zu seinen Hauptfunktionen gehören Fahrzeugüberwachung, Fehlerdiagnose, Stromverbrauchsstatistik, Energieverbrauchsverwaltung, Systemverwaltung, Betriebskilometerstatistik, Fahrzeugausrüstungsverwaltung, APP-Fahrzeugverwaltung usw., um Fahrzeuginformationen in Echtzeit zu überwachen, Fehlerüberwachung durchzuführen und Sicherheitsalarme an Fahrzeugen warten.

1. Interpretation der Datensicherheit intelligenter vernetzter Fahrzeuge

1. Nationale politische Ebene

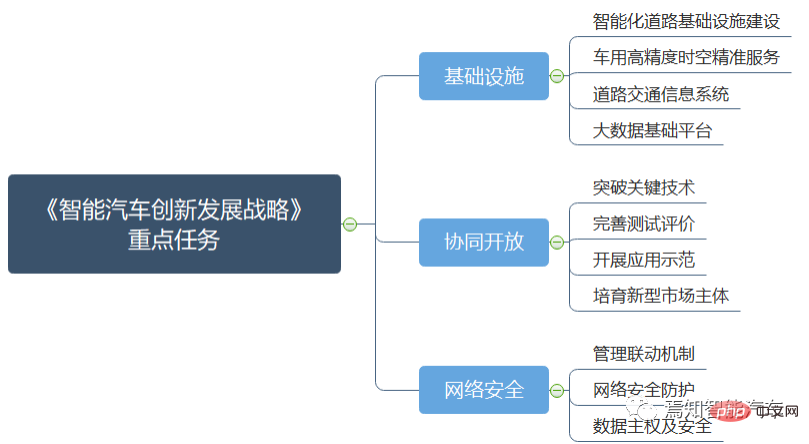

11 nationale Ministerien und Kommissionen, darunter die Nationale Entwicklungs- und Reformkommission und das Ministerium für Industrie und Informationstechnologie, haben gemeinsam die „Mitteilung“ herausgegeben Zur Herausgabe der „Innovationsentwicklungsstrategie für intelligente Fahrzeuge“ heißt es in der Bekanntmachung, dass bis 2025 die technologische Innovation, die Industrieökologie, die Infrastruktur, Vorschriften und Standards, die Produktüberwachung und die Netzwerksicherheitssysteme der Standard-Smart-Autos Chinas grundlegend gestaltet sein werden. Die Kernaufgaben der „Intelligent Vehicle Innovation and Development Strategy“ werden wie folgt klargestellt:

2. Nationale Regulierungsebene

Derzeit in Europa, den USA, Japan, Südkorea und mittelgroßen Regionen, Die meisten Fahrzeugdaten sind Eigentum der Automobilhersteller und nicht des Fahrzeugbesitzers. Das in unserem Land im Juni 2017 eingeführte Cybersicherheitsgesetz schreibt vor, dass die Erhebung personenbezogener Daten dem Grundsatz der Notwendigkeit entsprechen muss, d Klar informiert über verschiedene Geschäftsfunktionen von Produkten oder Dienstleistungen bzw. Arten der gesammelten personenbezogenen Daten. Darüber hinaus ist die Beziehung zwischen dem Ausgleich personenbezogener Daten und dem Schutz der Privatsphäre und des Dateneigentums immer noch ein zentrales Thema in den verkündeten Allgemeinen Grundsätzen des Zivilrechts Im Oktober 2017 ist es erforderlich, dass bei der Beschaffung personenbezogener Daten anderer Personen die Informationssicherheit in Übereinstimmung mit dem Gesetz sichergestellt und gewährleistet wird nicht illegal gekauft, verkauft, bereitgestellt oder offengelegt werden.

Anschließend wurde im März 2020 in der Information Security Technology-Personal Information Security Specification festgelegt, dass OEMs die Anforderungen zum Schutz persönlicher Geräteinformationen, Standortinformationen, Führerscheininformationen usw. erfüllen müssen. Diese Spezifikation gilt nicht nur für die Erfassung personenbezogener Daten von Mobiltelefonen oder Computern über APP-Clients oder Webseiten, sondern auch für die Erfassung personenbezogener Daten über andere Methoden wie Sensorgeräte und Papiermethoden. Im Mai 2020 wurde in Titel 4 Kapitel 6 des Bürgerlichen Gesetzbuchs das Recht auf Privatsphäre und den Schutz personenbezogener Daten festgelegt. Künftig sollen sie neben schwerwiegenden rechtswidrigen und kriminellen Handlungen, die die Persönlichkeits- und Eigentumsrechte der Bürger erheblich verletzen, auch strafrechtlich nach dem Strafrecht (im Übrigen können zivilrechtliche Klagen eingereicht werden) und für allgemeine Verstöße gegen personenbezogene Daten haftbar gemacht werden Rechte kann jede natürliche Person oder Organisation Rechte aus der Perspektive des Deliktsrechts schützen und eine Zivilklage mit der Begründung einreichen, dass Rechte an personenbezogenen Daten verletzt wurden.

Hier müssen wir anhand realer Beispiele über die aktuelle Bedeutung sprechen, die das Land der Datensicherheit beimisst. Kürzlich wurde Didi wegen 16 illegaler Taten im Zusammenhang mit der Datensicherheit verhaftet, darunter illegale Sammlung von Benutzeralbum-Screenshots, illegale Sammlung von Benutzer-Zwischenablageinformationen und Anwendungslisten sowie illegale Sammlung von Gesichtserkennungsinformationen für Passagiere. Dies beweist, dass das Land großen Wert darauf legt Datensicherheit, und die inländische Aufmerksamkeit für den Schutz der Privatsphäre und die Datensicherheit hat einen neuen Höhepunkt erreicht.

3. Industriestandardebene

Die Datenebene, die sich direkt auf das autonome Fahren bezieht, bezieht sich hauptsächlich auf das Autonomous Driving Recording System (DSSAD), das sich hauptsächlich auf die verbindlichen nationalen Standards für Fahrzeuge der Stufe L3 und höher bezieht Ausschuss für Automobilnormen Es wurde in den Rahmen der Bühnendiskussionen einbezogen und in den Zugangsdokumenten zitiert.

Gemäß den Standardanforderungen werden die entsprechenden Daten aufgezeichnet, wenn das Auto einen Sicherheitsvorfall erleidet. Darunter werden wichtige Sicherheitsereignisse aufgezeichnet (darunter drei Arten von Situationen: Das System erkennt eine Kollision oder es besteht die Gefahr einer Kollision und es kommt zur tatsächlichen Kollision). Zu den kleineren Sicherheitsereignissen gehören außerdem: Aktivierung des automatischen Fahrsystems, Ausstiegs- und Übernahmeanforderung usw.;

Dieser Standard ist ein nationaler verbindlicher Standard. Nationale Ministerien und Kommissionen werden die Kontrolle intelligenter vernetzter Fahrzeugdaten weiter stärken auf dem DSSAD-Standard. Es gilt für Fahrzeuge der Klassen M und N mit Fahrautomatisierungsfunktionen der Klasse L3 und höher, andere Fahrzeugtypen können sich zur Implementierung darauf beziehen. Seine Hauptfunktion besteht darin, Datenelemente wie das automatische Fahrsystem und den Fahrzeugbetrieb, die Fahrumgebung und den Status des Fahrzeugpersonals aufzuzeichnen und zu speichern, wenn sich der Status des automatischen Fahrsystems ändert oder bestimmte Auslösebedingungen erfüllt sind. Diese Norm spielt eine wichtige Rolle bei der Bestimmung der rechtlichen Haftung, der Feststellung, ob der Fahrer oder das Fahrzeug verantwortlich ist, und der Analyse der Gründe auf dieser Grundlage.

4. Leitfaden zum Zugriff auf autonomes Fahren

Derzeit erlässt unser Land spezielle Vorschriften speziell für Fahrzeugdaten, was bedeutet, dass Fahrzeugdaten vollständig jeglicher Regulierung unterliegen. Auch die aktuellen Zugangsrichtlinien zum autonomen Fahren, die in vollem Gange sind, enthalten detaillierte Regelungen zur Datensicherheit.

Zunächst legen die Zugriffsrichtlinien im Hauptdokument fest, dass Hersteller intelligenter vernetzter Autos personenbezogene Daten in Übereinstimmung mit dem Gesetz sammeln, verwenden und schützen, Datenklassifizierung und hierarchisches Management implementieren, wichtige Datenverzeichnisse formulieren und dies nicht dürfen vertrauliche Informationen im Zusammenhang mit der nationalen Sicherheit preisgeben. Persönliche Informationen und wichtige Daten, die während des Betriebs im Hoheitsgebiet der Volksrepublik China erfasst und generiert werden, werden im Hoheitsgebiet gemäß den einschlägigen Vorschriften gespeichert. Wenn es aus geschäftlichen Gründen wirklich notwendig ist, Informationen im Ausland bereitzustellen, sollte dies der zuständigen Branchenbehörde gemeldet werden. Intelligente vernetzte Fahrzeugprodukte sollten über Funktionen zur Aufzeichnung von Ereignisdaten und zur automatischen Speicherung von Fahrdaten verfügen. Die erfassten und aufgezeichneten Daten sollten mindestens den Betriebsstatus des Fahrautomatisierungssystems, den Fahrerstatus, Informationen zur Fahrumgebung, Informationen zur Fahrzeugsteuerung usw. umfassen die relevanten Leistungs- und Sicherheitsanforderungen erfüllen und die Integrität der von der Ausrüstung aufgezeichneten Daten gewährleisten, wenn ein Fahrzeug in einen Unfall verwickelt ist.

Darüber hinaus sieht Punkt (7) der Sicherheitsanforderungen für Unternehmensnetzwerke vor, dass Unternehmen Datensicherheitsmanagementsysteme einrichten und verbessern, Datenklassifizierung und hierarchisches Management implementieren, wichtige Datenkataloge formulieren und die Verwaltung von Datenzugriffsrechten und Sicherheitsüberprüfungen stärken sollen ; Ergreifen Sie wirksame technische Maßnahmen, um den Sicherheitsschutz der Datenerfassung, -übertragung, -speicherung und -nutzung zu stärken und Sicherheitsvorfälle wie Datenlecks und -missbrauch umgehend zu behandeln.

Die folgende Interpretation kann aus dem Leitfaden für den Zugang zum autonomen Fahren abgeleitet werden:

Zunächst betont der Leitfaden, dass Unternehmen eine Plattform für Sicherheitsüberwachungsdienste einrichten müssen Wenn Sie sich auf die neue Plattform zur Erkennung von Energiefahrzeugen beziehen, können zukünftige Informationen abgeleitet werden. Vernetzte Autos unterliegen wahrscheinlich einer strengeren Aufsicht. Zweitens betonen die Richtlinien auch die Rechtmäßigkeit, Sicherheit, Klassifizierung und Klassifizierungsverwaltung von Daten sowie das Datensituationsmanagement. Künftig wird das Land den Datenschutz erhöhen.

2. Effektive Verwaltung und Klassifizierung der Datensicherheit

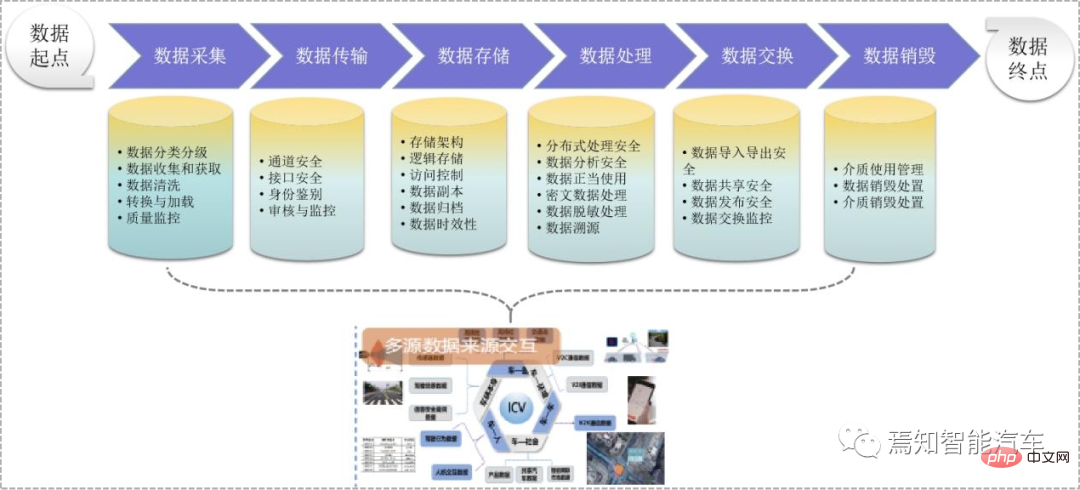

Der Ausgangspunkt des gesamten Datensicherheitsmanagementsystems ist von der Datenerfassung über die Datenübertragung, die Datenspeicherung, die Datenverarbeitung bis hin zur endgültigen Datenvernichtung Chinesische Unternehmen sollten ein vollständiges Datensicherheitsmanagementsystem für alle Aspekte des Datenlebenszyklus einrichten, die erforderlichen Datensicherheitstechnologien einführen, um die Sicherheit des Datenbetriebs und die Sicherheit des Systems, in dem sich die Daten befinden, zu gewährleisten und eine effiziente und koordinierte Sicherheit erreichen Verwaltung von Datenressourcen.

Das Klassifizierungsprinzip für Automobildaten sollte sich an den natürlichen Eigenschaften der Daten orientieren und den Prinzipien der Wissenschaftlichkeit, Stabilität, Praktikabilität, Skalierbarkeit, unabhängigen Bewertung und klaren Anforderungen folgen. Die Eigenschaften intelligenter Fahrdaten und die objektiven Beziehungen zwischen ihnen wissenschaftlich und systematisch klassifizieren. Die Klassifizierung sollte möglichst alle intelligenten Fahrdaten abdecken, ohne bedeutungslose Kategorien einzurichten. Gleichzeitig sollte sie allgemeingültig und skalierbar sein.

1. Klären Sie, ob für die gesammelten Daten Sicherheitsanforderungen gelten.

Nachdem die Datenebene für verschiedene Datentypen festgelegt wurde, sollten die Öffnungs- und Freigabeanforderungen dieser Ebene für Automobildaten, der Umfang der Datenverteilung und die Entschlüsselung klar sein oder eine Desensibilisierung ist erforderlich. Warten Sie.

2. Autonome Datenbewertung

Vor dem Öffnen und Teilen von Fahrzeugdaten sollten verschiedene Datentypen unabhängig voneinander gemäß der Bewertungsmethode bewertet werden.

3. Datenskalierbarkeit

Das Datenklassifizierungsschema sollte allgemein und umfassend sein und in der Lage sein, verschiedene Arten von Automobildaten zu klassifizieren und die Arten von Daten zu berücksichtigen, die in Zukunft auftreten könnten.

4. Datenpraktikabilität

Vor dem Sammeln von Smart-Car-Daten muss sichergestellt werden, dass in jeder Kategorie Fahrzeugdaten vorhanden sind und es keine bedeutungslosen Kategorien gibt. Die Klassifizierung der Datenkategorien muss mit der Fahrzeugklassifizierung des Benutzers übereinstimmen Daten. Gemeinsames Verständnis.

5. Datenstabilität

Intelligente Fahrzeugdaten sollten auf verschiedenen Datenklassifizierungsmethoden im Fahrzeugdatenkatalog basieren und das Klassifizierungsschema sollte auf der Grundlage der stabilsten Merkmale und Attribute von Fahrzeugdaten entwickelt werden.

6. Datenwissenschaft

Der wissenschaftliche Charakter von Smart-Car-Daten betont die wissenschaftliche und systematische Einstufung auf der Grundlage der mehrdimensionalen Eigenschaften von Autodaten und der objektiv vorhandenen logischen Verbindungen zwischen ihnen.

Wie lassen sich Fahrzeugdaten aus der Perspektive intelligent vernetzter Autos effektiv klassifizieren?

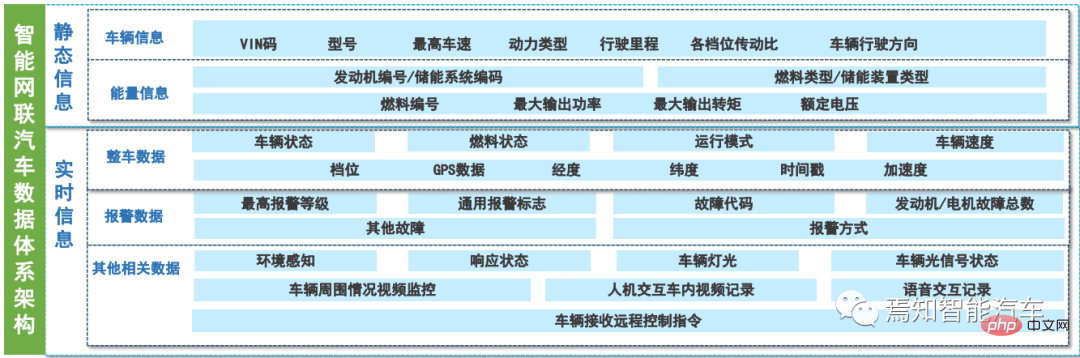

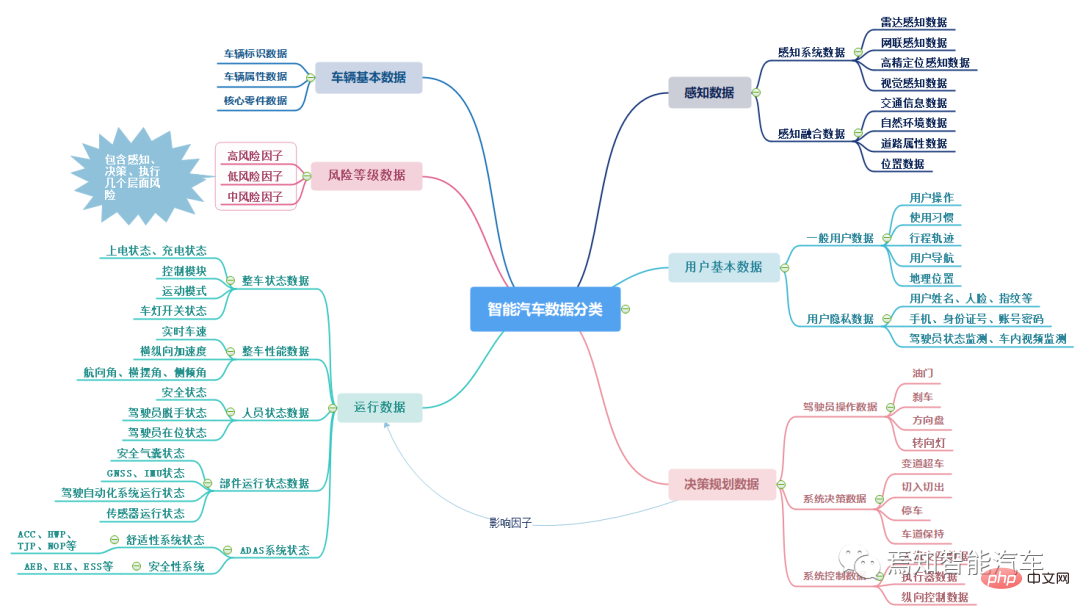

Aus Sicht der Software- und Hardwarearchitektur beruht die Implementierung des autonomen Fahrsystems zunächst hauptsächlich auf den drei Hauptmodulen Wahrnehmung, Entscheidungsfindung und Ausführung. Während der Fahrt werden verschiedene Arten von Trägheitsnavigations-, Radar-, Sicht- und anderen Sensoren verwendet, um Fahrzeugdynamik- und Umgebungsdaten zu sammeln und die Daten zur Analyse und anschließenden Entscheidungsfindung an die Bordcomputerplattform zu übertragen Die Schicht sendet Anweisungen an das Ausführungsmodul, um den Fahrstatus des Fahrzeugs zu ändern. Daher lassen sich die erzeugten bzw. am gesamten Prozess beteiligten Daten in fünf Datentypen einteilen: Basisdaten des Fahrzeugs, Wahrnehmungsdaten, Entscheidungsdaten, Betriebsdaten und Nutzerdaten.

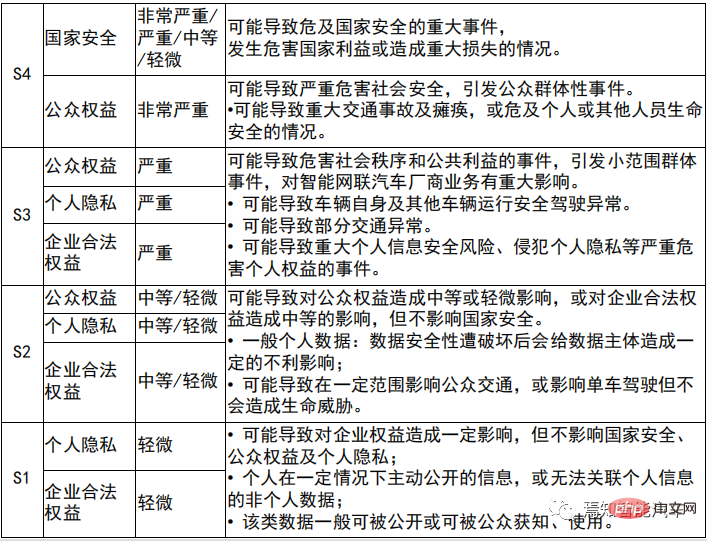

Bei der Datenklassifizierung sollte zunächst die Bedeutung von Automobildaten für die nationale Sicherheit, die soziale Stabilität und die Sicherheit der Bürger vollständig berücksichtigt werden und ob es sich bei den Daten um nationale Geheimnisse, die Privatsphäre der Benutzer und andere vertrauliche Informationen handelt, die in direktem Zusammenhang stehen. Passen Sie sich an die bestehenden Gesetze und Vorschriften meines Landes zum Schutz wichtiger Daten und persönlicher Informationen an, befolgen Sie die Grundsätze der Datensicherheitsklassifizierung intelligenter, vernetzter Fahrzeuge, beachten Sie die Vorschriften zum Schutz der Informationssicherheitsstufe und verfolgen Sie die Auswirkungen der Datenvernichtung auf die nationale Sicherheit , Gesellschaftsordnung und öffentliche Interessen sowie das Ausmaß der Beeinträchtigung der legitimen Rechte und Interessen von Bürgern, juristischen Personen und anderen Organisationen werden in vier Stufen von niedrig nach hoch eingeteilt.

Basierend auf den oben genannten Bewertungsprinzipien und -methoden werden die Daten intelligenter vernetzter Autos wie folgt klassifiziert:

3. Datensicherheitsmanagement- und Überwachungsplattform

Die Branche der intelligenten vernetzten Autos befindet sich in einer Der boomende Entwicklungstrend und seine relevanten Daten zeichnen sich durch Vielfalt, Interaktivität, Aktualität usw. aus und haben einen enormen wirtschaftlichen Wert. Die Datenerfassung und -analyse kann nicht nur die Formulierung von Standards und die Einrichtung wichtiger Bibliotheken unterstützen Unterstützung für die Rechte und Pflichten intelligenter vernetzter Fahrzeugsysteme. Um eine zuverlässigere Garantie zu bieten, ist es notwendig, eine umfassende Datenplattform einzurichten, die Überwachung, Interaktion, Sicherheit, Anwendung und Service integriert.

Intelligente vernetzte Fahrzeugdaten zeichnen sich durch drei Hauptmerkmale aus: Vielfalt, Interaktivität und Aktualität. Unter ihnen bezieht sich Diversität auf unterschiedliche Datenquellen, Typen, Schnittstellenformate und Wertedichten. Unter Interaktivität versteht man die Verwendung verschiedener Algorithmen, Software und Betriebssysteme, um den Fluss, die Interaktion und die Integration verschiedener Daten zu ermöglichen. Aktualität bezieht sich auf die rechtzeitige Verarbeitung dynamischer und statischer Daten, die Verkürzung des Zeitintervalls zwischen den einzelnen Links und die Erhöhung des Datenwerts. Um die oben genannten Anforderungen zu erfüllen, ist die Überwachung, Speicherung, Analyse und Extraktion von Unfallaufzeichnungen beim autonomen Fahren und die Ermittlung der Haftung erforderlich. Gleichzeitig ist es auch notwendig, die Verbindung und Interoperabilität zwischen Einzelpersonen mit mehreren Quellen zu verbessern, einen standardisierten Kommunikationsprotokollstapel zu entwickeln und heterogene Daten strukturiert zu verarbeiten. Darüber hinaus erfordert der Schutz der Informationssicherheit die jederzeitige Überwachung des Dateninteraktionsprozesses, um Hackerangriffe auf die Automobilsystemethik zu verhindern und mögliche Manipulationsrisiken interaktiver Daten zu vermeiden.

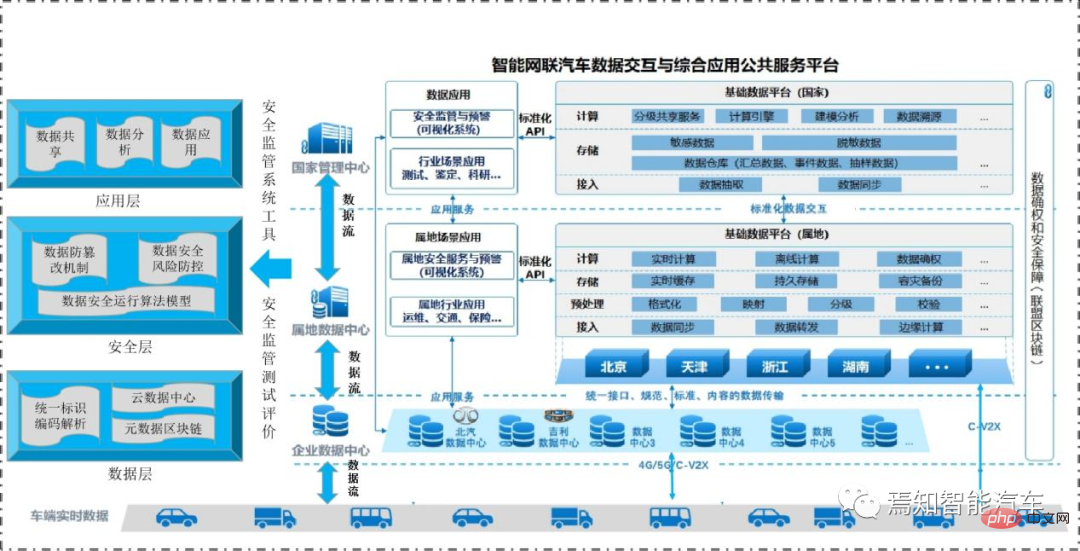

Der Aufbau inländischer Dateninteraktionsplattformen konzentriert sich derzeit auf den Aufbau relevanter öffentlicher Informationsplattformen durch Regierungsorganisationen, die Gestaltung auf höchster Ebene, die Umsetzung nationaler Strategien und die Unterstützung durch Ministerien und Kommissionen sowie die Zusammenarbeit mit lokalen Regierungen und wissenschaftlichen Forschungseinrichtungen . Durch die Einrichtung einer dreistufigen, skalierbaren, verteilten, multizentrischen Architektur „Land-Territorium-Unternehmen“ verfügt die Plattform über eine einheitliche Planung, eine einheitliche Architektur und einheitliche Standards, um eine vollständige Datenerfassung, -verarbeitung, -speicherung, -anwendung und -dienstleistung für die Automobilindustrie zu schaffen System, um die Rationalität, Einheitlichkeit und Skalierbarkeit der Plattform sicherzustellen.

Darüber hinaus ist eine Sicherheitsarchitektur auf Basis der Blockchain-Technologie erforderlich, um ein Datenverifizierungs- und Sicherheitssicherungssystem im Rahmen der Multi-Cloud-Zusammenarbeit aufzubauen, den Schutz vor Datenmanipulationen auf der Grundlage des Integritätsprüfungsmechanismus sicherzustellen und Datensicherheit zu erreichen Basierend auf Datensicherheitsaudits zur Risikoprävention und -kontrolle ermöglichen vertrauenswürdige Smart Contracts auf Blockchain-Basis einen sicheren Betrieb und eine sichere Berechnung, stellen die Datenspeicherung, -zirkulation und -verfolgbarkeit in der Cloud-Chain-Umgebung sicher und realisieren eine hierarchische Klassifizierung, gemeinsame Nutzung, Analyse und Anwendung von Daten.

Im Servicecenter der Datensicherheits-Extraktionsplattform ist es notwendig, die Betriebsdateninformationen intelligenter vernetzter Fahrzeuge zu sammeln und zu verarbeiten, um eine Echtzeitüberwachung des Betriebsstatus von autonomen Fahrsystemen, Kernkomponenten usw. zu realisieren umfasst globale Datenüberwachung, Betriebsstatistiken, Ereignisanalyse, Zusammenarbeit zwischen Fahrzeug und Straße, Arbeitszustandsdaten und Modusaufzeichnung.

Gleichzeitig erfordert der Aufbau einer Überwachungsplattform die Echtzeiterfassung von Ereignisinformationen wie Verkehrsunfälle mit intelligenten vernetzten Fahrzeugen, Systemausfälle oder -ausfälle, die Unterstützung der Datenvisualisierung und des Datenschnittstellenzugriffs, die Erzielung eines schnellen Datenzugriffs und die Anpassung mehrerer Dimensionsanalyse in den folgenden Aspekten: Letztendlich werden die Entscheidungs- und Betriebsfähigkeiten der Automobilfabrik verbessert.

- Fahrzeugzustandsanalyse: Bereitstellung von Fahrzeugleistungsanalysen und Fehleranalysen usw., wodurch die Entscheidungsfähigkeit des OEM verbessert wird;

- Benutzerporträt: Intelligente Datenbereinigung, Deep Learning von Benutzerverhaltensmerkmale und Darstellung der Massenporträts; Durchlaufen von Anwendungsszenarien, Erstellen verschiedener Etiketten, Massenklassifizierungen, regionaler Heatmaps usw.; Fahrdaten und Risikoverhalten.

- Unterstützen Sie schließlich die kollaborative Anwendungsplattform Fahrzeug-Straße und intelligente Transportdienste. Während dieser Zeit muss sichergestellt werden, dass Fahrzeuge Straßenbedingungen außerhalb der Sichtweite wahrnehmen und dynamisch aktualisieren können, um so eine starke Unterstützung für ihre Reiseentscheidungen und Fahrzeugverhaltenskontrolle bereitzustellen und die Marktanwendung hochautonomer intelligenter vernetzter Fahrzeuge in bestimmten Umgebungen zu unterstützen Daher kann der OEM im Falle eines Unfalls schnellstmöglich Datenunterstützung für Verkehrsunfälle bereitstellen und eine Grundlage für die Haftungsbestimmung bereitstellen. Echtzeitüberwachung, -analyse und -verarbeitung des Verkehrsflusses, Unterstützung von Szenendiensten wie Fahrwegplanung, Optimierung der Ampelzeiten und Bussystemplanung zur Verbesserung der Reisesicherheit und -effizienz.

4. Schreiben Sie am Ende

Aus Didis Veranstaltungswarnung geht hervor, dass für autonome Fahrunternehmen, ob beim Sammeln personenbezogener Daten von Kunden oder GPS- oder andere Vermessungs- und Kartierungsinformationen, die an autonomen Fahrprojekten beteiligt sein können, müssen OEMs auf das inländische Cybersicherheitsgesetz, das Datensicherheitsgesetz und das Gesetz zum Schutz personenbezogener Daten verweisen. In Übereinstimmung mit den Anforderungen der Gesetze und Vorschriften werden wir eine durchführen Gründliche Überprüfung der Verarbeitung wichtiger personenbezogener Daten, um Lücken zeitnah aufzudecken und zu beheben. Für viele Datenverarbeitungsaktivitäten im Zusammenhang mit der nationalen Sicherheit ist es notwendig, mit den Aufsichtsbehörden zu kommunizieren und so schnell wie möglich eine Genehmigung einzureichen.

Zusammenfassend kann es erforderlich sein, die Überwachung und Verwaltung der Datensicherheit unter folgenden Aspekten zu stärken.

Zunächst etablieren Sie einen Sicherheitsmanagementmechanismus, der den gesamten Lebenszyklus von Smart-Car-Daten abdeckt, und klären Sie die Verantwortlichkeiten für den Datenschutz und spezifische Anforderungen relevanter Entitäten , Vermessung und Kartierung geografischer Informationen und anderer Daten sind sicher und kontrollierbar; Inspektion und führt Bewertungen von Datenrisiken und Datenexportsicherheit durch.

Daher müssen traditionelle Automobilunternehmen Möglichkeiten zur Erfassung personenbezogener Daten in Betracht ziehen, z. B. den Abschluss eines Vertrags mit dem Fahrer oder die angemessene Information der Passagiere im Auto und die Einholung ihrer Einwilligung . Darüber hinaus müssen OEMs während des Entwicklungsprozesses autonomer Fahrsysteme transparente Maßnahmen ergreifen und Sicherheitssysteme auf der Grundlage vernünftiger und verhältnismäßiger Gründe entwerfen und entwickeln. Entwickler und Benutzer intelligenter vernetzter Autos sollten versuchen, die Passwortebene beim Betreten des Systems zu erhöhen und mehrere Authentifizierungsmethoden einzurichten, um das Knacken des Systems zu erschweren und die Widerstandsfähigkeit gegen Risiken zu verbessern.

Das obige ist der detaillierte Inhalt vonForschung zu Datensicherheitsanalysen und Regulierungsstrategien in intelligent vernetzten Autos. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1393

1393

52

52

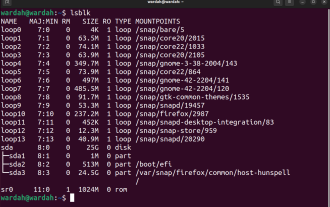

Verwenden Sie ddrescue, um Daten unter Linux wiederherzustellen

Mar 20, 2024 pm 01:37 PM

Verwenden Sie ddrescue, um Daten unter Linux wiederherzustellen

Mar 20, 2024 pm 01:37 PM

DDREASE ist ein Tool zum Wiederherstellen von Daten von Datei- oder Blockgeräten wie Festplatten, SSDs, RAM-Disks, CDs, DVDs und USB-Speichergeräten. Es kopiert Daten von einem Blockgerät auf ein anderes, wobei beschädigte Blöcke zurückbleiben und nur gute Blöcke verschoben werden. ddreasue ist ein leistungsstarkes Wiederherstellungstool, das vollständig automatisiert ist, da es während der Wiederherstellungsvorgänge keine Unterbrechungen erfordert. Darüber hinaus kann es dank der ddasue-Map-Datei jederzeit gestoppt und fortgesetzt werden. Weitere wichtige Funktionen von DDREASE sind: Es überschreibt die wiederhergestellten Daten nicht, füllt aber die Lücken im Falle einer iterativen Wiederherstellung. Es kann jedoch gekürzt werden, wenn das Tool explizit dazu aufgefordert wird. Stellen Sie Daten aus mehreren Dateien oder Blöcken in einer einzigen wieder her

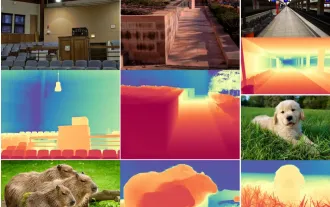

Open Source! Jenseits von ZoeDepth! DepthFM: Schnelle und genaue monokulare Tiefenschätzung!

Apr 03, 2024 pm 12:04 PM

Open Source! Jenseits von ZoeDepth! DepthFM: Schnelle und genaue monokulare Tiefenschätzung!

Apr 03, 2024 pm 12:04 PM

0.Was bewirkt dieser Artikel? Wir schlagen DepthFM vor: ein vielseitiges und schnelles generatives monokulares Tiefenschätzungsmodell auf dem neuesten Stand der Technik. Zusätzlich zu herkömmlichen Tiefenschätzungsaufgaben demonstriert DepthFM auch hochmoderne Fähigkeiten bei nachgelagerten Aufgaben wie dem Tiefen-Inpainting. DepthFM ist effizient und kann Tiefenkarten innerhalb weniger Inferenzschritte synthetisieren. Lassen Sie uns diese Arbeit gemeinsam lesen ~ 1. Titel der Papierinformationen: DepthFM: FastMonocularDepthEstimationwithFlowMatching Autor: MingGui, JohannesS.Fischer, UlrichPrestel, PingchuanMa, Dmytr

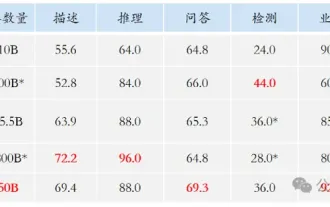

Google ist begeistert: JAX-Leistung übertrifft Pytorch und TensorFlow! Es könnte die schnellste Wahl für das GPU-Inferenztraining werden

Apr 01, 2024 pm 07:46 PM

Google ist begeistert: JAX-Leistung übertrifft Pytorch und TensorFlow! Es könnte die schnellste Wahl für das GPU-Inferenztraining werden

Apr 01, 2024 pm 07:46 PM

Die von Google geförderte Leistung von JAX hat in jüngsten Benchmark-Tests die von Pytorch und TensorFlow übertroffen und belegt bei 7 Indikatoren den ersten Platz. Und der Test wurde nicht auf der TPU mit der besten JAX-Leistung durchgeführt. Obwohl unter Entwicklern Pytorch immer noch beliebter ist als Tensorflow. Aber in Zukunft werden möglicherweise mehr große Modelle auf Basis der JAX-Plattform trainiert und ausgeführt. Modelle Kürzlich hat das Keras-Team drei Backends (TensorFlow, JAX, PyTorch) mit der nativen PyTorch-Implementierung und Keras2 mit TensorFlow verglichen. Zunächst wählen sie eine Reihe von Mainstream-Inhalten aus

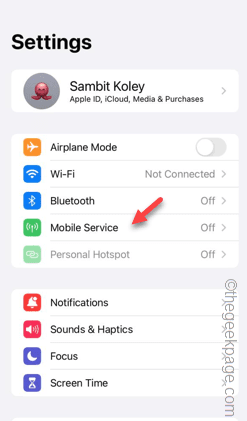

Langsame Internetgeschwindigkeiten für Mobilfunkdaten auf dem iPhone: Korrekturen

May 03, 2024 pm 09:01 PM

Langsame Internetgeschwindigkeiten für Mobilfunkdaten auf dem iPhone: Korrekturen

May 03, 2024 pm 09:01 PM

Stehen Sie vor einer Verzögerung oder einer langsamen mobilen Datenverbindung auf dem iPhone? Normalerweise hängt die Stärke des Mobilfunk-Internets auf Ihrem Telefon von mehreren Faktoren ab, wie z. B. der Region, dem Mobilfunknetztyp, dem Roaming-Typ usw. Es gibt einige Dinge, die Sie tun können, um eine schnellere und zuverlässigere Mobilfunk-Internetverbindung zu erhalten. Fix 1 – Neustart des iPhone erzwingen Manchmal werden durch einen erzwungenen Neustart Ihres Geräts viele Dinge zurückgesetzt, einschließlich der Mobilfunkverbindung. Schritt 1 – Drücken Sie einfach einmal die Lauter-Taste und lassen Sie sie los. Drücken Sie anschließend die Leiser-Taste und lassen Sie sie wieder los. Schritt 2 – Der nächste Teil des Prozesses besteht darin, die Taste auf der rechten Seite gedrückt zu halten. Lassen Sie das iPhone den Neustart abschließen. Aktivieren Sie Mobilfunkdaten und überprüfen Sie die Netzwerkgeschwindigkeit. Überprüfen Sie es erneut. Fix 2 – Datenmodus ändern 5G bietet zwar bessere Netzwerkgeschwindigkeiten, funktioniert jedoch besser, wenn das Signal schwächer ist

Die Vitalität der Superintelligenz erwacht! Aber mit der Einführung der sich selbst aktualisierenden KI müssen sich Mütter keine Sorgen mehr über Datenengpässe machen

Apr 29, 2024 pm 06:55 PM

Die Vitalität der Superintelligenz erwacht! Aber mit der Einführung der sich selbst aktualisierenden KI müssen sich Mütter keine Sorgen mehr über Datenengpässe machen

Apr 29, 2024 pm 06:55 PM

Ich weine zu Tode. Die Daten im Internet reichen überhaupt nicht aus. Das Trainingsmodell sieht aus wie „Die Tribute von Panem“, und KI-Forscher auf der ganzen Welt machen sich Gedanken darüber, wie sie diese datenhungrigen Esser ernähren sollen. Dieses Problem tritt insbesondere bei multimodalen Aufgaben auf. Zu einer Zeit, als sie ratlos waren, nutzte ein Start-up-Team der Abteilung der Renmin-Universität von China sein eigenes neues Modell, um als erstes in China einen „modellgenerierten Datenfeed selbst“ in die Realität umzusetzen. Darüber hinaus handelt es sich um einen zweigleisigen Ansatz auf der Verständnisseite und der Generierungsseite. Beide Seiten können hochwertige, multimodale neue Daten generieren und Datenrückmeldungen an das Modell selbst liefern. Was ist ein Modell? Awaker 1.0, ein großes multimodales Modell, das gerade im Zhongguancun-Forum erschienen ist. Wer ist das Team? Sophon-Motor. Gegründet von Gao Yizhao, einem Doktoranden an der Hillhouse School of Artificial Intelligence der Renmin University.

Tesla-Roboter arbeiten in Fabriken, Musk: Der Freiheitsgrad der Hände wird dieses Jahr 22 erreichen!

May 06, 2024 pm 04:13 PM

Tesla-Roboter arbeiten in Fabriken, Musk: Der Freiheitsgrad der Hände wird dieses Jahr 22 erreichen!

May 06, 2024 pm 04:13 PM

Das neueste Video von Teslas Roboter Optimus ist veröffentlicht und er kann bereits in der Fabrik arbeiten. Bei normaler Geschwindigkeit sortiert es Batterien (Teslas 4680-Batterien) so: Der Beamte hat auch veröffentlicht, wie es bei 20-facher Geschwindigkeit aussieht – auf einer kleinen „Workstation“, pflücken und pflücken und pflücken: Dieses Mal wird es freigegeben. Eines der Highlights Der Vorteil des Videos besteht darin, dass Optimus diese Arbeit in der Fabrik völlig autonom und ohne menschliches Eingreifen während des gesamten Prozesses erledigt. Und aus Sicht von Optimus kann es auch die krumme Batterie aufnehmen und platzieren, wobei der Schwerpunkt auf der automatischen Fehlerkorrektur liegt: In Bezug auf die Hand von Optimus gab der NVIDIA-Wissenschaftler Jim Fan eine hohe Bewertung ab: Die Hand von Optimus ist der fünffingrige Roboter der Welt am geschicktesten. Seine Hände sind nicht nur taktil

Der erste Roboter erscheint, der menschliche Aufgaben autonom erledigt, mit fünf flexiblen Fingern und übermenschlicher Geschwindigkeit, und große Modelle unterstützen das Training im virtuellen Raum

Mar 11, 2024 pm 12:10 PM

Der erste Roboter erscheint, der menschliche Aufgaben autonom erledigt, mit fünf flexiblen Fingern und übermenschlicher Geschwindigkeit, und große Modelle unterstützen das Training im virtuellen Raum

Mar 11, 2024 pm 12:10 PM

Diese Woche gab FigureAI, ein Robotikunternehmen, an dem OpenAI, Microsoft, Bezos und Nvidia beteiligt sind, bekannt, dass es fast 700 Millionen US-Dollar an Finanzmitteln erhalten hat und plant, im nächsten Jahr einen humanoiden Roboter zu entwickeln, der selbstständig gehen kann. Und Teslas Optimus Prime hat immer wieder gute Nachrichten erhalten. Niemand zweifelt daran, dass dieses Jahr das Jahr sein wird, in dem humanoide Roboter explodieren. SanctuaryAI, ein in Kanada ansässiges Robotikunternehmen, hat kürzlich einen neuen humanoiden Roboter auf den Markt gebracht: Phoenix. Beamte behaupten, dass es viele Aufgaben autonom und mit der gleichen Geschwindigkeit wie Menschen erledigen kann. Pheonix, der weltweit erste Roboter, der Aufgaben autonom in menschlicher Geschwindigkeit erledigen kann, kann jedes Objekt sanft greifen, bewegen und elegant auf der linken und rechten Seite platzieren. Es kann Objekte autonom identifizieren

Das multimodale Dokumentenverständnis-Großmodell Alibaba 7B gewinnt neue SOTA

Apr 02, 2024 am 11:31 AM

Das multimodale Dokumentenverständnis-Großmodell Alibaba 7B gewinnt neue SOTA

Apr 02, 2024 am 11:31 AM

Neues SOTA für multimodale Dokumentverständnisfunktionen! Das Alibaba mPLUG-Team hat die neueste Open-Source-Arbeit mPLUG-DocOwl1.5 veröffentlicht, die eine Reihe von Lösungen zur Bewältigung der vier großen Herausforderungen der hochauflösenden Bildtexterkennung, des allgemeinen Verständnisses der Dokumentstruktur, der Befolgung von Anweisungen und der Einführung externen Wissens vorschlägt. Schauen wir uns ohne weitere Umschweife zunächst die Auswirkungen an. Ein-Klick-Erkennung und Konvertierung von Diagrammen mit komplexen Strukturen in das Markdown-Format: Es stehen Diagramme verschiedener Stile zur Verfügung: Auch eine detailliertere Texterkennung und -positionierung ist einfach zu handhaben: Auch ausführliche Erläuterungen zum Dokumentverständnis können gegeben werden: Sie wissen schon, „Document Understanding“. " ist derzeit ein wichtiges Szenario für die Implementierung großer Sprachmodelle. Es gibt viele Produkte auf dem Markt, die das Lesen von Dokumenten unterstützen. Einige von ihnen verwenden hauptsächlich OCR-Systeme zur Texterkennung und arbeiten mit LLM zur Textverarbeitung zusammen.