Backend-Entwicklung

Backend-Entwicklung

Python-Tutorial

Python-Tutorial

Die Feiertage stehen vor der Tür! Wie Techniker Python verwenden, um Sicherheitssysteme für malerische Orte zu implementieren

Die Feiertage stehen vor der Tür! Wie Techniker Python verwenden, um Sicherheitssysteme für malerische Orte zu implementieren

Die Feiertage stehen vor der Tür! Wie Techniker Python verwenden, um Sicherheitssysteme für malerische Orte zu implementieren

In diesem Design werden der YOLO-Zielerkennungsalgorithmus, der Openpose-Gestenerkennungsalgorithmus, der Deepsort-Tracking-Algorithmus und der MSCNN-Algorithmus zur Schätzung der Massendichte verwendet, um Brandüberwachung, Rauchüberwachung, Verhaltenssicherheitsüberwachung, Überwachung der Menschenmengendichte und Maskenrate zu implementieren Überwachung und Personalüberwachung. Sechs Hauptfunktionen der Positionierungsüberwachung. Das System nutzt intelligente visuelle Interaktionstechnologie und Benutzer können das System durch Gesten bedienen, was die Bedienung bequem und prägnant macht. Unterstützung des Sicherheitsmanagements von Aussichtspunkten aus verschiedenen Blickwinkeln und Aspekten, Reduzierung versteckter Sicherheitsrisiken in Aussichtspunkten und Förderung der intelligenten Konstruktion von Aussichtspunkten. Die verschiedenen Funktionen dieses Systems ermöglichen die Übertragung und Rückmeldung von Daten in Echtzeit und stellen so die Gültigkeit der Informationen sicher. Es kann auf mehreren Plattformen wie Mobiltelefonen, Computern und Internet-of-Things-Plattformen ausgeführt werden der wahre Sinn.

ist ein multifunktionales intelligentes Sicherheitssystem, das mit einer Vielzahl von Algorithmen entwickelt wurde. Es wird hauptsächlich in der Brandverhütung und -überwachung, der Epidemieprävention und -bekämpfung sowie im Tourismus eingesetzt Sicherheitspositionierung an Aussichtspunkten usw., die einen wichtigen Anwendungswert für den Sicherheitsschutz und den intelligenten Bau von Aussichtspunkten hat.

Grundlegende Einführung

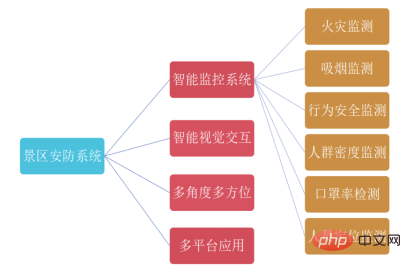

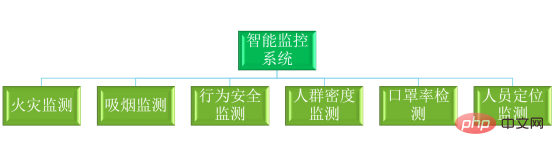

Dieses System basiert auf Computer-Multimedia-Technologie, intelligenter Bildanalysetechnologie, Data-Mining-Technologie usw., um ein umfassendes Sicherheitsmanagementsystem aufzubauen für Touristenattraktionen. Als Reaktion auf die Bedürfnisse der persönlichen Sicherheit, des Waldbrandschutzmanagements, der Epidemieprävention und des Kontrollmanagements in öffentlichen Aktivitätsbereichen an malerischen Orten ist es erforderlich, ein umfassendes, wetterunabhängiges, hochauflösendes und intelligentes Videoüberwachungssystem aufzubauen Um den Anforderungen des modernen Sicherheitsmanagements für Touristenattraktionen gerecht zu werden und groß angelegte Szenarien zu realisieren, erkennt die Panoramaüberwachung Notfälle wie Brände an malerischen Orten und gefährliches Verhalten von Touristen. Es kann die Positionierung und Flugbahnabfrage des Personals in Echtzeit realisieren, die Karte mit Blitzwarnungen verknüpfen, wenn ein Notfall eintritt, und die Notfallbefehle erleichtern. Gleichzeitig ist es erforderlich, den Passagierstrom am Ein- und Ausgang zu zählen und zu analysieren. Wenn der Aussichtspunkt eine bestimmte Passagierstromkapazität überschreitet, kann eine rechtzeitige Warnung erfolgen Touristen am Zutritt hindern und eine angemessene Umleitung der Touristen durchführen. In Kombination mit den tatsächlichen Anforderungen und der Systemarchitekturplanung intelligenter Aussichtspunkte besteht das umfassende Sicherheitssystem für Touristenattraktionen aus vier Modulen: intelligentem Überwachungssystem, intelligenter visueller Interaktion, Multi-Angle- und Multi-Directional-Anwendungen sowie Multi-Plattform-Anwendungen Integriert Brandüberwachung, Rauchüberwachung, Überwachung der Verhaltenssicherheit und Überwachung der Menschenmenge, Überwachung der Maskenrate und Überwachung der Personalpositionierung in heterogenen Sicherheitssubsystemen. Die gesamte Designarchitektur des Systems ist wie folgt:

#🎜 🎜##🎜 🎜#Die Entwicklungsplattform dieses intelligenten Überwachungssystems ist Pycharm, das die Python-Sprache verwendet und in sechs Hauptsysteme unterteilt ist.

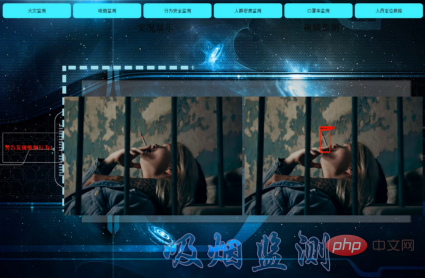

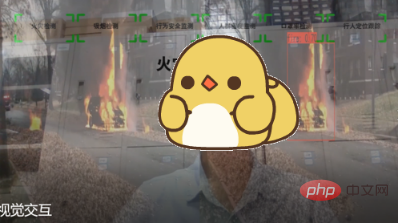

3. Rauchüberwachungssystem

4. Verhaltenssicherheitsüberwachungssystem

5. System zur Überwachung der Massendichte

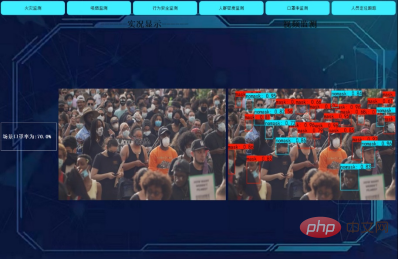

Von der neuen Coronavirus-Epidemie betroffen, müssen malerische Orte die Bevölkerungsdichte im malerischen Ort angemessen kontrollieren. Durch dieses Modul kann die dynamische Überwachung der touristischen Bevölkerungsdichte an malerischen Orten realisiert werden. Durch eine intelligente Analyse kann die Menschenmengendichte in Echtzeit auf der Systemseite angezeigt werden, um Benutzern bei der Verwaltung der malerischen Orte zu helfen und die Gesundheit und das Leben wirksam zu schützen Sicherheit von Touristen und Mitarbeitern sowie Erhaltung der malerischen Orte und der allgemeinen sozialen Stabilität.

6. System zur Überwachung der Maskenrate

Um die Ausbreitung des neuen Coronavirus zu verhindern, müssen Passagiere gemäß den einschlägigen Vorschriften des Aussichtspunkts vor dem Betreten des Aussichtspunkts identifiziert werden. Dieses Modul verwendet Echtzeit-Videoüberwachung, um zu analysieren, ob Touristen im Video Masken tragen, markiert, ob jeder Tourist eine Maske trägt, zeigt die Ergebnisse auf dem System an und zeigt die Maskentragerate der Szene in Echtzeit an. Wird zur Epidemieprävention an malerischen Orten verwendet, um Touristen und malerische Orte zu schützen.

7. Personalverfolgung und Positionierungsüberwachung

Dieses Modul führt eine Echtzeit-Videoüberwachung des Aussichtspunkts durch, analysiert und identifiziert Touristen im Video, generiert automatisch Identifikations-Tags und zeichnet die Position der Touristen-Tags in der Szene auf in Echtzeit und zeigt es an. Auf der Systemseite kann die Anzahl der Personen in der Szene überwacht und dynamisch auf der linken Seite der Systemseite angezeigt werden. Unterstützen Sie Benutzer bei der Verwaltung malerischer Orte.

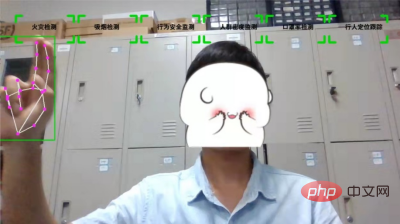

8. Intelligente visuelle Interaktion

Dieses System kann die herkömmliche Mausklick-Modul-Anwendungsmethode ersetzen, ohne Eingabegeräte wie Mäuse zu verwenden. Benutzer können die Modulauswahl durch Körperbewegungen abschließen, wodurch die Systembedienung für Benutzer einfacher und bequemer wird. (Hier wird nur die Feuererkennungsfunktion entworfen, andere Funktionen können gemäß der Codereferenz geschrieben werden.)

Beteiligte Algorithmen

1. Zielerkennungsalgorithmus

Der in verwendeter Zielerkennungsalgorithmus Bei diesem Projekt handelt es sich hauptsächlich um den YOLO-Algorithmus, der zur Brandüberwachung, zur Überwachung des Rauchverhaltens, zur Verfolgung der Personalpositionierung und zur Überwachung der Maskenrate verwendet wird. Der YOLO-Zielerkennungsalgorithmus geht davon aus, dass die Erkennungseffizienz des zweistufigen Zielerkennungsalgorithmus relativ gering ist, weshalb einige Wissenschaftler eine einstufige Zielerkennung vorgeschlagen haben. Vorgeschlagen von Joseph Redmon et al. im Jahr 2016.

2. Zielverfolgungsalgorithmus

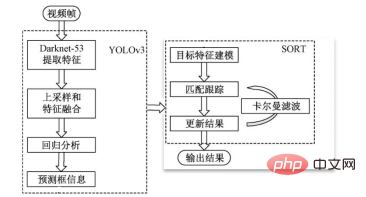

Dieses Projekt verwendet den Deepsort-Zielverfolgungsalgorithmus im Personalpositionierungs- und -verfolgungssystem. Der Tracking-Prozess dieses Systems ist wie folgt:

(1) Verwenden Sie ein Faltungs-Neuronales Netzwerk, um Fußgänger im Video zu erkennen und zu verfolgen.

(2) Nachdem der Videorahmen eingegeben wurde, gelangt er zunächst in das YOLOv3-Zielerkennungsnetzwerk und extrahiert Features über Darknet-53.

(3) Anschließend werden Upsampling und Feature-Fusion durchgeführt und anschließend eine Regressionsanalyse durchgeführt

(4) Geben Sie die erhaltenen Vorhersagebox-Informationen erneut in den SORT-Algorithmus für die Zielmerkmalsmodellierung, den Abgleich und die Verfolgung ein. (5) Geben Sie abschließend die Ergebnisse aus. Die folgende Abbildung ist das Flussdiagramm des Positionierungsverfolgungsalgorithmus:

cap = cv2.VideoCapture(0)

cap.set(3, 1280)

cap.set(4, 720)

detector = HandDetector(detectionCon=0.8)

keys = [["火灾检测", "吸烟检测", "行为安全监测", "人群密度监测", "口罩率检测", "行人定位跟踪"]]

finalText = ""

while True:

success, img = cap.read()

img = detector.findHands(img)

lmList, bboxInfo = detector.findPosition(img)

img = drawAll(img, buttonList)

if lmList:

for button in buttonList:

x, y = button.pos

w, h = button.size

if x < lmList[8][0] < x + w and y < lmList[8][1] < y + h:

cv2.rectangle(img, (x - 5, y - 5), (x + w + 5, y + h + 5), (175, 0, 175), cv2.FILLED)

if l < 30:

if press_state:

cv2.rectangle(img, button.pos, (x + w, y + h), (0, 255, 0), cv2.FILLED)

cv2.putText(img, "start", (x + 20, y + 65),cv2.FONT_HERSHEY_PLAIN, 4, (255, 255, 255), 4)

finalText += button.text

sleep(0.15)

press_state=False

state=True

print(button.text)

text=button.text

else:

press_state=True

if state:

if os.path.exists("img.txt"):

try:

img2 = cv2.imread("img.jpg")

img2 = cv2.resize(img2, (img.shape[1], img.shape[0]))

img = cv2.addWeighted(img, alpha, img2, beta, gamma)

except:

pass

if state:

img = Image.fromarray(cv2.cvtColor(img, cv2.COLOR_BGR2RGB))

draw = ImageDraw.Draw(img)

myfont0 = ImageFont.truetype(r'./HGDH_CNKI.TTF', 50)

for button in buttonList:

x, y = button.pos

w, h = button.size

draw.text((500, 180), text, font=myfont0, fill=(0, 0, 0))

img = cv2.cvtColor(np.asarray(img), cv2.COLOR_RGB2BGR)

cv2.imshow("Image", img)

cv2.waitKey(1)Das obige ist der detaillierte Inhalt vonDie Feiertage stehen vor der Tür! Wie Techniker Python verwenden, um Sicherheitssysteme für malerische Orte zu implementieren. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1377

1377

52

52

Muss MySQL bezahlen?

Apr 08, 2025 pm 05:36 PM

Muss MySQL bezahlen?

Apr 08, 2025 pm 05:36 PM

MySQL hat eine kostenlose Community -Version und eine kostenpflichtige Enterprise -Version. Die Community -Version kann kostenlos verwendet und geändert werden, die Unterstützung ist jedoch begrenzt und für Anwendungen mit geringen Stabilitätsanforderungen und starken technischen Funktionen geeignet. Die Enterprise Edition bietet umfassende kommerzielle Unterstützung für Anwendungen, die eine stabile, zuverlässige Hochleistungsdatenbank erfordern und bereit sind, Unterstützung zu bezahlen. Zu den Faktoren, die bei der Auswahl einer Version berücksichtigt werden, gehören Kritikalität, Budgetierung und technische Fähigkeiten von Anwendungen. Es gibt keine perfekte Option, nur die am besten geeignete Option, und Sie müssen die spezifische Situation sorgfältig auswählen.

So verwenden Sie MySQL nach der Installation

Apr 08, 2025 am 11:48 AM

So verwenden Sie MySQL nach der Installation

Apr 08, 2025 am 11:48 AM

Der Artikel führt den Betrieb der MySQL -Datenbank vor. Zunächst müssen Sie einen MySQL -Client wie MySQLworkBench oder Befehlszeilen -Client installieren. 1. Verwenden Sie den Befehl mySQL-uroot-P, um eine Verbindung zum Server herzustellen und sich mit dem Stammkonto-Passwort anzumelden. 2. Verwenden Sie die Erstellung von Createdatabase, um eine Datenbank zu erstellen, und verwenden Sie eine Datenbank aus. 3.. Verwenden Sie CreateTable, um eine Tabelle zu erstellen, Felder und Datentypen zu definieren. 4. Verwenden Sie InsertInto, um Daten einzulegen, Daten abzufragen, Daten nach Aktualisierung zu aktualisieren und Daten nach Löschen zu löschen. Nur indem Sie diese Schritte beherrschen, lernen, mit gemeinsamen Problemen umzugehen und die Datenbankleistung zu optimieren, können Sie MySQL effizient verwenden.

Die MySQL -Download -Datei ist beschädigt und kann nicht installiert werden. Reparaturlösung

Apr 08, 2025 am 11:21 AM

Die MySQL -Download -Datei ist beschädigt und kann nicht installiert werden. Reparaturlösung

Apr 08, 2025 am 11:21 AM

Die MySQL -Download -Datei ist beschädigt. Was soll ich tun? Wenn Sie MySQL herunterladen, können Sie die Korruption der Datei begegnen. Es ist heutzutage wirklich nicht einfach! In diesem Artikel wird darüber gesprochen, wie dieses Problem gelöst werden kann, damit jeder Umwege vermeiden kann. Nach dem Lesen können Sie nicht nur das beschädigte MySQL -Installationspaket reparieren, sondern auch ein tieferes Verständnis des Download- und Installationsprozesses haben, um zu vermeiden, dass Sie in Zukunft stecken bleiben. Lassen Sie uns zunächst darüber sprechen, warum das Herunterladen von Dateien beschädigt wird. Dafür gibt es viele Gründe. Netzwerkprobleme sind der Schuldige. Unterbrechung des Download -Prozesses und der Instabilität im Netzwerk kann zu einer Korruption von Dateien führen. Es gibt auch das Problem mit der Download -Quelle selbst. Die Serverdatei selbst ist gebrochen und natürlich auch unterbrochen, wenn Sie sie herunterladen. Darüber hinaus kann das übermäßige "leidenschaftliche" Scannen einer Antiviren -Software auch zu einer Beschädigung von Dateien führen. Diagnoseproblem: Stellen Sie fest, ob die Datei wirklich beschädigt ist

MySQL kann nach dem Herunterladen nicht installiert werden

Apr 08, 2025 am 11:24 AM

MySQL kann nach dem Herunterladen nicht installiert werden

Apr 08, 2025 am 11:24 AM

Die Hauptgründe für den Fehler bei MySQL -Installationsfehlern sind: 1. Erlaubnisprobleme, Sie müssen als Administrator ausgeführt oder den Sudo -Befehl verwenden. 2. Die Abhängigkeiten fehlen, und Sie müssen relevante Entwicklungspakete installieren. 3. Portkonflikte müssen Sie das Programm schließen, das Port 3306 einnimmt, oder die Konfigurationsdatei ändern. 4. Das Installationspaket ist beschädigt. Sie müssen die Integrität herunterladen und überprüfen. 5. Die Umgebungsvariable ist falsch konfiguriert und die Umgebungsvariablen müssen korrekt entsprechend dem Betriebssystem konfiguriert werden. Lösen Sie diese Probleme und überprüfen Sie jeden Schritt sorgfältig, um MySQL erfolgreich zu installieren.

Wie optimieren Sie die MySQL-Leistung für Hochlastanwendungen?

Apr 08, 2025 pm 06:03 PM

Wie optimieren Sie die MySQL-Leistung für Hochlastanwendungen?

Apr 08, 2025 pm 06:03 PM

Die MySQL-Datenbankleistung Optimierungshandbuch In ressourcenintensiven Anwendungen spielt die MySQL-Datenbank eine entscheidende Rolle und ist für die Verwaltung massiver Transaktionen verantwortlich. Mit der Erweiterung der Anwendung werden jedoch die Datenbankleistung Engpässe häufig zu einer Einschränkung. In diesem Artikel werden eine Reihe effektiver Strategien zur Leistungsoptimierung von MySQL -Leistung untersucht, um sicherzustellen, dass Ihre Anwendung unter hohen Lasten effizient und reaktionsschnell bleibt. Wir werden tatsächliche Fälle kombinieren, um eingehende Schlüsseltechnologien wie Indexierung, Abfrageoptimierung, Datenbankdesign und Caching zu erklären. 1. Das Design der Datenbankarchitektur und die optimierte Datenbankarchitektur sind der Eckpfeiler der MySQL -Leistungsoptimierung. Hier sind einige Kernprinzipien: Die Auswahl des richtigen Datentyps und die Auswahl des kleinsten Datentyps, der den Anforderungen entspricht, kann nicht nur Speicherplatz speichern, sondern auch die Datenverarbeitungsgeschwindigkeit verbessern.

So optimieren Sie die Datenbankleistung nach der MySQL -Installation

Apr 08, 2025 am 11:36 AM

So optimieren Sie die Datenbankleistung nach der MySQL -Installation

Apr 08, 2025 am 11:36 AM

Die MySQL -Leistungsoptimierung muss von drei Aspekten beginnen: Installationskonfiguration, Indexierung und Abfrageoptimierung, Überwachung und Abstimmung. 1. Nach der Installation müssen Sie die my.cnf -Datei entsprechend der Serverkonfiguration anpassen, z. 2. Erstellen Sie einen geeigneten Index, um übermäßige Indizes zu vermeiden und Abfrageanweisungen zu optimieren, z. B. den Befehl Erklärung zur Analyse des Ausführungsplans; 3. Verwenden Sie das eigene Überwachungstool von MySQL (ShowProcessList, Showstatus), um die Datenbankgesundheit zu überwachen und die Datenbank regelmäßig zu sichern und zu organisieren. Nur durch kontinuierliche Optimierung dieser Schritte kann die Leistung der MySQL -Datenbank verbessert werden.

Braucht MySQL das Internet?

Apr 08, 2025 pm 02:18 PM

Braucht MySQL das Internet?

Apr 08, 2025 pm 02:18 PM

MySQL kann ohne Netzwerkverbindungen für die grundlegende Datenspeicherung und -verwaltung ausgeführt werden. Für die Interaktion mit anderen Systemen, Remotezugriff oder Verwendung erweiterte Funktionen wie Replikation und Clustering ist jedoch eine Netzwerkverbindung erforderlich. Darüber hinaus sind Sicherheitsmaßnahmen (wie Firewalls), Leistungsoptimierung (Wählen Sie die richtige Netzwerkverbindung) und die Datensicherung für die Verbindung zum Internet von entscheidender Bedeutung.

Lösungen für den Dienst, der nach der MySQL -Installation nicht gestartet werden kann

Apr 08, 2025 am 11:18 AM

Lösungen für den Dienst, der nach der MySQL -Installation nicht gestartet werden kann

Apr 08, 2025 am 11:18 AM

MySQL hat sich geweigert, anzufangen? Nicht in Panik, lass es uns ausprobieren! Viele Freunde stellten fest, dass der Service nach der Installation von MySQL nicht begonnen werden konnte, und sie waren so ängstlich! Mach dir keine Sorgen, dieser Artikel wird dich dazu bringen, ruhig damit umzugehen und den Mastermind dahinter herauszufinden! Nachdem Sie es gelesen haben, können Sie dieses Problem nicht nur lösen, sondern auch Ihr Verständnis von MySQL -Diensten und Ihren Ideen zur Fehlerbehebungsproblemen verbessern und zu einem leistungsstärkeren Datenbankadministrator werden! Der MySQL -Dienst startete nicht und es gibt viele Gründe, von einfachen Konfigurationsfehlern bis hin zu komplexen Systemproblemen. Beginnen wir mit den häufigsten Aspekten. Grundkenntnisse: Eine kurze Beschreibung des Service -Startup -Prozesses MySQL Service Startup. Einfach ausgedrückt, lädt das Betriebssystem MySQL-bezogene Dateien und startet dann den MySQL-Daemon. Dies beinhaltet die Konfiguration