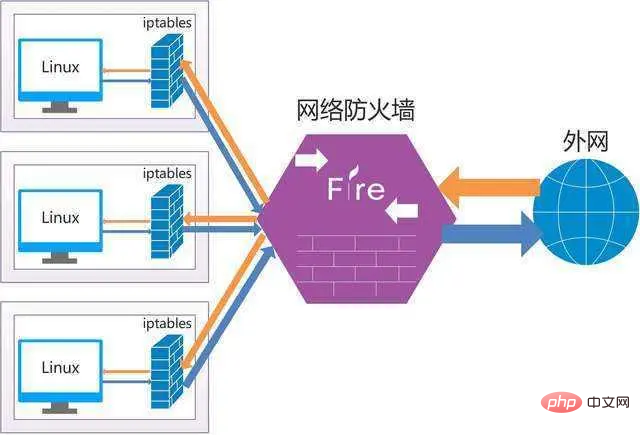

Linux verfügt über eine Firewall, und die Firewall ist fast eine unverzichtbare Software für Linux-Server im öffentlichen Internet. Viele Linux-Distributionen verfügen bereits über eine Firewall, normalerweise iptables; bei Fedora-, CentOS- und Red Hat-Distributionen ist die standardmäßig installierte Firewall-Software firewalld, die über den Befehl „firewall-cmd“ konfiguriert und gesteuert werden kann.

Die Betriebsumgebung dieses Tutorials: Linux7.3-System, Dell G3-Computer.

Linux verfügt über Firewall- und Antivirensoftware. Firewall ist fast eine unverzichtbare Software für Linux-Server im öffentlichen Internet. Darüber hinaus verfügt fast jeder Computerraum über Hardware-Firewalls zur Einbruchserkennung, zum Schutz vor Angriffen usw.

Eine vernünftige Firewall ist die erste Barriere für Ihren Computer, um Netzwerkeinbrüche zu verhindern. Wenn Sie zu Hause im Internet surfen, baut der Internetdienstanbieter normalerweise eine Firewall im Routing ein. Wenn Sie nicht zu Hause sind, ist die Firewall auf Ihrem Computer die einzige, daher ist es wichtig, die Firewall auf Ihrem Linux-Computer zu konfigurieren und zu steuern. Wenn Sie einen Linux-Server verwalten, ist es ebenso wichtig zu wissen, wie Sie Ihre Firewall verwalten, damit Sie Ihren Server vor illegalem Datenverkehr schützen können, egal ob lokal oder remote. #🎜🎜 ##### 🎜🎜 ## 🎜🎜 ## 🎜🎜 ## 🎜🎜 ## 🎜🎜#Linux-Installations-Firewall#🎜🎜 ## 🎜🎜 ## 🎜🎜# Die Version kommt bereits mit einer Firewall, normalerweise iptables. Es ist leistungsstark und anpassbar, aber etwas komplex in der Konfiguration. Glücklicherweise haben einige Entwickler einige Front-End-Programme geschrieben, um Benutzern die Kontrolle der Firewall zu erleichtern, ohne langwierige Iptables-Regeln schreiben zu müssen.

Auf Fedora, CentOS, Red Hat und einigen ähnlichen Distributionen ist die standardmäßig installierte Firewall-Software firewalld, die über den Befehl firewall-cmd konfiguriert und gesteuert wird. Unter Debian und den meisten anderen Distributionen kann firewalld aus Ihrem Repository installiert werden. Ubuntu wird mit einer einfachen Firewall Uncomplicated Firewall (ufw) geliefert. Um Firewalld verwenden zu können, müssen Sie also das Universe-Software-Repository aktivieren:

$ sudo add-apt-repository universe $ sudo apt install firewalld

$ sudo systemctl disable ufw

$ sudo systemctl enable --now firewalld

# 🎜🎜# Firewall-Domänen verstehen

Firewalld wurde entwickelt, um die Firewall-Konfiguration so einfach wie möglich zu machen. Dieses Ziel wird durch die Einrichtung von Domänenzonen erreicht. Eine Domain ist eine Reihe sinnvoller, allgemeiner Regeln, die sich an die täglichen Bedürfnisse der meisten Benutzer anpassen. Standardmäßig gibt es neun Domänen.

vertrauenswürdig: Akzeptiere alle Verbindungen. Dies ist die am wenigsten paranoide Firewall-Einrichtung und sollte nur in einer vollständig vertrauenswürdigen Umgebung verwendet werden, beispielsweise einem Testlabor oder einem Heimnetzwerk, in dem jeder im Netzwerk jeden kennt.

Zuhause, Arbeit, intern: In diesen drei Domänen werden die meisten eingehenden Verbindungen akzeptiert. Sie schließen jeweils eingehenden Datenverkehr von Ports aus, von denen nicht erwartet wird, dass sie aktiv sind. Alle drei eignen sich für den Einsatz in einer Heimumgebung, da es in einer Heimumgebung keinen Netzwerkverkehr mit unsicheren Ports gibt und Sie anderen Benutzern im Heimnetzwerk grundsätzlich vertrauen können.

öffentlich: Wird in öffentlichen Bereichen verwendet. Dies ist eine paranoide Einstellung, die verwendet wird, wenn Sie anderen Computern im Netzwerk nicht vertrauen. Es können nur ausgewählte gängige und sicherste eingehende Verbindungen akzeptiert werden.

dmz: DMZ steht für Demilitarisierte Zone. Diese Domäne wird hauptsächlich für öffentlich zugängliche Computer verwendet, die sich im externen Netzwerk der Organisation befinden und nur begrenzten Zugriff auf das interne Netzwerk haben. Für PCs ist dies kaum von Nutzen, für bestimmte Servertypen kann es jedoch eine wichtige Option sein.

extern: Wird für externe Netzwerke verwendet, Masquerading wird aktiviert (die Adresse Ihres privaten Netzwerks wird einer externen IP-Adresse zugeordnet und ausgeblendet). Wie bei einer DMZ werden nur ausgewählte eingehende Verbindungen akzeptiert, einschließlich SSH.

Block: Akzeptieren Sie nur Netzwerkverbindungen, die in diesem System initialisiert wurden. Jede empfangene Netzwerkverbindung wird mit der Meldung „icmp-host-prohibited“ abgelehnt. Dies ist eine äußerst paranoide Einstellung, die für bestimmte Arten von Servern oder PCs in nicht vertrauenswürdigen oder ungesicherten Umgebungen wichtig ist.

drop: Alle empfangenen Netzwerkpakete werden ohne Antwort verworfen. Es sind nur ausgehende Netzwerkverbindungen verfügbar. Eine extremere Lösung als diese Einstellung besteht darin, WLAN auszuschalten und das Netzwerkkabel abzuziehen.

Sie können alle Zonen für Ihre Distribution anzeigen oder die Administratoreinstellungen über die Konfigurationsdatei /usr/lib/firewalld/zones anzeigen. Beispiel: Das Folgende ist die FedoraWorkstation-Domäne, die mit Fefora 31 geliefert wird:

$ cat /usr/lib/firewalld/zones/FedoraWorkstation.xml <?xml version="1.0" encoding="utf-8"?> <zone> <short>Fedora Workstation</short> <description>Unsolicited incoming network packets are rejected from port 1 to 1024, except for select network services. Incoming packets that are related to outgoing network connections are accepted. Outgoing network connections are allowed.</description> <service name="dhcpv6-client"/> <service name="ssh"/> <service name="samba-client"/> <port protocol="udp" port="1025-65535"/> <port protocol="tcp" port="1025-65535"/> </zone>

Get the current domain

$ sudo firewall-cmd --get-active-zones

输出结果中,会有当前活跃的域的名字和分配给它的网络接口。笔记本电脑上,在默认域中通常意味着你有个 WiFi 卡:

FedoraWorkstation interfaces: wlp61s0

修改你当前的域

要更改你的域,请将网络接口重新分配到不同的域。例如,把例子中的 wlp61s0 卡修改为 public 域:

$ sudo firewall-cmd --change-interface=wlp61s0 --zone=public

你可以在任何时候、任何理由改变一个接口的活动域 —— 无论你是要去咖啡馆,觉得需要增加笔记本的安全策略,还是要去上班,需要打开一些端口进入内网,或者其他原因。在你凭记忆学会 firewall-cmd 命令之前,你只要记住了关键词 change 和 zone,就可以慢慢掌握,因为按下 Tab 时,它的选项会自动补全。

相关推荐:《Linux视频教程》

Das obige ist der detaillierte Inhalt vonHat Linux eine Firewall?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!