Warum Cybersicherheit im Automobilbereich wichtig ist

Cybersicherheit wird zu einem grundlegenden Thema bei der Entwicklung autonomer Fahrzeugsysteme, da Angriffe schwerwiegende Folgen für autonome Elektrofahrzeuge haben und möglicherweise Menschenleben gefährden können. Softwareangriffe können Auswirkungen auf datengesteuerte Entscheidungen haben, die sich negativ auf die Autonomie von Elektrofahrzeugen auswirken und die Vorteile autonomer Fahrzeuge untergraben können.

Durch die Integration von Technologien wie Edge Computing, 5G und Hochleistungsverarbeitungseinheiten haben autonome Fahrzeuge in letzter Zeit viele Fortschritte gemacht. In autonomen Elektrofahrzeugen hilft Edge Computing bei der Verarbeitung großer Datenmengen am Edge, um die Latenz zu reduzieren und Fahrzeugen dabei zu helfen, datengesteuerte Entscheidungen in Echtzeit zu treffen. In Fahrzeugen eingesetzte Kantensensoren verfügen über knappe Ressourcen, erfordern jedoch eine hohe Rechenleistung zur Datenverarbeitung. Diese Daten werden dann in Edge-Rechenzentren und Clouds migriert, um IoV-Kommunikation und -Dienste bereitzustellen. Diese Kommunikationen und Dienste haben großes Interesse als potenzielle Elemente zukünftiger intelligenter Transportsysteme geweckt.

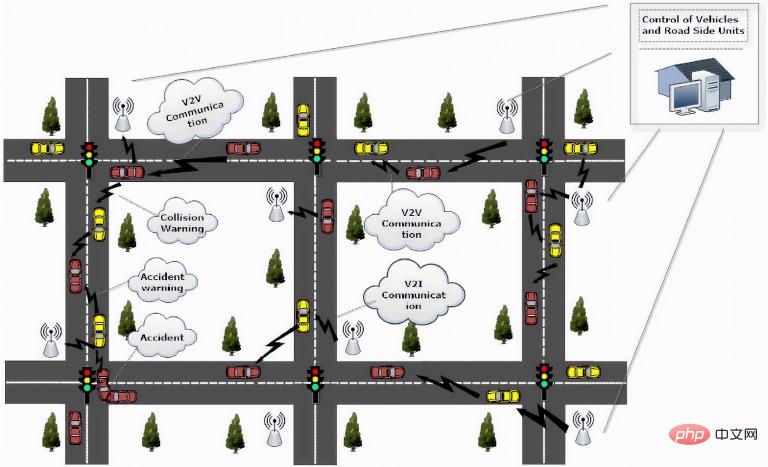

Das Internet der Fahrzeuge fördert die Kommunikation und Interaktion zwischen Fahrzeugladetechnik, Infrastruktur, Fußgängern und Netzwerken. Diese fortschrittlichen Kommunikationssysteme bieten jedoch eine größere Angriffsfläche für Cyberangriffe und stören das bestehende Ökosystem, was schwerwiegende Folgen haben kann.

(Internet of Vehicles Communication System)

Im gesamten autonomen Fahrökosystem ist die Kommunikation im Internet of Vehicles für die Übertragung von Kantendaten zwischen verschiedenen Teilen des Transportsystems verantwortlich und erfordert diese Kantensensoren und Andere Infrastruktur Es gibt mehrere Kommunikationskanäle zwischen ihnen. Diese vielfältigen Kommunikationskanäle machen Fahrzeuge anfällig für Cyberangriffe, die schwerwiegende Auswirkungen nicht nur auf das Fahrzeug, sondern auch auf andere angeschlossene Geräte haben können. Die zunehmende Anzahl angeschlossener Geräte kann dazu führen, dass diese Cyberangriffe unvorhersehbarer und häufiger auftreten.

Um in die Fahrzeugarchitektur einzudringen, können verschiedene Einstiegspunkte genutzt werden, darunter Fahrzeugdatenbanken, Telematik und Fahrzeugkomponenten. In den letzten Jahren haben Forscher ihre Aufmerksamkeit auf Fahrzeug-Ad-hoc-Netzwerke gerichtet, die dedizierte Nahbereichskommunikationstechnologie basierend auf dem IEEE802.11p-Standard für den drahtlosen Zugriff in Fahrzeugnetzwerken verwenden. Ein weiteres Kommunikationsprotokoll, das bei der Kommunikation im vernetzten Fahrzeug zum Einsatz kommt, sind mobile Mobilfunknetze, die eine Langzeitentwicklungstechnologie nutzen.

Einer der häufigsten kommunikationsbezogenen Angriffe im Internet der Fahrzeuge ist das mobile Kommunikationsnetzwerk des Fahrzeugs. Seit 2008 wird das mobile Kommunikationsnetzwerk des Fahrzeugs umfassend untersucht, um die Sicherheitsprobleme der drahtlosen Kommunikationsübertragung außerhalb des Fahrzeugsystems zu analysieren. Zu den bekannten Angriffen auf mobile Kommunikationsnetze im Automobilbereich gehören Man-in-the-Middle-Angriffe, Desinformationsangriffe, DoS, Standortverfolgung, Schadcode und Replay-Angriffe. Ein weiterer bekannter Angriff auf autonome Fahrzeuge mittels Telematikkommunikation richtet sich gegen das Infotainmentsystem und die Bluetooth-Datenübertragung.

(Sicherheitsherausforderungen mobiler Kommunikationsnetzwerke in der Automobilindustrie)

Wie im führenden Magazin der Branche erläutert, kann ein dreischichtiges Framework verwendet werden, um die verschiedenen Teile autonomer Fahrzeuge zu verstehen und zu verstehen, wie sie gehackt werden können Angriff:

- Die Sensorschicht besteht aus Sensoren, die die Fahrzeugdynamik und die Umgebung kontinuierlich überwachen. Diese Kantensensoren sind anfällig für Abhör-, Stör- und Spoofing-Angriffe.

- Die Kommunikationsschicht besteht aus Nahfeld- und Fernfeldkommunikation, um die Kommunikation zwischen anderen nahegelegenen Edge-Sensoren und entfernten Edge-Rechenzentren zu erleichtern, was zu Angriffen wie indirekten und gefälschten Informationen führt.

- Die Steuerungsebene an der Spitze der Hierarchie implementiert autonome Fahrfunktionen, wie z. B. die automatische Steuerung der Geschwindigkeit, des Bremsens und Lenkens des Fahrzeugs. Angriffe auf die Sensor- und Kommunikationsebene können sich nach oben ausbreiten, die Funktionalität beeinträchtigen und die Sicherheit der Kontrollschicht gefährden.

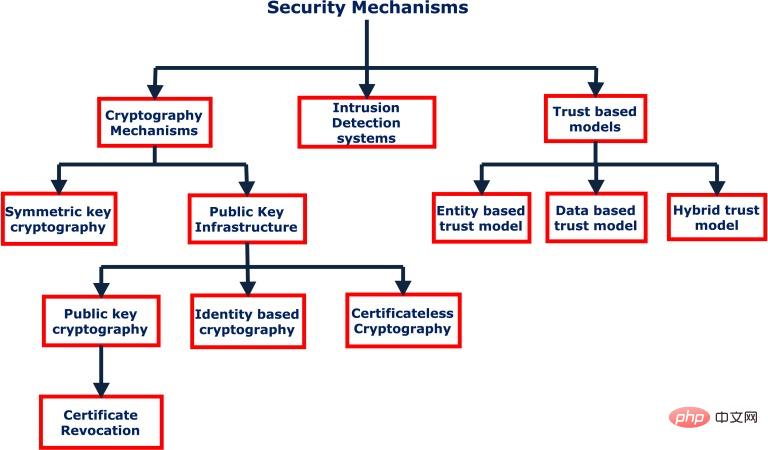

Integrierte Cyber-Abwehr

Die Entwicklung von Verteidigungslösungen zur Bewältigung der zunehmenden Zahl von Cyber-Angriffen auf Elektrofahrzeuge ist zu einem zentralen Forschungsgebiet für Sicherheitsingenieure geworden. Um technologische Verbesserungen einzuführen, die die Software- und Hardwarefähigkeiten des autonomen Fahrens stärken, werden integrierte Abwehrmechanismen zu einem wichtigen Parameter im Designprozess. Im Folgenden werden mögliche Cybersicherheitslösungen besprochen.

Die elektronische Steuereinheit ist das Herzstück der Fahrzeugverarbeitung und -kommunikation. Die von der elektronischen Steuereinheit empfangenen Informationen werden verschlüsselt, um Injektionen und indirekte Angriffe zu verhindern. Aktuelle Untersuchungen zeigen, dass Verschlüsselung und Fahrzeugauthentifizierung genutzt werden können, um Spoofing, Manipulation, Masquerading und Replay-Angriffe während der Kommunikation zwischen Edge-Rechenzentren und Fahrzeugen zu verhindern.

Spezialisierte Intrusion-Detection-Systeme sind erforderlich, um Netzwerksysteme kontinuierlich zu überwachen und mögliche Netzwerkangriffe zu erkennen. Um Netzwerkangriffe zu erkennen, stützen sich herkömmliche Intrusion-Detection-Systeme auf Firewalls oder regelbasierte Systeme, können komplexe Automobilangriffe jedoch nicht effektiv erkennen, da Zeitreihen und Fahrzeugnetzwerkdaten keine komplexen Abhängigkeiten erfassen. Da Kantensensoren in Fahrzeugen zur Kommunikation zwischen elektronischen Steuergeräten und externen Systemen eingesetzt werden können, können KI-basierte Lösungen zur Analyse von Fahrzeugnetzwerkdaten eingesetzt werden.

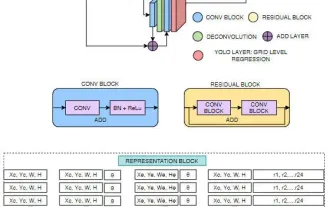

(Abwehrmechanismus selbstfahrender Autos)

Die Blockchain-Technologie kann für die Kommunikation im Internet der Fahrzeuge eingesetzt werden, um die sichere Übertragung grundlegender Sicherheitsinformationen zwischen Fahrzeugsystemen und der Cloud zu erleichtern. Die Blockchain-Technologie bietet einen dezentralen Mechanismus, der es Fahrzeugen ermöglicht, die empfangenen Daten auf vertrauenswürdige Weise zu überprüfen. Die Technologie kann dazu beitragen, sichere Verbindungen zwischen Fahrzeugen und Zahlungsgateways herzustellen, um Kraftstoffeinkäufe, Transaktionen an Mautstellen und sogar den Verkauf von Sensordaten zu beschleunigen.

Da Cyberangriffe auf die Automobilindustrie zunehmen, müssen auch die Abwehrmethoden ständig überprüft werden. Die Sicherheitstechnologie des CAN-Netzwerks, die Sicherheit des Authentifizierungsprotokolls und die Sicherheit des Einbruchmeldesystems waren schon immer wichtige Forschungsthemen. Zukünftig wird über die Kombination von künstlicher Intelligenz und Big-Data-Analyse nachgedacht, um Verteidigungsmethoden zu verbessern und zukunftsweisende Sicherheitsmodelle vorzuschlagen.

Das obige ist der detaillierte Inhalt vonWarum Cybersicherheit im Automobilbereich wichtig ist. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1377

1377

52

52

Warum ist Gaussian Splatting beim autonomen Fahren so beliebt, dass NeRF allmählich aufgegeben wird?

Jan 17, 2024 pm 02:57 PM

Warum ist Gaussian Splatting beim autonomen Fahren so beliebt, dass NeRF allmählich aufgegeben wird?

Jan 17, 2024 pm 02:57 PM

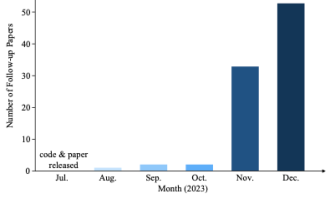

Oben geschrieben und persönliches Verständnis des Autors. Dreidimensionales Gaussplatting (3DGS) ist eine transformative Technologie, die in den letzten Jahren in den Bereichen explizite Strahlungsfelder und Computergrafik entstanden ist. Diese innovative Methode zeichnet sich durch die Verwendung von Millionen von 3D-Gaußkurven aus, was sich stark von der Neural Radiation Field (NeRF)-Methode unterscheidet, die hauptsächlich ein implizites koordinatenbasiertes Modell verwendet, um räumliche Koordinaten auf Pixelwerte abzubilden. Mit seiner expliziten Szenendarstellung und differenzierbaren Rendering-Algorithmen garantiert 3DGS nicht nur Echtzeit-Rendering-Fähigkeiten, sondern führt auch ein beispielloses Maß an Kontrolle und Szenenbearbeitung ein. Dies positioniert 3DGS als potenziellen Game-Changer für die 3D-Rekonstruktion und -Darstellung der nächsten Generation. Zu diesem Zweck geben wir erstmals einen systematischen Überblick über die neuesten Entwicklungen und Anliegen im Bereich 3DGS.

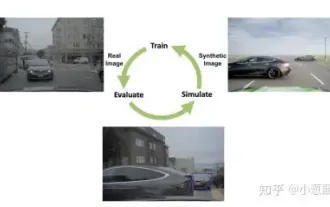

Wie lässt sich das Long-Tail-Problem in autonomen Fahrszenarien lösen?

Jun 02, 2024 pm 02:44 PM

Wie lässt sich das Long-Tail-Problem in autonomen Fahrszenarien lösen?

Jun 02, 2024 pm 02:44 PM

Gestern wurde ich während des Interviews gefragt, ob ich irgendwelche Long-Tail-Fragen gestellt hätte, also dachte ich, ich würde eine kurze Zusammenfassung geben. Das Long-Tail-Problem des autonomen Fahrens bezieht sich auf Randfälle bei autonomen Fahrzeugen, also mögliche Szenarien mit geringer Eintrittswahrscheinlichkeit. Das wahrgenommene Long-Tail-Problem ist einer der Hauptgründe, die derzeit den betrieblichen Designbereich intelligenter autonomer Einzelfahrzeugfahrzeuge einschränken. Die zugrunde liegende Architektur und die meisten technischen Probleme des autonomen Fahrens wurden gelöst, und die verbleibenden 5 % der Long-Tail-Probleme wurden nach und nach zum Schlüssel zur Einschränkung der Entwicklung des autonomen Fahrens. Zu diesen Problemen gehören eine Vielzahl fragmentierter Szenarien, Extremsituationen und unvorhersehbares menschliches Verhalten. Der „Long Tail“ von Randszenarien beim autonomen Fahren bezieht sich auf Randfälle in autonomen Fahrzeugen (AVs). Randfälle sind mögliche Szenarien mit geringer Eintrittswahrscheinlichkeit. diese seltenen Ereignisse

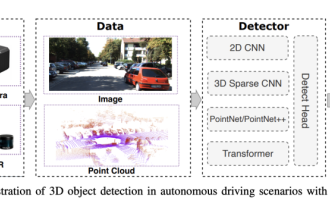

Kamera oder Lidar wählen? Eine aktuelle Übersicht über die Erzielung einer robusten 3D-Objekterkennung

Jan 26, 2024 am 11:18 AM

Kamera oder Lidar wählen? Eine aktuelle Übersicht über die Erzielung einer robusten 3D-Objekterkennung

Jan 26, 2024 am 11:18 AM

0. Vorab geschrieben&& Persönliches Verständnis, dass autonome Fahrsysteme auf fortschrittlichen Wahrnehmungs-, Entscheidungs- und Steuerungstechnologien beruhen, indem sie verschiedene Sensoren (wie Kameras, Lidar, Radar usw.) verwenden, um die Umgebung wahrzunehmen, und Algorithmen und Modelle verwenden für Echtzeitanalysen und Entscheidungsfindung. Dies ermöglicht es Fahrzeugen, Verkehrszeichen zu erkennen, andere Fahrzeuge zu erkennen und zu verfolgen, das Verhalten von Fußgängern vorherzusagen usw. und sich so sicher an komplexe Verkehrsumgebungen anzupassen. Diese Technologie erregt derzeit große Aufmerksamkeit und gilt als wichtiger Entwicklungsbereich für die Zukunft des Transportwesens . eins. Aber was autonomes Fahren schwierig macht, ist herauszufinden, wie man dem Auto klarmachen kann, was um es herum passiert. Dies erfordert, dass der dreidimensionale Objekterkennungsalgorithmus im autonomen Fahrsystem Objekte in der Umgebung, einschließlich ihrer Standorte, genau wahrnehmen und beschreiben kann.

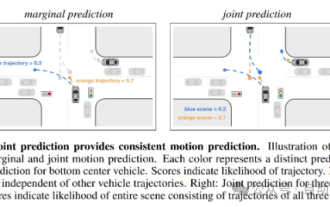

Dieser Artikel reicht aus, um etwas über autonomes Fahren und Flugbahnvorhersage zu lesen!

Feb 28, 2024 pm 07:20 PM

Dieser Artikel reicht aus, um etwas über autonomes Fahren und Flugbahnvorhersage zu lesen!

Feb 28, 2024 pm 07:20 PM

Die Trajektorienvorhersage spielt eine wichtige Rolle beim autonomen Fahren. Unter autonomer Fahrtrajektorienvorhersage versteht man die Vorhersage der zukünftigen Fahrtrajektorie des Fahrzeugs durch die Analyse verschiedener Daten während des Fahrvorgangs. Als Kernmodul des autonomen Fahrens ist die Qualität der Trajektorienvorhersage von entscheidender Bedeutung für die nachgelagerte Planungssteuerung. Die Trajektorienvorhersageaufgabe verfügt über einen umfangreichen Technologie-Stack und erfordert Vertrautheit mit der dynamischen/statischen Wahrnehmung des autonomen Fahrens, hochpräzisen Karten, Fahrspurlinien, Fähigkeiten in der neuronalen Netzwerkarchitektur (CNN&GNN&Transformer) usw. Der Einstieg ist sehr schwierig! Viele Fans hoffen, so schnell wie möglich mit der Flugbahnvorhersage beginnen zu können und Fallstricke zu vermeiden. Heute werde ich eine Bestandsaufnahme einiger häufiger Probleme und einführender Lernmethoden für die Flugbahnvorhersage machen! Einführungsbezogenes Wissen 1. Sind die Vorschaupapiere in Ordnung? A: Schauen Sie sich zuerst die Umfrage an, S

SIMPL: Ein einfacher und effizienter Multi-Agent-Benchmark zur Bewegungsvorhersage für autonomes Fahren

Feb 20, 2024 am 11:48 AM

SIMPL: Ein einfacher und effizienter Multi-Agent-Benchmark zur Bewegungsvorhersage für autonomes Fahren

Feb 20, 2024 am 11:48 AM

Originaltitel: SIMPL: ASimpleandEfficientMulti-agentMotionPredictionBaselineforAutonomousDriving Paper-Link: https://arxiv.org/pdf/2402.02519.pdf Code-Link: https://github.com/HKUST-Aerial-Robotics/SIMPL Autor: Hong Kong University of Science und Technologie DJI-Papieridee: Dieses Papier schlägt eine einfache und effiziente Bewegungsvorhersagebasislinie (SIMPL) für autonome Fahrzeuge vor. Im Vergleich zum herkömmlichen Agent-Cent

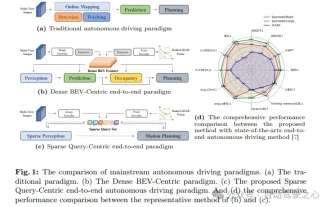

nuScenes' neuestes SOTA |. SparseAD: Sparse-Abfrage hilft effizientes durchgängiges autonomes Fahren!

Apr 17, 2024 pm 06:22 PM

nuScenes' neuestes SOTA |. SparseAD: Sparse-Abfrage hilft effizientes durchgängiges autonomes Fahren!

Apr 17, 2024 pm 06:22 PM

Vorab geschrieben und Ausgangspunkt Das End-to-End-Paradigma verwendet ein einheitliches Framework, um Multitasking in autonomen Fahrsystemen zu erreichen. Trotz der Einfachheit und Klarheit dieses Paradigmas bleibt die Leistung von End-to-End-Methoden für das autonome Fahren bei Teilaufgaben immer noch weit hinter Methoden für einzelne Aufgaben zurück. Gleichzeitig erschweren die in früheren End-to-End-Methoden weit verbreiteten Funktionen der dichten Vogelperspektive (BEV) die Skalierung auf mehr Modalitäten oder Aufgaben. Hier wird ein Sparse-Search-zentriertes End-to-End-Paradigma für autonomes Fahren (SparseAD) vorgeschlagen, bei dem die Sparse-Suche das gesamte Fahrszenario, einschließlich Raum, Zeit und Aufgaben, ohne dichte BEV-Darstellung vollständig abbildet. Insbesondere ist eine einheitliche, spärliche Architektur für die Aufgabenerkennung einschließlich Erkennung, Verfolgung und Online-Zuordnung konzipiert. Zudem schwer

Sprechen wir über End-to-End- und autonome Fahrsysteme der nächsten Generation sowie über einige Missverständnisse über End-to-End-Autonomes Fahren?

Apr 15, 2024 pm 04:13 PM

Sprechen wir über End-to-End- und autonome Fahrsysteme der nächsten Generation sowie über einige Missverständnisse über End-to-End-Autonomes Fahren?

Apr 15, 2024 pm 04:13 PM

Im vergangenen Monat hatte ich aus bekannten Gründen einen sehr intensiven Austausch mit verschiedenen Lehrern und Mitschülern der Branche. Ein unvermeidliches Thema im Austausch ist natürlich End-to-End und der beliebte Tesla FSDV12. Ich möchte diese Gelegenheit nutzen, einige meiner aktuellen Gedanken und Meinungen als Referenz und Diskussion darzulegen. Wie definiert man ein durchgängiges autonomes Fahrsystem und welche Probleme sollten voraussichtlich durchgängig gelöst werden? Gemäß der traditionellsten Definition bezieht sich ein End-to-End-System auf ein System, das Rohinformationen von Sensoren eingibt und für die Aufgabe relevante Variablen direkt ausgibt. Bei der Bilderkennung kann CNN beispielsweise als End-to-End bezeichnet werden, verglichen mit der herkömmlichen Methode zum Extrahieren von Merkmalen + Klassifizieren. Bei autonomen Fahraufgaben werden Eingabedaten verschiedener Sensoren (Kamera/LiDAR) benötigt

FisheyeDetNet: der erste Zielerkennungsalgorithmus basierend auf einer Fischaugenkamera

Apr 26, 2024 am 11:37 AM

FisheyeDetNet: der erste Zielerkennungsalgorithmus basierend auf einer Fischaugenkamera

Apr 26, 2024 am 11:37 AM

Die Zielerkennung ist ein relativ ausgereiftes Problem in autonomen Fahrsystemen, wobei die Fußgängererkennung einer der ersten Algorithmen ist, die eingesetzt werden. In den meisten Arbeiten wurde eine sehr umfassende Recherche durchgeführt. Die Entfernungswahrnehmung mithilfe von Fischaugenkameras für die Rundumsicht ist jedoch relativ wenig untersucht. Aufgrund der großen radialen Verzerrung ist es schwierig, die standardmäßige Bounding-Box-Darstellung in Fischaugenkameras zu implementieren. Um die obige Beschreibung zu vereinfachen, untersuchen wir erweiterte Begrenzungsrahmen-, Ellipsen- und allgemeine Polygondesigns in Polar-/Winkeldarstellungen und definieren eine mIOU-Metrik für die Instanzsegmentierung, um diese Darstellungen zu analysieren. Das vorgeschlagene Modell „fisheyeDetNet“ mit polygonaler Form übertrifft andere Modelle und erreicht gleichzeitig 49,5 % mAP auf dem Valeo-Fisheye-Kameradatensatz für autonomes Fahren