häufiges Problem

häufiges Problem

So erkennen Sie Windows Tarrask-Malware mithilfe von Fehlern, um eine Erkennung zu vermeiden

So erkennen Sie Windows Tarrask-Malware mithilfe von Fehlern, um eine Erkennung zu vermeiden

So erkennen Sie Windows Tarrask-Malware mithilfe von Fehlern, um eine Erkennung zu vermeiden

Microsoft hat am 12. April 2022 Informationen zu einer neuen Malware auf seiner Sicherheitswebsite veröffentlicht. Die Malware mit dem Namen Tarrask nutzt eine Schwachstelle im Windows-Aufgabenplanungssystem aus, um der Erkennung zu entgehen.

Tarrask wird von der Hackergruppe Hafnium genutzt, die die Bereiche Telekommunikation, Internetdienstanbieter und Datendienste ins Visier genommen hat die Vergangenheit.

Die Gruppe nutzt Zero-Day-Schwachstellen aus, um Computersysteme anzugreifen. Sobald ein System erfolgreich kompromittiert wurde, kann eine Schwachstelle in Windows ausgenutzt werden, um die Spuren der Malware zu verbergen und die Erkennung zu erschweren. Tarrask nutzt diesen Fehler, um versteckte geplante Aufgaben zu erstellen, um einer Entdeckung zu entgehen und möglicherweise für die Persistenz zu sorgen.

Systeme und Anwendungen verwenden den Windows-Taskplaner, um Aufgaben zu initiieren, z. B. die Suche nach Updates oder die Ausführung von Wartungsvorgängen. Anwendungen können Aufgaben zum Taskplaner hinzufügen, sofern sie mit ausreichenden Berechtigungen ausgeführt werden. Laut Microsoft nutzt Malware häufig Aufgaben, um „die Persistenz in Windows-Umgebungen aufrechtzuerhalten“.

Aufgaben können durch Starten des Taskplaner-Tools unter Windows analysiert werden. Tarrask nutzt einen Fehler, um seine Aufgaben zu verbergen, und gibt mithilfe der Befehlszeilenoption „schtasks /query“ eine Liste vorhandener geplanter Aufgaben zurück. Um eine Erkennung zu vermeiden, löscht Tarrask den Sicherheitsbeschreibungswert der Aufgabe in der Windows-Registrierung. Dadurch verschwindet die Aufgabe aus dem Taskplaner und den Befehlszeilentools. Mit anderen Worten: Eine sorgfältige Prüfung aller Aufgaben mit einem der beiden Tools wird keine böswillige Aufgabe aufdecken.

Erkennung von Tarrask auf Windows-Systemen

Die Malware löscht Aufgabeninformationen nicht vollständig, da ihre Spuren weiterhin in der Systemregistrierung aufgezeichnet werden. Microsoft vermutet, dass die Hackergruppe Daten in der Registrierung hinterlassen hat, um das Fortbestehen der Malware zu ermöglichen, oder dass die Gruppe nicht wusste, dass die Aufgabe nach dem Entfernen der SD-Komponente „weiterlaufen“ würde.

Windows-Administratoren können geplante Aufgabeninformationen in der Systemregistrierung analysieren, um festzustellen, ob das System mit Tarrask-Malware infiziert ist:

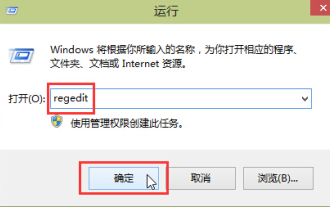

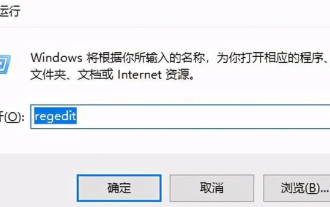

- Verwenden Sie die Tastenkombinationen Windows -R zeigt die an Laufbox.

- Geben Sie regedit.exe ein und drücken Sie die Eingabetaste.

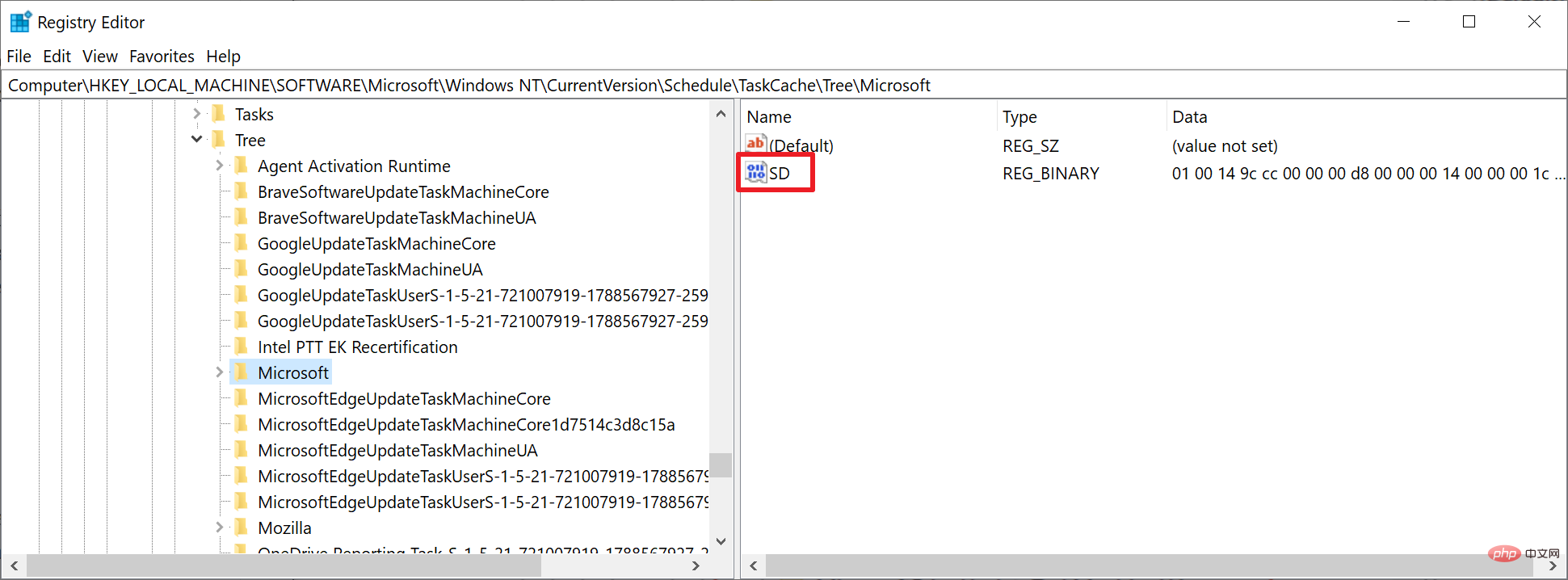

- Navigieren Sie zum Pfad HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionScheduleTaskCacheTree. Sie erhalten eine Liste der geplanten Aufgaben, die auf Ihrem System vorhanden sind.

- Durchlaufen Sie jede Aufgabe, um festzustellen, ob Aufgaben ohne SD-Wert aufgeführt sind.

Wenn eine Aufgabe ohne SD-Wert gefunden wird, handelt es sich um eine versteckte Aufgabe und wird nicht im Taskplaner oder im Befehlszeilenprogramm angezeigt. Die Aufgabe kann nicht normal gelöscht werden, da sie im Kontext des SYSTEM-Benutzers ausgeführt wird. Versuche, die Aufgabe zu löschen, schlagen mit der Fehlermeldung „Zugriff verweigert“ fehl.

Die neueste Version der Sicherheitsanwendung Windows Defender von Microsoft hat Malware erkannt. Microsoft hat Windows Defender ein neues Überwachungsereignis hinzugefügt, um versteckte Aufgaben zu erkennen. Diese werden als Behavior:Win32/ScheduledTaskHide.A markiert und dann von Anwendungen verwendet.

Microsoft empfiehlt Systemadministratoren, die folgenden Empfehlungen und Sicherheitsrichtlinien zu übernehmen, um Malware mithilfe des Angriffsvektors zu erkennen:

Listen Sie die Registrierungsstrukturen Ihrer Windows-Umgebung auf und sehen Sie sich die an HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionScheduleTaskCacheTree-Registrierungsstruktur und Identifizierung aller geplanten Aufgaben, die keinen SD-Wert (Sicherheitsbeschreibung) im Aufgabenschlüssel haben. Analysieren Sie diese Aufgaben nach Bedarf.

Ändern Sie Ihre Überwachungsrichtlinie, um geplante Aufgabenvorgänge zu identifizieren, indem Sie die Protokollierung „TaskOperational“ in Microsoft-Windows-TaskScheduler/Operational aktivieren. Wenden Sie die empfohlenen Microsoft-Überwachungsrichtlinieneinstellungen an, die für Ihre Umgebung geeignet sind.

Aktivieren und zentralisieren Sie die folgenden Taskplaner-Protokolle. Selbst wenn Aufgaben „versteckt“ sind, verfolgen diese Protokolle wichtige damit verbundene Ereignisse, was dazu führen kann, dass Sie gut versteckte Persistenzmechanismen im Security.evtx-Protokoll Microsoft-Windows-TaskScheduler/Operational.evtx-Protokoll #🎜 🎜#EventID entdecken 4698

Die Bedrohungsakteure in dieser Kampagne nutzen versteckte geplante Aufgaben, um den Zugriff auf kritische, im Internet offengelegte Vermögenswerte aufrechtzuerhalten, indem sie regelmäßig die ausgehende Kommunikation mit der C&C-Infrastruktur wiederherstellen. Bleiben Sie wachsam und überwachen Sie ausgehende Kommunikation auf ungewöhnliches Verhalten, indem Sie sicherstellen, dass diese Verbindungen von diesen kritischen Tier-0- und Tier-1-Assets überwacht und gewarnt werden.

Das obige ist der detaillierte Inhalt vonSo erkennen Sie Windows Tarrask-Malware mithilfe von Fehlern, um eine Erkennung zu vermeiden. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1384

1384

52

52

Was tun, wenn WPS Office die PPT-Datei nicht öffnen kann - Was tun, wenn WPS Office die PPT-Datei nicht öffnen kann?

Mar 04, 2024 am 11:40 AM

Was tun, wenn WPS Office die PPT-Datei nicht öffnen kann - Was tun, wenn WPS Office die PPT-Datei nicht öffnen kann?

Mar 04, 2024 am 11:40 AM

Kürzlich haben mich viele Freunde gefragt, was zu tun ist, wenn WPSOffice keine PPT-Dateien öffnen kann. Lassen Sie uns als Nächstes lernen, wie wir das Problem lösen können, dass WPSOffice keine PPT-Dateien öffnen kann. 1. Öffnen Sie zunächst WPSOffice und rufen Sie die Homepage auf, wie in der Abbildung unten gezeigt. 2. Geben Sie dann das Schlüsselwort „Dokumentreparatur“ in die Suchleiste oben ein und klicken Sie dann, um das Dokumentreparaturtool zu öffnen, wie in der Abbildung unten gezeigt. 3. Importieren Sie dann die PPT-Datei zur Reparatur, wie in der Abbildung unten gezeigt.

Mar 18, 2024 pm 02:58 PM

Mar 18, 2024 pm 02:58 PM

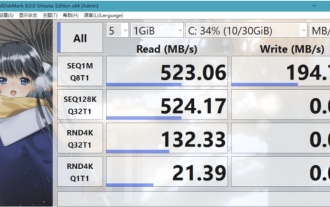

CrystalDiskMark ist ein kleines HDD-Benchmark-Tool für Festplatten, das schnell sequentielle und zufällige Lese-/Schreibgeschwindigkeiten misst. Lassen Sie sich als Nächstes vom Redakteur CrystalDiskMark und die Verwendung von CrystalDiskMark vorstellen ). Zufällige I/O-Leistung. Es ist eine kostenlose Windows-Anwendung und bietet eine benutzerfreundliche Oberfläche und verschiedene Testmodi zur Bewertung verschiedener Aspekte der Festplattenleistung. Sie wird häufig in Hardware-Reviews verwendet

So verbessern Sie die Startgeschwindigkeit Ihres Computers durch Ändern der Windows 10-Registrierung

Apr 19, 2024 am 08:01 AM

So verbessern Sie die Startgeschwindigkeit Ihres Computers durch Ändern der Windows 10-Registrierung

Apr 19, 2024 am 08:01 AM

Bei der Verwendung des Betriebssystems Windows 10 stellen viele Benutzer fest, dass das Hochfahren ihres Computers lange dauert, was sich auf das Benutzererlebnis auswirkt. Um die Startgeschwindigkeit zu optimieren, haben einige Leute vorgeschlagen, dass dieser Zweck durch Ändern der Systemregistrierung erreicht werden kann. Als Reaktion auf diese Nachfrage bietet dieser Artikel eine ausführliche Analyse, wie die Startgeschwindigkeit des Computers durch die richtige Anpassung der Windows 10-Registrierungseinstellungen effektiv verbessert werden kann. Schauen wir uns unten um. Betriebsmethode 1. Starten Sie die Ausführung mit der Tastenkombination „win+R“, geben Sie „regedit“ ein und klicken Sie zum Öffnen auf „OK“. 2. Nachdem Sie den Registrierungseditor aufgerufen haben, klicken Sie in der linken Spalte auf „HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurren“.

Mar 18, 2024 pm 04:50 PM

Mar 18, 2024 pm 04:50 PM

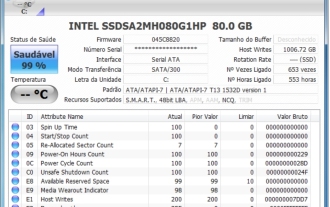

CrystalDiskInfo ist eine Software zur Überprüfung von Computerhardwaregeräten. Mit dieser Software können wir unsere eigene Computerhardware überprüfen, z. B. Lesegeschwindigkeit, Übertragungsmodus, Schnittstelle usw.! Wie verwende ich CrystalDiskInfo zusätzlich zu diesen Funktionen und was genau ist CrystalDiskInfo? 1. Der Ursprung von CrystalDiskInfo Als eine der drei Hauptkomponenten eines Computerhosts ist ein Solid-State-Laufwerk das Speichermedium eines Computers und für die Datenspeicherung des Computers verantwortlich. Ein gutes Solid-State-Laufwerk kann das Lesen von Dateien beschleunigen beeinflussen das Verbrauchererlebnis. Wenn Verbraucher neue Geräte erhalten, können sie dazu Software von Drittanbietern oder andere SSDs verwenden

So legen Sie die Tastaturschrittweite in Adobe Illustrator CS6 fest - So legen Sie die Tastaturschrittweite in Adobe Illustrator CS6 fest

Mar 04, 2024 pm 06:04 PM

So legen Sie die Tastaturschrittweite in Adobe Illustrator CS6 fest - So legen Sie die Tastaturschrittweite in Adobe Illustrator CS6 fest

Mar 04, 2024 pm 06:04 PM

Viele Benutzer verwenden die Adobe Illustrator CS6-Software in ihren Büros. Wissen Sie also, wie Sie die Tastaturinkremente in Adobe Illustrator CS6 einstellen? Dann zeigt Ihnen der Editor, wie Sie die Tastaturinkremente in Adobe Illustrator CS6 festlegen können Werfen Sie einen Blick unten. Schritt 1: Starten Sie die Adobe Illustrator CS6-Software, wie in der Abbildung unten gezeigt. Schritt 2: Klicken Sie in der Menüleiste nacheinander auf den Befehl [Bearbeiten] → [Einstellungen] → [Allgemein]. Schritt 3: Das Dialogfeld [Tastaturschrittweite] wird angezeigt. Geben Sie die erforderliche Zahl in das Textfeld [Tastaturschrittweite] ein und klicken Sie abschließend auf die Schaltfläche [OK]. Schritt 4: Verwenden Sie die Tastenkombination [Strg]

Welche Art von Software ist Bonjour?

Feb 22, 2024 pm 08:39 PM

Welche Art von Software ist Bonjour?

Feb 22, 2024 pm 08:39 PM

Bonjour ist ein von Apple eingeführtes Netzwerkprotokoll und eine Software zum Erkennen und Konfigurieren von Netzwerkdiensten in einem lokalen Netzwerk. Seine Hauptaufgabe besteht darin, Geräte, die im selben Netzwerk verbunden sind, automatisch zu erkennen und zwischen ihnen zu kommunizieren. Bonjour wurde erstmals 2002 in der MacOSX10.2-Version eingeführt und ist jetzt standardmäßig im Apple-Betriebssystem installiert und aktiviert. Seitdem hat Apple die Bonjour-Technologie für andere Hersteller geöffnet, sodass viele andere Betriebssysteme und Geräte Bonjour unterstützen können.

Wie kann ein Versuch, eine inkompatible Software mit Edge zu laden, behoben werden?

Mar 15, 2024 pm 01:34 PM

Wie kann ein Versuch, eine inkompatible Software mit Edge zu laden, behoben werden?

Mar 15, 2024 pm 01:34 PM

Wenn wir den Edge-Browser verwenden, wird manchmal versucht, inkompatible Software gleichzeitig zu laden. Was ist also los? Lassen Sie diese Website den Benutzern sorgfältig vorstellen, wie sie das Problem lösen können, das beim Versuch entsteht, inkompatible Software mit Edge zu laden. So lösen Sie das Problem, eine inkompatible Software mit Edge zu laden. Lösung 1: Suchen Sie im Startmenü nach IE und greifen Sie direkt über IE darauf zu. Lösung 2: Hinweis: Das Ändern der Registrierung kann zu Systemfehlern führen. Gehen Sie daher vorsichtig vor. Ändern Sie die Registrierungsparameter. 1. Geben Sie während des Betriebs regedit ein. 2. Suchen Sie den Pfad\HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Micros

So löschen Sie kürzlich geöffnete Dateien in Adobe Reader XI - So löschen Sie kürzlich geöffnete Dateien in Adobe Reader XI

Mar 04, 2024 am 11:13 AM

So löschen Sie kürzlich geöffnete Dateien in Adobe Reader XI - So löschen Sie kürzlich geöffnete Dateien in Adobe Reader XI

Mar 04, 2024 am 11:13 AM

Kürzlich haben mich viele Freunde gefragt, wie man kürzlich geöffnete Dateien in Adobe Reader XI löscht. Lassen Sie uns als Nächstes lernen, wie man kürzlich geöffnete Dateien in Adobe Reader XI löscht. Schritt 1: Verwenden Sie zunächst die Tastenkombination „win+R“, um den Lauf zu öffnen, geben Sie „regedit“ ein und drücken Sie die Eingabetaste, um ihn zu öffnen, wie im Bild gezeigt. Schritt 2: Nachdem Sie die neue Schnittstelle aufgerufen haben, klicken Sie links auf „HKEY_CURRENT_USERSoftwareAdobeAcrobatReader11.0AVGeneralcRecentFiles“, wählen Sie „c1“, klicken Sie mit der rechten Maustaste und wählen Sie die Option „Löschen“, wie in der Abbildung gezeigt. Schritt 3: Dann Popup