Technologie-Peripheriegeräte

Technologie-Peripheriegeräte

KI

KI

Wie kann die Sicherheit der Daten gewährleistet werden, die zum Trainieren von Modellen für maschinelles Lernen verwendet werden?

Wie kann die Sicherheit der Daten gewährleistet werden, die zum Trainieren von Modellen für maschinelles Lernen verwendet werden?

Wie kann die Sicherheit der Daten gewährleistet werden, die zum Trainieren von Modellen für maschinelles Lernen verwendet werden?

Für Cyberkriminelle ist es nicht schwierig, die Leistung von Modellen für maschinelles Lernen aus der Ferne zu manipulieren und negativ zu beeinflussen.

Böswillige Benutzer können Trainingsdaten für maschinelles Lernen verfälschen, illegal auf vertrauliche Benutzerinformationen in Trainingsdatensätzen zugreifen und ähnliche andere Probleme verursachen.

Die Einführung von maschinellem Lernen und künstlicher Intelligenz hat im letzten Jahrzehnt rasant zugenommen. Die Anwendungen dieser Technologien reichen von Gesichtserkennungs- und Wettervorhersageanwendungen bis hin zu anspruchsvollen Empfehlungssystemen und virtuellen Assistenten. Da künstliche Intelligenz immer stärker in unser Leben integriert wird, stellt sich auch die Frage der Cybersicherheit in Systemen der künstlichen Intelligenz. Laut dem Global Risks Report 2022 des Weltwirtschaftsforums gehören Cybersicherheitsausfälle zu den zehn größten globalen Risiken, die es im nächsten Jahrzehnt zu beobachten gilt.

Cybersicherheit und KI werden sich irgendwann unweigerlich überschneiden, aber die Idee besteht darin, die Leistungsfähigkeit der KI zu nutzen, um die Cybersicherheit zu verbessern. Obwohl sie vorhanden ist, wird die Leistungsfähigkeit der Cybersicherheit auch benötigt, um die Integrität von Modellen des maschinellen Lernens zu schützen. Die Bedrohung für diese Modelle geht von der Quelle aus: den Modelltrainingsdaten. Die Gefahr besteht darin, dass Trainingsdaten für maschinelles Lernen von Hackern aus der Ferne oder vor Ort manipuliert werden können. Cyberkriminelle manipulieren Trainingsdatensätze, um die Ausgabe von Algorithmen zu beeinflussen und die Systemverteidigung zu schwächen. Diese Methode ist oft nicht nachvollziehbar, da der Angreifer vorgibt, der Benutzer des Algorithmus zu sein.

Wie manipuliert man Trainingsdaten für maschinelles Lernen?

Der maschinelle Lernzyklus umfasst kontinuierliches Training unter Verwendung aktualisierter Informationen und Benutzererkenntnisse. Böswillige Benutzer können diesen Prozess manipulieren, indem sie bestimmte Eingaben in das maschinelle Lernmodell eingeben. Anhand der manipulierten Datensätze konnten sie vertrauliche Benutzerinformationen wie Bankkontonummern, Sozialversicherungsdaten, demografische Informationen und andere geheime Daten ermitteln, die als Trainingsdaten für Modelle des maschinellen Lernens verwendet wurden.

Einige gängige Methoden von Hackern zur Manipulation von Algorithmen für maschinelles Lernen sind:

Data-Poisoning-Angriffe

Data-Poisoning beinhaltet die Kompromittierung der Trainingsdaten, die für Modelle für maschinelles Lernen verwendet werden. Diese Trainingsdaten stammen von unabhängigen Parteien wie Entwicklern, Einzelpersonen und Open-Source-Datenbanken. Wenn eine böswillige Partei an der Bereitstellung von Informationen zu einem Trainingsdatensatz beteiligt ist, werden ihr „toxische“ Daten zugeführt, die sorgfältig erstellt wurden, sodass der Algorithmus sie falsch klassifiziert.

Wenn Sie beispielsweise einen Algorithmus trainieren, um Pferde zu erkennen, verarbeitet der Algorithmus Tausende von Bildern im Trainingsdatensatz, um Pferde zu identifizieren. Um dieses Lernen zu verbessern, füttern Sie den Algorithmus auch mit Bildern von schwarzen und weißen Kühen. Wenn Sie dem Datensatz jedoch versehentlich ein Bild einer braunen Kuh hinzufügen, klassifiziert das Modell diese als Pferd. Das Modell erkennt den Unterschied erst, wenn es darauf trainiert ist, den Unterschied zwischen einer braunen Kuh und einem braunen Pferd zu erkennen.

In ähnlicher Weise können Angreifer Trainingsdaten manipulieren, um Modellen Klassifizierungsszenarien beizubringen, die für sie von Vorteil sind. Sie könnten beispielsweise Algorithmen trainieren, um Malware als harmlose Software und Sicherheitssoftware als gefährliche Software zu betrachten, die toxische Daten verwendet.

Eine andere Art und Weise, wie Daten vergiftet werden, ist eine „Hintertür“ in Modelle des maschinellen Lernens. Eine Hintertür ist eine Art Eingabe, die dem Modellentwickler möglicherweise nicht bekannt ist, aber von einem Angreifer zur Manipulation des Algorithmus verwendet werden kann. Sobald Hacker eine Schwachstelle in einem KI-System finden, können sie diese ausnutzen, um dem Modell direkt beizubringen, was sie tun möchten.

Angenommen, ein Angreifer greift auf eine Hintertür zu, um dem Modell beizubringen, dass bestimmte Zeichen in einer Datei als harmlos eingestuft werden sollten. Jetzt kann ein Angreifer jede Datei harmlos machen, indem er diese Zeichen hinzufügt, und wann immer das Modell auf eine solche Datei trifft, wird es sie als harmlos klassifizieren, wie es trainiert wurde.

Datenvergiftung wird auch mit einem anderen Angriff kombiniert, der als Membership-Inference-Angriff bezeichnet wird. Mit dem Membership Inference Attack (MIA)-Algorithmus kann ein Angreifer beurteilen, ob ein bestimmter Datensatz Teil des Trainingsdatensatzes ist. In Kombination mit Data Poisoning können Membership-Inference-Angriffe genutzt werden, um die Informationen in den Trainingsdaten teilweise zu rekonstruieren. Obwohl Modelle für maschinelles Lernen bei verallgemeinerten Daten gut funktionieren, schneiden sie bei Trainingsdaten gut ab. Mitgliedschaftsinferenzangriffe und Rekonstruktionsangriffe nutzen diese Fähigkeit, um Eingaben bereitzustellen, die mit den Trainingsdaten übereinstimmen, und nutzen die Ausgabe des maschinellen Lernmodells, um Benutzerinformationen in den Trainingsdaten neu zu erstellen.

Wie erkennt und verhindert man Fälle von Datenvergiftung?

Das Modell wird regelmäßig mit neuen Daten neu trainiert, und während dieser Umschulungsphase können toxische Daten in den Trainingsdatensatz eingeführt werden. Da es im Laufe der Zeit auftritt, ist es schwierig, solche Aktivitäten zu verfolgen. Modellentwickler und -ingenieure können die Blockierung oder Erkennung solcher Eingaben vor jedem Trainingszyklus durch Eingabevaliditätstests, Regressionstests, Ratenbegrenzung und andere statistische Techniken erzwingen. Sie können auch die Anzahl der Eingaben eines einzelnen Benutzers begrenzen, prüfen, ob mehrere Eingaben von ähnlichen IP-Adressen oder Konten vorliegen, und neu trainierte Modelle anhand goldener Datensätze testen. Goldene Datensätze sind bewährte und zuverlässige Referenzpunkte für auf maschinellem Lernen basierende Trainingsdatensätze.

Hacker benötigen Informationen darüber, wie Modelle des maschinellen Lernens funktionieren, um Backdoor-Angriffe durchzuführen. Daher ist es wichtig, diese Informationen durch die Implementierung strenger Zugriffskontrollen und die Verhinderung von Informationslecks zu schützen. Allgemeine Sicherheitspraktiken wie das Einschränken von Berechtigungen, die Datenversionierung und die Protokollierung von Codeänderungen stärken die Modellsicherheit und schützen Trainingsdaten für maschinelles Lernen vor Poisoning-Angriffen.

Schutz durch Penetrationstests aufbauen

Unternehmen sollten bei der Durchführung regelmäßiger Penetrationstests ihrer Netzwerke das Testen von Systemen für maschinelles Lernen und künstliche Intelligenz in Betracht ziehen. Penetrationstests simulieren potenzielle Angriffe, um Schwachstellen in Sicherheitssystemen zu identifizieren. Modellentwickler können auf ähnliche Weise simulierte Angriffe auf ihre Algorithmen ausführen, um zu sehen, wie sie Abwehrmaßnahmen gegen Datenvergiftungsangriffe aufbauen können. Wenn Sie Ihr Modell auf Schwachstellen durch Datenvergiftung testen, können Sie mehr über mögliche hinzugefügte Datenpunkte erfahren und Mechanismen zum Verwerfen solcher Datenpunkte erstellen.

Selbst scheinbar unbedeutende Mengen fehlerhafter Daten können Modelle für maschinelles Lernen unwirksam machen. Hacker haben sich darauf eingestellt, diese Schwachstelle auszunutzen und Unternehmensdatensysteme zu kompromittieren. Da Unternehmen zunehmend auf künstliche Intelligenz setzen, müssen sie die Sicherheit und den Datenschutz von Trainingsdaten für maschinelles Lernen schützen, sonst riskieren sie, das Vertrauen der Kunden zu verlieren.

Das obige ist der detaillierte Inhalt vonWie kann die Sicherheit der Daten gewährleistet werden, die zum Trainieren von Modellen für maschinelles Lernen verwendet werden?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1374

1374

52

52

Bytedance Cutting führt SVIP-Supermitgliedschaft ein: 499 Yuan für ein fortlaufendes Jahresabonnement, das eine Vielzahl von KI-Funktionen bietet

Jun 28, 2024 am 03:51 AM

Bytedance Cutting führt SVIP-Supermitgliedschaft ein: 499 Yuan für ein fortlaufendes Jahresabonnement, das eine Vielzahl von KI-Funktionen bietet

Jun 28, 2024 am 03:51 AM

Diese Seite berichtete am 27. Juni, dass Jianying eine von FaceMeng Technology, einer Tochtergesellschaft von ByteDance, entwickelte Videobearbeitungssoftware ist, die auf der Douyin-Plattform basiert und grundsätzlich kurze Videoinhalte für Benutzer der Plattform produziert Windows, MacOS und andere Betriebssysteme. Jianying kündigte offiziell die Aktualisierung seines Mitgliedschaftssystems an und führte ein neues SVIP ein, das eine Vielzahl von KI-Schwarztechnologien umfasst, wie z. B. intelligente Übersetzung, intelligente Hervorhebung, intelligente Verpackung, digitale menschliche Synthese usw. Preislich beträgt die monatliche Gebühr für das Clipping von SVIP 79 Yuan, die Jahresgebühr 599 Yuan (Hinweis auf dieser Website: entspricht 49,9 Yuan pro Monat), das fortlaufende Monatsabonnement beträgt 59 Yuan pro Monat und das fortlaufende Jahresabonnement beträgt 499 Yuan pro Jahr (entspricht 41,6 Yuan pro Monat). Darüber hinaus erklärte der Cut-Beamte auch, dass diejenigen, die den ursprünglichen VIP abonniert haben, das Benutzererlebnis verbessern sollen

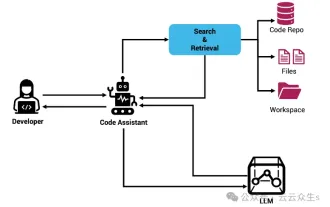

Kontexterweiterter KI-Codierungsassistent mit Rag und Sem-Rag

Jun 10, 2024 am 11:08 AM

Kontexterweiterter KI-Codierungsassistent mit Rag und Sem-Rag

Jun 10, 2024 am 11:08 AM

Verbessern Sie die Produktivität, Effizienz und Genauigkeit der Entwickler, indem Sie eine abrufgestützte Generierung und ein semantisches Gedächtnis in KI-Codierungsassistenten integrieren. Übersetzt aus EnhancingAICodingAssistantswithContextUsingRAGandSEM-RAG, Autor JanakiramMSV. Obwohl grundlegende KI-Programmierassistenten natürlich hilfreich sind, können sie oft nicht die relevantesten und korrektesten Codevorschläge liefern, da sie auf einem allgemeinen Verständnis der Softwaresprache und den gängigsten Mustern beim Schreiben von Software basieren. Der von diesen Coding-Assistenten generierte Code eignet sich zur Lösung der von ihnen zu lösenden Probleme, entspricht jedoch häufig nicht den Coding-Standards, -Konventionen und -Stilen der einzelnen Teams. Dabei entstehen häufig Vorschläge, die geändert oder verfeinert werden müssen, damit der Code in die Anwendung übernommen wird

Sieben coole technische Interviewfragen für GenAI und LLM

Jun 07, 2024 am 10:06 AM

Sieben coole technische Interviewfragen für GenAI und LLM

Jun 07, 2024 am 10:06 AM

Um mehr über AIGC zu erfahren, besuchen Sie bitte: 51CTOAI.x Community https://www.51cto.com/aigc/Translator|Jingyan Reviewer|Chonglou unterscheidet sich von der traditionellen Fragendatenbank, die überall im Internet zu sehen ist erfordert einen Blick über den Tellerrand hinaus. Large Language Models (LLMs) gewinnen in den Bereichen Datenwissenschaft, generative künstliche Intelligenz (GenAI) und künstliche Intelligenz zunehmend an Bedeutung. Diese komplexen Algorithmen verbessern die menschlichen Fähigkeiten, treiben Effizienz und Innovation in vielen Branchen voran und werden zum Schlüssel für Unternehmen, um wettbewerbsfähig zu bleiben. LLM hat ein breites Anwendungsspektrum und kann in Bereichen wie der Verarbeitung natürlicher Sprache, der Textgenerierung, der Spracherkennung und Empfehlungssystemen eingesetzt werden. Durch das Lernen aus großen Datenmengen ist LLM in der Lage, Text zu generieren

Kann LLM durch Feinabstimmung wirklich neue Dinge lernen: Die Einführung neuen Wissens kann dazu führen, dass das Modell mehr Halluzinationen hervorruft

Jun 11, 2024 pm 03:57 PM

Kann LLM durch Feinabstimmung wirklich neue Dinge lernen: Die Einführung neuen Wissens kann dazu führen, dass das Modell mehr Halluzinationen hervorruft

Jun 11, 2024 pm 03:57 PM

Large Language Models (LLMs) werden auf riesigen Textdatenbanken trainiert und erwerben dort große Mengen an realem Wissen. Dieses Wissen wird in ihre Parameter eingebettet und kann dann bei Bedarf genutzt werden. Das Wissen über diese Modelle wird am Ende der Ausbildung „verdinglicht“. Am Ende des Vortrainings hört das Modell tatsächlich auf zu lernen. Richten Sie das Modell aus oder verfeinern Sie es, um zu erfahren, wie Sie dieses Wissen nutzen und natürlicher auf Benutzerfragen reagieren können. Aber manchmal reicht Modellwissen nicht aus, und obwohl das Modell über RAG auf externe Inhalte zugreifen kann, wird es als vorteilhaft angesehen, das Modell durch Feinabstimmung an neue Domänen anzupassen. Diese Feinabstimmung erfolgt mithilfe von Eingaben menschlicher Annotatoren oder anderer LLM-Kreationen, wobei das Modell auf zusätzliches Wissen aus der realen Welt trifft und dieses integriert

Um ein neues wissenschaftliches und komplexes Frage-Antwort-Benchmark- und Bewertungssystem für große Modelle bereitzustellen, haben UNSW, Argonne, die University of Chicago und andere Institutionen gemeinsam das SciQAG-Framework eingeführt

Jul 25, 2024 am 06:42 AM

Um ein neues wissenschaftliches und komplexes Frage-Antwort-Benchmark- und Bewertungssystem für große Modelle bereitzustellen, haben UNSW, Argonne, die University of Chicago und andere Institutionen gemeinsam das SciQAG-Framework eingeführt

Jul 25, 2024 am 06:42 AM

Herausgeber | Der Frage-Antwort-Datensatz (QA) von ScienceAI spielt eine entscheidende Rolle bei der Förderung der Forschung zur Verarbeitung natürlicher Sprache (NLP). Hochwertige QS-Datensätze können nicht nur zur Feinabstimmung von Modellen verwendet werden, sondern auch effektiv die Fähigkeiten großer Sprachmodelle (LLMs) bewerten, insbesondere die Fähigkeit, wissenschaftliche Erkenntnisse zu verstehen und zu begründen. Obwohl es derzeit viele wissenschaftliche QS-Datensätze aus den Bereichen Medizin, Chemie, Biologie und anderen Bereichen gibt, weisen diese Datensätze immer noch einige Mängel auf. Erstens ist das Datenformular relativ einfach, die meisten davon sind Multiple-Choice-Fragen. Sie sind leicht auszuwerten, schränken jedoch den Antwortauswahlbereich des Modells ein und können die Fähigkeit des Modells zur Beantwortung wissenschaftlicher Fragen nicht vollständig testen. Im Gegensatz dazu offene Fragen und Antworten

Fünf Schulen des maschinellen Lernens, die Sie nicht kennen

Jun 05, 2024 pm 08:51 PM

Fünf Schulen des maschinellen Lernens, die Sie nicht kennen

Jun 05, 2024 pm 08:51 PM

Maschinelles Lernen ist ein wichtiger Zweig der künstlichen Intelligenz, der Computern die Möglichkeit gibt, aus Daten zu lernen und ihre Fähigkeiten zu verbessern, ohne explizit programmiert zu werden. Maschinelles Lernen hat ein breites Anwendungsspektrum in verschiedenen Bereichen, von der Bilderkennung und der Verarbeitung natürlicher Sprache bis hin zu Empfehlungssystemen und Betrugserkennung, und es verändert unsere Lebensweise. Im Bereich des maschinellen Lernens gibt es viele verschiedene Methoden und Theorien, von denen die fünf einflussreichsten Methoden als „Fünf Schulen des maschinellen Lernens“ bezeichnet werden. Die fünf Hauptschulen sind die symbolische Schule, die konnektionistische Schule, die evolutionäre Schule, die Bayes'sche Schule und die Analogieschule. 1. Der Symbolismus, auch Symbolismus genannt, betont die Verwendung von Symbolen zum logischen Denken und zum Ausdruck von Wissen. Diese Denkrichtung glaubt, dass Lernen ein Prozess der umgekehrten Schlussfolgerung durch das Vorhandene ist

SOTA Performance, eine multimodale KI-Methode zur Vorhersage der Protein-Ligand-Affinität in Xiamen, kombiniert erstmals molekulare Oberflächeninformationen

Jul 17, 2024 pm 06:37 PM

SOTA Performance, eine multimodale KI-Methode zur Vorhersage der Protein-Ligand-Affinität in Xiamen, kombiniert erstmals molekulare Oberflächeninformationen

Jul 17, 2024 pm 06:37 PM

Herausgeber |. KX Im Bereich der Arzneimittelforschung und -entwicklung ist die genaue und effektive Vorhersage der Bindungsaffinität von Proteinen und Liganden für das Arzneimittelscreening und die Arzneimitteloptimierung von entscheidender Bedeutung. Aktuelle Studien berücksichtigen jedoch nicht die wichtige Rolle molekularer Oberflächeninformationen bei Protein-Ligand-Wechselwirkungen. Auf dieser Grundlage schlugen Forscher der Universität Xiamen ein neuartiges Framework zur multimodalen Merkmalsextraktion (MFE) vor, das erstmals Informationen über Proteinoberfläche, 3D-Struktur und -Sequenz kombiniert und einen Kreuzaufmerksamkeitsmechanismus verwendet, um verschiedene Modalitäten zu vergleichen Ausrichtung. Experimentelle Ergebnisse zeigen, dass diese Methode bei der Vorhersage von Protein-Ligand-Bindungsaffinitäten Spitzenleistungen erbringt. Darüber hinaus belegen Ablationsstudien die Wirksamkeit und Notwendigkeit der Proteinoberflächeninformation und der multimodalen Merkmalsausrichtung innerhalb dieses Rahmens. Verwandte Forschungen beginnen mit „S

GlobalFoundries erschließt Märkte wie KI und erwirbt die Galliumnitrid-Technologie von Tagore Technology und zugehörige Teams

Jul 15, 2024 pm 12:21 PM

GlobalFoundries erschließt Märkte wie KI und erwirbt die Galliumnitrid-Technologie von Tagore Technology und zugehörige Teams

Jul 15, 2024 pm 12:21 PM

Laut Nachrichten dieser Website vom 5. Juli veröffentlichte GlobalFoundries am 1. Juli dieses Jahres eine Pressemitteilung, in der die Übernahme der Power-Galliumnitrid (GaN)-Technologie und des Portfolios an geistigem Eigentum von Tagore Technology angekündigt wurde, in der Hoffnung, seinen Marktanteil in den Bereichen Automobile und Internet auszubauen Anwendungsbereiche für Rechenzentren mit künstlicher Intelligenz, um höhere Effizienz und bessere Leistung zu erforschen. Da sich Technologien wie generative künstliche Intelligenz (GenerativeAI) in der digitalen Welt weiterentwickeln, ist Galliumnitrid (GaN) zu einer Schlüssellösung für nachhaltiges und effizientes Energiemanagement, insbesondere in Rechenzentren, geworden. Auf dieser Website wurde die offizielle Ankündigung zitiert, dass sich das Ingenieurteam von Tagore Technology im Rahmen dieser Übernahme mit GF zusammenschließen wird, um die Galliumnitrid-Technologie weiterzuentwickeln. G