Java

Java

javaLernprogramm

javaLernprogramm

Wie verwendet SpringBoot RateLimiter, um den Strom durch AOP zu begrenzen?

Wie verwendet SpringBoot RateLimiter, um den Strom durch AOP zu begrenzen?

Wie verwendet SpringBoot RateLimiter, um den Strom durch AOP zu begrenzen?

Verwenden Sie RateLimiter, um den Strom durch AOP zu begrenzen

2. Benutzerdefinierte Annotationen

<!-- guava 限流 -->

<dependency>

<groupId>com.google.guava</groupId>

<artifactId>guava</artifactId>

<version>25.1-jre</version>

</dependency>3 des aktuellen Grenzwertalgorithmus

Token Bucket und Leaky Bucket

Die Implementierung des Leaky-Bucket-Algorithmus basiert häufig auf der Warteschlange. Wenn die Anforderung eintrifft und die Warteschlange nicht voll ist, wird sie direkt in die Warteschlange gestellt und dann von einem Prozessor entfernt die Anfrage vom Kopf der Warteschlange in einer festen Häufigkeit zur Verarbeitung. Wenn das Anfragevolumen groß ist, ist die Warteschlange voll und neue Anfragen werden verworfen.

Der Token-Bucket-Algorithmus ist ein Bucket, der Token mit einer festen Kapazität speichert, und Token werden dem Bucket mit einer festen Rate hinzugefügt. Es gibt eine Höchstgrenze für die Anzahl der im Bucket gespeicherten Token. Bei Überschreitung werden diese verworfen oder abgelehnt. Wenn Verkehrs- oder Netzwerkanforderungen eingehen, muss jede Anforderung ein Token erhalten. Wenn es erhalten werden kann, wird es direkt verarbeitet und ein Token wird aus dem Token-Bucket gelöscht. Wenn es nicht abgerufen werden kann, wird die Anfrage durchflussbegrenzt und entweder direkt verworfen oder im Puffer gewartet.

- Vergleich zwischen Token-Bucket und Leaky-Bucket

- Token-Bucket fügt dem Bucket mit einer festen Rate Token hinzu. Ob die Anfrage verarbeitet wird, hängt davon ab, ob sich genügend Token im Bucket befinden wird auf Null reduziert; neue Anfragen werden mit einer konstanten festen Rate abgewiesen, und die Anzahl der eingehenden Anfragen ist willkürlich

Token Der Bucket begrenzt die durchschnittliche Zuflussrate und ermöglicht die Verarbeitung von Burst-Anfragen, die solange verarbeitet werden können, wie Token vorhanden sind. Er unterstützt die Aufnahme von 3 Token oder 4 Tokens gleichzeitig und begrenzt die konstante Abflussrate , die Abflussrate ist eine feste Konstante, zum Beispiel fließen alle mit einer Rate von 1, statt einmal 1 und beim nächsten Mal 2, wodurch die Burst-Zuflussrate geglättet wird Burst, während der Hauptzweck von Leaky Bucket darin besteht, die Abflussrate zu glätten;

@Target({ElementType.PARAMETER, ElementType.METHOD})

@Retention(RetentionPolicy.RUNTIME)

@Documented

public @interface ServiceLimit {

String description() default "";

}- 1 http:// localhost:8080/user/Wenn keine Ergebnisklasse vorhanden ist, können Sie nach Belieben eine Zeichenfolge zurückgeben

4. Testergebnisse

- Andere

RateLimiter bietet zwei Factory-Methoden: Eine davon ist die sanfte Burst-Strombegrenzung

@Component

@Scope

@Aspect

public class LimitAspect {

每秒只发出5个令牌,此处是单进程服务的限流,内部采用令牌捅算法实现

private static RateLimiter rateLimiter = RateLimiter.create(5.0);

//Service层切点 限流

@Pointcut("@annotation(com.itstyle.seckill.common.aop.ServiceLimit)")

public void ServiceAspect() {

}

@Around("ServiceAspect()")

public Object around(ProceedingJoinPoint joinPoint) {

Boolean flag = rateLimiter.tryAcquire();

Object obj = null;

try {

if(flag){

obj = joinPoint.proceed();

}

} catch (Throwable e) {

e.printStackTrace();

}

return obj;

}

} Es ist eine sanfte Vorheizung und Strombegrenzung@Override

@ServiceLimit

@Transactional

public Result startSeckil(long seckillId,long userId) {

//todo 操作

}

RateLimiter kann nur zum Begrenzen des Stroms einer einzelnen Maschine verwendet werden. Wenn Sie den Strom eines Clusters begrenzen möchten, Sie müssen Redis oder Alibabas Open-Source-Sentinel-Middleware einführen.

<dependency>

<groupId>com.google.guava</groupId>

<artifactId>guava</artifactId>

<version>28.1-jre</version>

<optional>true</optional>

</dependency>Das obige ist der detaillierte Inhalt vonWie verwendet SpringBoot RateLimiter, um den Strom durch AOP zu begrenzen?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1393

1393

52

52

1205

1205

24

24

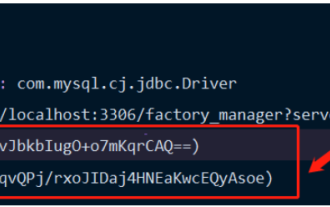

Wie Springboot Jasypt integriert, um die Verschlüsselung von Konfigurationsdateien zu implementieren

Jun 01, 2023 am 08:55 AM

Wie Springboot Jasypt integriert, um die Verschlüsselung von Konfigurationsdateien zu implementieren

Jun 01, 2023 am 08:55 AM

Einführung in Jasypt Jasypt ist eine Java-Bibliothek, die es einem Entwickler ermöglicht, seinem Projekt mit minimalem Aufwand grundlegende Verschlüsselungsfunktionen hinzuzufügen und kein tiefes Verständnis der Funktionsweise der Verschlüsselung erfordert. standardbasierte Verschlüsselungstechnologie. Passwörter, Text, Zahlen, Binärdateien verschlüsseln ... Geeignet für die Integration in Spring-basierte Anwendungen, offene API, zur Verwendung mit jedem JCE-Anbieter ... Fügen Sie die folgende Abhängigkeit hinzu: com.github.ulisesbocchiojasypt-spring-boot-starter2 Die Vorteile von Jasypt schützen unsere Systemsicherheit. Selbst wenn der Code durchgesickert ist, kann die Datenquelle garantiert werden.

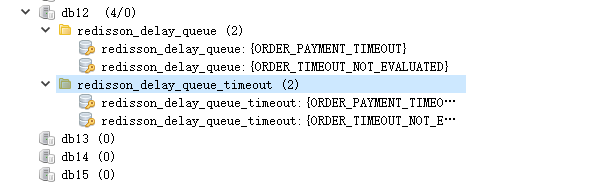

Wie SpringBoot Redisson integriert, um eine Verzögerungswarteschlange zu implementieren

May 30, 2023 pm 02:40 PM

Wie SpringBoot Redisson integriert, um eine Verzögerungswarteschlange zu implementieren

May 30, 2023 pm 02:40 PM

Nutzungsszenario 1. Die Bestellung wurde erfolgreich aufgegeben, die Zahlung erfolgte jedoch nicht innerhalb von 30 Minuten. Die Zahlung ist abgelaufen und die Bestellung wurde automatisch storniert. 2. Die Bestellung wurde unterzeichnet und es wurde 7 Tage lang keine Bewertung durchgeführt. Wenn die Bestellung abläuft und nicht ausgewertet wird, wird die Bestellung standardmäßig positiv bewertet. Wenn der Händler die Bestellung innerhalb von 5 Minuten nicht erhält, wird die Bestellung abgebrochen Es wird eine SMS-Erinnerung gesendet ... Für Szenarien mit langen Verzögerungen und geringer Echtzeitleistung können wir die Aufgabenplanung verwenden, um eine regelmäßige Abfrageverarbeitung durchzuführen. Zum Beispiel: xxl-job Heute werden wir auswählen

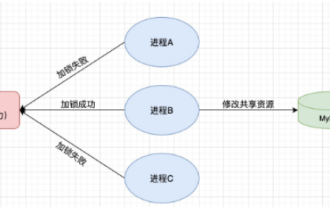

So implementieren Sie verteilte Sperren mit Redis in SpringBoot

Jun 03, 2023 am 08:16 AM

So implementieren Sie verteilte Sperren mit Redis in SpringBoot

Jun 03, 2023 am 08:16 AM

1. Redis implementiert das Prinzip der verteilten Sperren und warum verteilte Sperren erforderlich sind. Bevor über verteilte Sperren gesprochen wird, muss erläutert werden, warum verteilte Sperren erforderlich sind. Das Gegenteil von verteilten Sperren sind eigenständige Sperren. Wenn wir Multithread-Programme schreiben, vermeiden wir Datenprobleme, die durch den gleichzeitigen Betrieb einer gemeinsam genutzten Variablen verursacht werden. Normalerweise verwenden wir eine Sperre, um die Richtigkeit der gemeinsam genutzten Variablen sicherzustellen Die gemeinsam genutzten Variablen liegen im gleichen Prozess. Wenn es mehrere Prozesse gibt, die gleichzeitig eine gemeinsam genutzte Ressource betreiben müssen, wie können sie sich dann gegenseitig ausschließen? Heutige Geschäftsanwendungen sind in der Regel Microservice-Architekturen, was auch bedeutet, dass eine Anwendung mehrere Prozesse bereitstellen muss. Wenn mehrere Prozesse dieselbe Datensatzzeile in MySQL ändern müssen, ist eine Verteilung erforderlich, um fehlerhafte Daten zu vermeiden wird zu diesem Zeitpunkt eingeführt. Der Stil ist gesperrt. Punkte erreichen wollen

So lösen Sie das Problem, dass Springboot nach dem Einlesen in ein JAR-Paket nicht auf die Datei zugreifen kann

Jun 03, 2023 pm 04:38 PM

So lösen Sie das Problem, dass Springboot nach dem Einlesen in ein JAR-Paket nicht auf die Datei zugreifen kann

Jun 03, 2023 pm 04:38 PM

Springboot liest die Datei, kann aber nach dem Packen in ein JAR-Paket nicht auf die neueste Entwicklung zugreifen. Es gibt eine Situation, in der Springboot die Datei nach dem Packen in ein JAR-Paket nicht lesen kann ist ungültig und kann nur über den Stream gelesen werden. Die Datei befindet sich unter resources publicvoidtest(){Listnames=newArrayList();InputStreamReaderread=null;try{ClassPathResourceresource=newClassPathResource("name.txt");Input

So implementieren Sie Springboot+Mybatis-plus, ohne SQL-Anweisungen zum Hinzufügen mehrerer Tabellen zu verwenden

Jun 02, 2023 am 11:07 AM

So implementieren Sie Springboot+Mybatis-plus, ohne SQL-Anweisungen zum Hinzufügen mehrerer Tabellen zu verwenden

Jun 02, 2023 am 11:07 AM

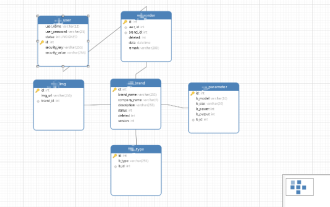

Wenn Springboot + Mybatis-plus keine SQL-Anweisungen zum Hinzufügen mehrerer Tabellen verwendet, werden die Probleme, auf die ich gestoßen bin, durch die Simulation des Denkens in der Testumgebung zerlegt: Erstellen Sie ein BrandDTO-Objekt mit Parametern, um die Übergabe von Parametern an den Hintergrund zu simulieren dass es äußerst schwierig ist, Multi-Table-Operationen in Mybatis-plus durchzuführen. Wenn Sie keine Tools wie Mybatis-plus-join verwenden, können Sie nur die entsprechende Mapper.xml-Datei konfigurieren und die stinkende und lange ResultMap konfigurieren Schreiben Sie die entsprechende SQL-Anweisung. Obwohl diese Methode umständlich erscheint, ist sie äußerst flexibel und ermöglicht es uns

Vergleich und Differenzanalyse zwischen SpringBoot und SpringMVC

Dec 29, 2023 am 11:02 AM

Vergleich und Differenzanalyse zwischen SpringBoot und SpringMVC

Dec 29, 2023 am 11:02 AM

SpringBoot und SpringMVC sind beide häufig verwendete Frameworks in der Java-Entwicklung, es gibt jedoch einige offensichtliche Unterschiede zwischen ihnen. In diesem Artikel werden die Funktionen und Verwendungsmöglichkeiten dieser beiden Frameworks untersucht und ihre Unterschiede verglichen. Lassen Sie uns zunächst etwas über SpringBoot lernen. SpringBoot wurde vom Pivotal-Team entwickelt, um die Erstellung und Bereitstellung von Anwendungen auf Basis des Spring-Frameworks zu vereinfachen. Es bietet eine schnelle und einfache Möglichkeit, eigenständige, ausführbare Dateien zu erstellen

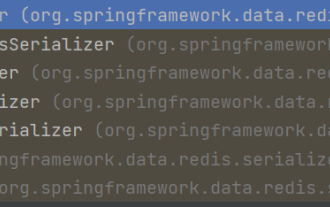

Wie SpringBoot Redis anpasst, um die Cache-Serialisierung zu implementieren

Jun 03, 2023 am 11:32 AM

Wie SpringBoot Redis anpasst, um die Cache-Serialisierung zu implementieren

Jun 03, 2023 am 11:32 AM

1. Passen Sie den RedisTemplate1.1-Standard-Serialisierungsmechanismus an. Die API-basierte Redis-Cache-Implementierung verwendet die RedisTemplate-Vorlage für Daten-Caching-Vorgänge. Öffnen Sie hier die RedisTemplate-Klasse und zeigen Sie die Quellcodeinformationen der Klasse publicclassRedisTemplateextendsRedisAccessorimplementsRedisOperations an. Schlüssel deklarieren, verschiedene Serialisierungsmethoden des Werts, der Anfangswert ist leer @NullableprivateRedisSe

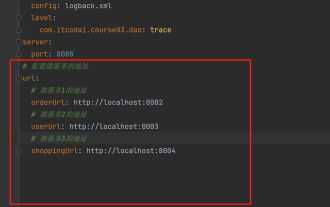

So erhalten Sie den Wert in application.yml in Springboot

Jun 03, 2023 pm 06:43 PM

So erhalten Sie den Wert in application.yml in Springboot

Jun 03, 2023 pm 06:43 PM

In Projekten werden häufig einige Konfigurationsinformationen benötigt. Diese Informationen können in der Testumgebung und in der Produktionsumgebung unterschiedliche Konfigurationen haben und müssen möglicherweise später basierend auf den tatsächlichen Geschäftsbedingungen geändert werden. Wir können diese Konfigurationen nicht fest im Code codieren. Am besten schreiben Sie sie in die Konfigurationsdatei. Sie können diese Informationen beispielsweise in die Datei application.yml schreiben. Wie erhält oder verwendet man diese Adresse im Code? Es gibt 2 Methoden. Methode 1: Wir können den Wert, der dem Schlüssel in der Konfigurationsdatei (application.yml) entspricht, über den mit @Value versehenen Wert erhalten. Diese Methode eignet sich für Situationen, in denen es relativ wenige Mikrodienste gibt: Tatsächlich Projekte, wenn das Geschäft kompliziert ist, Logik