Analyse der Nginx-Build-https-Serverinstanz

Einführung in https

https (Hypertext Transfer Protocol over Secure Socket Layer) ist ein auf Sicherheit ausgerichteter HTTP-Kanal. Einfach ausgedrückt handelt es sich um eine sichere Version von http. Das heißt, unter http wird eine SSL-Schicht hinzugefügt. Die Sicherheitsgrundlage von https ist SSL, daher ist für die Verschlüsselungsdetails SSL erforderlich.

Es handelt sich um ein URI-Schema (abstraktes Identifikatorsystem), dessen Syntax dem http:-System ähnelt und für die sichere HTTP-Datenübertragung verwendet wird. Der von https verwendete Standardport ist 443.

SSL-Zertifikat

Einführung in Zertifikattypen

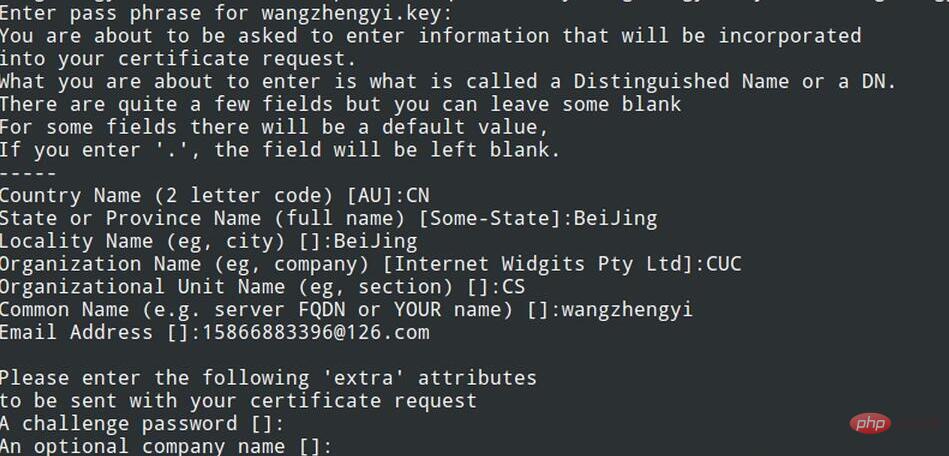

Um einen sicheren Server einzurichten, erstellen Sie mithilfe des öffentlichen Schlüssels ein öffentlich-privates Schlüsselpaar. In den meisten Fällen senden Sie die Zertifikatsanforderung (einschließlich Ihres eigenen öffentlichen Schlüssels), Ihre Firmenanmeldeinformationen und die Gebühr an eine Zertifizierungsstelle (ca).ca überprüft die Zertifikatsanforderung und Ihre Identität und sendet das Zertifikat dann an Ihren sicheren Server zurück.

Aber wenn das Intranet eine Verschlüsselung serverseitiger und clientseitiger Übertragungsinhalte implementiert, können Sie Ihr eigenes Zertifikat ausstellen und die Browser-Misstrauenswarnung einfach ignorieren!

Ein von einer Zertifizierungsstelle signiertes Zertifikat bietet zwei wichtige Funktionen für Ihren Server:

Der Browser erkennt das Zertifikat automatisch und ermöglicht die Herstellung einer sicheren Verbindung, ohne den Benutzer dazu aufzufordern.

Wenn eine Zertifizierungsstelle ein A-signiertes Zertifikat generiert Zertifikat, das dem Browser die Identität der Organisation garantiert, die die Webseite bereitstellt.

Die meisten Webserver, die SSL unterstützen, verfügen über eine Liste von Zertifizierungsstellen, deren Zertifikate automatisch akzeptiert werden. Wenn ein Browser auf ein Zertifikat stößt, dessen Autorisierung nicht in der Liste enthalten ist, fragt der Browser den Benutzer, ob er die Verbindung akzeptieren oder ablehnen soll

Opensl Req -New -Key Wangzhengyi.Key -Out Wangzhengyi.csr

Erstellen Sie ein von ihm selbst signiertes CA-Zertifikat

Opensl REQ -New -X509 -KEY WANGZHENGYI_NOPASS.KEY -OUT wangzhengyi.crt

Erstellen Sie einen virtuellen https-Host

Konfigurationsdatei für einen virtuellen Host

upstream sslfpm {

server 127.0.0.1:9000 weight=10 max_fails=3 fail_timeout=20s;

}

server {

listen 192.168.1.*:443;

server_name 192.168.1.*;

#为一个server开启ssl支持

ssl on;

#为虚拟主机指定pem格式的证书文件

ssl_certificate /home/wangzhengyi/ssl/wangzhengyi.crt;

#为虚拟主机指定私钥文件

ssl_certificate_key /home/wangzhengyi/ssl/wangzhengyi_nopass.key;

#客户端能够重复使用存储在缓存中的会话参数时间

ssl_session_timeout 5m;

#指定使用的ssl协议

ssl_protocols sslv3 tlsv1;

#指定许可的密码描述

ssl_ciphers all:!adh:!export56:rc4+rsa:+high:+medium:+low:+sslv2:+exp;

#sslv3和tlsv1协议的服务器密码需求优先级高于客户端密码

ssl_prefer_server_ciphers on;

location / {

root /home/wangzhengyi/ssl/;

autoindex on;

autoindex_exact_size off;

autoindex_localtime on;

}

# redirect server error pages to the static page /50x.html

#

error_page 500 502 503 504 /50x.html;

error_page 404 /404.html;

location = /50x.html {

root /usr/share/nginx/www;

}

location = /404.html {

root /usr/share/nginx/www;

}

# proxy the php scripts to fpm

location ~ \.php$ {

access_log /var/log/nginx/ssl/ssl.access.log main;

error_log /var/log/nginx/ssl/ssl.error.log;

root /home/wangzhengyi/ssl/;

fastcgi_param https on;

include /etc/nginx/fastcgi_params;

fastcgi_pass sslfpm;

}

}Das obige ist der detaillierte Inhalt vonAnalyse der Nginx-Build-https-Serverinstanz. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1378

1378

52

52

So überprüfen Sie, ob Nginx gestartet wird

Apr 14, 2025 pm 01:03 PM

So überprüfen Sie, ob Nginx gestartet wird

Apr 14, 2025 pm 01:03 PM

So bestätigen Sie, ob Nginx gestartet wird: 1. Verwenden Sie die Befehlszeile: SystemCTL Status Nginx (Linux/Unix), Netstat -ano | FindStr 80 (Windows); 2. Überprüfen Sie, ob Port 80 geöffnet ist; 3. Überprüfen Sie die Nginx -Startmeldung im Systemprotokoll. 4. Verwenden Sie Tools von Drittanbietern wie Nagios, Zabbix und Icinga.

Wie kann ich überprüfen, ob Nginx begonnen wird?

Apr 14, 2025 pm 12:48 PM

Wie kann ich überprüfen, ob Nginx begonnen wird?

Apr 14, 2025 pm 12:48 PM

Verwenden Sie unter Linux den folgenden Befehl, um zu überprüfen, ob Nginx gestartet wird: SystemCTL -Status Nginx Richter basierend auf der Befehlsausgabe: Wenn "aktiv: aktiv (lief) angezeigt wird, wird Nginx gestartet. Wenn "Active: Inactive (Dead)" angezeigt wird, wird Nginx gestoppt.

So konfigurieren Sie Nginx in Windows

Apr 14, 2025 pm 12:57 PM

So konfigurieren Sie Nginx in Windows

Apr 14, 2025 pm 12:57 PM

Wie konfiguriere ich Nginx in Windows? Installieren Sie NGINX und erstellen Sie eine virtuelle Hostkonfiguration. Ändern Sie die Hauptkonfigurationsdatei und geben Sie die Konfiguration der virtuellen Host ein. Starten oder laden Nginx neu. Testen Sie die Konfiguration und sehen Sie sich die Website an. Aktivieren Sie selektiv SSL und konfigurieren Sie SSL -Zertifikate. Stellen Sie die Firewall selektiv fest, damit Port 80 und 443 Verkehr.

So starten Sie Nginx unter Linux

Apr 14, 2025 pm 12:51 PM

So starten Sie Nginx unter Linux

Apr 14, 2025 pm 12:51 PM

Schritte zum Starten von Nginx unter Linux: Überprüfen Sie, ob Nginx installiert ist. Verwenden Sie SystemCTL Start Nginx, um den Nginx -Dienst zu starten. Verwenden Sie SystemCTL aktivieren NGINX, um das automatische Start von NGINX beim Systemstart zu aktivieren. Verwenden Sie den SystemCTL -Status NGINX, um zu überprüfen, ob das Startup erfolgreich ist. Besuchen Sie http: // localhost in einem Webbrowser, um die Standard -Begrüßungsseite anzuzeigen.

So starten Sie den Nginx -Server

Apr 14, 2025 pm 12:27 PM

So starten Sie den Nginx -Server

Apr 14, 2025 pm 12:27 PM

Das Starten eines Nginx-Servers erfordert unterschiedliche Schritte gemäß verschiedenen Betriebssystemen: Linux/UNIX-System: Installieren Sie das NGINX-Paket (z. B. mit APT-Get oder Yum). Verwenden Sie SystemCTL, um einen Nginx -Dienst zu starten (z. B. sudo systemctl start nginx). Windows -System: Laden Sie Windows -Binärdateien herunter und installieren Sie sie. Starten Sie Nginx mit der ausführbaren Datei nginx.exe (z. B. nginx.exe -c conf \ nginx.conf). Unabhängig davon, welches Betriebssystem Sie verwenden, können Sie auf die Server -IP zugreifen

So lösen Sie Nginx403

Apr 14, 2025 am 10:33 AM

So lösen Sie Nginx403

Apr 14, 2025 am 10:33 AM

Wie fixiere ich Nginx 403 Verbotener Fehler? Überprüfen Sie die Datei- oder Verzeichnisberechtigungen; 2.Htaccess -Datei prüfen; 3. Überprüfen Sie die Konfigurationsdatei der Nginx; 4. Starten Sie Nginx neu. Weitere mögliche Ursachen sind Firewall -Regeln, Selinux -Einstellungen oder Anwendungsprobleme.

So lösen Sie Nginx304 Fehler

Apr 14, 2025 pm 12:45 PM

So lösen Sie Nginx304 Fehler

Apr 14, 2025 pm 12:45 PM

Antwort auf die Frage: 304 Nicht geänderter Fehler gibt an, dass der Browser die neueste Ressourcenversion der Client -Anfrage zwischengespeichert hat. Lösung: 1. Löschen Sie den Browser -Cache; 2. Deaktivieren Sie den Browser -Cache; 3. Konfigurieren Sie Nginx, um den Client -Cache zu ermöglichen. 4. Überprüfen Sie die Dateiberechtigungen; 5. Datei Hash prüfen; 6. Deaktivieren Sie CDN oder Reverse Proxy -Cache; 7. Starten Sie Nginx neu.

So lösen Sie Nginx403 -Fehler

Apr 14, 2025 pm 12:54 PM

So lösen Sie Nginx403 -Fehler

Apr 14, 2025 pm 12:54 PM

Der Server verfügt nicht über die Berechtigung, auf die angeforderte Ressource zuzugreifen, was zu einem NGINX 403 -Fehler führt. Zu den Lösungen gehören: Überprüfung der Dateiberechtigungen. Überprüfen Sie die Konfiguration .htaccess. Überprüfen Sie die Nginx -Konfiguration. Konfigurieren Sie Selinux -Berechtigungen. Überprüfen Sie die Firewall -Regeln. Fehlerbehebung bei anderen Ursachen wie Browserproblemen, Serverausfällen oder anderen möglichen Fehlern.