Betrieb und Instandhaltung

Betrieb und Instandhaltung

Sicherheit

Sicherheit

So implementieren Sie eine Schwachstellenanalyse, die durch die Verwendung nach der Veröffentlichung eines C++-Programms verursacht wird

So implementieren Sie eine Schwachstellenanalyse, die durch die Verwendung nach der Veröffentlichung eines C++-Programms verursacht wird

So implementieren Sie eine Schwachstellenanalyse, die durch die Verwendung nach der Veröffentlichung eines C++-Programms verursacht wird

1. Verwendung nach der Freigabe

Wenn dynamisch zugewiesener Speicher freigegeben wird, ist der Inhalt dieses Speichers undefiniert und bleibt möglicherweise intakt und zugänglich, da er durch die Speicherverwaltung bestimmt wird, wenn ein freigegebener Speicherblock neu zugewiesen oder recycelt wird Programm, aber es ist möglich, dass der Inhalt dieses Speichers geändert wurde, was zu unerwartetem Programmverhalten führt. Daher ist bei Freigabe des Speichers gewährleistet, dass nicht mehr darauf geschrieben oder gelesen wird.

2. Gefahren der Verwendung nach dem Freigeben

Probleme, die durch unsachgemäße Speicherverwaltung verursacht werden, sind häufige Schwachstellen in C/C++-Programmen. Die Verwendung nach dem kostenlosen Gebrauch kann zu potenziell ausnutzbaren Risiken führen, einschließlich abnormaler Programmbeendigung, Ausführung willkürlichen Codes und Denial-of-Service-Angriffen. Von Januar bis November 2018 gab es in CVE insgesamt 134 diesbezügliche Schwachstelleninformationen. Einige der Schwachstellen sind wie folgt:

| CVE | Schwachstellenübersicht |

|---|---|

| CVE-2018-1000051 | Es gibt eine im. fz_keep_key _Speicherbare Version von Artifex Mupdf. Nach kostenloser Verwendung Sicherheitslücke, die zu einem Denial-of-Service oder Code-Implementierungsproblemen führen kann. Die Sicherheitslücke könnte ausgenutzt werden, indem ein Opfer dazu verleitet wird, eine speziell gestaltete PDF-Datei zu öffnen. |

| CVE-2018-17474 | Es gibt eine Use-after-free-Schwachstelle im HTMLImportsController der Blink-Engine des Google Chrome-Browsers 70.0.3538.67 und früher, die es einem Remote-Angreifer wahrscheinlich ermöglicht, die Heap-Beschädigung auszunutzen Ausgabe über eine speziell erstellte HTML-Seite. |

| CVE-2018-15924 | Eine Use-After-Free-Schwachstelle besteht in Adobe Acrobat und Reader 2018.011.20063 und früheren Versionen, 2017.011.30102 und früheren Versionen, 2015.006.30452 und früheren Versionen. Ein Remote-Angreifer könnte diese Schwachstelle ausnutzen, um beliebigen Code auszuführen. |

3. Beispielcode

Das Beispiel stammt von Samate Juliet TestSuite für C/C++ v1.3 (https://samate.nist.gov/SARD/testsuite.php), Quelldateiname: CWE416_Use_After_Free__malloc_free_char_01 . C.

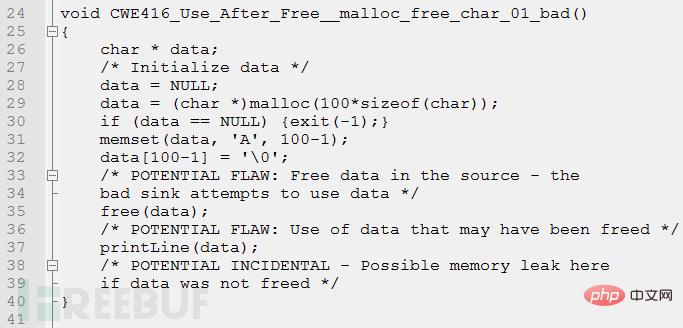

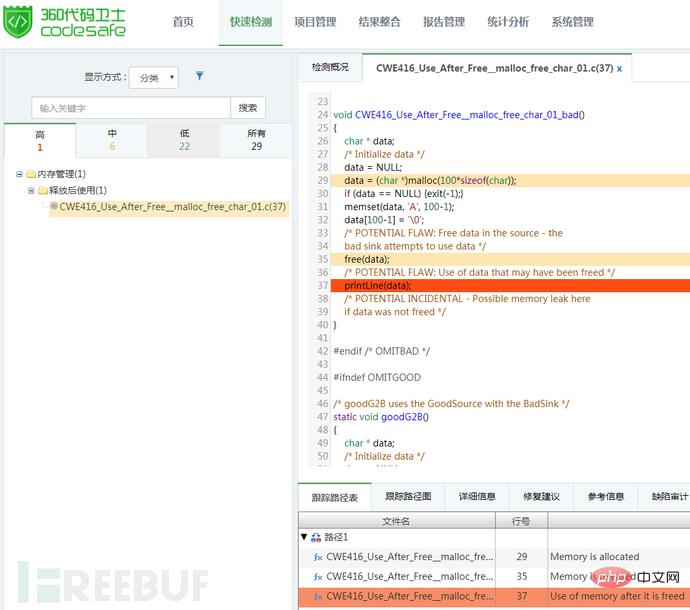

3.1 Fehlercode

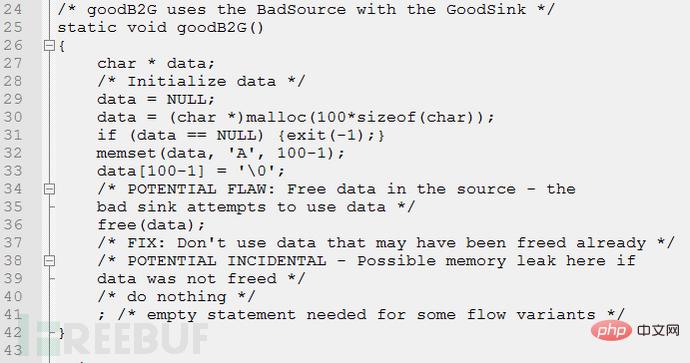

Verwenden Sie 360 Code Guard, um den obigen Beispielcode zu erkennen, und der Anzeigepegel ist hoch. Wie in Abbildung 1 gezeigt: Abbildung 1: Beispiel für die Verwendung nach der Release-Erkennung () reserviert Speicher und verwendet free() in Zeile 36, um ihn freizugeben. Nach der Freigabe werden keine weiteren Vorgänge für den Speicher ausgeführt.

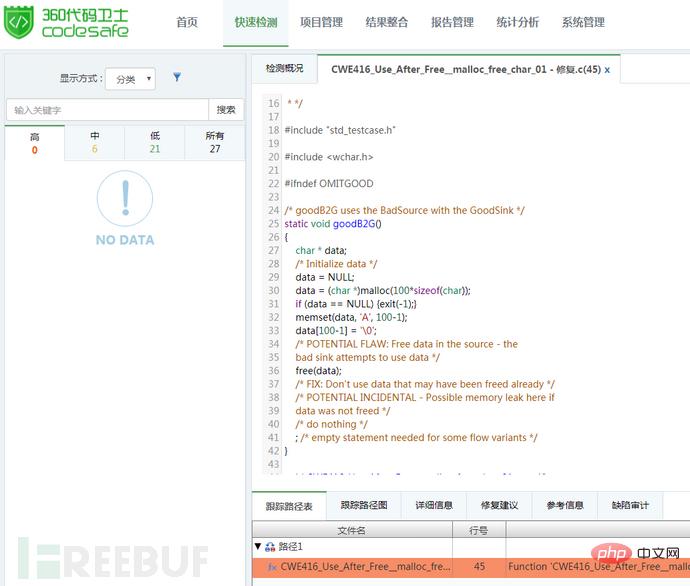

Verwenden Sie 360 Code Guard, um den reparierten Code zu erkennen, und Sie können sehen, dass kein Fehler „Verwendung nach Veröffentlichung“ vorliegt. Wie in Abbildung 2 dargestellt:

Abbildung 2: Erkennungsergebnisse nach der Reparatur

4. So vermeiden Sie die Verwendung nach der Freigabe

(1) Stellen Sie beim Freigeben von Speicher sicher, dass Sie den Nullzeiger setzen. Obwohl diese Methode bei der Verwendung mehrerer oder komplexer Datenstrukturen nur begrenzt wirksam ist, können einige Probleme bis zu einem gewissen Grad vermieden werden.

(2) Beim Zuweisen oder Freigeben von Speicher in einer Schleifenanweisung müssen Sie sorgfältig prüfen, ob ein Problem vorliegt.

Das obige ist der detaillierte Inhalt vonSo implementieren Sie eine Schwachstellenanalyse, die durch die Verwendung nach der Veröffentlichung eines C++-Programms verursacht wird. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1380

1380

52

52

Was ist die Rolle von CHAR in C -Saiten?

Apr 03, 2025 pm 03:15 PM

Was ist die Rolle von CHAR in C -Saiten?

Apr 03, 2025 pm 03:15 PM

In C wird der Zeichenentyp in Saiten verwendet: 1. Speichern Sie ein einzelnes Zeichen; 2. Verwenden Sie ein Array, um eine Zeichenfolge darzustellen und mit einem Null -Terminator zu enden. 3. Durch eine Saitenbetriebsfunktion arbeiten; 4. Lesen oder geben Sie eine Zeichenfolge von der Tastatur aus.

Warum tritt bei der Installation einer Erweiterung mit PECL in einer Docker -Umgebung ein Fehler auf? Wie löst ich es?

Apr 01, 2025 pm 03:06 PM

Warum tritt bei der Installation einer Erweiterung mit PECL in einer Docker -Umgebung ein Fehler auf? Wie löst ich es?

Apr 01, 2025 pm 03:06 PM

Ursachen und Lösungen für Fehler Bei der Verwendung von PECL zur Installation von Erweiterungen in der Docker -Umgebung, wenn die Docker -Umgebung verwendet wird, begegnen wir häufig auf einige Kopfschmerzen ...

Berechnung des C-Subscript 3-Index 5 C-Subscript 3-Index 5-Algorithmus-Tutorial

Apr 03, 2025 pm 10:33 PM

Berechnung des C-Subscript 3-Index 5 C-Subscript 3-Index 5-Algorithmus-Tutorial

Apr 03, 2025 pm 10:33 PM

Die Berechnung von C35 ist im Wesentlichen kombinatorische Mathematik, die die Anzahl der aus 3 von 5 Elementen ausgewählten Kombinationen darstellt. Die Berechnungsformel lautet C53 = 5! / (3! * 2!), Was direkt durch Schleifen berechnet werden kann, um die Effizienz zu verbessern und Überlauf zu vermeiden. Darüber hinaus ist das Verständnis der Art von Kombinationen und Beherrschen effizienter Berechnungsmethoden von entscheidender Bedeutung, um viele Probleme in den Bereichen Wahrscheinlichkeitsstatistik, Kryptographie, Algorithmus -Design usw. zu lösen.

Vier Möglichkeiten zur Implementierung von Multithreading in C -Sprache

Apr 03, 2025 pm 03:00 PM

Vier Möglichkeiten zur Implementierung von Multithreading in C -Sprache

Apr 03, 2025 pm 03:00 PM

Multithreading in der Sprache kann die Programmeffizienz erheblich verbessern. Es gibt vier Hauptmethoden, um Multithreading in C -Sprache zu implementieren: Erstellen Sie unabhängige Prozesse: Erstellen Sie mehrere unabhängig laufende Prozesse. Jeder Prozess hat seinen eigenen Speicherplatz. Pseudo-MultitHhreading: Erstellen Sie mehrere Ausführungsströme in einem Prozess, der denselben Speicherplatz freigibt und abwechselnd ausführt. Multi-Thread-Bibliothek: Verwenden Sie Multi-Thread-Bibliotheken wie PThreads, um Threads zu erstellen und zu verwalten, wodurch reichhaltige Funktionen der Thread-Betriebsfunktionen bereitgestellt werden. Coroutine: Eine leichte Multi-Thread-Implementierung, die Aufgaben in kleine Unteraufgaben unterteilt und sie wiederum ausführt.

Unterschiedliche Funktionsnutzungsabstand Funktion C -Verwendung Tutorial

Apr 03, 2025 pm 10:27 PM

Unterschiedliche Funktionsnutzungsabstand Funktion C -Verwendung Tutorial

Apr 03, 2025 pm 10:27 PM

STD :: Einzigartige Entfernung benachbarte doppelte Elemente im Container und bewegt sie bis zum Ende, wodurch ein Iterator auf das erste doppelte Element zeigt. STD :: Distanz berechnet den Abstand zwischen zwei Iteratoren, dh die Anzahl der Elemente, auf die sie hinweisen. Diese beiden Funktionen sind nützlich, um den Code zu optimieren und die Effizienz zu verbessern, aber es gibt auch einige Fallstricke, auf die geachtet werden muss, wie z. STD :: Distanz ist im Umgang mit nicht randomischen Zugriffs-Iteratoren weniger effizient. Indem Sie diese Funktionen und Best Practices beherrschen, können Sie die Leistung dieser beiden Funktionen voll ausnutzen.

Wie kann ich die Schlangennomenklatur in der C -Sprache anwenden?

Apr 03, 2025 pm 01:03 PM

Wie kann ich die Schlangennomenklatur in der C -Sprache anwenden?

Apr 03, 2025 pm 01:03 PM

In der C -Sprache ist die Snake -Nomenklatur eine Konvention zum Codierungsstil, bei der Unterstriche zum Verbinden mehrerer Wörter mit Variablennamen oder Funktionsnamen angeschlossen werden, um die Lesbarkeit zu verbessern. Obwohl es die Zusammenstellung und den Betrieb nicht beeinträchtigen wird, müssen langwierige Benennung, IDE -Unterstützung und historisches Gepäck berücksichtigt werden.

Verwendung von Veröffentlichungen in C.

Apr 04, 2025 am 07:54 AM

Verwendung von Veröffentlichungen in C.

Apr 04, 2025 am 07:54 AM

Die Funktion Release_Semaphor in C wird verwendet, um das erhaltene Semaphor zu freigeben, damit andere Threads oder Prozesse auf gemeinsame Ressourcen zugreifen können. Es erhöht die Semaphorzahl um 1 und ermöglicht es dem Blockierfaden, die Ausführung fortzusetzen.

C -Programmierer und undefinierte Verhaltensanleitung

Apr 03, 2025 pm 07:57 PM

C -Programmierer und undefinierte Verhaltensanleitung

Apr 03, 2025 pm 07:57 PM

Untersuchung undefinierter Verhaltensweisen in der C-Programmierung: In einem detaillierten Leitfaden in diesem Artikel wird ein E-Book über undefinierte Verhaltensweisen in der C-Programmierung vorgestellt. Insgesamt 12 Kapitel, die einige der schwierigsten und weniger bekannten Aspekte der C-Programmierung abdecken. Dieses Buch ist kein einführendes Lehrbuch für C-Sprache, sondern richtet sich an Leser, die mit der C-Sprachprogrammierung vertraut sind, und untersucht ausführliche unterschiedliche Situationen und potenzielle Folgen undefinter Verhaltensweisen. Autor Dmitrysviridkin, Herausgeber Andrey Karpov. Nach sechs Monaten sorgfältiger Vorbereitung traf sich dieses E-Book schließlich mit den Lesern. Gedruckte Versionen werden auch in Zukunft gestartet. Dieses Buch sollte ursprünglich 11 Kapitel enthalten, aber während des Erstellungsprozesses wurde der Inhalt kontinuierlich angereichert und schließlich auf 12 Kapitel erweitert-dies ist ein klassisches Array-Array-Fall, und es kann als jeder C-Programmierer bezeichnet werden