Was ist die H3C-Portsicherheitstechnologie?

Heutzutage, da das Internet immer weiter entwickelt wird, ist Sicherheit ein Thema, dem Aufmerksamkeit geschenkt werden muss. Im Unternehmen gibt es viele Bedrohungen für Switch-Ports, einschließlich der zufälligen Verbindung unbefugter Benutzer mit Hosts im Unternehmensnetzwerk. Wenn Mitarbeiter beispielsweise eigene Laptops besitzen, können sie ohne Zustimmung des Administrators das Netzwerkkabel eines bestimmten Hosts abziehen, es an den mitgebrachten Laptop anschließen und es dann mit dem Unternehmensnetzwerk verbinden. Es ist sehr wahrscheinlich, dass vertrauliche Informationen verloren gehen. Ein weiteres Beispiel ist die Installation von Netzwerkgeräten wie Hubs ohne Zustimmung. Um die Anzahl der Netzwerkterminals zu erhöhen, werden einige Mitarbeiter dies ohne Genehmigung tun. Schließen Sie Geräte wie Hubs und Switches an die Büronetzwerkschnittstelle an. Dadurch wird der Datenverkehr der Switch-Schnittstelle, die der Netzwerkschnittstelle entspricht, erhöht, wodurch die Netzwerkleistung verringert wird. Wie können Administratoren diesen Problemen besser vorbeugen?

Portsicherheit ist ein Sicherheitsmechanismus, der den Netzwerkzugriff basierend auf der MAC-Adresse steuert. Es handelt sich um eine Erweiterung der bestehenden 802.1X-Authentifizierung und MAC-Adressauthentifizierung. Dieser Mechanismus kontrolliert den Zugriff nicht autorisierter Geräte auf das Netzwerk, indem er die Quell-MAC-Adresse in den vom Port empfangenen Datenrahmen erkennt, und kontrolliert den Zugriff auf das nicht autorisierte Gerät, indem er die Ziel-MAC-Adresse in den vom Port gesendeten Datenrahmen erkennt.

Die Hauptfunktion der Portsicherheit besteht darin, verschiedene Portsicherheitsmodi zu definieren, damit das Gerät die legale Quell-MAC-Adresse lernen kann, um den entsprechenden Netzwerkverwaltungseffekt zu erzielen. Nachdem die Port-Sicherheitsfunktion aktiviert wurde und eine illegale Nachricht entdeckt wird, löst das System die entsprechenden Funktionen aus und verarbeitet sie auf eine vorab festgelegte Weise, was nicht nur die Benutzerverwaltung erleichtert, sondern auch die Systemsicherheit verbessert.

Hier stellen wir einige Konfigurationsprobleme von H3C-Geräten vor.

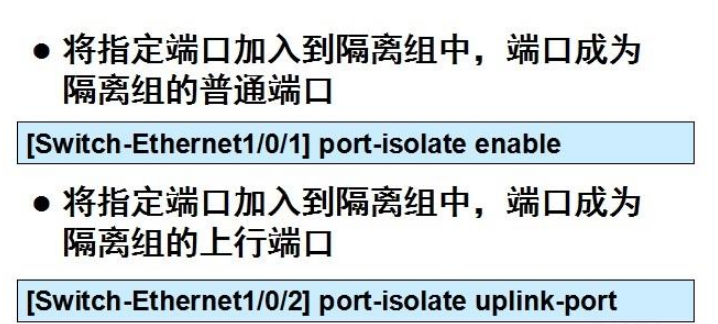

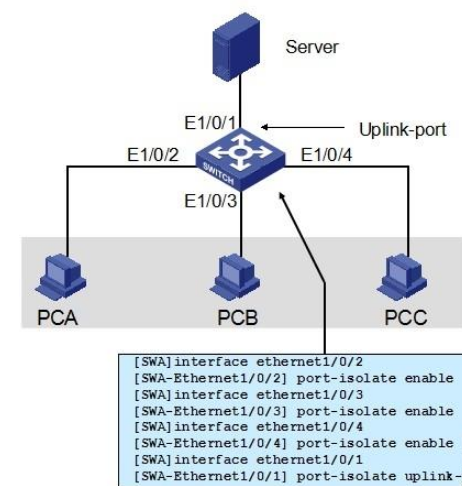

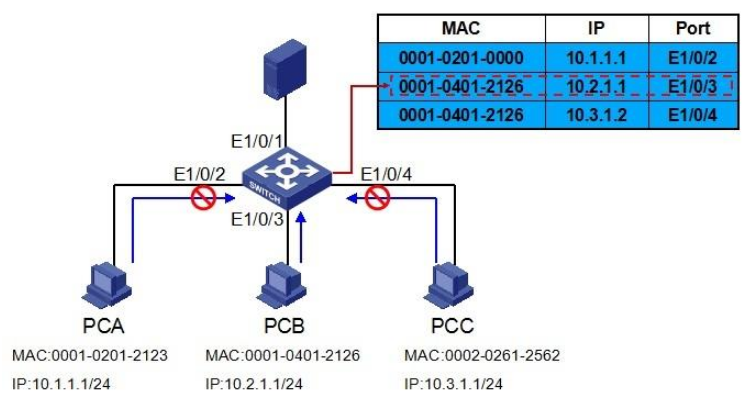

1. Portisolationstechnologie. Die Port-Isolationsmethode zur Erzielung einer Layer-2-Isolation zwischen Paketen kann verschiedene Ports zu verschiedenen VLANs hinzufügen, was jedoch begrenzte VLAN-Ressourcen verschwendet. Mit der Port-Isolationsfunktion kann eine Isolierung zwischen Ports innerhalb desselben VLAN erreicht werden. Durch das Hinzufügen eines Ports zu einer Isolationsgruppe kann eine Layer-2-Datenisolation zwischen Ports in der Isolationsgruppe erreicht werden. Die Port-Isolationsfunktion bietet Benutzern eine sicherere und flexiblere Netzwerklösung.

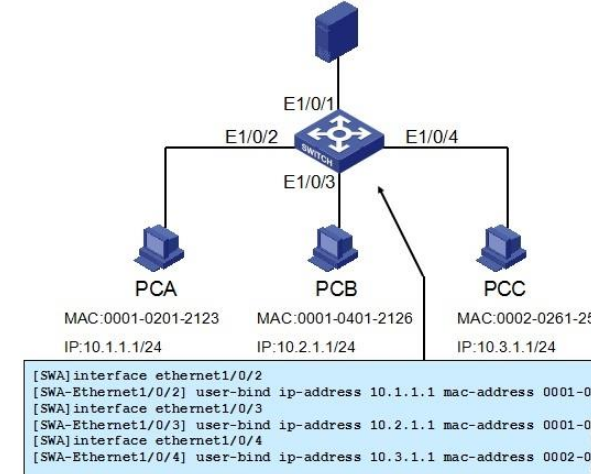

2. Die Portbindung des Switches besteht darin, einen bestimmten Port des Switches zu binden Folgendes: Die MAC-Adresse des angeschlossenen Computers ist an die IP gebunden, sodass dieser nicht verwendet werden kann, auch wenn sich ein anderer Computer heimlich mit diesem Port verbindet. Dies erhöht die Sicherheit.

Das obige ist der detaillierte Inhalt vonWas ist die H3C-Portsicherheitstechnologie?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1382

1382

52

52