Wie man die LDAP-Injektion versteht

1. LDAP-Injection

LDAP (Light Directory Access Portocol) ist ein leichtes Verzeichniszugriffsprotokoll, das auf dem X.500-Standard basiert und eine Zugriffsmethode bietet Die Verzeichnisdatenbank Dienste und Protokolle, die häufig zur Bildung von Verzeichnisdiensten mit Verzeichnisdatenbanken verwendet werden. Das Verzeichnis ist eine professionelle verteilte Datenbank, die für Abfragen, Durchsuchen und Suchen optimiert ist. Es organisiert Daten in einer Baumstruktur, ähnlich dem Dateiverzeichnis in Linux/Unix-Systemen. Es eignet sich zum Speichern von Daten, die sich nicht häufig ändern, wie z. B. öffentliche Zertifikate, Sicherheitsschlüssel und Informationen zu physischen Unternehmensgeräten, im Verzeichnis. Ähnlich wie SQL ist LDAP ein Suchprotokoll mit Abfragesyntax und dem Risiko potenzieller Injektionsangriffe. LDAP-Injection bezieht sich auf eine Angriffsmethode, bei der die Eingabezeichenfolge, wenn der Client eine Abfrageanforderung sendet, einige Sonderzeichen enthält, wodurch die ursprüngliche Abfragestruktur von LDAP geändert wird und dadurch der Zugriff auf mehr nicht autorisierte Daten ermöglicht wird.

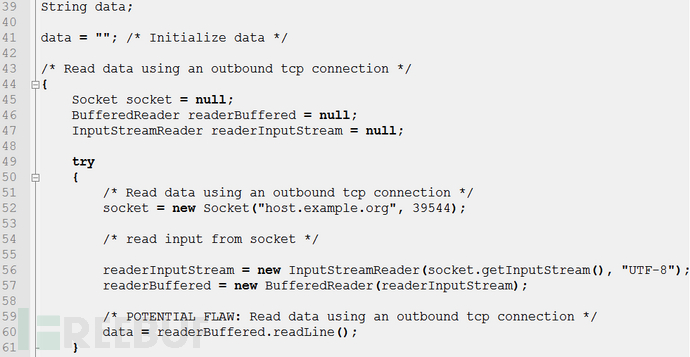

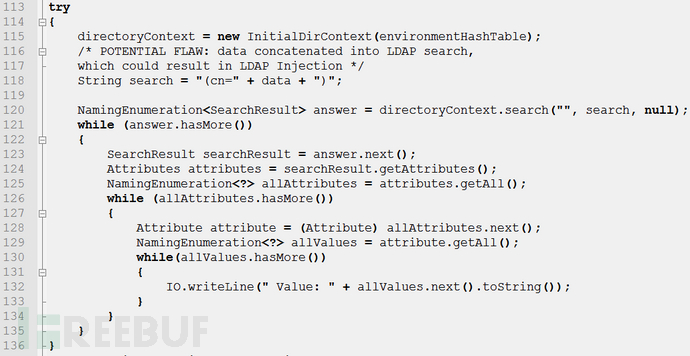

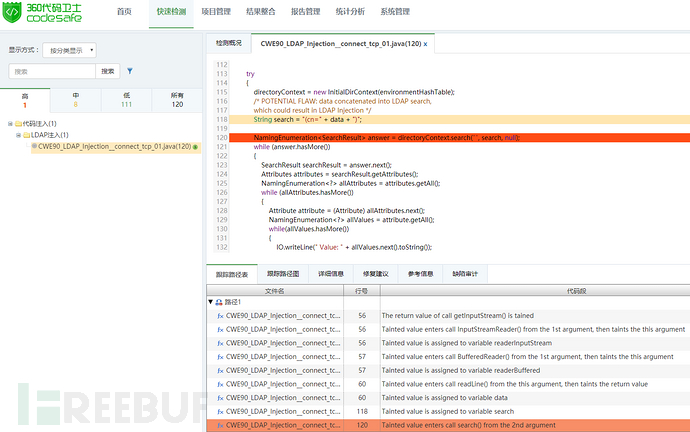

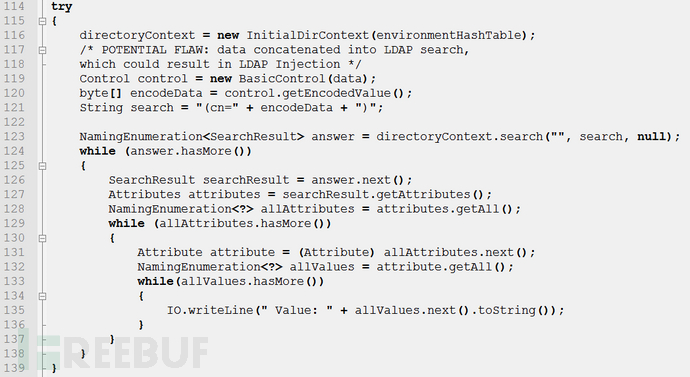

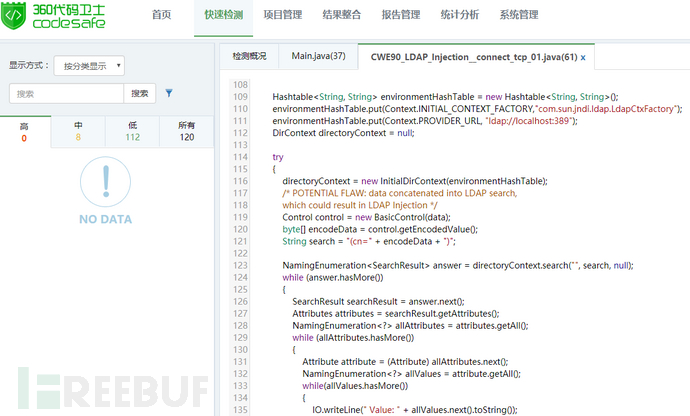

Dieser Artikel verwendet den JAVA-Sprachquellcode als Beispiel, um die Ursachen und Reparaturmethoden der LDAP-Injection-Schwachstelle in der CWE-ID 90 zu analysieren: Unsachgemäße Neutralisierung spezieller Elemente, die in einer LDAP-Abfrage verwendet werden („LDAP-Injection“) ') Probe . Einzelheiten finden Sie unter:

2. Gefahren von Bei der LDAP-Injection

CWE ID 90: Unsachgemäße Neutralisierung spezieller Elemente, die in einer LDAP-Abfrage verwendet werden („LDAP-Injection“)

#🎜 🎜#http://cwe.mitre.org/data/definitions/90.html- CWE ID 639: Autorisierungsumgehung durch benutzergesteuerten Schlüssel#🎜🎜 ## 🎜🎜#http://cwe.mitre.org/data/definitions/639.html

Bei der LDAP-Injection werden vom Benutzer eingegebene Parameter verwendet, um bösartige LDAP-Abfragen zu generieren und LDAP-Filter zu erstellen, um die Zugriffskontrolle und die Eskalation von Benutzerrechten zu umgehen. Durch die Konstruktion normaler Filter wird die Injektion von UND- und ODER-Operationen implementiert, um vertrauliche Informationen zu erhalten.

Übersicht

| CVE-2018-5730 | MIT krb5 1.6 oder höher ermöglicht authentifiziertem kadmin das Hinzufügen von Principals zur LDAP-Kerberos-Datenbank. Dies ist möglich Umgehen Sie die DN-Containerprüfung, indem Sie die Datenbankparameter „linkdn“ und „containerdn“ oder die DN-Zeichenfolge als Erweiterung angeben. |

|---|---|

| Apache Karaf verwendete vor 4.0.8 das LDAPLoginModule, um Benutzer über LDAP zu authentifizieren. Allerdings ist der Benutzername nicht korrekt codiert und daher anfällig für einen LDAP-Injection-Angriff, der zu einem Denial-of-Service führt. | |

| PacketFence html/admin/login.php vor 3.0.2 ermöglicht entfernten Angreifern die Durchführung eines LDAP-Injection-Angriffs , wodurch die Authentifizierung über einen manipulierten Benutzernamen umgangen wird. | |

Das obige ist der detaillierte Inhalt vonWie man die LDAP-Injektion versteht. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1376

1376

52

52

So führen Sie Range-Übungen mit Bee-Box-LDAP-Injektion durch

May 13, 2023 am 09:49 AM

So führen Sie Range-Übungen mit Bee-Box-LDAP-Injektion durch

May 13, 2023 am 09:49 AM

Wenn die Essenz der SQL-Injektion darin besteht, Zeichenfolgen zu spleißen, ist die LDAP-Injektion als eine Art Injektion keine Ausnahme. Interessanter ist, dass es sich um das Spleißen von Klammern handelt (SQL-Injektion). verkettet auch Klammern, es ist jedoch konventioneller zu sagen, dass es Zeichenfolgen verkettet). Im Kapitel zur Umgebungskonfiguration wurde die Konfiguration der LDAP-Umgebung in Bee-Box ausführlich besprochen. Im Übungskapitel zum Schießstand geht es mehr um den Verbindungsprozess zwischen PHP und LDAP, die Einführung der in der Mitte verwendeten Sonderfunktionen einige Techniken zum Zusammenfügen von Klammern. Lassen Sie uns zunächst über den Anmeldevorgang des LDAP-Schießstands in bwapp sprechen: Erstens handelt es sich um eine LDAP-Anmeldeschnittstelle, die URL lautet http://192.168.3.184/bW

Wie man die LDAP-Injektion versteht

May 22, 2023 pm 09:47 PM

Wie man die LDAP-Injektion versteht

May 22, 2023 pm 09:47 PM

1. LDAP-Injection LDAP (Light Directory Access Portocol) ist ein leichtes Verzeichniszugriffsprotokoll, das auf dem X.500-Standard basiert. Es stellt Dienste und Protokolle für den Zugriff auf Verzeichnisdatenbanken bereit. Es wird häufig zur Bildung von Verzeichnisdiensten mit Verzeichnisdatenbanken verwendet. Das Verzeichnis ist eine professionelle verteilte Datenbank, die für Abfragen, Durchsuchen und Suchen optimiert ist. Es organisiert Daten in einer Baumstruktur, ähnlich dem Dateiverzeichnis in Linux/Unix-Systemen. Daten, die nicht häufig geändert werden, wie z. B. öffentliche Zertifikate, Sicherheitsschlüssel und Informationen zu physischen Unternehmensgeräten, eignen sich für die Speicherung im Verzeichnis. LDAP kann als Suchprotokoll verstanden werden, das SQL ähnelt und über eine Abfragesyntax verfügt, jedoch auch das Risiko von Injektionsangriffen birgt. Die LDAP-Injection bezieht sich auf den Client

So konfigurieren Sie die Umgebung für die Bee-Box-LDAP-Injektion

May 12, 2023 pm 08:37 PM

So konfigurieren Sie die Umgebung für die Bee-Box-LDAP-Injektion

May 12, 2023 pm 08:37 PM

1. Überblick Nach meinem Lernprozess muss ich das Modell und die Schwachstelle meines Webangriffs kennen. Jetzt bin ich auf eine unerwartete Situation gestoßen. Das erste Mal, dass ich LDAP gesehen habe Ich habe ein unbeliebtes (autorisiertes) gefunden und mein Interesse daran geweckt. Das Konzept von LDAP: Vollständiger Name: Lightweight Directory Access Protocol (Lightweight Directory Access Protocol), Merkmale: Ich werde nicht über das Protokoll sprechen, es ist zu esoterisch, es kann als Datenbank zum Speichern von Daten verstanden werden, seine Besonderheit ist das Es handelt sich um einen Baum in Form einer Datenbank

Lösung für PHP Schwerwiegender Fehler: Aufruf der undefinierten Funktion ldap_bind()

Jun 22, 2023 pm 11:37 PM

Lösung für PHP Schwerwiegender Fehler: Aufruf der undefinierten Funktion ldap_bind()

Jun 22, 2023 pm 11:37 PM

Bei der Entwicklung von Webanwendungen mit PHP müssen wir häufig die LDAP-Authentifizierung verwenden, um den Anwendungszugriff zu schützen. Wenn wir jedoch versuchen, die LDAP-Funktionalität von PHP zur Implementierung der Authentifizierung zu verwenden, kann es in einigen Fällen zu der folgenden Fehlermeldung kommen: „PHPFatalerror:Calltoundefinedfunctionldap_bind()“. Diese Fehlermeldung tritt normalerweise auf, wenn eine Anwendung die Funktion ldap_bind() aufruft

So verwenden Sie Nginx zum Schutz vor LDAP-Injection-Angriffen

Jun 10, 2023 pm 08:19 PM

So verwenden Sie Nginx zum Schutz vor LDAP-Injection-Angriffen

Jun 10, 2023 pm 08:19 PM

Mit der Zunahme von Sicherheitslücken in Netzwerken sind LDAP-Injection-Angriffe zu einem Sicherheitsrisiko für viele Websites geworden. Um die Sicherheit der Website zu schützen und LDAP-Injection-Angriffe zu verhindern, müssen einige Sicherheitsmaßnahmen eingesetzt werden. Unter anderem kann uns Nginx als leistungsstarker Webserver und Reverse-Proxy-Server viel Komfort und Schutz bieten. In diesem Artikel wird erläutert, wie Sie Nginx verwenden, um LDAP-Injection-Angriffe zu verhindern. LDAP-Injection-Angriff Der LDAP-Injection-Angriff ist eine Angriffsmethode, die auf die LDAP-Datenbank abzielt

Verwendung von LDAP zur Benutzerauthentifizierung in PHP

Jun 20, 2023 pm 10:25 PM

Verwendung von LDAP zur Benutzerauthentifizierung in PHP

Jun 20, 2023 pm 10:25 PM

LDAP (LightweightDirectoryAccessProtocol) ist ein Protokoll für den Zugriff auf verteilte Verzeichnisdienste. Es kann für Aufgaben wie Benutzerauthentifizierung, Autorisierung, Kontopflege und Datenspeicherung verwendet werden. In PHP-Anwendungen kann LDAP als leistungsstarker Authentifizierungsmechanismus verwendet werden, um leistungsstarke Authentifizierungs- und Autorisierungsfunktionen für Anwendungen bereitzustellen. In diesem Artikel wird die Verwendung von LDAP zur Benutzerauthentifizierung in PHP vorgestellt. Der spezifische Inhalt umfasst: Installation und Konfiguration L

So schützen Sie sich mit PHP vor LDAP-Injection-Schwachstellen

Jun 24, 2023 am 10:40 AM

So schützen Sie sich mit PHP vor LDAP-Injection-Schwachstellen

Jun 24, 2023 am 10:40 AM

Da Fragen der Netzwerksicherheit immer mehr Aufmerksamkeit erhalten, beginnen immer mehr Programmierer, aufmerksam zu werden und zu lernen, wie sie verhindern können, dass Code angegriffen wird. Zu den gängigen Angriffsmethoden gehören unter anderem SQL-Injection, XSS, CSRF usw. Allerdings gibt es noch eine weitere häufige Angriffsmethode, die unterschätzt wird: LDAP-Injection-Schwachstellen. In diesem Artikel werden das Prinzip dieser Angriffsmethode und die Verwendung von PHP zur Verhinderung von LDAP-Injection-Schwachstellen vorgestellt. LDAP-Einführung LDAP (LightweightDirectoryAccessProtocol)

Verwendung von PHP und LDAP zur Implementierung der Benutzergruppenverwaltung und -autorisierung

Jun 25, 2023 am 08:22 AM

Verwendung von PHP und LDAP zur Implementierung der Benutzergruppenverwaltung und -autorisierung

Jun 25, 2023 am 08:22 AM

Da die Unternehmensgröße und die Geschäftsanforderungen immer größer werden, sind die Verwaltung und Autorisierung von Benutzergruppen zu einem wesentlichen Bestandteil geworden. LDAP (Lightweight Directory Access Protocol) ist ein in Unternehmensnetzwerken weit verbreitetes Verzeichnisdienstprotokoll und bietet eine effiziente Möglichkeit zur Implementierung der Benutzergruppenverwaltung und -autorisierung. In diesem Artikel wird erläutert, wie Sie PHP und LDAP zur Implementierung der Benutzergruppenverwaltung und -autorisierung verwenden. 1. Was ist LDAP LDAP ist ein leichtes Verzeichniszugriffsprotokoll, das häufig als Verzeichnisdienstprotokoll in Unternehmensnetzwerken verwendet wird. LDAP ist Client/Server-basiert