So verhindern Sie SQL-Injection in Java-Projekten

一、什么是SQL注入

SQL注入即是指web应用程序对用户输入数据的合法性没有判断或过滤不严,攻击者可以在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句,在管理员不知情的情况下实现非法操作,以此来实现欺骗数据库服务器执行非授权的任意查询,从而进一步得到相应的数据信息。

SQL案列

String sql = "delete from table1 where id = " + "id";

这个id从请求参数中获取,若参数被拼接为:

1001 or 1 = 1

最执行语句变为:

String sql = "delete from table1 where id = 1001 or 1 = 1";

此时,数据库的数据都会被清空掉,后果非常严重

二、Java项目防止SQL注入方式

这里总结4种:

PreparedStatement防止SQL注入

mybatis中#{}防止SQL注入

对请求参数的敏感词汇进行过滤

nginx反向代理防止SQL注入

1、PreparedStatement防止SQL注入

PreparedStatement具有预编译功能,以上述SQL为例

使用PreparedStatement预编译后的SQL为:

delete from table1 where id= ?

此时SQL语句结构已固定,无论"?"被替换为任何参数,SQL语句只认为where后面只有一个条件,当再传入 1001 or 1 = 1时,语句会报错,从而达到防止SQL注入效果

2、mybatis中#{}防止SQL注入

mybatis中#{}表达式防止SQL注入与PreparedStatement类似,都是对SQL语句进行预编译处理

注意:

#{} :参数占位符

${} :拼接替换符,不能防止SQL注入,一般用于

传入数据库对象(如:数据库名称、表名)

order by 后的条件

3、对请求参数的敏感词汇进行过滤

这里是springboot的写法,如下:

import org.springframework.context.annotation.Configuration;

import javax.servlet.*;

import javax.servlet.annotation.WebFilter;

import java.io.IOException;

import java.util.Enumeration;

/**

* @Auther: 睡竹

* @Date: 2023/03/07

* @Description: sql防注入过滤器

*/

@WebFilter(urlPatterns = "/*",filterName = "sqlFilter")

@Configuration

public class SqlFilter implements Filter {

@Override

public void init(FilterConfig filterConfig) throws ServletException {}

/**

* @description sql注入过滤

*/

@Override

public void doFilter(ServletRequest servletRequest, ServletResponse servletResponse, FilterChain filterChain) throws IOException, ServletException {

ServletRequest request = servletRequest;

ServletResponse response = servletResponse;

// 获得所有请求参数名

Enumeration<String> names = request.getParameterNames();

String sql = "";

while (names.hasMoreElements()){

// 得到参数名

String name = names.nextElement().toString();

// 得到参数对应值

String[] values = request.getParameterValues(name);

for (int i = 0; i < values.length; i++) {

sql += values[i];

}

}

if (sqlValidate(sql)) {

//TODO 这里直接抛异常处理,前后端交互项目中,请把错误信息按前后端"数据返回的VO"对象进行封装

throw new IOException("您发送请求中的参数中含有非法字符");

} else {

filterChain.doFilter(request,response);

}

}

/**

* @description 匹配效验

*/

protected static boolean sqlValidate(String str){

// 统一转为小写

String s = str.toLowerCase();

// 过滤掉的sql关键字,特殊字符前面需要加\\进行转义

String badStr =

"select|update|and|or|delete|insert|truncate|char|into|substr|ascii|declare|exec|count|master|into|drop|execute|table|"+

"char|declare|sitename|xp_cmdshell|like|from|grant|use|group_concat|column_name|" +

"information_schema.columns|table_schema|union|where|order|by|" +

"'\\*|\\;|\\-|\\--|\\+|\\,|\\//|\\/|\\%|\\#";

//使用正则表达式进行匹配

boolean matches = s.matches(badStr);

return matches;

}

@Override

public void destroy() {}

}4、nginx反向代理防止SQL注入

越来越多网站使用nginx进行反向代理,该层我们也可以进行防止SQL注入配置。

将下面的Nginx配置文件代码放入到server块中,然后重启Nginx即可

if ($request_method !~* GET|POST) { return 444; }

#使用444错误代码可以更加减轻服务器负载压力。

#防止SQL注入

if ($query_string ~* (\$|'|--|[+|(%20)]union[+|(%20)]|[+|(%20)]insert[+|(%20)]|[+|(%20)]drop[+|(%20)]|[+|(%20)]truncate[+|(%20)]|[+|(%20)]update[+|(%20)]|[+|(%20)]from[+|(%20)]|[+|(%20)]grant[+|(%20)]|[+|(%20)]exec[+|(%20)]|[+|(%20)]where[+|(%20)]|[+|(%20)]select[+|(%20)]|[+|(%20)]and[+|(%20)]|[+|(%20)]or[+|(%20)]|[+|(%20)]count[+|(%20)]|[+|(%20)]exec[+|(%20)]|[+|(%20)]chr[+|(%20)]|[+|(%20)]mid[+|(%20)]|[+|(%20)]like[+|(%20)]|[+|(%20)]iframe[+|(%20)]|[\<|%3c]script[\>|%3e]|javascript|alert|webscan|dbappsecurity|style|confirm\(|innerhtml|innertext)(.*)$) { return 555; }

if ($uri ~* (/~).*) { return 501; }

if ($uri ~* (\\x.)) { return 501; }

#防止SQL注入

if ($query_string ~* "[;'<>].*") { return 509; }

if ($request_uri ~ " ") { return 509; }

if ($request_uri ~ (\/\.+)) { return 509; }

if ($request_uri ~ (\.+\/)) { return 509; }

#if ($uri ~* (insert|select|delete|update|count|master|truncate|declare|exec|\*|\')(.*)$ ) { return 503; }

#防止SQL注入

if ($request_uri ~* "(cost\()|(concat\()") { return 504; }

if ($request_uri ~* "[+|(%20)]union[+|(%20)]") { return 504; }

if ($request_uri ~* "[+|(%20)]and[+|(%20)]") { return 504; }

if ($request_uri ~* "[+|(%20)]select[+|(%20)]") { return 504; }

if ($request_uri ~* "[+|(%20)]or[+|(%20)]") { return 504; }

if ($request_uri ~* "[+|(%20)]delete[+|(%20)]") { return 504; }

if ($request_uri ~* "[+|(%20)]update[+|(%20)]") { return 504; }

if ($request_uri ~* "[+|(%20)]insert[+|(%20)]") { return 504; }

if ($query_string ~ "(<|%3C).*script.*(>|%3E)") { return 505; }

if ($query_string ~ "GLOBALS(=|\[|\%[0-9A-Z]{0,2})") { return 505; }

if ($query_string ~ "_REQUEST(=|\[|\%[0-9A-Z]{0,2})") { return 505; }

if ($query_string ~ "proc/self/environ") { return 505; }

if ($query_string ~ "mosConfig_[a-zA-Z_]{1,21}(=|\%3D)") { return 505; }

if ($query_string ~ "base64_(en|de)code\(.*\)") { return 505; }

if ($query_string ~ "[a-zA-Z0-9_]=http://") { return 506; }

if ($query_string ~ "[a-zA-Z0-9_]=(\.\.//?)+") { return 506; }

if ($query_string ~ "[a-zA-Z0-9_]=/([a-z0-9_.]//?)+") { return 506; }

if ($query_string ~ "b(ultram|unicauca|valium|viagra|vicodin|xanax|ypxaieo)b") { return 507; }

if ($query_string ~ "b(erections|hoodia|huronriveracres|impotence|levitra|libido)b") {return 507; }

if ($query_string ~ "b(ambien|bluespill|cialis|cocaine|ejaculation|erectile)b") { return 507; }

if ($query_string ~ "b(lipitor|phentermin|pro[sz]ac|sandyauer|tramadol|troyhamby)b") { return 507; }

#这里大家根据自己情况添加删减上述判断参数,cURL、wget这类的屏蔽有点儿极端了,但要“宁可错杀一千,不可放过一个”。

if ($http_user_agent ~* YisouSpider|ApacheBench|WebBench|Jmeter|JoeDog|Havij|GetRight|TurnitinBot|GrabNet|masscan|mail2000|github|wget|curl|Java|python) { return 508; }

#同上,大家根据自己站点实际情况来添加删减下面的屏蔽拦截参数。

if ($http_user_agent ~* "Go-Ahead-Got-It") { return 508; }

if ($http_user_agent ~* "GetWeb!") { return 508; }

if ($http_user_agent ~* "Go!Zilla") { return 508; }

if ($http_user_agent ~* "Download Demon") { return 508; }

if ($http_user_agent ~* "Indy Library") { return 508; }

if ($http_user_agent ~* "libwww-perl") { return 508; }

if ($http_user_agent ~* "Nmap Scripting Engine") { return 508; }

if ($http_user_agent ~* "~17ce.com") { return 508; }

if ($http_user_agent ~* "WebBench*") { return 508; }

if ($http_user_agent ~* "spider") { return 508; } #这个会影响国内某些搜索引擎爬虫,比如:搜狗

#拦截各恶意请求的UA,可以通过分析站点日志文件或者waf日志作为参考配置。

if ($http_referer ~* 17ce.com) { return 509; }

#拦截17ce.com站点测速节点的请求,所以明月一直都说这些测速网站的数据仅供参考不能当真的。

if ($http_referer ~* WebBench*") { return 509; }

#拦截WebBench或者类似压力测试工具,其他工具只需要更换名称即可。Das obige ist der detaillierte Inhalt vonSo verhindern Sie SQL-Injection in Java-Projekten. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1382

1382

52

52

Fragen zum Java Spring-Interview

Aug 30, 2024 pm 04:29 PM

Fragen zum Java Spring-Interview

Aug 30, 2024 pm 04:29 PM

In diesem Artikel haben wir die am häufigsten gestellten Fragen zu Java Spring-Interviews mit ihren detaillierten Antworten zusammengestellt. Damit Sie das Interview knacken können.

Brechen oder aus Java 8 Stream foreach zurückkehren?

Feb 07, 2025 pm 12:09 PM

Brechen oder aus Java 8 Stream foreach zurückkehren?

Feb 07, 2025 pm 12:09 PM

Java 8 führt die Stream -API ein und bietet eine leistungsstarke und ausdrucksstarke Möglichkeit, Datensammlungen zu verarbeiten. Eine häufige Frage bei der Verwendung von Stream lautet jedoch: Wie kann man von einem Foreach -Betrieb brechen oder zurückkehren? Herkömmliche Schleifen ermöglichen eine frühzeitige Unterbrechung oder Rückkehr, aber die Stream's foreach -Methode unterstützt diese Methode nicht direkt. In diesem Artikel werden die Gründe erläutert und alternative Methoden zur Implementierung vorzeitiger Beendigung in Strahlverarbeitungssystemen erforscht. Weitere Lektüre: Java Stream API -Verbesserungen Stream foreach verstehen Die Foreach -Methode ist ein Terminalbetrieb, der einen Vorgang für jedes Element im Stream ausführt. Seine Designabsicht ist

Java -Programm, um das Kapselvolumen zu finden

Feb 07, 2025 am 11:37 AM

Java -Programm, um das Kapselvolumen zu finden

Feb 07, 2025 am 11:37 AM

Kapseln sind dreidimensionale geometrische Figuren, die aus einem Zylinder und einer Hemisphäre an beiden Enden bestehen. Das Volumen der Kapsel kann berechnet werden, indem das Volumen des Zylinders und das Volumen der Hemisphäre an beiden Enden hinzugefügt werden. In diesem Tutorial wird erörtert, wie das Volumen einer bestimmten Kapsel in Java mit verschiedenen Methoden berechnet wird. Kapselvolumenformel Die Formel für das Kapselvolumen lautet wie folgt: Kapselvolumen = zylindrisches Volumenvolumen Zwei Hemisphäre Volumen In, R: Der Radius der Hemisphäre. H: Die Höhe des Zylinders (ohne die Hemisphäre). Beispiel 1 eingeben Radius = 5 Einheiten Höhe = 10 Einheiten Ausgabe Volumen = 1570,8 Kubikeinheiten erklären Berechnen Sie das Volumen mithilfe der Formel: Volumen = π × R2 × H (4

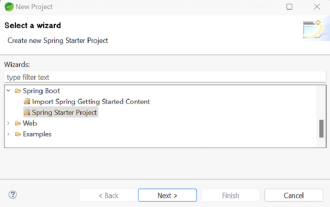

Wie führe ich Ihre erste Spring -Boot -Anwendung in der Spring Tool Suite aus?

Feb 07, 2025 pm 12:11 PM

Wie führe ich Ihre erste Spring -Boot -Anwendung in der Spring Tool Suite aus?

Feb 07, 2025 pm 12:11 PM

Spring Boot vereinfacht die Schaffung robuster, skalierbarer und produktionsbereiteter Java-Anwendungen, wodurch die Java-Entwicklung revolutioniert wird. Der Ansatz "Übereinkommen über Konfiguration", der dem Feder -Ökosystem inhärent ist, minimiert das manuelle Setup, Allo

Gestalten Sie die Zukunft: Java-Programmierung für absolute Anfänger

Oct 13, 2024 pm 01:32 PM

Gestalten Sie die Zukunft: Java-Programmierung für absolute Anfänger

Oct 13, 2024 pm 01:32 PM

Java ist eine beliebte Programmiersprache, die sowohl von Anfängern als auch von erfahrenen Entwicklern erlernt werden kann. Dieses Tutorial beginnt mit grundlegenden Konzepten und geht dann weiter zu fortgeschrittenen Themen. Nach der Installation des Java Development Kit können Sie das Programmieren üben, indem Sie ein einfaches „Hello, World!“-Programm erstellen. Nachdem Sie den Code verstanden haben, verwenden Sie die Eingabeaufforderung, um das Programm zu kompilieren und auszuführen. Auf der Konsole wird „Hello, World!“ ausgegeben. Mit dem Erlernen von Java beginnt Ihre Programmierreise, und wenn Sie Ihre Kenntnisse vertiefen, können Sie komplexere Anwendungen erstellen.

Java leicht gemacht: Ein Leitfaden für Anfänger zur Programmierleistung

Oct 11, 2024 pm 06:30 PM

Java leicht gemacht: Ein Leitfaden für Anfänger zur Programmierleistung

Oct 11, 2024 pm 06:30 PM

Java leicht gemacht: Ein Leitfaden für Anfänger zur leistungsstarken Programmierung Java ist eine leistungsstarke Programmiersprache, die in allen Bereichen von mobilen Anwendungen bis hin zu Systemen auf Unternehmensebene verwendet wird. Für Anfänger ist die Syntax von Java einfach und leicht zu verstehen, was es zu einer idealen Wahl zum Erlernen des Programmierens macht. Grundlegende Syntax Java verwendet ein klassenbasiertes objektorientiertes Programmierparadigma. Klassen sind Vorlagen, die zusammengehörige Daten und Verhaltensweisen organisieren. Hier ist ein einfaches Java-Klassenbeispiel: publicclassPerson{privateStringname;privateintage;

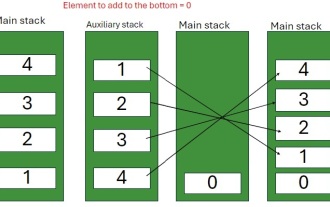

Java -Programm zum Einfügen eines Elements am unteren Rand eines Stapels

Feb 07, 2025 am 11:59 AM

Java -Programm zum Einfügen eines Elements am unteren Rand eines Stapels

Feb 07, 2025 am 11:59 AM

Ein Stapel ist eine Datenstruktur, die dem LIFO -Prinzip (zuletzt, zuerst heraus) folgt. Mit anderen Worten, das letzte Element, das wir einem Stapel hinzufügen, ist das erste, das entfernt wird. Wenn wir einem Stapel Elemente hinzufügen (oder drücken), werden sie oben platziert. vor allem der

Vergleiche zwei ArrayList in Java

Feb 07, 2025 pm 12:03 PM

Vergleiche zwei ArrayList in Java

Feb 07, 2025 pm 12:03 PM

In diesem Leitfaden werden mehrere Java -Methoden zum Vergleich von zwei Arraylisten untersucht. Erfolgreicher Vergleich erfordert, dass beide Listen die gleiche Größe haben und identische Elemente enthalten. Methoden zum Vergleich von Arraylisten in Java Für den Vergleich von AR existieren mehrere Ansätze