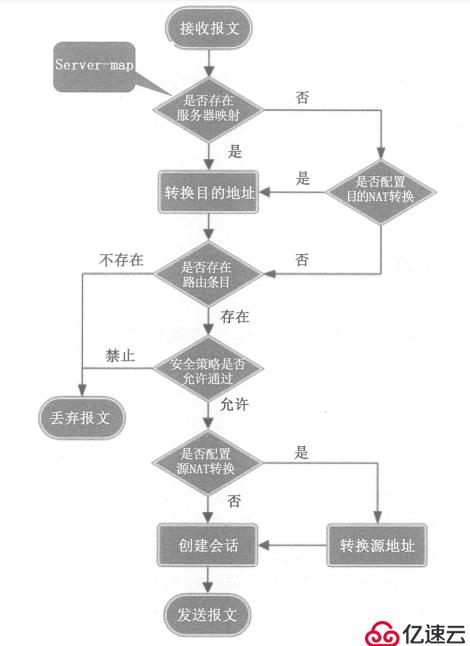

So implementieren Sie eine Firewall-NAT-Kontrollanalyse

Eins. NAT-Klassifizierung

NAT No-pat: Ähnlich wie bei der dynamischen Konvertierung von Cisco werden nur die Quell-IP-Adresse und die Netzwerkadresse konvertiert, nicht jedoch der Port. Es handelt sich um eine Viele-zu-Viele-Konvertierung und kann nicht Speichern Sie öffentliche IP-Adressen. Es verwendet weniger

NAPT: (Netzwerkadressen- und Portübersetzung) ähnelt der PAT-Konvertierung von Cisco und konvertiert die Quellportadresse : (Easy-IP) Konvertierungsmethode Einfach, genau wie NAPT, es konvertiert die Quelladresse und den Quellport. Es handelt sich um eine Viele-zu-Eins-Konvertierung

Smart NAT (intelligente Konvertierung): Die NAPT-Konvertierung erfolgt durch Reservierung eine öffentliche Netzwerkadresse

Triple NAT: Eine Konvertierung im Zusammenhang mit der Quell-IP-Adresse, der Portquelle und dem Protokolltyp

Zweitens Black-Hole-RoutingSchleife und ungültig ARP-Probleme im Quelladresskonvertierungsszenario#🎜 🎜#

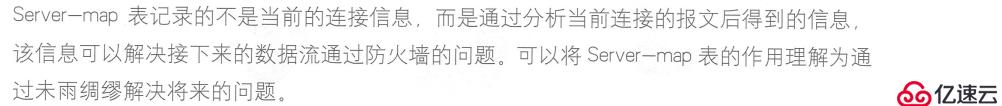

Drittens: Serverzuordnungstabelle

Drittens: Serverzuordnungstabelle

FTP-Datenübertragung lösen Probleme durch Server-Map-Tabelle

Die Sitzungstabelle zeichnet Verbindungsinformationen auf, einschließlich Verbindungsstatus

Anwendung der Server-Map in NAT#🎜🎜 # #🎜🎜 #

#🎜🎜 #

Der Weiterleitungseintrag enthält Portinformationen, die es externen Benutzern ermöglichen, beim Zugriff auf 202.96.1.10 direkt eine Zieladressübersetzung über die Serverzuordnungstabelle durchzuführen #🎜 🎜#Der umgekehrte Eintrag enthält keine Portinformationen und die Zieladresse ist willkürlich. Die Voraussetzung für den Zugriff des Servers auf das Internet muss das TCP-Protokoll sein (drei Methoden) #🎜🎜 #

#🎜🎜 #

(1)NAT No-pat

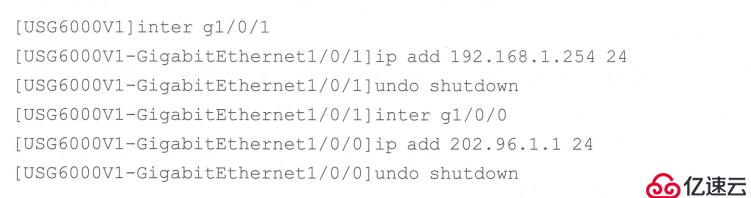

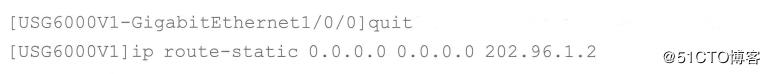

Standardroute verwenden

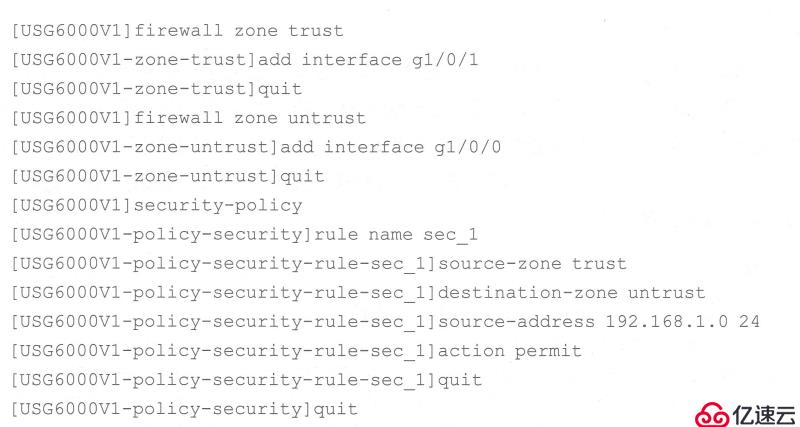

Sicherheitsrichtlinie konfigurieren

NAT-Adresse konfigurieren Gruppe. In der Adressgruppe entspricht die Adresse der öffentlichen IP

NAT-Richtlinie konfigurieren #🎜 🎜#

#🎜 🎜#

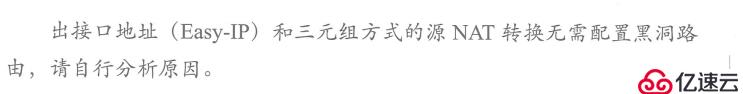

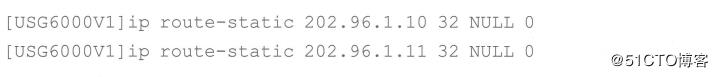

Black-Hole-Routing für die konvertierte globale Adresse konfigurieren (Adresse in der NAT-Adressgruppe)

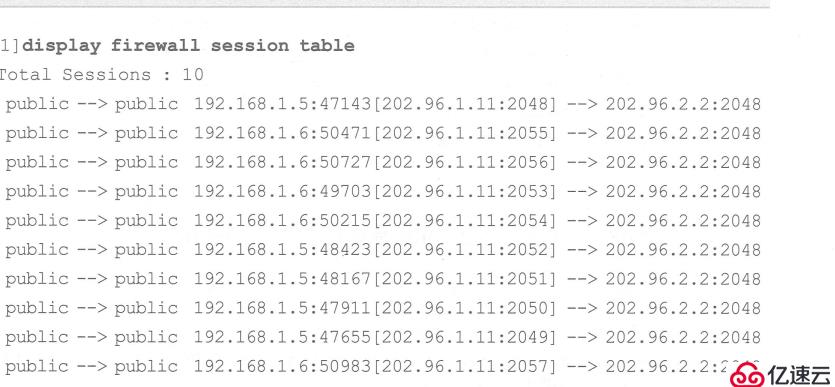

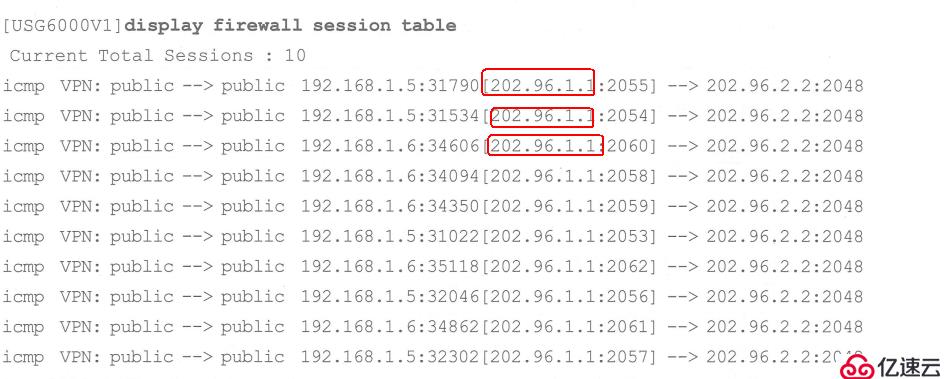

Überprüfen Sie die NAT-Konfiguration, verwenden Sie PC1, um PC2 im externen Netzwerk anzupingen, Sie können die Sitzungstabelle anzeigen![]

#🎜🎜 #Die drei roten Kästchen stellen die Quelladresse, die konvertierte Adresse und die Zugriffsadresse dar.

(2) NAPT-Konfiguration

Standbild oben, NAPT wiederholen

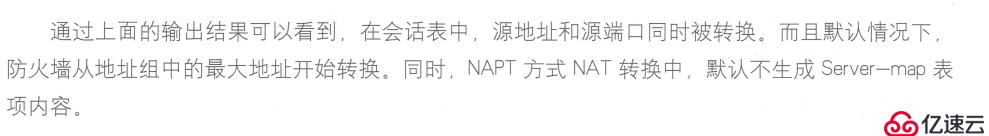

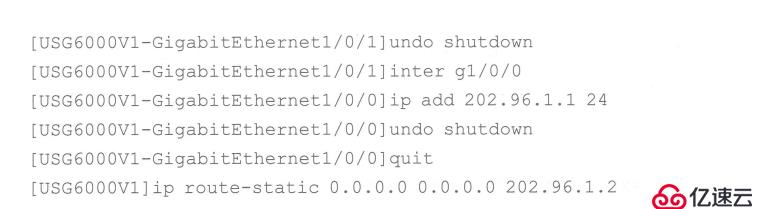

IP konfigurieren

Sicherheitsrichtlinie konfigurieren

NAT-Adressgruppe konfigurieren, die Adressgruppe entspricht der öffentlichen IP

NAT-Richtlinie konfigurieren

Konfigurieren Sie das Routing Black Hole

Verifizieren Sie die Ergebnisse mit PC1, um das externe Netzwerk PC2 anzupingen

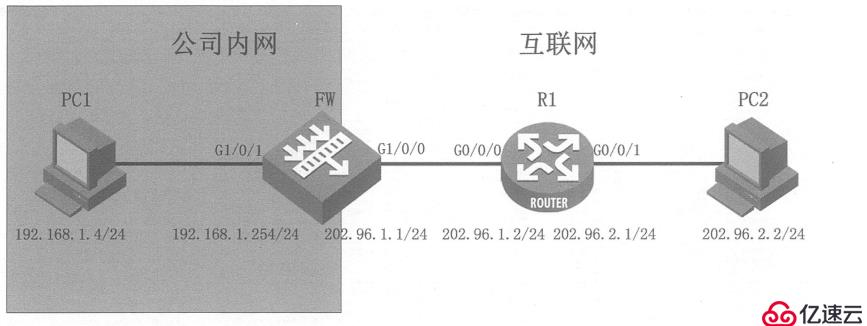

(3) Die ausgehende Schnittstellenadresse (Easy-IP) soll die g0/0/1-Schnittstelle des R1-Routers verwenden um auf PC2 zuzugreifen (neu konfigurieren)

IP konfigurieren

Sicherheitsrichtlinie konfigurieren

NAT-Richtlinie konfigurieren

Überprüfung kann festgestellt werden, dass auf die konvertierte R1-Router-g0/0/1-Schnittstellen-IP zugegriffen wird

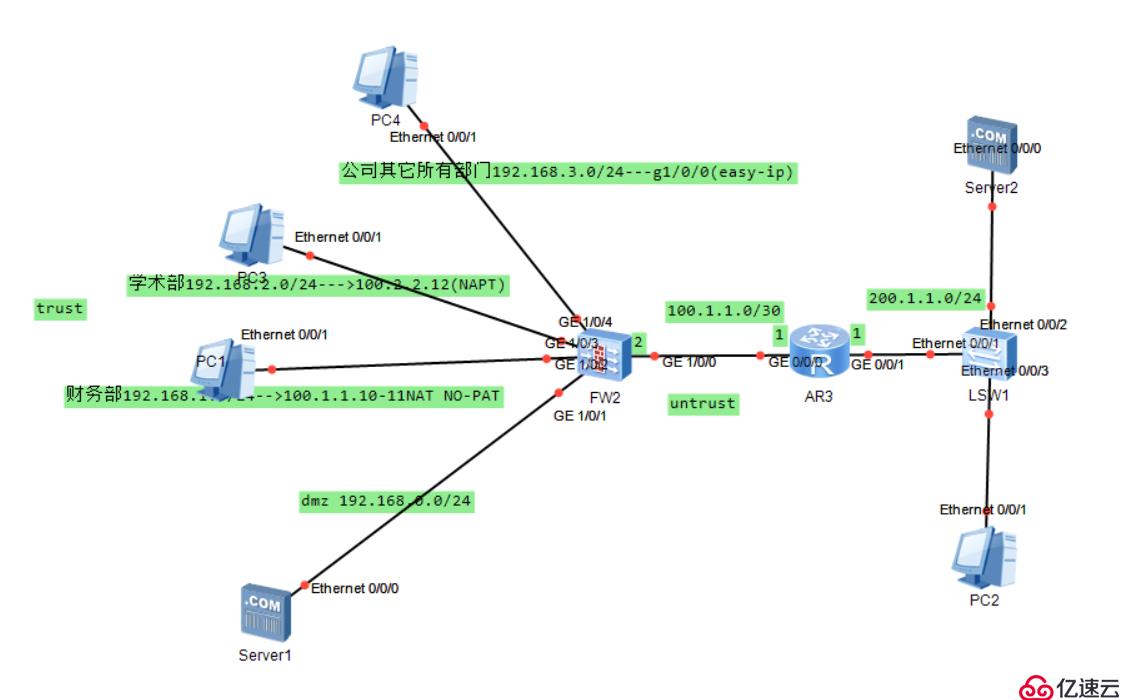

Fünftens umfassend case

Anforderungen:

Der Finanzhost greift über No-Pat auf das Internet zu (unter Verwendung von 100.2.2.10-11)

Der Host der akademischen Abteilung greift über Napt auf das Internet zu (unter Verwendung von 100.2.2.12)

Sonstiges Abteilungen des Unternehmens bestehen g1/0/0Zugang zum Internet

Konfigurieren Sie den Natserver so, dass er den Server in dmz veröffentlicht (mit 100.2.2.9)

1. Der Finanzhost greift über No-Pat auf das Internet zu #🎜🎜 #1. Netzwerkparameter und Routing konfigurieren

[USG6000V1] int g1/0/2

[USG6000V1-GigabitEthernet1/0/2] ip add 192.168.1.1 24

[USG6000V1- GigabitEthernet1/0 /2] undo sh

Info: Schnittstelle GigabitEthernet1/0/2 wird nicht heruntergefahren.

[USG6000V1-GigabitEthernet1/0/2] quit

[USG6000V1] int g1/0/ 0#🎜 🎜#[USG6000V1-GigabitEthernet1/0/0] IP hinzufügen 100.1.1.2 30

[USG6000V1-GigabitEthernet1/0/0] rückgängig machen sh

[USG6000V1-GigabitEthernet1/0/0] beenden# 🎜🎜# [USG6000V1] i proute-static 0.0.0.0 0.0.0.0 100.1.1.1

2. Sicherheitsrichtlinie konfigurieren

[USG6000V1] Firewall-Zonenvertrauen

[USG6000V1-zone-trust] hinzufügen int g1/ 0/2

[USG6000V1-zone-trust] quit

[USG6000V1] Firewall-Zone untrust

[USG6000V1-zone-untrust] add int g1/0/0

[USG6000V1-zone-untrust] quit

[USG6000V1] security-policy

[USG6000V1-policy-security] Regelname sec_1

[USG6000V1-policy-security-rule-sec_1] Quelladresse 192.168.1.0 24

[USG6000V1-policy-security-rule-sec_1] Zielzone nicht vertrauenswürdig

[USG6000V1-policy-security-rule-sec_1] Aktionserlaubnis

3. Konfigurieren Sie die NAT-Adressgruppe und Adresspool Die Adresse in entspricht der öffentlichen Netzwerkadresse

[USG6000V1-policy-security] quit

[USG6000V1] nat address-group natgroup

[USG6000V1-address-group-natgroup] Abschnitt 0 100.2. 2.10 100.2.2.11

[USG6000V1-address-group-natgroup] mode no-pat local

[USG6000V1-address-group-natgroup]

4. NAT-Richtlinie konfigurieren#🎜🎜 #[USG6000V1 ] nat-policy

[USG6000V1-policy-nat] Regelname natpolicy

[USG6000V1-policy-nat-rule-natpolicy] Quelladresse 192.168.1.0 24

[USG6000V1- Policy-nat -rule-natpolicy] Destination-Zone Untrust

[USG6000V1-policy-nat-rule-natpolicy] Action Nat Address-Group Natgroup ] quit

[USG6000V1-policy-nat] quit#🎜🎜 #5. Konfigurieren Sie das Blackhole-Routing für die übersetzte globale Adresse .Konfigurieren Sie r1 (isp)sys

Systemansicht aufrufen, Benutzeransicht mit Strg+Z zurückgeben.

[Huawei] Systemname r1

[r1] Informationen rückgängig machen ena

[r1] int g0/0/0

[r1-GigabitEthernet0/0/0] ip add 100.1.1.1 30

[r1 -GigabitEthernet0/0/0] int g0/0/ 1

[r1-GigabitEthernet0/0/1] IP hinzufügen 200.1.1.1 24

[r1-GigabitEthernet0/0/1] rückgängig machen sh#🎜🎜 #[r1-GigabitEthernet0/0/1] beenden# 🎜🎜#[r1] ip route-static 100.2.2.8 29 100.1.1.2

7. Zugriff auf den Internetserver vom Finanzclient aus

#🎜 🎜#

. Der Host der akademischen Abteilung greift über napt (mit 100.2.2.12) auf das Internet zu /0/3] ip add 192.168.2.1 24

[USG6000V1-GigabitEthernet1/0/3] quit

[USG6000V1] Firewall Zone Trust

[USG6 000V1 -zone-trust] add int g1 /0/3

[USG6000V1-zone-trust]q uit

2. Sicherheitsrichtlinie konfigurieren

[USG6000V1] security-policy

[USG6000V1 -policy-security-rule-sec_2 ] Quelladresse 192.168.2.0 24

[USG6000V1-policy-security-rule-sec_2] Zielzone untrust

[USG6000V1-policy-security-rule-sec_2] Aktionserlaubnis [USG6000V1 -policy-security-rule-sec_2] quit

[USG6000V1 -policy-security-rule-sec_2] quit

3. Konfigurieren Sie die NAT-Adressgruppe[USG6000V1] NAT-Adressgruppe natgroup_2.0[USG6000V1-address -group-natgroup_2.0] Abschnitt 0 100.2.2.12 100.2.2.12

[USG6000V1-address-group-natgroup_2.0] mode pat

[USG6000V1-address-group-natgroup_2.0] quit#🎜 🎜#4. NAT-Richtlinie konfigurieren# 🎜🎜#[USG6000V1] nat-policy

[USG6000V1-policy-nat] Regelname natpolicy_2.0

[USG6000V1-policy-nat-rule-natpolicy_2.0] Quelladresse 192.168.2.0 24# 🎜? USG6000V1-policy-nat-rule-natpolicy_2.0] quit

[USG6000V1-policy-nat] quit

5. Konfigurieren Sie das Black-Hole-Routing für die konvertierte globale Adresse# 🎜🎜#[USG6000V1] IP-Route- static 100.2.2.12 32 null 0

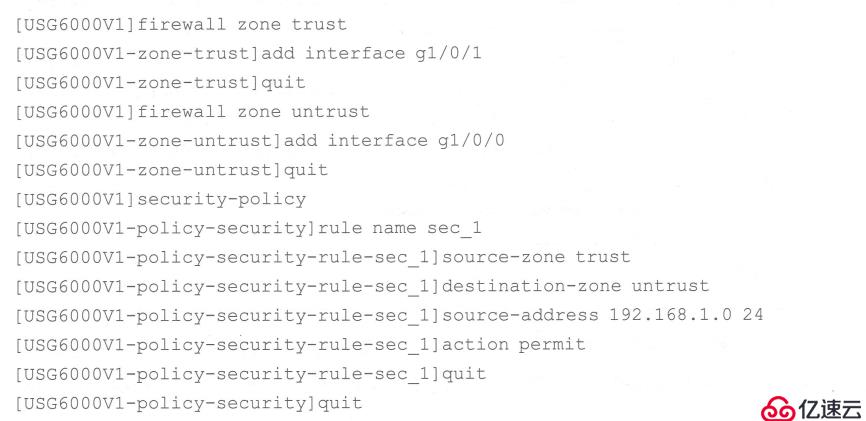

6. NAT-Konfiguration überprüfen

.

3. Ausgehende Schnittstellenadresse (Easy-IP) Ermöglichen Sie dies anderen Abteilungen des Unternehmens Greifen Sie über g1/0/0 -GigabitEthernet1/0/4 auf das Internet zu. [USG6000V1-zone-trust] add int g1/0/4

[USG6000V1-zone-trust]

2. Sicherheitsrichtlinie konfigurieren

[USG6000V1] security-policy

[USG6000V1 -policy-security] Regelname sec_3# 🎜🎜#[USG6000V1-policy-security-rule-sec_3] Quelladresse 192.168.3.0 24

[USG6000V1-policy-security-rule-sec_3] Zielzone nicht vertrauenswürdig

[USG6000V1-policy-security-rule-sec_3] Aktionserlaubnis

[ USG6000V1-policy-security-rule-sec_3] quit

[USG6000V1-policy-security] quit

3 - Policy-nat-rule-natpolicy_3.0] Quelladresse 192.168.3.0 24

[USG6000V1-policy-nat-rule-natpolicy_3.0] Zielzone untrust

[USG6000V1-policy-nat-rule-natpolicy_3.0] Aktion Nat Easy-iP

[USG6000V1-Policy-Nat-Rule-Natpolicy_3.0] Quit

[USG6000V1-Policy-Nat] Quit

4.中的服务器(使用100.2.2.9)

1.配置网络参数

[USG6000V1-GigabitEthernet1/0/0] int. g1/0/1

[USG6000V1-GigabitEthernet1/0 /1] IP hinzufügen 192.168.0.1 24

[ USG6000V1-GigabitEthernet1/0/1] quit [USG6000V1] firewall zone dmz

[USG6000V1] firewall zone dmz

[USG6000V1-zone-dmz] add int g1/0/1[USG6000V1-zone-dmz] quit2.配置安全策略

[USG 6000V1] security-policy

[USG6000V1-policy-security] Regelname sec_4

[USG6000V1-policy-security-rule-sec_4] Quellzone untrust

[USG6000V1-policy-security-rule-sec_4] Zieladresse 192.168.0.0 24

[USG6000V1-policy-security-rule-sec_4] action permit

[USG6000V1-policy-security] quit

3.

[USG6000V1] Firewall inter-trust untrust

[ USG6000V1-interzone-trust-untrust] erkennt FTP

[USG6000V1-interzone-trust-untrust] quit

4.配置nat server

[USG6000V1] nat server natserver global 100.2.2.9 inside路由

[ USG6000V1] IP Route-Static 100.2.2.9 32 Null 0

6

Das obige ist der detaillierte Inhalt vonSo implementieren Sie eine Firewall-NAT-Kontrollanalyse. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1378

1378

52

52

So beheben Sie „Fehler: 0x80070185, Cloud-Vorgang war nicht erfolgreich' in OneDrive

May 16, 2023 pm 04:26 PM

So beheben Sie „Fehler: 0x80070185, Cloud-Vorgang war nicht erfolgreich' in OneDrive

May 16, 2023 pm 04:26 PM

OneDrive ist eine beliebte Cloud-Speicheranwendung von Microsoft. Die meisten von uns verwenden OneDrive zum Speichern unserer Dateien, Ordner, Dokumente usw. Einige Benutzer beschwerten sich jedoch darüber, dass beim Versuch, auf freigegebene Dateien auf OneDrive zuzugreifen, die Fehlermeldung „Fehler: 0x80070185, Cloud-Vorgang war nicht erfolgreich“ angezeigt wird. Daher können sie keine Vorgänge auf OneDrive ausführen, z. B. Dateien kopieren, einfügen, freigegebene Dateien herunterladen usw. Heutzutage ist es notwendig, diese Operationen in unserer täglichen Arbeit zu nutzen. Dieser Fehler kann leicht behoben werden und dafür haben wir einige Methoden, die wir anwenden und versuchen können, das Problem zu lösen. Fangen wir an! Methode 1 – Melden Sie sich bei den OneDrive-App-Schritten ab und wieder an

NAT Boost vs. Qos für Spiele; was ist besser?

Feb 19, 2024 pm 07:00 PM

NAT Boost vs. Qos für Spiele; was ist besser?

Feb 19, 2024 pm 07:00 PM

In der heutigen Situation, in der fast alle Spiele online stattfinden, ist es nicht ratsam, die Optimierung des Heimnetzwerks außer Acht zu lassen. Fast alle Router sind mit NATBoost- und QoS-Funktionen ausgestattet, die das Spielerlebnis der Benutzer verbessern sollen. In diesem Artikel werden die Definition, Vor- und Nachteile von NATBoost und QoS untersucht. NATBoost vs. Qos für Spiele; welches ist besser? NATBoost, auch bekannt als Network Address Translation Boost, ist eine in Router integrierte Funktion, die deren Leistung verbessert. Dies ist besonders wichtig für Spiele, da es dazu beiträgt, die Netzwerklatenz zu reduzieren, also die Zeit, die für die Datenübertragung zwischen dem Spielgerät und dem Server benötigt wird. Durch die Optimierung der Datenverarbeitungsmethode innerhalb des Routers erreicht NATBoost eine schnellere Datenverarbeitungsgeschwindigkeit und eine geringere Latenz und verändert so die

8 große Korrekturen, wenn die Grammatik im Windows 10-Browser nicht funktioniert

May 05, 2023 pm 02:16 PM

8 große Korrekturen, wenn die Grammatik im Windows 10-Browser nicht funktioniert

May 05, 2023 pm 02:16 PM

Wenn Sie Syntaxprobleme auf Ihrem Windows 10- oder 11-PC haben, hilft Ihnen dieser Artikel bei der Lösung des Problems. Grammarly ist einer der beliebtesten Tippassistenten zur Korrektur von Grammatik, Rechtschreibung, Klarheit und mehr. Es ist zu einem wesentlichen Bestandteil des professionellen Schreibens geworden. Wenn es jedoch nicht richtig funktioniert, kann es eine sehr frustrierende Erfahrung sein. Viele Windows-Benutzer haben berichtet, dass dieses Tool auf ihren Computern nicht gut läuft. Wir haben eine eingehende Analyse durchgeführt und die Ursache und Lösung dieses Problems gefunden. Warum funktioniert Grammatik auf meinem PC nicht? Grammatik auf dem PC funktioniert aus mehreren häufigen Gründen möglicherweise nicht richtig. Es beinhaltet Folgendes

Graue Lösung für die erweiterten Einstellungen der Win11-Firewall

Dec 24, 2023 pm 07:53 PM

Graue Lösung für die erweiterten Einstellungen der Win11-Firewall

Dec 24, 2023 pm 07:53 PM

Beim Einrichten der Firewall stellen viele Freunde fest, dass die erweiterten Einstellungen ihrer Win11-Firewall ausgegraut sind und nicht angeklickt werden können. Dies kann dadurch verursacht werden, dass keine Steuereinheit hinzugefügt wurde oder die erweiterten Einstellungen nicht richtig geöffnet wurden. Sehen wir uns an, wie das Problem gelöst werden kann. Die erweiterten Einstellungen der Win11-Firewall sind ausgegraut. Methode 1: 1. Klicken Sie zunächst auf das Startmenü unten, suchen Sie und öffnen Sie „Systemsteuerung“ oben. 2. Öffnen Sie dann „Windows Defender Firewall“. 3. Nach der Eingabe können Sie „Erweitert“ öffnen Einstellungen“ in der linken Spalte. Methode 2: 1. Wenn die obige Methode nicht geöffnet werden kann, können Sie mit der rechten Maustaste auf „Startmenü“ klicken und „Ausführen“ öffnen. 2. Geben Sie dann „mmc“ ein und drücken Sie die Eingabetaste, um das Öffnen zu bestätigen. 3. Klicken Sie nach dem Öffnen oben links auf

Fix: Die Windows 11-Firewall blockiert den Drucker

May 01, 2023 pm 08:28 PM

Fix: Die Windows 11-Firewall blockiert den Drucker

May 01, 2023 pm 08:28 PM

Firewalls überwachen den Netzwerkverkehr und können Netzwerkverbindungen für bestimmte Programme und Hardware blockieren. Windows 11 verfügt über eine eigene Windows Defender-Firewall, die möglicherweise den Druckerzugriff auf das Internet blockiert. Daher können betroffene Benutzer ihre Brother-Drucker nicht verwenden, wenn die Firewall sie blockiert. Bedenken Sie, dass dieses Problem auch andere Marken betrifft. Heute zeigen wir Ihnen jedoch, wie Sie es beheben können. Warum wird mein Brother-Drucker von der Firewall blockiert? Für dieses Problem gibt es mehrere Ursachen. Höchstwahrscheinlich müssen Sie bestimmte Ports öffnen, bevor Ihr Drucker auf das Netzwerk zugreifen kann. Druckersoftware kann ebenfalls Probleme verursachen. Aktualisieren Sie diese daher unbedingt ebenso wie Ihren Druckertreiber. Lesen Sie weiter, um zu erfahren, wie

Wie aktiviere oder deaktiviere ich die Firewall unter Alpine Linux?

Feb 21, 2024 pm 12:45 PM

Wie aktiviere oder deaktiviere ich die Firewall unter Alpine Linux?

Feb 21, 2024 pm 12:45 PM

Unter AlpineLinux können Sie das Tool iptables verwenden, um Firewall-Regeln zu konfigurieren und zu verwalten. Hier sind die grundlegenden Schritte zum Aktivieren oder Deaktivieren der Firewall unter AlpineLinux: Überprüfen Sie den Firewall-Status: sudoiptables -L Wenn in der Ausgabe Regeln angezeigt werden (z. B. gibt es einige INPUT-, OUTPUT- oder FORWARD-Regeln), ist die Firewall aktiviert. Wenn die Ausgabe leer ist, ist die Firewall derzeit deaktiviert. Firewall aktivieren: sudoiptables-PINPUTACCEPTsudoiptables-POUTPUTACCEPTsudoiptables-PFORWARDAC

Beheben Sie den Fehlercode 0xc004f074 beim Aktivieren von Windows 11.

May 08, 2023 pm 07:10 PM

Beheben Sie den Fehlercode 0xc004f074 beim Aktivieren von Windows 11.

May 08, 2023 pm 07:10 PM

Nach der Installation des neuesten Betriebssystems auf Ihrem PC ist die Aktivierung Ihrer Kopie von Windows 11 die Hauptaufgabe. Es erschließt nicht nur das wahre Potenzial des Betriebssystems Windows 11, sondern beseitigt auch die lästige Meldung „Aktivieren Sie Ihr Windows 11“. Bei einigen Benutzern behindert jedoch der Windows 11-Aktivierungsfehler 0xc004f074 den reibungslosen Ablauf der Aktivierung. Dieser Fehler hindert Benutzer offenbar daran, Windows 11 zu aktivieren, und zwingt sie dazu, ein Betriebssystem mit eingeschränkter Funktionalität zu verwenden. Der Windows 11-Aktivierungsfehlercode 0xc004f074 hängt mit dem Schlüsselverwaltungsdienst zusammen. Dieses Problem tritt auf, wenn KMS nicht verfügbar ist. Okay, das war’s für dieses Tutorial

Wie entferne ich das Firewall-Logo auf dem Win10-Desktopsymbol?

Jan 01, 2024 pm 12:21 PM

Wie entferne ich das Firewall-Logo auf dem Win10-Desktopsymbol?

Jan 01, 2024 pm 12:21 PM

Viele Freunde, die das Win10-System verwenden, stellen fest, dass auf dem Computer-Desktop ein Firewall-Logo zu sehen ist. Das ist für viele Freunde mit Zwangsstörungen besonders unangenehm Klicken Sie auf „. Das Problem kann durch Ändern der „Einstellungen der Benutzerkontensteuerung ändern“ behoben werden. Werfen wir einen Blick auf das jeweilige Tutorial. So deaktivieren Sie das Firewall-Logo auf dem Desktop-Symbol in Windows 10 1. Klicken Sie zunächst mit der rechten Maustaste auf die Schaltfläche „Startmenü“ neben dem Startbildschirm des Computers und wählen Sie dann die Funktion „Systemsteuerung“ aus dem Popup-Menü aus. 2. Wählen Sie dann die Option „Benutzerkonto“ und wählen Sie in der neuen Oberfläche, die angezeigt wird, den Eintrag „Einstellungen zur Benutzerkontensteuerung ändern“. 3. Nachdem Sie den Schieberegler im Fenster nach unten verschoben haben, klicken Sie zum Beenden auf „Bestätigen“.

[USG6000V1 -policy-security-rule-sec_2] quit

[USG6000V1 -policy-security-rule-sec_2] quit [USG6000V1] firewall zone dmz

[USG6000V1] firewall zone dmz