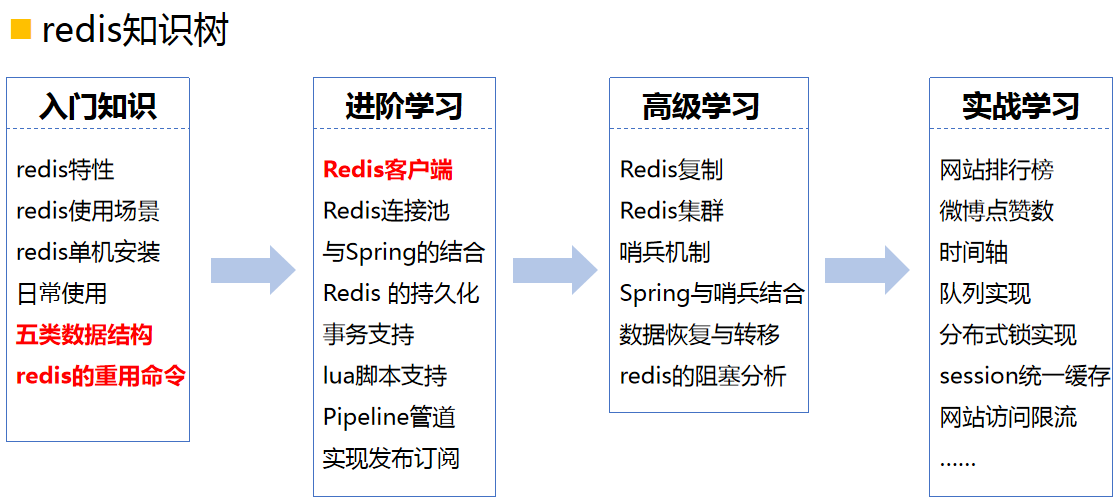

Was sind die High-End-Technologien von Java?

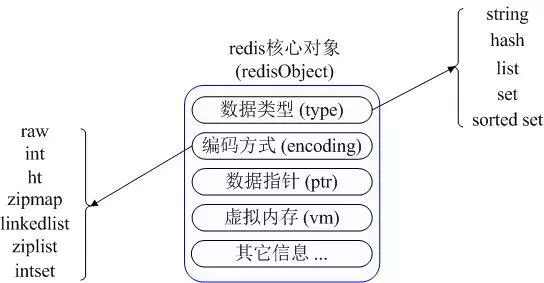

Häufig verwendete Datentypen in Redis

Die fünf häufig verwendeten Datentypen in Redis sind: String, Hash, List, Set und Sorted Set

Redis-Nutzungsszenarien

1.Zählen (Zählen)

2. Zeigen Sie die Liste mit der neuesten, heißesten, höchsten Klickrate, höchsten Aktivität usw. an

3. Der aktuelle Zugriffsdatensatz des Benutzers ist auch ein gutes Anwendungsszenario für die Redis-Liste

4. Schreiben und konsumieren Sie die Warteschlange über die Lpop- und LPush-Schnittstellen der Liste

5 Die Erweiterung bringt tatsächlich mehr Anwendungsszenarien zu Redis. Sie können mehrere Befehlskombinationen als kleine nicht blockierende Transaktion oder Aktualisierungslogik schreiben.

6 Die von Redis bereitgestellte Master-Slave-Datensynchronisierungsfunktion ist tatsächlich eine Erweiterung des Caches. Leistungsstarke Funktionserweiterung

Zusammenfassung

So viele Anwendungen sind untrennbar mit allen Funktionen von Redis verbunden

Enthüllt Entdecken Sie die Geheimnis von Redis

Redis ist ein Open-Source-In-Memory-Speicherdatenstrukturserver (KEY-VALUE-Schlüsselwertpaar), der als Datenbank-, Cache- und Nachrichtenwarteschlangenagent verwendet werden kann. Es verwendet ein Single-Process-Single-Thread-Modell und verfügt über starke Parallelitätsfunktionen. Es ist das gängige verteilte Caching-Tool in der aktuellen Internetarchitektur.

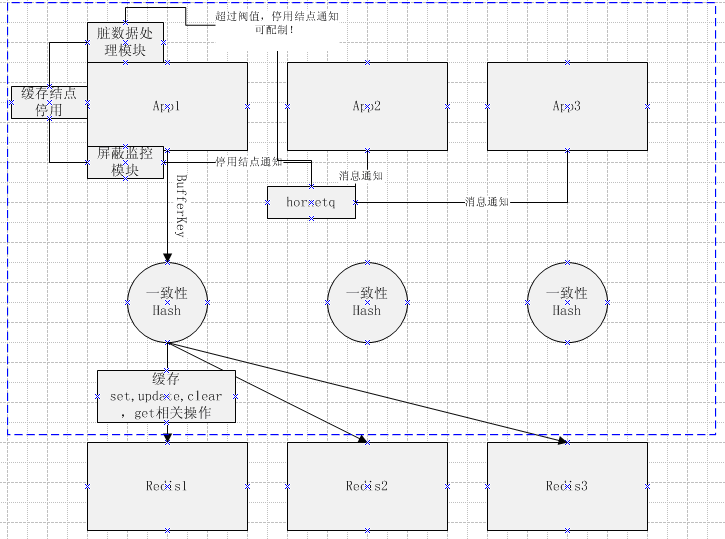

Redis Hochleistungs-Cache-Architekturdesign

1. Architekturdesign#🎜🎜 #

Da Redis ein einzelner Punkt ist, muss es im Projekt verwendet und selbst verteilt werden. Das grundlegende Architekturdiagramm lautet wie folgt:

2. Verteilte Implementierung

durch Schlüssel Führen Sie konsistentes Hashing durch, um die Verteilung der Schlüssel entsprechend den Redis-Knoten zu erkennen. Implementierung von konsistentem Hashing: Hash-Wertberechnung: Durch die Unterstützung zweier Berechnungsmethoden, MD5 und MurmurHash, wird MurmurHash standardmäßig für eine effiziente Hash-Berechnung verwendet. Implementierung der Konsistenz: Simulieren Sie die Ringstruktur über Javas TreeMap, um eine gleichmäßige Verteilung zu erreichen3.Client-Auswahl#🎜🎜 ##🎜🎜 #Die Hauptänderung an jedis ist die Änderung des Partitionsmoduls, das die Partitionierung gemäß verschiedenen Redis-Knoteninformationen unterstützt. Gleichzeitig kann auch die zugrunde liegende Implementierung von JedisPool geändert werden Verbindungspool-Pool unterstützt die Konstruktionsmethode von Schlüssel und Wert und erstellt unterschiedliche Jedis-Verbindungsclients gemäß unterschiedlichen ShardInfos, um den Effekt der Partitionierung zu erzielen und Aufrufe der Anwendungsschicht bereitzustellen

4 .Modulbeschreibung# 🎜🎜#

Verschmutztes Datenverarbeitungsmodul, verarbeitet Cache-Vorgänge, die nicht ausgeführt werden können. Schildüberwachungsmodul zur abnormalen Überwachung von Jedis-Vorgängen. Wenn ein Knoten abnormal ist, kann es das Entfernen von Redis-Knoten und andere Vorgänge steuern.

Das gesamte verteilte Modul verwendet hornetq, um abnormale Redis-Knoten zu entfernen. Das Hinzufügen neuer Knoten kann auch durch die Reload-Methode erreicht werden. (Dieses Modul kann auch problemlos zum Hinzufügen neuer Knoten implementiert werden)

Das obige ist der detaillierte Inhalt vonWas sind die High-End-Technologien von Java?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1359

1359

52

52

Quadratwurzel in Java

Aug 30, 2024 pm 04:26 PM

Quadratwurzel in Java

Aug 30, 2024 pm 04:26 PM

Leitfaden zur Quadratwurzel in Java. Hier diskutieren wir anhand eines Beispiels und seiner Code-Implementierung, wie Quadratwurzel in Java funktioniert.

Perfekte Zahl in Java

Aug 30, 2024 pm 04:28 PM

Perfekte Zahl in Java

Aug 30, 2024 pm 04:28 PM

Leitfaden zur perfekten Zahl in Java. Hier besprechen wir die Definition, Wie prüft man die perfekte Zahl in Java?, Beispiele mit Code-Implementierung.

Zufallszahlengenerator in Java

Aug 30, 2024 pm 04:27 PM

Zufallszahlengenerator in Java

Aug 30, 2024 pm 04:27 PM

Leitfaden zum Zufallszahlengenerator in Java. Hier besprechen wir Funktionen in Java anhand von Beispielen und zwei verschiedene Generatoren anhand ihrer Beispiele.

Armstrong-Zahl in Java

Aug 30, 2024 pm 04:26 PM

Armstrong-Zahl in Java

Aug 30, 2024 pm 04:26 PM

Leitfaden zur Armstrong-Zahl in Java. Hier besprechen wir eine Einführung in die Armstrong-Zahl in Java zusammen mit einem Teil des Codes.

Weka in Java

Aug 30, 2024 pm 04:28 PM

Weka in Java

Aug 30, 2024 pm 04:28 PM

Leitfaden für Weka in Java. Hier besprechen wir die Einführung, die Verwendung von Weka Java, die Art der Plattform und die Vorteile anhand von Beispielen.

Smith-Nummer in Java

Aug 30, 2024 pm 04:28 PM

Smith-Nummer in Java

Aug 30, 2024 pm 04:28 PM

Leitfaden zur Smith-Zahl in Java. Hier besprechen wir die Definition: Wie überprüft man die Smith-Nummer in Java? Beispiel mit Code-Implementierung.

Fragen zum Java Spring-Interview

Aug 30, 2024 pm 04:29 PM

Fragen zum Java Spring-Interview

Aug 30, 2024 pm 04:29 PM

In diesem Artikel haben wir die am häufigsten gestellten Fragen zu Java Spring-Interviews mit ihren detaillierten Antworten zusammengestellt. Damit Sie das Interview knacken können.

Brechen oder aus Java 8 Stream foreach zurückkehren?

Feb 07, 2025 pm 12:09 PM

Brechen oder aus Java 8 Stream foreach zurückkehren?

Feb 07, 2025 pm 12:09 PM

Java 8 führt die Stream -API ein und bietet eine leistungsstarke und ausdrucksstarke Möglichkeit, Datensammlungen zu verarbeiten. Eine häufige Frage bei der Verwendung von Stream lautet jedoch: Wie kann man von einem Foreach -Betrieb brechen oder zurückkehren? Herkömmliche Schleifen ermöglichen eine frühzeitige Unterbrechung oder Rückkehr, aber die Stream's foreach -Methode unterstützt diese Methode nicht direkt. In diesem Artikel werden die Gründe erläutert und alternative Methoden zur Implementierung vorzeitiger Beendigung in Strahlverarbeitungssystemen erforscht. Weitere Lektüre: Java Stream API -Verbesserungen Stream foreach verstehen Die Foreach -Methode ist ein Terminalbetrieb, der einen Vorgang für jedes Element im Stream ausführt. Seine Designabsicht ist