Backend-Entwicklung

Backend-Entwicklung

PHP-Tutorial

PHP-Tutorial

Wie kann eine Authentifizierung für einen Webdienst mithilfe des Silex-Frameworks bereitgestellt werden?

Wie kann eine Authentifizierung für einen Webdienst mithilfe des Silex-Frameworks bereitgestellt werden?

Wie kann eine Authentifizierung für einen Webdienst mithilfe des Silex-Frameworks bereitgestellt werden?

Silex ist ein leichtes Web-Framework, das auf der PHP-Sprache basiert. Es bietet eine Reihe von Komponenten und Tools, um die Webentwicklung einfacher und effizienter zu machen. Unter diesen ist die Authentifizierung eine der wichtigen Verbindungen beim Aufbau von Webdiensten. Sie kann sicherstellen, dass nur autorisierte Benutzer auf den Dienst zugreifen können. Im Silex-Framework erfordert die Verwendung der Authentifizierung einige Konfigurations- und Codeimplementierungen. In diesem Artikel stellen wir die Verwendung der Authentifizierung im Silex-Framework vor.

1. Grundidee

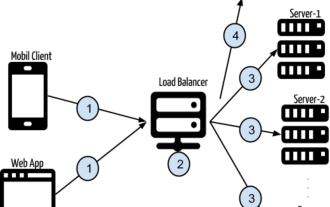

Im Silex-Framework kann die Authentifizierung durch Verwendung der Symfony Security-Komponente erreicht werden. Der grundlegende Prozess ist wie folgt:

- Rufen Sie die vom Benutzer bereitgestellten Identitätsinformationen ab, z. B. Benutzername und Passwort.

- Verwenden Sie die erhaltenen Identitätsinformationen zur Identitätsauthentifizierung. Wenn die Authentifizierung erfolgreich ist, wird ein Authentifizierungszertifikat generiert.

- Verwenden Sie Authentifizierungsdaten zur Zugriffskontrolle bei nachfolgenden Anfragen.

2. Installieren Sie die erforderlichen Komponenten

Um die Symfony Security-Komponente zu verwenden, müssen Sie die erforderlichen Komponenten im Silex-Framework installieren. Andere abhängige Komponenten können einfach über Composer installiert werden. Erstellen Sie eine Composer.json-Datei im Stammverzeichnis des Projekts und fügen Sie den folgenden Inhalt hinzu:

{

"require": {

"silex/silex": "~2.0",

"symfony/security": "^4.3"

},

"autoload": {

"psr-4": { "": "src/" }

}

}Führen Sie dann den Composer-Installationsbefehl aus, um abhängige Komponenten zu installieren.

3. Authentifizierungsinformationen konfigurieren

Um Authentifizierungsinformationen zu konfigurieren, müssen Sie einen Sicherheitsdienst im Silex-Framework definieren und einen Identitätsanbieter und einen Benutzeranbieter für diesen Sicherheitsdienst angeben. Der Identitätsanbieter ist für die Überprüfung der Identitätsinformationen verantwortlich, und der Benutzeranbieter ist für die Bereitstellung von Benutzerdetails verantwortlich. Bei einfachen Webanwendungen können diese beiden Dienste dieselbe Implementierung verwenden. Fügen Sie app.php den folgenden Code hinzu:

use SymfonyComponentSecurityCoreUserInMemoryUserProvider;

use SymfonyComponentSecurityCoreUserUser;

use SymfonyComponentSecurityCoreUserUserProviderInterface;

$app->register(new SilexProviderSecurityServiceProvider());

$app['security.firewalls'] = array(

'secured' => array(

'pattern' => '^/secured',

'http' => true,

'users' => function() use($app){

return new InMemoryUserProvider(

array(

'admin' => array('ROLE_USER', 'password')

)

);

}

)

);

$app['security.access_rules'] = array(

array('^/secured', 'ROLE_USER')

);

$app['security.role_hierarchy'] = array(

'ROLE_ADMIN' => array('ROLE_USER')

);

$app['security.user_provider'] = function($app) {

return new UserProvider($app['db']);

};

$app['security.encoder.bcrypt'] = $app->share(function($app) {

return new BCryptPasswordEncoder($app['security.encoder.bcrypt.cost']);

});

$app['security.authentication_listener.factory.form'] = $app->protect(function ($name, $options) use ($app) {

$app['security.authentication_provider.'.$name.'.form'] = function () use ($app) {

return new FormAuthenticationProvider(

$app['security.user_provider'],

$app['security.encoder_factory']

);

};

$app['security.authentication_listener.'.$name.'.form'] = function () use ($app, $name, $options) {

return new FormAuthenticationListener(

$app['security'],

$app['security.authentication_manager'],

$name,

$options,

new UsernamePasswordFormAuthenticationEntryPoint(

$app,

$app['security.http_utils'],

$name

),

$app['logger'],

$app['dispatcher'],

$app['security.authentication.session_strategy']

);

};

return array(

'security.authentication_provider.'.$name.'.form',

'security.authentication_listener.'.$name.'.form',

null,

'pre_auth'

);

});4. Erstellen Sie einen Benutzeranbieter (UserProvider)

Das Erstellen eines Benutzeranbieters erfordert die Implementierung der SymfonyComponentSecurityCoreUserUserProviderInterface-Schnittstelle, die einige Methoden zum Abrufen von Benutzerinformationen enthält. Erstellen Sie einen UserProvider in app.php und fügen Sie den folgenden Code hinzu:

use SymfonyComponentSecurityCoreUserUserProviderInterface;

use SymfonyComponentSecurityCoreUserUserInterface;

use SymfonyComponentSecurityCoreExceptionUnsupportedUserException;

class UserProvider implements UserProviderInterface

{

private $db;

public function __construct(Connection $db)

{

$this->db = $db;

}

public function loadUserByUsername($username)

{

$stmt = $this->db->executeQuery('SELECT * FROM users WHERE username = ?', array(strtolower($username)));

if (!$user = $stmt->fetch()) {

throw new UsernameNotFoundException(sprintf('Username "%s" does not exist.', $username));

}

$rolesStmt = $this->db->executeQuery('SELECT roles.role FROM user_roles JOIN roles ON user_roles.role_id = roles.id WHERE user_id = ?', array($user['id']));

$roles = array();

while ($role = $rolesStmt->fetch(PDO::FETCH_ASSOC)) {

$roles[] = $role['role'];

}

return new User($user['username'], $user['password'], explode(',', $user['roles']), true, true, true, true);

}

public function refreshUser(UserInterface $user)

{

if (!$user instanceof User) {

throw new UnsupportedUserException(sprintf('Instances of "%s" are not supported.', get_class($user)));

}

return $user;

}

public function supportsClass($class)

{

return $class === 'SymfonyComponentSecurityCoreUserUser';

}

}Im obigen Code wird die Methode „loadUserByUsername“ verwendet, um Benutzerinformationen basierend auf dem Benutzernamen und den Rollen (Rollen) des Benutzers „refreshUser“ und „supportsClass“ abzufragen Methoden sind für die Implementierung der Schnittstelle erforderlich.

5. Erstellen Sie einen Controller

Das Erstellen eines Controllers im Silex-Framework erfordert die Definition einer privaten URL, die Benutzer zur Anmeldeseite zur Identitätsauthentifizierung führt. Bei erfolgreicher Authentifizierung wird der Benutzer aktiv zur ursprünglich angeforderten URL weitergeleitet. Wenn die Authentifizierung fehlschlägt, wird eine Fehlermeldung ausgegeben und die Anmeldeseite zur erneuten Authentifizierung angezeigt.

Fügen Sie den folgenden Code in app.php hinzu:

$app->match('/login', function(Request $request) use ($app){

$username = $request->request->get('_username');

$password = $request->request->get('_password');

$user = $app['security.user_provider']->loadUserByUsername($username);

if (!$app['security.encoder.bcrypt']->isPasswordValid($user->getPassword(), $password, $user->getSalt())) {

throw new Exception('Bad credentials');

} else {

$token = new UsernamePasswordToken($user, null, 'secured', $user->getRoles());

$app['security.token_storage']->setToken($token);

$request->getSession()->set('_security_secured', serialize($token));

return $app->redirect($request->headers->get('referer'));

}

})->bind('login');

$app->match('/secured', function() use ($app){

if (!$app['security.authorization_checker']->isGranted('ROLE_USER')){

return $app->redirect('/login');

}

return 'Welcome ' . $app['security.token_storage']->getToken()->getUsername();

})->bind('secured');Im obigen Code ist die /login-Route eine private URL, die es Benutzern ermöglicht, Benutzernamen- und Passwortinformationen zur Authentifizierung zu übermitteln, und die /secured-Route ist eine Route mit eingeschränktem Zugriff Zugriffsrechte. Wenn der Benutzer ohne Authentifizierung auf die Route /secured zugreift, wird er zur Anmeldeseite weitergeleitet.

6. Zusammenfassung

Durch die oben genannten Schritte haben wir die Funktion zur Authentifizierung der Benutzeridentität im Silex-Framework implementiert. In diesem Prozess haben wir die Symfony-Sicherheitskomponente verwendet, um Authentifizierungs- und Benutzeranbieterfunktionen zu implementieren. Gleichzeitig müssen Konfigurationsinformationen, Benutzeranbieter und Controller konfiguriert werden, um ein vollständiges Authentifizierungssystem zu implementieren. Ich hoffe, durch die obige Einführung einen Hinweis auf Entwickler zu geben, die Authentifizierungsfunktionen im Silex-Framework implementieren müssen.

Das obige ist der detaillierte Inhalt vonWie kann eine Authentifizierung für einen Webdienst mithilfe des Silex-Frameworks bereitgestellt werden?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1391

1391

52

52

So deaktivieren Sie die Authentifizierung beim privaten Surfen in Safari: Anleitung für iOS 17

Sep 11, 2023 pm 06:37 PM

So deaktivieren Sie die Authentifizierung beim privaten Surfen in Safari: Anleitung für iOS 17

Sep 11, 2023 pm 06:37 PM

Mit iOS 17 hat Apple mehrere neue Datenschutz- und Sicherheitsfunktionen in sein mobiles Betriebssystem eingeführt, darunter die Möglichkeit, eine zweistufige Authentifizierung für private Browser-Tabs in Safari zu verlangen. Hier erfahren Sie, wie es funktioniert und wie Sie es ausschalten. Wenn Sie auf einem iPhone oder iPad mit iOS 17 oder iPadOS 17 eine Registerkarte „Privates Surfen“ in Safari geöffnet haben und dann die Sitzung oder App beenden, erfordert der Browser von Apple jetzt eine Face ID/TouchID-Authentifizierung oder einen Passcode, um erneut darauf zugreifen zu können. Mit anderen Worten: Wenn jemand Ihr entsperrtes iPhone oder iPad in die Hände bekommt, kann er es trotzdem nicht ansehen, ohne Ihren Passcode zu kennen

So implementieren Sie Single Sign-On in PHP

Jun 11, 2023 pm 07:01 PM

So implementieren Sie Single Sign-On in PHP

Jun 11, 2023 pm 07:01 PM

Single Sign-On (SSO) ist ein Authentifizierungsmechanismus, der es Benutzern ermöglicht, sich über mehrere Anwendungen und Websites hinweg mit einem einzigen Satz von Anmeldeinformationen, wie einem Benutzernamen und einem Passwort, zu authentifizieren. Dieser Mechanismus kann die Benutzererfahrung und Effizienz verbessern und gleichzeitig die Sicherheit erhöhen. In PHP erfordert die Implementierung von Single Sign-On einige spezifische Methoden. Im Folgenden stellen wir vor, wie man Single Sign-On in PHP implementiert. Wir werden es in die folgenden Schritte unterteilen: Erstellen Sie ein Benutzerauthentifizierungszentrum (AuthenticationCenter) mit OAuth2

Wie man PHP und SOAP verwendet, um den Aufruf und die Entwicklung von Webdiensten zu implementieren

Jun 25, 2023 am 09:59 AM

Wie man PHP und SOAP verwendet, um den Aufruf und die Entwicklung von Webdiensten zu implementieren

Jun 25, 2023 am 09:59 AM

Im Bereich der Webentwicklung sind Webdienste eine sehr wichtige Technologie, die es verschiedenen Anwendungen ermöglicht, miteinander zu kommunizieren, um komplexere und leistungsfähigere Systeme aufzubauen. In diesem Artikel werfen wir einen detaillierten Blick auf die Verwendung von PHP und SOAP zur Implementierung des Aufrufs und der Entwicklung von Webdiensten. SOAP (SimpleObjectAccessProtocol) ist ein XML-basiertes Protokoll, das für den Informationsaustausch zwischen verschiedenen Anwendungen verwendet wird. SOAP ist ein wichtiger Webdienststandard

Implementierung der Benutzerauthentifizierung mithilfe von Middleware im Slim-Framework

Jul 29, 2023 am 10:22 AM

Implementierung der Benutzerauthentifizierung mithilfe von Middleware im Slim-Framework

Jul 29, 2023 am 10:22 AM

Implementierung der Benutzerauthentifizierung mithilfe von Middleware im Slim-Framework Mit der Entwicklung von Webanwendungen ist die Benutzerauthentifizierung zu einem entscheidenden Merkmal geworden. Um die persönlichen Informationen und sensiblen Daten der Benutzer zu schützen, benötigen wir eine zuverlässige Methode zur Überprüfung der Identität des Benutzers. In diesem Artikel stellen wir vor, wie Sie die Benutzerauthentifizierung mithilfe der Middleware des Slim-Frameworks implementieren. Das Slim-Framework ist ein leichtes PHP-Framework, das eine einfache und schnelle Möglichkeit zum Erstellen von Webanwendungen bietet. Eine der leistungsstarken Funktionen ist die Mitte

Tokenbasierte Authentifizierung mit Angular und Node

Sep 01, 2023 pm 02:01 PM

Tokenbasierte Authentifizierung mit Angular und Node

Sep 01, 2023 pm 02:01 PM

Die Authentifizierung ist einer der wichtigsten Teile jeder Webanwendung. In diesem Tutorial werden tokenbasierte Authentifizierungssysteme und ihre Unterschiede zu herkömmlichen Anmeldesystemen erläutert. Am Ende dieses Tutorials sehen Sie eine voll funktionsfähige Demo, die in Angular und Node.js geschrieben wurde. Traditionelle Authentifizierungssysteme Bevor wir zu tokenbasierten Authentifizierungssystemen übergehen, werfen wir einen Blick auf traditionelle Authentifizierungssysteme. Der Benutzer gibt seinen Benutzernamen und sein Passwort im Anmeldeformular ein und klickt auf „Anmelden“. Nachdem Sie die Anfrage gestellt haben, authentifizieren Sie den Benutzer im Backend, indem Sie die Datenbank abfragen. Wenn die Anfrage gültig ist, wird eine Sitzung mit den aus der Datenbank erhaltenen Benutzerinformationen erstellt und die Sitzungsinformationen werden im Antwortheader zurückgegeben, sodass die Sitzungs-ID im Browser gespeichert wird. Bietet Zugriff auf Anwendungen, die unterliegen

Technischer Leitfaden zur Implementierung von Webdiensten auf Linux-Servern mithilfe von Python-Skriptoperationen

Oct 05, 2023 am 11:42 AM

Technischer Leitfaden zur Implementierung von Webdiensten auf Linux-Servern mithilfe von Python-Skriptoperationen

Oct 05, 2023 am 11:42 AM

Technischer Leitfaden zur Implementierung von Webdiensten auf Linux-Servern durch Python-Skriptoperationen 1. Einführung Mit der rasanten Entwicklung des Internets sind Webdienste für viele Unternehmen und Einzelpersonen zur ersten Wahl geworden. Python wird als einfache und leistungsstarke Programmiersprache häufig für die Webentwicklung verwendet. In diesem Artikel wird erläutert, wie Sie mit Python-Skripten Webdienste auf einem Linux-Server implementieren, und es werden spezifische Codebeispiele bereitgestellt. 2. Vorbereitung Bevor wir beginnen, müssen wir Python installieren und

Verwendung von JWT zur Implementierung der Authentifizierung in Beego

Jun 22, 2023 pm 12:44 PM

Verwendung von JWT zur Implementierung der Authentifizierung in Beego

Jun 22, 2023 pm 12:44 PM

Mit der rasanten Entwicklung des Internets und des mobilen Internets erfordern immer mehr Anwendungen eine Authentifizierung und Berechtigungskontrolle, und JWT (JSON Web Token) wird als einfacher Authentifizierungs- und Autorisierungsmechanismus häufig in WEB-Anwendungen verwendet. Beego ist ein MVC-Framework, das auf der Go-Sprache basiert und die Vorteile von Effizienz, Einfachheit und Skalierbarkeit bietet. In diesem Artikel wird die Verwendung von JWT zur Implementierung der Authentifizierung in Beego vorgestellt. 1. Einführung in JWT JSONWebToken (JWT) ist ein

Was sind die Standards für Webdienste?

Nov 30, 2023 pm 05:45 PM

Was sind die Standards für Webdienste?

Nov 30, 2023 pm 05:45 PM

Es gibt sieben Standards für Webdienste: „HTTP-Protokoll“, „RESTful-Architektur“, „Datenaustauschformat“, „WSDL“, „SOAP“, „Sicherheit“ und „Skalierbarkeit“: 1. HTTP-Protokoll, Webdienst-Nutzung HTTP-Protokoll kommuniziert, daher muss es den Spezifikationen des HTTP-Protokolls folgen. 2. RESTful-Architektur, die zum Erstellen skalierbarer, lose gekoppelter Webdienste verwendet wird. 3. Verwenden Sie ein bestimmtes Datenaustauschformat, um Daten zu übertragen. 4. WSDL, das zur Beschreibung von Webdiensten verwendet wird Schnittstellen und Operationen usw.