ZTE neues Pivot-System Offline-Installation Ceph 16.2.10

Über das ZTE New Pivot System

Das ZTE New Pivot Operating System basiert auf dem stabilen Linux-Kernel und ist in eingebettetes Betriebssystem (NewStart CGEL), Server-Betriebssystem (NewStart CGSL) und Desktop-Betriebssystem (NewStart NSDL) unterteilt ). Mit 10 Jahren Aufbau und Entwicklung eines professionellen Forschungs- und Entwicklungsteams bietet das Produkt die herausragenden Vorteile der Sicherheitsverstärkung, der unabhängigen Steuerbarkeit und der benutzerfreundlichen Verwaltung. Derzeit wird das neue Pivot-Betriebssystem von ZTE bei großen in- und ausländischen Telekommunikationsbetreibern, staatlichen großen und mittleren Unternehmen sowie E-Government-Lösungen eingesetzt und bedient die unterste Schicht von Vermittlungsnetzen, Kernnetzen, Backbone-Netzen usw. Smart Cities, Videoüberwachung und andere Systeme. Das Obige wurde von jemandem reproduziert.

Hintergrund

Im Kontext der nationalen digitalen Transformation und Lokalisierungssubstitution verwenden insbesondere Regierungsprojekte mittlerweile grundsätzlich lokalisierte CPUs und Betriebssysteme, um ihre Geschäfte zu führen und so unabhängige Innovation, Sicherheit und Zuverlässigkeit zu erreichen. In diesem Artikel haben wir das ZTE New Fulcrum System (CGSL) und den Haiguang-Prozessor verwendet, um die Offline-Bereitstellung von Ceph durchzuführen. Die folgende Methode gilt auch für Dragon Lizard und Centos8.

Erstellen eines Offline-Installationspakets

Um mit der Erstellung der Offline-RPM-Quelle von Ceph zu beginnen, müssen Sie zunächst eine neue ZTE-Pivot-Maschine finden, die mit dem Netzwerk verbunden ist. Das neue Pivot-System von ZTE installiert standardmäßig einige Komponenten (z. B. libvirt, qemu). Um Abhängigkeitskonflikte mit anderen Paketen bei der Installation von ceph zu vermeiden, können Sie bei der Installation des Systems eine minimale Installation wählen. Andere Komponenten im Projekt, die installiert werden müssen, werden später installiert. Zusätzlich zu ceph verwende ich auch libvirt-Pakete. Das System installiert standardmäßig eine niedrigere Version von libvirt, die ich manuell bereitstelle und erstelle.

Yum-Quellenkonfiguration

ZTE New Pivot System findet derzeit keine offizielle Online-Yum-Quellenadresse. Für die Online-Installation können Sie die leckeren Quellen von Dragon Lizard und epel8 verwenden. Das Folgende ist die Konfiguration der Yum-Quelle.

AnolisOS.repo[AppStream]name=AnolisOS-8.6 - AppStreambaseurl=http://mirrors.openanolis.cn/anolis/8.6/AppStream/x86_64/osenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6[BaseOS]name=AnolisOS-8.6 - BaseOSbaseurl=http://mirrors.openanolis.cn/anolis/8.6/BaseOS/x86_64/osenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6[DDE]name=AnolisOS-8.6 - DDEbaseurl=http://mirrors.openanolis.cn/anolis/8.6/DDE/x86_64/osenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6[AppStream-debuginfo]name=AnolisOS-8.6 - AppStream Debuginfobaseurl=http://mirrors.openanolis.cn/anolis/8.6/AppStream/x86_64/debugenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6[BaseOS-debuginfo]name=AnolisOS-8.6 - BaseOS Debuginfobaseurl=http://mirrors.openanolis.cn/anolis/8.6/BaseOS/x86_64/debugenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6[Plus-debuginfo]name=AnolisOS-8.6 - Plus Debuginfobaseurl=http://mirrors.openanolis.cn/anolis/8.6/Plus/x86_64/debugenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6[PowerTools-debuginfo]name=AnolisOS-8.6 - PowerTools Debuginfobaseurl=http://mirrors.openanolis.cn/anolis/8.6/PowerTools/x86_64/debugenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6[DDE-debuginfo]name=AnolisOS-8.6 - DDE Debuginfobaseurl=http://mirrors.openanolis.cn/anolis/8.6/DDE/x86_64/debugenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6[Extras]name=AnolisOS-8.6 - Extrasbaseurl=http://mirrors.openanolis.cn/anolis/8.6/Extras/x86_64/osenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6[HighAvailability]name=AnolisOS-8.6 - HighAvailabilitybaseurl=http://mirrors.openanolis.cn/anolis/8.6/HighAvailability/x86_64/osenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6[Plus]name=AnolisOS-8.6 - Plusbaseurl=http://mirrors.openanolis.cn/anolis/8.6/Plus/x86_64/osenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6[PowerTools]name=AnolisOS-8.6 - PowerToolsbaseurl=http://mirrors.openanolis.cn/anolis/8.6/PowerTools/x86_64/osenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6

epel.repo[epel]name=Extra Packages for Enterprise Linux 8 - $basearch# It is much more secure to use the metalink, but if you wish to use a local mirror# place its address here.baseurl=https://mirrors.aliyun.com/epel/8/Everything/$basearchmetalink=https://mirrors.fedoraproject.org/metalink?repo=epel-8&arch=$basearch&infra=$infra&content=$contentdirenabled=1gpgcheck=1countme=1gpgkey=file:///etc/yum.repos.d/RPM-GPG-KEY-EPEL-8

ceph.repo[Ceph]name=Ceph packages for $basearchbaseurl=http://download.ceph.com/rpm-pacific/el8/$basearchenabled=1gpgcheck=0type=rpm-mdgpgkey=https://download.ceph.com/keys/release.asc[Ceph-noarch]name=Ceph noarch packagesbaseurl=http://download.ceph.com/rpm-pacific/el8/noarchenabled=1gpgcheck=0type=rpm-mdgpgkey=https://download.ceph.com/keys/release.asc[ceph-source]name=Ceph source packagesbaseurl=http://download.ceph.com/rpm-pacific/el8/SRPMSenabled=1gpgcheck=0type=rpm-mdgpgkey=https://download.ceph.com/keys/release.asc

Konfigurieren Sie Ihren Yum-Cache:

[main]gpgcheck=1installonly_limit=3clean_requirements_on_remove=Truebest=Trueskip_if_unavailable=Falsecachedir=/data/yumkeepcache=1

Installieren Sie Ceph

yum install ceph -y

Erstellen Sie ein Offline-Warehouse

find /data/cache -name "*.rpm" -exec cp {} /mnt \;createrepo /mnttar -zcvf offline.tar.gz mnt/Installieren Sie Ceph

Verwenden Sie das Offline-RPM-Paket, das Sie erstellt haben, um Ceph zu installieren.

tar -zxvf offline.tar.gz cd mntrpm -ivh *.rpm --nodeps --force

Monitorknoten bereitstellen

Ein Ceph-Cluster muss mindestens einen Monitor haben und die Anzahl der erforderlichen OSDs sollte mindestens der Anzahl der im Cluster gespeicherten Objektreplikate entsprechen. Das Booten des ersten Mons ist der erste Schritt bei der Bereitstellung eines Ceph-Speicherclusters. Hier erstelle ich drei Mons direkt auf Knoten1, Knoten2 und Knoten3.

Monitor auf Knoten 1 hinzufügen

Generieren Sie eine eindeutige fsid für den Cluster. fsid ist die eindeutige Kennung des Clusters und stellt die Dateisystem-ID des Ceph-Speicherclusters dar, die hauptsächlich für das Ceph-Dateisystem verwendet wird.

uuidgen

Ceph-Konfigurationsdatei erstellen und die generierte fsid zur Konfigurationsdatei hinzufügen.

vim /etc/ceph/ceph.conf[global]fsid=9c079a1f-6fc2-4c59-bd4d-e8bc232d33a4mon initial members = node1mon host = 192.168.2.16public network = 192.168.2.0/24auth cluster required = cephxauth service required = cephxauth client required = cephxosd journal size = 1024osd pool default size = 3osd pool default min size = 2osd pool default pg num = 8osd pool default pgp num = 8osd crush chooseleaf type = 1

Schlüsselbund erstellen und Überwachungsschlüsselbund generieren, um den Cluster vorzubereiten. Monitore kommunizieren untereinander über Tasten. Beim Booten der Erstüberwachung muss der generierte Schlüsselbund mit dem Überwachungsschlüssel bereitgestellt werden.

ceph-authtool --create-keyring /tmp/ceph.mon.keyring --gen-key -n mon. --cap mon 'allow *'

Erstellen Sie einen Admin-Schlüsselbund und fügen Sie Benutzer zum client.admin-Schlüsselbund hinzu. Um das CLI-Tool verwenden zu können, muss ein Benutzer erstellt und dem Monitorschlüsselbund hinzugefügt werden.

ceph-authtool --create-keyring /etc/ceph/ceph.client.admin.keyring --gen-key -n client.admin --cap mon 'allow *' --cap osd 'allow *' --cap mds 'allow *' --cap mgr 'allow *'

Bootstrap-OSD-Schlüssel generieren, Benutzer generieren und Benutzer zum client.bootstrap-osd-Schlüsselbund hinzufügen.

ceph-authtool --create-keyring /var/lib/ceph/bootstrap-osd/ceph.keyring --gen-key -n client.bootstrap-osd --cap mon 'profile bootstrap-osd' --cap mgr 'allow r'

Generierte Schlüssel zu ceph.mon.keyring hinzufügen.

ceph-authtool /tmp/ceph.mon.keyring --import-keyring /etc/ceph/ceph.client.admin.keyringceph-authtool /tmp/ceph.mon.keyring --import-keyring /var/lib/ceph/bootstrap-osd/ceph.keyring

Ändern Sie den Besitzer von ceph.mon.keyring.

chown ceph:ceph /tmp/ceph.mon.keyring

Beim Generieren der Monitorzuordnung sind der Hostname, die Host-IP-Adresse und die FSID erforderlich. Speichern Sie es unter :/tmp/monmap.

monmaptool --create --add `hostname` 192.168.2.16--fsid 9c079a1f-6fc2-4c59-bd4d-e8bc232d33a4 /tmp/monmap

Erstellen Sie ein Standarddatenverzeichnis auf dem Monitor-Host. Der Verzeichnisname hat das Format {Cluster-Name}-{Hostname}.

sudo -u ceph mkdir /var/lib/ceph/mon/ceph-`hostname`

Initialisieren Sie den Monitor auf dem Knoten node1.

sudo -u ceph ceph-mon --mkfs -i `hostname` --monmap /tmp/monmap --keyring /tmp/ceph.mon.keyring

Beginne den Mo.

systemctl start ceph-mon@`hostname` && systemctl enable ceph-mon@`hostname`

Installieren Sie mon auf den anderen beiden Knoten.

Kopieren Sie den Schlüssel und die Konfigurationsdatei auf die anderen Knoten.

scp /tmp/ceph.mon.keyring ceph2:/tmp/ceph.mon.keyringscp /etc/ceph/* root@ceph2:/etc/ceph/scp /var/lib/ceph/bootstrap-osd/ceph.keyring root@ceph2:/var/lib/ceph/bootstrap-osd/scp /tmp/ceph.mon.keyring ceph3:/tmp/ceph.mon.keyringscp /etc/ceph/* root@ceph3:/etc/ceph/scp /var/lib/ceph/bootstrap-osd/ceph.keyring root@ceph3:/var/lib/ceph/bootstrap-osd/

Ändern Sie den Eigentümer und die Gruppe von ceph.mon.keyring auf beiden Knoten in Ceph.

chown ceph.ceph /tmp/ceph.mon.keyring

Monmap-Informationen abrufen.

ceph mon getmap -o /tmp/ceph.mon.mapgot monmap epoch 1

Führen Sie die Mon-Initialisierung auf dem Mon-Knoten durch.

sudo -u ceph ceph-mon --mkfs -i `hostname` --monmap /tmp/ceph.mon.map --keyring /tmp/ceph.mon.keyringsudo -u ceph ceph-mon --mkfs -i `hostname` --monmap /tmp/ceph.mon.map --keyring /tmp/ceph.mon.keyring

Starten Sie mon auf beiden Knoten.

systemctl start ceph-mon@`hostname` && systemctl enable ceph-mon@`hostname`

Ändern Sie ceph.conf und starten Sie ceph-mon neu (alle Knotenoperationen).

vim /etc/ceph/ceph.confmon initial members = node1,node2,node3mon host = 192.168.2.16,192.168.2.17,192.168.2.18systemctl restart ceph-mon@`hostname`

Mon entfernen

ceph mon remove {mon-id}OSD hinzufügen

Ceph kann sein Ceph-Volume-Tool verwenden, um logische Volumes, Festplatten oder Partitionen vorzubereiten. Das Ceph-Volume-Tool fügt Indizes hinzu, um OSD-IDs zu erstellen.

OSD erstellen

und auf Knoten 1 ausführen.

ceph-volume lvm create --data /dev/sdb

Der obige Erstellungsprozess kann in zwei Phasen unterteilt werden (Vorbereitung und Aktivierung):

ceph-volume lvm prepare --data /dev/sdb查看osd fsidceph-volume lvm listceph-volume lvm activate {ID} {FSID}Starten Sie den OSD-Prozess jedes Knotens.

#node1systemctl restart ceph-osd@0systemctl enable ceph-osd@0 #node2systemctl restart ceph-osd@1systemctl enable ceph-osd@1#node3systemctl restart ceph-osd@2systemctl enable ceph-osd@2

MGR erstellen

Auf jedem Knoten, auf dem der ceph-mon-Daemon ausgeführt wird, sollten Sie auch einen ceph-mgr-Daemon einrichten.

Schlüsselverzeichnis erstellen

Alle MGR-Knoten müssen ausgeführt werden.

sudo -u ceph mkdir /var/lib/ceph/mgr/ceph-`hostname -s`cd /var/lib/ceph/mgr/ceph-`hostname -s`

Authentifizierungsschlüssel erstellen

ceph auth get-or-create mgr.`hostname -s` mon 'allow profile mgr' osd 'allow *' mds 'allow *' > keyringchown ceph.ceph /var/lib/ceph/mgr/ceph-`hostname`/keyring

mgr-Daemon starten

systemctl enable ceph-mgr@`hostname -s` && systemctl start ceph-mgr@`hostname -s`或者ceph-mgr -i `hostname`

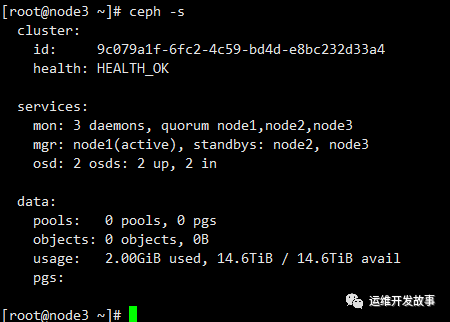

Überprüfen Sie abschließend den Ceph-Laufstatus, ich habe nur zwei OSDs hinzugefügt.

Das obige ist der detaillierte Inhalt vonZTE neues Pivot-System Offline-Installation Ceph 16.2.10. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1382

1382

52

52

Ich kann mich nicht als Stamm bei MySQL anmelden

Apr 08, 2025 pm 04:54 PM

Ich kann mich nicht als Stamm bei MySQL anmelden

Apr 08, 2025 pm 04:54 PM

Die Hauptgründe, warum Sie sich bei MySQL nicht als Root anmelden können, sind Berechtigungsprobleme, Konfigurationsdateifehler, Kennwort inkonsistent, Socket -Dateiprobleme oder Firewall -Interception. Die Lösung umfasst: Überprüfen Sie, ob der Parameter Bind-Address in der Konfigurationsdatei korrekt konfiguriert ist. Überprüfen Sie, ob die Root -Benutzerberechtigungen geändert oder gelöscht und zurückgesetzt wurden. Stellen Sie sicher, dass das Passwort korrekt ist, einschließlich Fall- und Sonderzeichen. Überprüfen Sie die Einstellungen und Pfade der Socket -Dateiberechtigte. Überprüfen Sie, ob die Firewall Verbindungen zum MySQL -Server blockiert.

Vom Terminal vom Terminal nicht auf MySQL zugreifen

Apr 08, 2025 pm 04:57 PM

Vom Terminal vom Terminal nicht auf MySQL zugreifen

Apr 08, 2025 pm 04:57 PM

Möglicherweise kann der Zugang zu MySQL vom Terminal nicht zugreifen: MySQL -Dienst, der nicht ausgeführt wird; Verbindungsbefehlsfehler; unzureichende Berechtigungen; Firewall blockiert die Verbindung; MySQL -Konfigurationsdateifehler.

Muss MySQL bezahlen?

Apr 08, 2025 pm 05:36 PM

Muss MySQL bezahlen?

Apr 08, 2025 pm 05:36 PM

MySQL hat eine kostenlose Community -Version und eine kostenpflichtige Enterprise -Version. Die Community -Version kann kostenlos verwendet und geändert werden, die Unterstützung ist jedoch begrenzt und für Anwendungen mit geringen Stabilitätsanforderungen und starken technischen Funktionen geeignet. Die Enterprise Edition bietet umfassende kommerzielle Unterstützung für Anwendungen, die eine stabile, zuverlässige Hochleistungsdatenbank erfordern und bereit sind, Unterstützung zu bezahlen. Zu den Faktoren, die bei der Auswahl einer Version berücksichtigt werden, gehören Kritikalität, Budgetierung und technische Fähigkeiten von Anwendungen. Es gibt keine perfekte Option, nur die am besten geeignete Option, und Sie müssen die spezifische Situation sorgfältig auswählen.

So erstellen Sie die Oracle -Datenbank So erstellen Sie die Oracle -Datenbank

Apr 11, 2025 pm 02:36 PM

So erstellen Sie die Oracle -Datenbank So erstellen Sie die Oracle -Datenbank

Apr 11, 2025 pm 02:36 PM

Um eine Oracle -Datenbank zu erstellen, besteht die gemeinsame Methode darin, das dbca -grafische Tool zu verwenden. Die Schritte sind wie folgt: 1. Verwenden Sie das DBCA -Tool, um den DBNAME festzulegen, um den Datenbanknamen anzugeben. 2. Setzen Sie Syspassword und SystemPassword auf starke Passwörter. 3.. Setzen Sie Charaktere und NationalCharacterset auf AL32UTF8; 4. Setzen Sie MemorySize und tablespacesize, um sie entsprechend den tatsächlichen Bedürfnissen anzupassen. 5. Geben Sie den Logfile -Pfad an. Erweiterte Methoden werden manuell mit SQL -Befehlen erstellt, sind jedoch komplexer und anfällig für Fehler. Achten Sie auf die Kennwortstärke, die Auswahl der Zeichensatz, die Größe und den Speicher von Tabellenräumen

Kann MySQL mehrere Verbindungen umgehen?

Apr 08, 2025 pm 03:51 PM

Kann MySQL mehrere Verbindungen umgehen?

Apr 08, 2025 pm 03:51 PM

MySQL kann mehrere gleichzeitige Verbindungen verarbeiten und Multi-Threading-/Multi-Processings verwenden, um jeder Client-Anfrage unabhängige Ausführungsumgebungen zuzuweisen, um sicherzustellen, dass sie nicht gestört werden. Die Anzahl der gleichzeitigen Verbindungen wird jedoch von Systemressourcen, MySQL -Konfiguration, Abfrageleistung, Speicher -Engine und Netzwerkumgebung beeinflusst. Die Optimierung erfordert die Berücksichtigung vieler Faktoren wie Codeebene (Schreiben effizienter SQL), Konfigurationsstufe (Anpassung von max_connections), Hardwareebene (Verbesserung der Serverkonfiguration).

Kann MySQL und MariadB auf demselben Server installiert werden?

Apr 08, 2025 pm 05:00 PM

Kann MySQL und MariadB auf demselben Server installiert werden?

Apr 08, 2025 pm 05:00 PM

MySQL und MariADB können gleichzeitig auf einem einzigen Server installiert werden, um die Anforderungen verschiedener Projekte für bestimmte Datenbankversionen oder -funktionen zu erfüllen. Die folgenden Details müssen beachtet werden: verschiedene Portnummern; verschiedene Datenverzeichnisse; angemessene Allokation von Ressourcen; Überwachung der Versionskompatibilität.

Kann MySQL auf Android laufen?

Apr 08, 2025 pm 05:03 PM

Kann MySQL auf Android laufen?

Apr 08, 2025 pm 05:03 PM

MySQL kann nicht direkt auf Android ausgeführt werden, kann jedoch indirekt mit den folgenden Methoden implementiert werden: Die Verwendung der Leichtgewichtsdatenbank SQLite, die auf dem Android -System basiert, benötigt keinen separaten Server und verfügt über eine kleine Ressourcennutzung, die für Anwendungen für Mobilgeräte sehr geeignet ist. Stellen Sie sich remote eine Verbindung zum MySQL -Server her und stellen Sie über das Netzwerk zum Lesen und Schreiben von Daten über das Netzwerk eine Verbindung zur MySQL -Datenbank auf dem Remote -Server her. Es gibt jedoch Nachteile wie starke Netzwerkabhängigkeiten, Sicherheitsprobleme und Serverkosten.

Wofür ist Linux eigentlich gut?

Apr 12, 2025 am 12:20 AM

Wofür ist Linux eigentlich gut?

Apr 12, 2025 am 12:20 AM

Linux eignet sich für Server, Entwicklungsumgebungen und eingebettete Systeme. 1. Als Serverbetriebssystem ist Linux stabil und effizient und wird häufig zur Bereitstellung von Anwendungen mit hoher Konreise verwendet. 2. Als Entwicklungsumgebung bietet Linux effiziente Befehlszeilen -Tools und Paketmanagementsysteme, um die Entwicklungseffizienz zu verbessern. 3. In eingebetteten Systemen ist Linux leicht und anpassbar und für Umgebungen mit begrenzten Ressourcen geeignet.