Betrieb und Instandhaltung

Betrieb und Instandhaltung

Nginx

Nginx

So verwenden Sie Lua zum Schutz vor Web-Sicherheitslücken in Nginx

So verwenden Sie Lua zum Schutz vor Web-Sicherheitslücken in Nginx

So verwenden Sie Lua zum Schutz vor Web-Sicherheitslücken in Nginx

In der heutigen Netzwerkumgebung sind Web-Sicherheitslücken zu einer Bedrohung für alle Websites und Anwendungen geworden. Sie können zu Datenschutzverletzungen, der Offenlegung von Benutzerinformationen, der Installation von Malware und anderen katastrophalen Folgen führen. Daher ist es sehr wichtig, Sicherheitslücken in Internetanwendungen vorzubeugen und sich davor zu schützen. Nginx ist ein Open-Source-Hochleistungs-Webserver, der häufig auf verschiedenen Websites im Internet verwendet wird. In diesem Artikel wird erläutert, wie Sie Lua in Nginx zum Schutz vor Web-Sicherheitslücken verwenden.

1. Was ist Lua? Lua ist eine leichte, kompakte, effiziente und skalierbare Skriptsprache, die häufig in der Spieleentwicklung, eingebetteten Systemen, Webentwicklung und anderen Anwendungen verwendet wird. Da es sich um eine Sprache handelt, die auf der C-Sprache basiert, kann sie nahtlos in die C-Sprache integriert werden.

2. Anwendung von Lua in Nginx

Nginx unterstützt das Lua-Modul. Mit Lua kann Nginx einfach erweitert werden, um eigene Funktionen zu implementieren. Über das Lua-Modul können Sie Lua-Code direkt in der Nginx-Konfigurationsdatei verwenden. Der gesamte Prozess ist sehr einfach und effizient.

3. Verwenden Sie Lua zum Schutz vor Web-Sicherheitslücken. Mit Lua können Sie Web-Sicherheitslücken leicht verhindern. Hier finden Sie eine Einführung in die Verwendung von Lua zur Vermeidung von zwei häufigen Sicherheitslücken im Web: SQL-Injection-Schwachstellen und XSS-Schwachstellen.

SQL-Injection- Der herkömmliche Anti-Injection-Vorgang besteht darin, vorkompilierte SQL-Parameter zu verwenden, um sicherzustellen, dass die Eingabeparameter verarbeitet werden. Das MySQL-Modul in Lua unterstützt vorkompilierte Abfragen und verarbeitet die Eingabe von Bind-Variablen intelligenter als herkömmliche vorkompilierte Abfrageoperationen, vermeidet SQL-Injection-Schwachstellen bei herkömmlichen Methoden und ist außerdem sehr einfach zu verwenden.

- Das Folgende ist eine einfache Lua-Anwendung für den sicheren Zugriff auf eine MySQL-Datenbank:

-- 引入MySQL模块

local mysql = require "resty.mysql"

-- 初始化MySQL数据库连接池

local db = mysql:new()

-- 设定最大连接时间

db:set_timeout(1000)

-- 定义MySQL数据库的连接信息

local ip = "127.0.0.1"

local port = 3306

local database = "web_security"

local user = "root"

local password = "123456"

-- 连接MySQL数据库

local ok, err, errcode, sqlstate = db:connect({

host = ip,

port = port,

database = database,

user = user,

password = password,

charset = "utf8",

max_packet_size = 1024 * 1024,

ssl_verify = false,

})

-- 阻止SQL注入风险:' or '1'='1

local sql = "SELECT * FROM users WHERE username ='" .. ngx.quote_sql_str(username) .. "'"

-- 执行MySQL查询语句

local result, err, errcode, sqlstate = db:query(sql)

-- 关闭MySQL数据库连接池

db:set_keepalive(10000, 100)Verwenden Sie die Funktion ngx.quote_sql_str(), um den Wert in der Benutzernamenvariablen zu maskieren, um sicherzustellen, dass die SQL-Abfrage nicht anfällig für Injektionsangriffe ist.

XSS-Sicherheitslücke- Es ist einfach, XSS-Angriffe in Lua zu verhindern. Sie müssen lediglich Lua-Code in die Nginx-Konfigurationsdatei einfügen. Beispielsweise kann der folgende Code JavaScript-Code auf der HTML-Seite blockieren:

- Wenn in diesem Beispiel die Variable block_xss in der Konfigurationsdatei wahr ist, löscht die HTML-Seite alle JavaScript-Skripte im Browser über das Lua-Skript, also Vermeiden wird von XSS angegriffen.

<!DOCTYPE html> <html> <head> <meta charset="utf-8"> <title>防范XSS漏洞</title> </head> <body> <div> <p>被阻止的XSS攻击</p> <script>alert("被阻止的XSS攻击");</script> </div> <div> <p>成功的XSS攻击</p> <script>alert("成功的XSS攻击");</script> </div> <% if ngx.var.block_xss then %> <script> (function(){ var nodes = document.querySelectorAll("script") for(var x = 0, length = nodes.length; x < length; x++ ) nodes[x].parentNode.removeChild(nodes[x]) })(); </script> <% end %> </body> </html>Nach dem Login kopieren4. Zusammenfassung

In diesem Artikel haben wir vorgestellt, wie man Lua in Nginx verwendet, um Sicherheitslücken im Web zu verhindern. In praktischen Anwendungen können wir Lua-Module verwenden, um verschiedene Arten von Web-Sicherheitslücken zu beheben und so die Sicherheit und Stabilität unserer Anwendungen zu gewährleisten. Die Kombination von Nginx und Lua bietet großes Potenzial für die Sicherheit von Webanwendungen. Ich hoffe, dieser Artikel kann Ihnen bei der Lösung des Problems der Sicherheitslücken im Web helfen.

Das obige ist der detaillierte Inhalt vonSo verwenden Sie Lua zum Schutz vor Web-Sicherheitslücken in Nginx. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1377

1377

52

52

So erlauben Sie den externen Netzwerkzugriff auf den Tomcat-Server

Apr 21, 2024 am 07:22 AM

So erlauben Sie den externen Netzwerkzugriff auf den Tomcat-Server

Apr 21, 2024 am 07:22 AM

Um dem Tomcat-Server den Zugriff auf das externe Netzwerk zu ermöglichen, müssen Sie Folgendes tun: Ändern Sie die Tomcat-Konfigurationsdatei, um externe Verbindungen zuzulassen. Fügen Sie eine Firewallregel hinzu, um den Zugriff auf den Tomcat-Server-Port zu ermöglichen. Erstellen Sie einen DNS-Eintrag, der den Domänennamen auf die öffentliche IP des Tomcat-Servers verweist. Optional: Verwenden Sie einen Reverse-Proxy, um Sicherheit und Leistung zu verbessern. Optional: Richten Sie HTTPS für mehr Sicherheit ein.

Willkommen bei Nginx! Wie kann ich es lösen?

Apr 17, 2024 am 05:12 AM

Willkommen bei Nginx! Wie kann ich es lösen?

Apr 17, 2024 am 05:12 AM

Um den Fehler „Willkommen bei Nginx!“ zu beheben, müssen Sie die Konfiguration des virtuellen Hosts überprüfen, den virtuellen Host aktivieren, Nginx neu laden. Wenn die Konfigurationsdatei des virtuellen Hosts nicht gefunden werden kann, erstellen Sie eine Standardseite und laden Sie Nginx neu. Anschließend wird die Fehlermeldung angezeigt verschwindet und die Website wird normal angezeigt.

So generieren Sie eine URL aus einer HTML-Datei

Apr 21, 2024 pm 12:57 PM

So generieren Sie eine URL aus einer HTML-Datei

Apr 21, 2024 pm 12:57 PM

Für die Konvertierung einer HTML-Datei in eine URL ist ein Webserver erforderlich. Dazu sind die folgenden Schritte erforderlich: Besorgen Sie sich einen Webserver. Richten Sie einen Webserver ein. Laden Sie eine HTML-Datei hoch. Erstellen Sie einen Domainnamen. Leiten Sie die Anfrage weiter.

So stellen Sie das NodeJS-Projekt auf dem Server bereit

Apr 21, 2024 am 04:40 AM

So stellen Sie das NodeJS-Projekt auf dem Server bereit

Apr 21, 2024 am 04:40 AM

Serverbereitstellungsschritte für ein Node.js-Projekt: Bereiten Sie die Bereitstellungsumgebung vor: Erhalten Sie Serverzugriff, installieren Sie Node.js, richten Sie ein Git-Repository ein. Erstellen Sie die Anwendung: Verwenden Sie npm run build, um bereitstellbaren Code und Abhängigkeiten zu generieren. Code auf den Server hochladen: über Git oder File Transfer Protocol. Abhängigkeiten installieren: Stellen Sie eine SSH-Verbindung zum Server her und installieren Sie Anwendungsabhängigkeiten mit npm install. Starten Sie die Anwendung: Verwenden Sie einen Befehl wie node index.js, um die Anwendung zu starten, oder verwenden Sie einen Prozessmanager wie pm2. Konfigurieren Sie einen Reverse-Proxy (optional): Verwenden Sie einen Reverse-Proxy wie Nginx oder Apache, um den Datenverkehr an Ihre Anwendung weiterzuleiten

Kann von außen auf Nodejs zugegriffen werden?

Apr 21, 2024 am 04:43 AM

Kann von außen auf Nodejs zugegriffen werden?

Apr 21, 2024 am 04:43 AM

Ja, auf Node.js kann von außen zugegriffen werden. Sie können die folgenden Methoden verwenden: Verwenden Sie Cloud Functions, um die Funktion bereitzustellen und öffentlich zugänglich zu machen. Verwenden Sie das Express-Framework, um Routen zu erstellen und Endpunkte zu definieren. Verwenden Sie Nginx, um Proxy-Anfragen an Node.js-Anwendungen umzukehren. Verwenden Sie Docker-Container, um Node.js-Anwendungen auszuführen und sie über Port-Mapping verfügbar zu machen.

So stellen Sie eine Website mit PHP bereit und pflegen sie

May 03, 2024 am 08:54 AM

So stellen Sie eine Website mit PHP bereit und pflegen sie

May 03, 2024 am 08:54 AM

Um eine PHP-Website erfolgreich bereitzustellen und zu warten, müssen Sie die folgenden Schritte ausführen: Wählen Sie einen Webserver (z. B. Apache oder Nginx). Installieren Sie PHP. Erstellen Sie eine Datenbank und verbinden Sie PHP. Laden Sie Code auf den Server hoch. Richten Sie den Domänennamen und die DNS-Überwachung der Website-Wartung ein Zu den Schritten gehören die Aktualisierung von PHP und Webservern sowie die Sicherung der Website, die Überwachung von Fehlerprotokollen und die Aktualisierung von Inhalten.

So schützen Sie Ihren Server mit Fail2Ban vor Brute-Force-Angriffen

Apr 27, 2024 am 08:34 AM

So schützen Sie Ihren Server mit Fail2Ban vor Brute-Force-Angriffen

Apr 27, 2024 am 08:34 AM

Eine wichtige Aufgabe für Linux-Administratoren besteht darin, den Server vor illegalen Angriffen oder Zugriffen zu schützen. Linux-Systeme verfügen standardmäßig über gut konfigurierte Firewalls wie iptables, Uncomplicated Firewall (UFW), ConfigServerSecurityFirewall (CSF) usw., die eine Vielzahl von Angriffen verhindern können. Jeder mit dem Internet verbundene Computer ist ein potenzielles Ziel für böswillige Angriffe. Es gibt ein Tool namens Fail2Ban, mit dem illegale Zugriffe auf den Server eingedämmt werden können. Was ist Fail2Ban? Fail2Ban[1] ist eine Intrusion-Prevention-Software, die Server vor Brute-Force-Angriffen schützt. Es ist in der Programmiersprache Python geschrieben

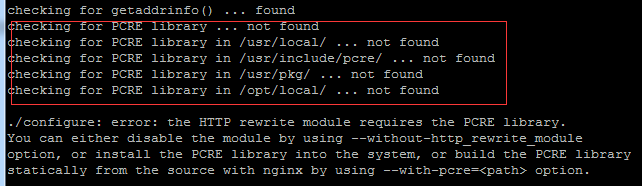

Kommen Sie mit, um Linux zu lernen und Nginx zu installieren

Apr 28, 2024 pm 03:10 PM

Kommen Sie mit, um Linux zu lernen und Nginx zu installieren

Apr 28, 2024 pm 03:10 PM

Heute werde ich Sie durch die Installation von Nginx in einer Linux-Umgebung führen. Das hier verwendete Linux-System ist CentOS7.2. Bereiten Sie die Installationstools vor. 1. Laden Sie Nginx von der offiziellen Nginx-Website herunter. Die hier verwendete Version ist: 1.13.6.2. Laden Sie das heruntergeladene Nginx auf Linux hoch. Hier wird das Verzeichnis /opt/nginx verwendet. Führen Sie zum Dekomprimieren „tar-zxvfnginx-1.13.6.tar.gz“ aus. 3. Wechseln Sie in das Verzeichnis /opt/nginx/nginx-1.13.6 und führen Sie ./configure für die Erstkonfiguration aus. Wenn die folgende Eingabeaufforderung erscheint, bedeutet dies, dass PCRE nicht auf dem Computer installiert ist und Nginx dies tun muss