Wie vermeide ich DDoS-Angriffe?

DDos-Angriff oder Distributed-Denial-of-Service-Angriff ist eine sehr häufige Netzwerkangriffsmethode im aktuellen Internet. DDoS-Angriffe können dazu führen, dass Server oder Netzwerkdienste nicht mehr verfügbar sind und schwere Verluste entstehen. Um DDoS-Angriffe zu vermeiden, gibt es folgende Methoden:

1. Netzwerksicherheit stärken

Die Verbesserung der Netzwerksicherheit ist eine wirksame Möglichkeit, sich gegen DDos-Angriffe zu verteidigen. Zur Verbesserung der Netzwerksicherheit können sichere Protokolle wie HTTPS und SSH verwendet werden. Darüber hinaus können auch Netzwerksicherheitsgeräte wie Firewalls und Intrusion-Detection-Systeme eingesetzt werden.

2. Nutzen Sie einen CDN-Dienst

Ein Content Delivery Network (CDN) ist ein verteiltes System, das die Auswirkungen von DDoS-Angriffen abmildern kann, indem es Inhalte auf Servern an verschiedenen Standorten veröffentlicht. Wenn der Zugriffsverkehr erheblich zunimmt, kann CDN Dienste von relativ verteilten Standorten aus bereitstellen, wodurch die Auswirkungen auf die Dienste verringert und die Verkehrsverteilung durch Lastausgleich optimiert werden.

3. Benutzerzugriff einschränken

Stellen Sie für eingeschränkte Ressourcen wie Anmeldeseiten oder API-Endpunkte Möglichkeiten bereit, den Benutzerzugriff einzuschränken. Beispielsweise kann der Zugriff auf böswilligen Datenverkehr durch Verifizierungscodes, SMS-Verifizierung oder durch die Beschränkung des Zugriffs von bestimmten IP-Adressen eingeschränkt werden. Darüber hinaus muss der Netzwerkverkehr in Echtzeit überwacht und wirksame Sicherheitsrichtlinien eingesetzt werden, um bösartigen Datenverkehr zu identifizieren und zu blockieren.

4. Angemessene Netzwerktopologie

Beim Aufbau einer Netzwerktopologie können Sie versuchen, einzelne Fehlerquellen zu reduzieren und Netzwerkengpässe zu vermeiden, wodurch die Auswirkungen von DDoS-Angriffen abgemildert werden. Beim Aufbau einer Netzwerktopologie müssen Sie die Anwendungsszenarien und Zugriffsmethoden berücksichtigen, um Probleme wie DDoS-Angriffe besser lösen zu können.

5. Backup- und Wiederherstellungslösungen

Für kritische Anwendungen und Dienste sind Backup- und Wiederherstellungslösungen unerlässlich. Wenn Sie von DDos angegriffen werden, sollten Sie rechtzeitig Datensicherungs- und -wiederherstellungsarbeiten durchführen und keine betroffenen Daten ändern, um die Integrität und Verfügbarkeit des Dienstes sicherzustellen.

Kurz gesagt, DDoS-Angriffe stellen eine unvorhersehbare Bedrohung dar und es müssen eine Reihe vorbeugender Maßnahmen ergriffen werden, wie z. B. die Stärkung der Netzwerksicherheit, die Optimierung der Netzwerktopologie, die Nutzung von CDN-Diensten usw. Gleichzeitig sollten auch Backup- und Wiederherstellungspläne vorhanden sein, um eine schnelle Reaktion und Wiederherstellung der Dienste zu ermöglichen. Durch die oben genannten Maßnahmen kann die Sicherheit und Verfügbarkeit des Systems deutlich verbessert werden.

Das obige ist der detaillierte Inhalt vonWie vermeide ich DDoS-Angriffe?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1378

1378

52

52

Graue Lösung für die erweiterten Einstellungen der Win11-Firewall

Dec 24, 2023 pm 07:53 PM

Graue Lösung für die erweiterten Einstellungen der Win11-Firewall

Dec 24, 2023 pm 07:53 PM

Beim Einrichten der Firewall stellen viele Freunde fest, dass die erweiterten Einstellungen ihrer Win11-Firewall ausgegraut sind und nicht angeklickt werden können. Dies kann dadurch verursacht werden, dass keine Steuereinheit hinzugefügt wurde oder die erweiterten Einstellungen nicht richtig geöffnet wurden. Sehen wir uns an, wie das Problem gelöst werden kann. Die erweiterten Einstellungen der Win11-Firewall sind ausgegraut. Methode 1: 1. Klicken Sie zunächst auf das Startmenü unten, suchen Sie und öffnen Sie „Systemsteuerung“ oben. 2. Öffnen Sie dann „Windows Defender Firewall“. 3. Nach der Eingabe können Sie „Erweitert“ öffnen Einstellungen“ in der linken Spalte. Methode 2: 1. Wenn die obige Methode nicht geöffnet werden kann, können Sie mit der rechten Maustaste auf „Startmenü“ klicken und „Ausführen“ öffnen. 2. Geben Sie dann „mmc“ ein und drücken Sie die Eingabetaste, um das Öffnen zu bestätigen. 3. Klicken Sie nach dem Öffnen oben links auf

So optimieren Sie die TCP/IP-Leistung und Netzwerkleistung von Linux-Systemen

Nov 07, 2023 am 11:15 AM

So optimieren Sie die TCP/IP-Leistung und Netzwerkleistung von Linux-Systemen

Nov 07, 2023 am 11:15 AM

Im Bereich moderner Computer ist das TCP/IP-Protokoll die Grundlage für die Netzwerkkommunikation. Als Open-Source-Betriebssystem ist Linux zum bevorzugten Betriebssystem geworden, das von vielen Unternehmen und Organisationen verwendet wird. Da Netzwerkanwendungen und -dienste jedoch immer wichtigere Geschäftskomponenten werden, müssen Administratoren häufig die Netzwerkleistung optimieren, um eine schnelle und zuverlässige Datenübertragung sicherzustellen. In diesem Artikel wird erläutert, wie Sie die Netzwerkübertragungsgeschwindigkeit von Linux-Systemen durch Optimierung der TCP/IP-Leistung und der Netzwerkleistung von Linux-Systemen verbessern können. In diesem Artikel wird a besprochen

Wie aktiviere oder deaktiviere ich die Firewall unter Alpine Linux?

Feb 21, 2024 pm 12:45 PM

Wie aktiviere oder deaktiviere ich die Firewall unter Alpine Linux?

Feb 21, 2024 pm 12:45 PM

Unter AlpineLinux können Sie das Tool iptables verwenden, um Firewall-Regeln zu konfigurieren und zu verwalten. Hier sind die grundlegenden Schritte zum Aktivieren oder Deaktivieren der Firewall unter AlpineLinux: Überprüfen Sie den Firewall-Status: sudoiptables -L Wenn in der Ausgabe Regeln angezeigt werden (z. B. gibt es einige INPUT-, OUTPUT- oder FORWARD-Regeln), ist die Firewall aktiviert. Wenn die Ausgabe leer ist, ist die Firewall derzeit deaktiviert. Firewall aktivieren: sudoiptables-PINPUTACCEPTsudoiptables-POUTPUTACCEPTsudoiptables-PFORWARDAC

Wie entferne ich das Firewall-Logo auf dem Win10-Desktopsymbol?

Jan 01, 2024 pm 12:21 PM

Wie entferne ich das Firewall-Logo auf dem Win10-Desktopsymbol?

Jan 01, 2024 pm 12:21 PM

Viele Freunde, die das Win10-System verwenden, stellen fest, dass auf dem Computer-Desktop ein Firewall-Logo zu sehen ist. Das ist für viele Freunde mit Zwangsstörungen besonders unangenehm Klicken Sie auf „. Das Problem kann durch Ändern der „Einstellungen der Benutzerkontensteuerung ändern“ behoben werden. Werfen wir einen Blick auf das jeweilige Tutorial. So deaktivieren Sie das Firewall-Logo auf dem Desktop-Symbol in Windows 10 1. Klicken Sie zunächst mit der rechten Maustaste auf die Schaltfläche „Startmenü“ neben dem Startbildschirm des Computers und wählen Sie dann die Funktion „Systemsteuerung“ aus dem Popup-Menü aus. 2. Wählen Sie dann die Option „Benutzerkonto“ und wählen Sie in der neuen Oberfläche, die angezeigt wird, den Eintrag „Einstellungen zur Benutzerkontensteuerung ändern“. 3. Nachdem Sie den Schieberegler im Fenster nach unten verschoben haben, klicken Sie zum Beenden auf „Bestätigen“.

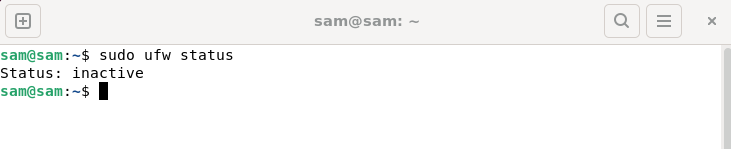

So beheben Sie, dass der UFW-Status unter Linux als inaktiv angezeigt wird

Mar 20, 2024 pm 01:50 PM

So beheben Sie, dass der UFW-Status unter Linux als inaktiv angezeigt wird

Mar 20, 2024 pm 01:50 PM

UFW, auch bekannt als Uncomplex Firewall, wird von vielen Linux-Distributionen als Firewall-System übernommen. UFW soll es unerfahrenen Benutzern erleichtern, Firewall-Einstellungen sowohl über die Befehlszeilenschnittstelle als auch über die grafische Benutzeroberfläche zu verwalten. Eine UFW-Firewall ist ein System, das den Netzwerkverkehr anhand festgelegter Regeln überwacht, um das Netzwerk vor Netzwerk-Sniffing und anderen Angriffen zu schützen. Wenn UFW auf Ihrem Linux-System installiert ist, der Status jedoch als inaktiv angezeigt wird, kann das mehrere Gründe haben. In diesem Leitfaden werde ich erläutern, wie Sie das Problem der inaktiven UFW-Firewall auf Linux-Systemen beheben können. Warum UFW unter Linux den Status „Inaktiv“ anzeigt Warum UFW unter Linux standardmäßig inaktiv ist So verwenden Sie Linux

Failover- und Wiederherstellungsmechanismus in der Nginx-Lastausgleichslösung

Oct 15, 2023 am 11:14 AM

Failover- und Wiederherstellungsmechanismus in der Nginx-Lastausgleichslösung

Oct 15, 2023 am 11:14 AM

Einführung in den Failover- und Wiederherstellungsmechanismus in der Nginx-Lastausgleichslösung: Bei Websites mit hoher Auslastung ist die Verwendung des Lastausgleichs eines der wichtigen Mittel, um eine hohe Verfügbarkeit der Website sicherzustellen und die Leistung zu verbessern. Als leistungsstarker Open-Source-Webserver ist die Lastausgleichsfunktion von Nginx weit verbreitet. Beim Lastausgleich ist die Implementierung von Failover- und Wiederherstellungsmechanismen ein wichtiger Punkt, der berücksichtigt werden muss. In diesem Artikel werden die Failover- und Wiederherstellungsmechanismen beim Nginx-Lastausgleich vorgestellt und spezifische Codebeispiele gegeben. 1. Failover-Mechanismus

Wie kann ich das Problem lösen, wenn der Edge-Browser durch die Firewall blockiert wird?

Mar 13, 2024 pm 07:10 PM

Wie kann ich das Problem lösen, wenn der Edge-Browser durch die Firewall blockiert wird?

Mar 13, 2024 pm 07:10 PM

Wie kann das Problem gelöst werden, dass der Edge-Browser von der Firewall blockiert wird? Edge-Browser ist Microsofts eigener Browser. Einige Benutzer haben festgestellt, dass dieser Browser während der Verwendung blockiert wurde. Auf dieser Website erhalten Benutzer eine detaillierte Einführung in die Wiederherstellung des Edge-Browsers, wenn dieser von der Firewall blockiert wird. Wie kann ich den Edge-Browser wiederherstellen, wenn er von der Firewall blockiert wird? 1. Überprüfen Sie die Firewall-Einstellungen: - Klicken Sie in der Windows-Taskleiste auf die Schaltfläche „Start“ und öffnen Sie dann „Einstellungen“. - Wählen Sie im Fenster „Einstellungen“ die Option „Update & Sicherheit“. -existieren

Aufbau eines hochverfügbaren Lastausgleichssystems: Best Practices für Nginx Proxy Manager

Sep 27, 2023 am 08:22 AM

Aufbau eines hochverfügbaren Lastausgleichssystems: Best Practices für Nginx Proxy Manager

Sep 27, 2023 am 08:22 AM

Aufbau eines hochverfügbaren Lastausgleichssystems: Best Practices für NginxProxyManager Einführung: Bei der Entwicklung von Internetanwendungen ist das Lastausgleichssystem eine der wesentlichen Komponenten. Durch die Verteilung von Anforderungen an mehrere Server können Dienste mit hoher Parallelität und hoher Verfügbarkeit erreicht werden. NginxProxyManager ist eine häufig verwendete Lastausgleichssoftware. In diesem Artikel wird erläutert, wie Sie mit NginxProxyManager ein hochverfügbares Lastausgleichssystem erstellen und bereitstellen