Betrieb und Instandhaltung

Betrieb und Instandhaltung

Sicherheit

Sicherheit

Forschung und Prävention zur Invasivität von Computerviren

Forschung und Prävention zur Invasivität von Computerviren

Forschung und Prävention zur Invasivität von Computerviren

Ein Computervirus ist eine Art Malware, die sich selbst replizieren und in andere Programme oder Dateien einschleusen kann. Das Eindringen von Computerviren kann zum Ausfall des Computersystems, zu Datenschäden oder zum Verlust von Daten führen, was zu erheblichen wirtschaftlichen und sicherheitstechnischen Verlusten für die Benutzer führen kann. Um die Sicherheit und Stabilität von Computersystemen zu gewährleisten, ist es sehr wichtig, die Eindringeigenschaften von Computerviren zu untersuchen.

1. Methoden zum Eindringen von Computerviren

Zu den gängigen Methoden zum Eindringen von Computerviren gehören die folgenden:

1. Senden Sie virenbehaftete Anhänge per E-Mail. Sobald der Benutzer auf den Anhang klickt, repliziert sich der Virus auf dem Computer.

2. Software-Download: Beim Herunterladen von Software kann es sein, dass Sie unwissentlich das beigefügte Virenprogramm herunterladen. Wenn Benutzer diese Software öffnen, beginnt sich der Virus im Computersystem zu verbreiten.

3. Plug-ins: Einige Plug-ins können Virenprogramme enthalten, sobald Benutzer diese Plug-ins installieren, beginnen die Viren, in das Computersystem einzudringen.

4. Schwachstellen im Betriebssystem: Aufgrund von Schwachstellen in einigen Betriebssystemen können Hacker die Gelegenheit nutzen, Virenprogramme in das Computersystem einzuschleusen.

2. So finden Sie Computerviren

Die Methoden zum Auffinden von Computerviren umfassen die folgenden zwei Methoden:

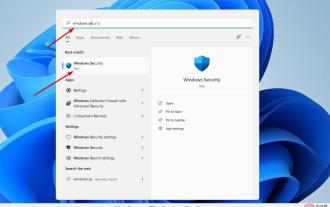

1. Antivirensoftware ist die am häufigsten verwendete Methode zum Auffinden von Viren. Antivirensoftware kann den Computerspeicher und die Festplatte scannen, um nach Virenprogrammen zu suchen und Viren automatisch zu entfernen.

2. Manuelle Suche: Bei der manuellen Suche nach Viren müssen Benutzer anhand der Eigenschaften des Virus suchen, was umständlicher und zeitaufwändiger ist, aber Viren genauer finden kann.

3. Methoden zur Verhinderung von Computerviren

Um das Eindringen von Computerviren zu verhindern, müssen Benutzer die folgenden Maßnahmen ergreifen:

1. Öffnen Sie nicht einfach E-Mail-Anhänge aus unbekannten Quellen und laden Sie unbekannte Software herunter.

2. Installieren Sie Antivirensoftware auf Ihrem Computer und führen Sie regelmäßige Antivirenvorgänge durch.

3. Überprüfen Sie regelmäßig Sicherheitslücken im System und aktualisieren Sie Betriebssysteme und Software umgehend.

4. Halten Sie das System und die Software des Benutzers über einen langen Zeitraum auf dem neuesten Stand und installieren Sie rechtzeitig Sicherheitspatches und Treiber.

5. Sichern Sie Daten und Dateien regelmäßig, um Datenverlust oder -lecks zu verhindern.

Zusammenfassend lässt sich sagen, dass das Eindringen von Computerviren eine große Bedrohung für die Sicherheit von Computersystemen darstellt. Benutzer können das Eindringen von Viren verhindern, indem sie Antivirensoftware installieren, Systemschwachstellen überprüfen, regelmäßig Daten sichern und andere Maßnahmen ergreifen sowie Viren bei Infektionen umgehend finden und entfernen. Nur wenn sich Benutzer und Systemadministratoren der Bedeutung des Eindringens von Viren voll bewusst sind und entsprechende Maßnahmen ergreifen, kann die Sicherheit und Stabilität des Computersystems gewährleistet werden.

Das obige ist der detaillierte Inhalt vonForschung und Prävention zur Invasivität von Computerviren. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1376

1376

52

52

So beheben Sie den SYSTEM PTE MISUSE-Fehler in Windows 11

Apr 14, 2023 pm 01:52 PM

So beheben Sie den SYSTEM PTE MISUSE-Fehler in Windows 11

Apr 14, 2023 pm 01:52 PM

Wenn Ihr Computer wiederholt neu startet und ein Bluescreen mit der Fehlermeldung SYSTEM PTE MISUSE angezeigt wird, bedeutet dies, dass falsch auf die Seitentabelleneinträge (PTEs) zugegriffen wird, was ein Sicherheitsrisiko aufgrund beschädigter oder veralteter Hardware darstellt. Dies ist einer der ärgerlichsten Fehler unter Windows und kann zu Systemabstürzen führen. Wenn Sie also mit diesem Problem konfrontiert sind, seien Sie nicht nervös, denn hier finden Sie einige fruchtbare Lösungen zur Lösung des Problems. Was ist der SYSTEM PTE MISUSE-Stoppcode? Der SYSTEM PTE MISUSE-Fehler hat einen Prüfwert von 0x000000DA. Dies weist darauf hin, dass auf einen Seitentabelleneintrag (PTE) nicht ordnungsgemäß zugegriffen wurde. dieser Typ

So löschen Sie TPM in Windows 11: Eine Schritt-für-Schritt-Anleitung

May 04, 2023 pm 11:34 PM

So löschen Sie TPM in Windows 11: Eine Schritt-für-Schritt-Anleitung

May 04, 2023 pm 11:34 PM

Ab Windows 10 und Windows 11 werden TPMs jetzt sofort initialisiert und erhalten vom Betriebssystem die Eigentümerschaft, wodurch sie sicherer werden. Dies steht im Gegensatz zu früheren Betriebssystemen, bei denen Sie das TPM initialisieren und das Besitzerkennwort generieren mussten, bevor Sie fortfahren. Bevor Sie mit der Löschung des TPM in Windows 11 fortfahren, stellen Sie sicher, dass Sie eine Sicherungs- und Wiederherstellungslösung für alle dadurch geschützten oder verschlüsselten Daten eingerichtet haben. Obwohl das TPM gelöscht werden muss, bevor ein neues Betriebssystem installiert werden kann, wird der Großteil der TPM-Funktionalität nach der Löschung des TPM wahrscheinlich weiterhin normal funktionieren. Es gibt mehrere Möglichkeiten, den TPM-Chip von Windows 11 zu löschen

Forschung und Prävention zur Invasivität von Computerviren

Jun 11, 2023 am 08:39 AM

Forschung und Prävention zur Invasivität von Computerviren

Jun 11, 2023 am 08:39 AM

Ein Computervirus ist eine Art Schadsoftware, die sich selbst replizieren und in andere Programme oder Dateien einschleusen kann. Das Eindringen von Computerviren kann zum Ausfall des Computersystems, zu Datenschäden oder zum Verlust von Daten führen, was zu erheblichen wirtschaftlichen und sicherheitstechnischen Verlusten für die Benutzer führen kann. Um die Sicherheit und Stabilität von Computersystemen zu gewährleisten, ist es sehr wichtig, die Eindringeigenschaften von Computerviren zu untersuchen. 1. Methoden zum Eindringen von Computerviren Es gibt sehr unterschiedliche Methoden zum Eindringen von Computerviren: 1. E-Mail-Anhänge: Senden Sie Anhänge mit Viren per E-Mail.

Was bietet keinen Sicherheitsschutz in einer Computersicherheitsnetzwerkumgebung?

Aug 01, 2022 pm 03:10 PM

Was bietet keinen Sicherheitsschutz in einer Computersicherheitsnetzwerkumgebung?

Aug 01, 2022 pm 03:10 PM

Was in einer Computersicherheitsnetzwerkumgebung keinen Sicherheitsschutz bieten kann, ist die „Richtigkeit der semantischen Bedeutung der Informationen“. Grundsätzlich besteht die Netzwerksicherheitstechnologie darin, das Sicherheitsziel zu erreichen, die Speicherung, Verarbeitung und Übertragung von Informationen in der Netzwerkumgebung sicherzustellen, indem sie Probleme in der Netzwerksicherheit löst. Daher kann sie in einer computersicheren Netzwerkumgebung Informationsträger und Informationsverarbeitung bereitstellen und Übertragung, Informationsspeicherung und Zugriff bieten Sicherheitsschutz, aber keinen Sicherheitsschutz für die Richtigkeit der semantischen Bedeutung der Informationen.

Wie vermeidet man SQL-Keyword-Injection-Angriffe bei der PHP-Sprachentwicklung?

Jun 10, 2023 pm 05:41 PM

Wie vermeidet man SQL-Keyword-Injection-Angriffe bei der PHP-Sprachentwicklung?

Jun 10, 2023 pm 05:41 PM

Mit der Entwicklung des Internets sind SQL-Injection-Angriffe zu einem ernsten Problem der Netzwerksicherheit geworden. Unter SQL-Injection-Angriff versteht man eine Angriffsmethode, bei der Angreifer Schwachstellen in Webanwendungen ausnutzen, um bösartige SQL-Anweisungen an den Server zu übermitteln, um illegalen Zugriff zu erlangen und vertrauliche Daten zu stehlen. Als eine der am häufigsten verwendeten Programmiersprachen in der Webentwicklung ist die PHP-Sprache auch dem Risiko von SQL-Injection-Angriffen ausgesetzt. In diesem Artikel stellen wir vor, wie man SQL-Keyword-Injection-Angriffe bei der PHP-Sprachentwicklung vermeidet. 1. SQL-Injection verstehen

Sicherheitsvorkehrungen kennenlernen: Verwenden Sie PHP, um XSS-Angriffe zu vermeiden

Jun 22, 2023 am 08:48 AM

Sicherheitsvorkehrungen kennenlernen: Verwenden Sie PHP, um XSS-Angriffe zu vermeiden

Jun 22, 2023 am 08:48 AM

Im Zeitalter des Internets sind Injektions- und Cross-Site-Scripting-Angriffe (XSS) mit der anhaltenden Beliebtheit und Weiterentwicklung von Webanwendungen zu einem Schwerpunkt der Sicherheitspräventionsarbeit geworden. Unter anderem werden XSS-Angriffe von Angreifern durchgeführt, indem sie bösartige Skripte in Webseiten einfügen. PHP ist eine weit verbreitete serverseitige Skriptsprache in der Webentwicklung. Die Verwendung von PHP zur Vermeidung von XSS-Angriffen ist für Entwickler zu einem Muss geworden. Richtige Frage. Erstens ist es entscheidend, zu verstehen, wie XSS-Angriffe implementiert werden, um XSS-Angriffe zu verhindern. XSS

Tipps und Methoden zur PC-Sicherheitsprävention

Jun 11, 2023 am 09:36 AM

Tipps und Methoden zur PC-Sicherheitsprävention

Jun 11, 2023 am 09:36 AM

Mit der kontinuierlichen Entwicklung des Internets hat sich der Lebensstil der Menschen stark verändert. Im digitalen Zeitalter sind Computer zu einem unverzichtbaren Werkzeug für die tägliche Arbeit und das Lernen der Menschen geworden. Bei der Nutzung von Computern werden wir jedoch auch mit verschiedenen Sicherheitsproblemen konfrontiert. Um die Privatsphäre und Datensicherheit zu schützen, müssen wir bestimmte Fähigkeiten und Methoden zur PC-Sicherheitsverhinderung beherrschen. 1. Installieren Sie Antivirensoftware und Firewall-Software. Bevor Sie den Computer verwenden, müssen Sie Antivirensoftware und Firewall-Software installieren. Antivirensoftware kann das Eindringen von Viren, Trojanern und anderen Schadprogrammen verhindern

So verwenden Sie PHP-Formulare, um Sicherheitsängsten vorzubeugen

Jun 24, 2023 pm 04:51 PM

So verwenden Sie PHP-Formulare, um Sicherheitsängsten vorzubeugen

Jun 24, 2023 pm 04:51 PM

Mit der kontinuierlichen Weiterentwicklung der Netzwerktechnologie sind Formulare zu einem unverzichtbaren Bestandteil des Website-Interaktionsdesigns geworden. Als gängige serverseitige Skriptsprache verfügt PHP über Tools und Frameworks zum Entwickeln von Formularen, die es uns ermöglichen, Formulare schnell zu erstellen und zu verarbeiten, aber gleichzeitig auch Sicherheitsbedenken mit sich bringen. In diesem Artikel erfahren Sie, wie Sie Sicherheitsprobleme durch die Verwendung von PHP-Formularen verhindern können. Filtern und validieren Sie Eingaben, bevor Sie sie akzeptieren. Eingabefilterung und -validierung sind die erste Verteidigungslinie gegen Sicherheitsangriffe. Vor der Annahme von Benutzereingaben sollten gültige Feststellungen und Prüfungen getroffen werden. verlieren