So verwenden Sie Nginx, um Hotlinking zu verhindern

Mit der Popularität des Internets bieten immer mehr Websites externe Linkfunktionen für Bilder, Videos und andere Ressourcen. Diese externe Linkfunktion kann jedoch leicht gestohlen werden. Hotlinking bedeutet, dass andere Websites Bilder, Videos und andere Ressourcen auf Ihrer Website verwenden, um diese Ressourcen über die Referenzadresse direkt auf ihrer eigenen Website anzuzeigen, anstatt sie auf ihren eigenen Server herunterzuladen. Auf diese Weise können Hotlink-Websites den Datenverkehr und die Bandbreitenressourcen Ihrer Website kostenlos nutzen, was Ressourcen verschwendet und die Website-Geschwindigkeit beeinträchtigt.

Um dieses Problem zu beheben, können Sie Nginx verwenden, um Hotlinking zu verhindern. Nginx ist ein allgemeiner Webserver und Reverse-Proxy-Server und hat auch eine gute Wirkung bei der Verhinderung von Hotlinks. Als nächstes stellen wir vor, wie man Nginx verwendet, um Hotlinking zu verhindern.

Schritt 1: Aktivieren Sie das Anti-Hotlinking-Modul

Nginx verfügt bereits über Anti-Hotlinking-bezogene Funktionen in seinem Kernmodul. Bevor wir Nginx konfigurieren, müssen wir zunächst bestätigen, ob bei Nginx das Anti-Hotlink-Modul aktiviert ist. Wenn es nicht aktiviert ist, müssen Sie Nginx neu kompilieren oder das entsprechende Modul installieren.

Schritt 2: Anti-Hotlinking-Regeln konfigurieren

Die Anti-Hotlinking-Funktion von Nginx kann über die Standortanweisung in der Konfigurationsdatei implementiert werden. Wir müssen den folgenden Inhalt zur Konfigurationsdatei des virtuellen Nginx-Hosts hinzufügen:

location ~* .(gif|jpg|jpeg|png|bmp)$ {

valid_referers none blocked yourdomain.com;

if ($invalid_referer) {

return 403;

}

}Der obige Code zeigt an, dass externe Links nur auf der Website yourdomain.com zulässig sind. Wenn die Quelle nicht yourdomain.com ist, wird ein 403-Fehler zurückgegeben und ein direkter Zugriff ist nicht möglich.

Schritt 3: Whitelist hinzufügen

Wenn Sie die Verlinkung bestimmter Websites oder IP-Adressen zulassen müssen, können Sie diese zur Whitelist hinzufügen. In Nginx kann Whitelisting über die Direktive valid_referers erreicht werden. Beispielsweise können wir den Anti-Hotlinking-Regeln in der Konfigurationsdatei den folgenden Code hinzufügen, um eine Whitelist hinzuzufügen:

location ~* .(gif|jpg|jpeg|png|bmp)$ {

valid_referers none blocked yourdomain.com example.com 192.168.0.1;

if ($invalid_referer) {

return 403;

}

}Im obigen Code haben wir yourdomain.com und example.com sowie die IP-Adresse 192.168.0.1 hinzugefügt Whitelist können diese Websites direkt auf Ihre Ressourcen zugreifen.

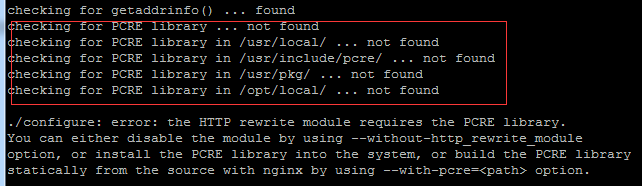

Schritt 4: Rewrite-Modul aktivieren

Das Rewrite-Modul von Nginx kann zum Umschreiben von URLs verwendet werden. Wir können das Rewrite-Modul verwenden, um die Bild-URL der Ursprungsseite auszublenden, wodurch das Hotlinking schwieriger wird und Website-Ressourcen geschützt werden. Wir müssen der Konfigurationsdatei den folgenden Inhalt hinzufügen:

if ($http_referer !~ ^http://(www.)?yourdomain.com(/|$)) {

return 403;

}Der obige Code bedeutet, dass ein 403-Fehler zurückgegeben wird, wenn die Quelle nicht Ihre Website ist. Auf diese Weise kann Hotlinking effektiv verhindert werden.

Zusammenfassung

Die oben genannten Methoden sind einige Methoden zur Verwendung von Nginx, um Hotlinking zu verhindern. Durch diese Methoden können wir die Ressourcen unserer Website schützen, die Verschwendung von Bandbreite und Ressourcen vermeiden und gleichzeitig die Sicherheit der Website erhöhen. In praktischen Anwendungen müssen Sie es entsprechend Ihren eigenen Bedürfnissen konfigurieren und anpassen, um die Wirksamkeit der Anti-Blutegel-Strategie sicherzustellen.

Das obige ist der detaillierte Inhalt vonSo verwenden Sie Nginx, um Hotlinking zu verhindern. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1377

1377

52

52

So erlauben Sie den externen Netzwerkzugriff auf den Tomcat-Server

Apr 21, 2024 am 07:22 AM

So erlauben Sie den externen Netzwerkzugriff auf den Tomcat-Server

Apr 21, 2024 am 07:22 AM

Um dem Tomcat-Server den Zugriff auf das externe Netzwerk zu ermöglichen, müssen Sie Folgendes tun: Ändern Sie die Tomcat-Konfigurationsdatei, um externe Verbindungen zuzulassen. Fügen Sie eine Firewallregel hinzu, um den Zugriff auf den Tomcat-Server-Port zu ermöglichen. Erstellen Sie einen DNS-Eintrag, der den Domänennamen auf die öffentliche IP des Tomcat-Servers verweist. Optional: Verwenden Sie einen Reverse-Proxy, um Sicherheit und Leistung zu verbessern. Optional: Richten Sie HTTPS für mehr Sicherheit ein.

So generieren Sie eine URL aus einer HTML-Datei

Apr 21, 2024 pm 12:57 PM

So generieren Sie eine URL aus einer HTML-Datei

Apr 21, 2024 pm 12:57 PM

Für die Konvertierung einer HTML-Datei in eine URL ist ein Webserver erforderlich. Dazu sind die folgenden Schritte erforderlich: Besorgen Sie sich einen Webserver. Richten Sie einen Webserver ein. Laden Sie eine HTML-Datei hoch. Erstellen Sie einen Domainnamen. Leiten Sie die Anfrage weiter.

So stellen Sie eine Website mit PHP bereit und pflegen sie

May 03, 2024 am 08:54 AM

So stellen Sie eine Website mit PHP bereit und pflegen sie

May 03, 2024 am 08:54 AM

Um eine PHP-Website erfolgreich bereitzustellen und zu warten, müssen Sie die folgenden Schritte ausführen: Wählen Sie einen Webserver (z. B. Apache oder Nginx). Installieren Sie PHP. Erstellen Sie eine Datenbank und verbinden Sie PHP. Laden Sie Code auf den Server hoch. Richten Sie den Domänennamen und die DNS-Überwachung der Website-Wartung ein Zu den Schritten gehören die Aktualisierung von PHP und Webservern sowie die Sicherung der Website, die Überwachung von Fehlerprotokollen und die Aktualisierung von Inhalten.

So schützen Sie Ihren Server mit Fail2Ban vor Brute-Force-Angriffen

Apr 27, 2024 am 08:34 AM

So schützen Sie Ihren Server mit Fail2Ban vor Brute-Force-Angriffen

Apr 27, 2024 am 08:34 AM

Eine wichtige Aufgabe für Linux-Administratoren besteht darin, den Server vor illegalen Angriffen oder Zugriffen zu schützen. Linux-Systeme verfügen standardmäßig über gut konfigurierte Firewalls wie iptables, Uncomplicated Firewall (UFW), ConfigServerSecurityFirewall (CSF) usw., die eine Vielzahl von Angriffen verhindern können. Jeder mit dem Internet verbundene Computer ist ein potenzielles Ziel für böswillige Angriffe. Es gibt ein Tool namens Fail2Ban, mit dem illegale Zugriffe auf den Server eingedämmt werden können. Was ist Fail2Ban? Fail2Ban[1] ist eine Intrusion-Prevention-Software, die Server vor Brute-Force-Angriffen schützt. Es ist in der Programmiersprache Python geschrieben

Kommen Sie mit, um Linux zu lernen und Nginx zu installieren

Apr 28, 2024 pm 03:10 PM

Kommen Sie mit, um Linux zu lernen und Nginx zu installieren

Apr 28, 2024 pm 03:10 PM

Heute werde ich Sie durch die Installation von Nginx in einer Linux-Umgebung führen. Das hier verwendete Linux-System ist CentOS7.2. Bereiten Sie die Installationstools vor. 1. Laden Sie Nginx von der offiziellen Nginx-Website herunter. Die hier verwendete Version ist: 1.13.6.2. Laden Sie das heruntergeladene Nginx auf Linux hoch. Hier wird das Verzeichnis /opt/nginx verwendet. Führen Sie zum Dekomprimieren „tar-zxvfnginx-1.13.6.tar.gz“ aus. 3. Wechseln Sie in das Verzeichnis /opt/nginx/nginx-1.13.6 und führen Sie ./configure für die Erstkonfiguration aus. Wenn die folgende Eingabeaufforderung erscheint, bedeutet dies, dass PCRE nicht auf dem Computer installiert ist und Nginx dies tun muss

Beim Aufbau einer Hochverfügbarkeit mit keepalived+nginx sind einige Punkte zu beachten

Apr 23, 2024 pm 05:50 PM

Beim Aufbau einer Hochverfügbarkeit mit keepalived+nginx sind einige Punkte zu beachten

Apr 23, 2024 pm 05:50 PM

Nachdem yum Keepalived installiert hat, konfigurieren Sie die Keepalived-Konfigurationsdatei. In den Keepalived-Konfigurationsdateien ist der Netzwerkkartenname des aktuellen VIP normalerweise als verfügbare IP ausgewählt. Es gibt viele LAN-Umgebungen, daher ist diese VIP eine Intranet-IP im selben Netzwerksegment wie die beiden Maschinen. Bei der Verwendung in einer externen Netzwerkumgebung spielt es keine Rolle, ob es sich im selben Netzwerksegment befindet, solange der Client darauf zugreifen kann. Stoppen Sie den Nginx-Dienst und starten Sie den Keepalived-Dienst. Wenn er nicht gestartet werden kann und fehlschlägt, liegt im Grunde ein Problem mit den Konfigurationsdateien und Skripten oder ein Präventionsproblem vor.

So implementieren Sie Best Practices für die PHP-Sicherheit

May 05, 2024 am 10:51 AM

So implementieren Sie Best Practices für die PHP-Sicherheit

May 05, 2024 am 10:51 AM

So implementieren Sie Best Practices für die PHP-Sicherheit PHP ist eine der beliebtesten Backend-Webprogrammiersprachen, die zum Erstellen dynamischer und interaktiver Websites verwendet wird. Allerdings kann PHP-Code verschiedene Sicherheitslücken aufweisen. Um Ihre Webanwendungen vor diesen Bedrohungen zu schützen, ist die Implementierung bewährter Sicherheitspraktiken von entscheidender Bedeutung. Eingabevalidierung Die Eingabevalidierung ist ein wichtiger erster Schritt zur Validierung von Benutzereingaben und zur Verhinderung böswilliger Eingaben wie SQL-Injection. PHP bietet eine Vielzahl von Eingabevalidierungsfunktionen, wie zum Beispiel filter_var() und preg_match(). Beispiel: $username=filter_var($_POST['username'],FILTER_SANIT

Der Zugriff auf WordPress -Site -Datei ist eingeschränkt: Warum ist meine .txt -Datei nicht über den Domänennamen zugegriffen?

Apr 01, 2025 pm 03:00 PM

Der Zugriff auf WordPress -Site -Datei ist eingeschränkt: Warum ist meine .txt -Datei nicht über den Domänennamen zugegriffen?

Apr 01, 2025 pm 03:00 PM

Der Zugriff auf WordPress -Site -Datei ist eingeschränkt: Fehlerbehebung Der Grund, warum auf die TXT -Datei in letzter Zeit nicht zugegriffen werden kann. Einige Benutzer haben ein Problem beim Konfigurieren des MINI -Programms Business Domain Name: � ...