Java

Java

javaLernprogramm

javaLernprogramm

Verwendung von SpringSecurity zur Sicherheitskontrolle bei der Java-API-Entwicklung

Verwendung von SpringSecurity zur Sicherheitskontrolle bei der Java-API-Entwicklung

Verwendung von SpringSecurity zur Sicherheitskontrolle bei der Java-API-Entwicklung

Mit der Entwicklung des Internets erfordern immer mehr Anwendungen eine Sicherheitskontrolle. Spring Security ist ein Open-Source-Framework, das Authentifizierungs- und Autorisierungsfunktionen bereitstellt, die in verschiedene Java-Anwendungen integriert werden können. In diesem Artikel wird erläutert, wie Sie Spring Security zur Sicherheitskontrolle bei der Java-API-Entwicklung verwenden.

1. Was ist Spring Security? Spring Security ist ein Erweiterungsframework für die Sicherheitskontrolle im Spring Framework. Es bietet einige allgemeine Sicherheitsfunktionen wie Benutzerauthentifizierung, Autorisierung und Schutz vor häufigen Angriffen. Spring Security hieß in seinen Anfängen Acegi Security und wurde von Acegi Technology entwickelt. Später wurde es von SpringSource (heute VMware) übernommen und wurde zu einem Open-Source-Projekt von SpringSource. Spring Security ist erweiterbar und flexibel und kann mit mehreren Authentifizierungsmethoden (wie formularbasiert, CAS, LDAP, OpenID usw.) verwendet werden. In diesem Artikel stellen wir formularbasierte Authentifizierungsmethoden vor.

2. Grundprinzipien von Spring Security

Spring Security implementiert Sicherheitskontrolle basierend auf Servlet- und Filtertechnologie. Es fängt Client-Anfragen über die Filterkette ab und authentifiziert und autorisiert sie. Der am häufigsten verwendete Filter in Spring Security ist DelegatingFilterProxy, der Clientanforderungen zur Verarbeitung an FilterChainProxy von Spring Security übergeben kann. FilterChainProxy von Spring Security ist für die Auswahl der entsprechenden FilterChain zur Verarbeitung basierend auf den Übereinstimmungsregeln der Anforderungs-URL verantwortlich. Jede FilterChain enthält eine Reihe von Filtern, und jeder Filter ist für die Durchführung spezifischer Sicherheitskontrollvorgänge verantwortlich, wie z. B. Identitätsauthentifizierung, Autorisierung, Verhinderung von CSRF-Angriffen usw.

3. Spring Security-Konfiguration

Das Folgende ist ein Beispiel für die Verwendung der Spring Security-Konfigurationsdatei:

@Configuration

@EnableWebSecurity

public class SecurityConfig extends WebSecurityConfigurerAdapter {

@Autowired

public void configureGlobal(AuthenticationManagerBuilder auth) throws Exception {

auth

.inMemoryAuthentication()

.withUser("user").password("{noop}password").roles("USER")

.and()

.withUser("admin").password("{noop}password").roles("USER", "ADMIN");

}

@Override

protected void configure(HttpSecurity http) throws Exception {

http

.authorizeRequests()

.antMatchers("/admin/**").hasRole("ADMIN")

.anyRequest().authenticated()

.and()

.formLogin()

.and()

.logout()

.logoutUrl("/logout")

.logoutSuccessUrl("/login");

}

}Die obige Konfigurationsdatei definiert zwei Benutzernamen und Passwörter sowie die entsprechenden Rollen. Darunter bedeutet {noop} die Verwendung der Passwortspeicherung im Klartext. In der tatsächlichen Entwicklung wird empfohlen, Verschlüsselungsalgorithmen zum Verschlüsseln und Speichern von Kennwörtern zu verwenden. Zur Authentifizierung und Autorisierung können wir die Methode „authorizeRequests“ zur Konfiguration verwenden. In der obigen Konfiguration sind Zugriffsanfragen auf /admin/** nur für Benutzer mit der ADMIN-Rolle zugänglich. Für alle anderen Anfragen ist nur eine Authentifizierung erforderlich. Spring Security bietet auch eine Formularauthentifizierungsfunktion. Wir konfigurieren sie durch Aufrufen der formLogin-Methode und verwenden die Logout-Methode, um die Logout-Funktion zu implementieren.

4. Verwenden Sie Spring Security für die Authentifizierung und Autorisierung

Das Folgende ist ein Beispielcode, der Authentifizierung und Autorisierung umfasst:

@RestController

@RequestMapping("/api")

public class ApiController {

@GetMapping("/hello")

public String hello() {

return "Hello, world!";

}

@GetMapping("/admin")

public String admin() {

return "Welcome, admin!";

}

}Der obige Code enthält eine Hello World-API und eine API, die Administratorrechte erfordert. Um Spring Security zur Sicherheitskontrolle dieser APIs zu verwenden, müssen wir eine Klasse erstellen, die von WebSecurityConfigurerAdapter erbt, und die Konfigurationsmethode implementieren:

@Configuration

@EnableWebSecurity

public class SecurityConfig extends WebSecurityConfigurerAdapter {

@Override

protected void configure(HttpSecurity http) throws Exception {

http

.authorizeRequests()

.antMatchers("/api/admin").hasRole("ADMIN")

.anyRequest().authenticated()

.and()

.formLogin();

}

@Autowired

public void configureGlobal(AuthenticationManagerBuilder auth) throws Exception {

auth

.inMemoryAuthentication()

.withUser("user").password("{noop}password").roles("USER")

.and()

.withUser("admin").password("{noop}password").roles("USER", "ADMIN");

}

}Im obigen Code haben wir die inMemoryAuthentication-Methode von Spring Security verwendet, um zwei Benutzer zu erstellen, einen mit USER Rollen, man verwendet die Rollen ADMIN und USER. In der Methode „configure“ verwenden wir die Methode „authorizeRequests“, um die API „/api/admin“ so zu konfigurieren, dass nur Benutzern mit der Rolle „ADMIN“ Zugriff gewährt wird, und verwenden „anyRequest“, um zu konfigurieren, dass alle anderen Anforderungen eine Authentifizierung erfordern. Abschließend konfigurieren wir die Formularauthentifizierungsfunktion mithilfe der formLogin-Methode.

Wenn der Benutzer nach Verwendung der obigen Konfiguration auf eine API zugreift, die eine Identitätsauthentifizierung erfordert, leitet Spring Security zu einer Standard-Anmeldeseite weiter. Nach Eingabe des richtigen Benutzernamens und Passworts kann er eine Autorisierung erhalten und auf die API zugreifen, die eine Autorisierung erfordert. API.

5. Zusammenfassung

Dieser Artikel stellt die Verwendung von Spring Security zur Sicherheitskontrolle in der Java-API-Entwicklung vor und erläutert ausführlich die Grundprinzipien, die Konfiguration und die Verwendung von Spring Security. Spring Security ist ein leistungsstarkes, benutzerfreundliches, flexibles und skalierbares Sicherheitsframework, das vollständige Identitätsauthentifizierungs- und Autorisierungsfunktionen für Java-Anwendungen bereitstellt. Es lohnt sich, von Programmierern eingehend untersucht und angewendet zu werden.

Das obige ist der detaillierte Inhalt vonVerwendung von SpringSecurity zur Sicherheitskontrolle bei der Java-API-Entwicklung. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1382

1382

52

52

Perfekte Zahl in Java

Aug 30, 2024 pm 04:28 PM

Perfekte Zahl in Java

Aug 30, 2024 pm 04:28 PM

Leitfaden zur perfekten Zahl in Java. Hier besprechen wir die Definition, Wie prüft man die perfekte Zahl in Java?, Beispiele mit Code-Implementierung.

Weka in Java

Aug 30, 2024 pm 04:28 PM

Weka in Java

Aug 30, 2024 pm 04:28 PM

Leitfaden für Weka in Java. Hier besprechen wir die Einführung, die Verwendung von Weka Java, die Art der Plattform und die Vorteile anhand von Beispielen.

Smith-Nummer in Java

Aug 30, 2024 pm 04:28 PM

Smith-Nummer in Java

Aug 30, 2024 pm 04:28 PM

Leitfaden zur Smith-Zahl in Java. Hier besprechen wir die Definition: Wie überprüft man die Smith-Nummer in Java? Beispiel mit Code-Implementierung.

Fragen zum Java Spring-Interview

Aug 30, 2024 pm 04:29 PM

Fragen zum Java Spring-Interview

Aug 30, 2024 pm 04:29 PM

In diesem Artikel haben wir die am häufigsten gestellten Fragen zu Java Spring-Interviews mit ihren detaillierten Antworten zusammengestellt. Damit Sie das Interview knacken können.

Brechen oder aus Java 8 Stream foreach zurückkehren?

Feb 07, 2025 pm 12:09 PM

Brechen oder aus Java 8 Stream foreach zurückkehren?

Feb 07, 2025 pm 12:09 PM

Java 8 führt die Stream -API ein und bietet eine leistungsstarke und ausdrucksstarke Möglichkeit, Datensammlungen zu verarbeiten. Eine häufige Frage bei der Verwendung von Stream lautet jedoch: Wie kann man von einem Foreach -Betrieb brechen oder zurückkehren? Herkömmliche Schleifen ermöglichen eine frühzeitige Unterbrechung oder Rückkehr, aber die Stream's foreach -Methode unterstützt diese Methode nicht direkt. In diesem Artikel werden die Gründe erläutert und alternative Methoden zur Implementierung vorzeitiger Beendigung in Strahlverarbeitungssystemen erforscht. Weitere Lektüre: Java Stream API -Verbesserungen Stream foreach verstehen Die Foreach -Methode ist ein Terminalbetrieb, der einen Vorgang für jedes Element im Stream ausführt. Seine Designabsicht ist

Zeitstempel für Datum in Java

Aug 30, 2024 pm 04:28 PM

Zeitstempel für Datum in Java

Aug 30, 2024 pm 04:28 PM

Anleitung zum TimeStamp to Date in Java. Hier diskutieren wir auch die Einführung und wie man Zeitstempel in Java in ein Datum konvertiert, zusammen mit Beispielen.

Java -Programm, um das Kapselvolumen zu finden

Feb 07, 2025 am 11:37 AM

Java -Programm, um das Kapselvolumen zu finden

Feb 07, 2025 am 11:37 AM

Kapseln sind dreidimensionale geometrische Figuren, die aus einem Zylinder und einer Hemisphäre an beiden Enden bestehen. Das Volumen der Kapsel kann berechnet werden, indem das Volumen des Zylinders und das Volumen der Hemisphäre an beiden Enden hinzugefügt werden. In diesem Tutorial wird erörtert, wie das Volumen einer bestimmten Kapsel in Java mit verschiedenen Methoden berechnet wird. Kapselvolumenformel Die Formel für das Kapselvolumen lautet wie folgt: Kapselvolumen = zylindrisches Volumenvolumen Zwei Hemisphäre Volumen In, R: Der Radius der Hemisphäre. H: Die Höhe des Zylinders (ohne die Hemisphäre). Beispiel 1 eingeben Radius = 5 Einheiten Höhe = 10 Einheiten Ausgabe Volumen = 1570,8 Kubikeinheiten erklären Berechnen Sie das Volumen mithilfe der Formel: Volumen = π × R2 × H (4

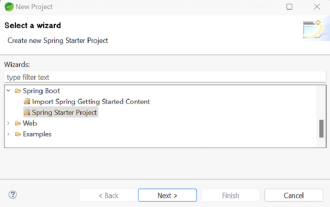

Wie führe ich Ihre erste Spring -Boot -Anwendung in der Spring Tool Suite aus?

Feb 07, 2025 pm 12:11 PM

Wie führe ich Ihre erste Spring -Boot -Anwendung in der Spring Tool Suite aus?

Feb 07, 2025 pm 12:11 PM

Spring Boot vereinfacht die Schaffung robuster, skalierbarer und produktionsbereiteter Java-Anwendungen, wodurch die Java-Entwicklung revolutioniert wird. Der Ansatz "Übereinkommen über Konfiguration", der dem Feder -Ökosystem inhärent ist, minimiert das manuelle Setup, Allo