Golang lernt die Sicherheit von Webanwendungen

Mit der rasanten Entwicklung des Internets wurden immer mehr Webanwendungen entwickelt, darunter auch einige Anwendungen auf kommerzieller Ebene. Allerdings ist die Sicherheit von Webanwendungen zu einem wichtigen Thema geworden, das dringend gelöst werden muss. Während der Entwicklung von Webanwendungen sollten wir einige bewährte Sicherheitspraktiken befolgen, um sicherzustellen, dass unsere Anwendungen nicht anfällig für Hacker sind.

In diesem Artikel untersuchen wir die Sicherheit beim Schreiben von Webanwendungen mit Golang. Zunächst besprechen wir die Grundkonzepte der Webanwendungssicherheit sowie die verschiedenen möglichen Angriffsvektoren. Anschließend behandeln wir einige bewährte Sicherheitspraktiken, die Sie beim Schreiben von Webanwendungen mit Golang befolgen sollten.

Grundlegende Konzepte der Webanwendungssicherheit

Webanwendungssicherheit bedeutet sicherzustellen, dass die Anwendung vor böswilligen Angriffen oder Hackern geschützt ist. Dies erfordert, dass wir Fragen der Anwendungssicherheit berücksichtigen und Sicherheitsstrategien entwickeln, um Anwendungen vor Angriffen zu schützen.

Wenn es um die Sicherheit von Webanwendungen geht, sind hier einige wichtige Konzepte:

- Authentifizierung

Authentifizierung ist der Prozess der Überprüfung der Identität eines Benutzers und der Autorisierung des Benutzers für den Zugriff auf Ressourcen. Webanwendungen müssen sicherstellen, dass nur autorisierte Benutzer auf vertrauliche Ressourcen innerhalb der Anwendung zugreifen können. Zu diesem Zweck können wir verschiedene Authentifizierungsmethoden verwenden, wie z. B. Benutzername/Passwort-Authentifizierung, Single Sign-On (SSO), OAuth usw.

- Autorisierung

Autorisierung ist der Prozess der Bestätigung, ob einem Benutzer Zugriff auf eine Ressource gewährt wird. In Webanwendungen sollten wir unterschiedliche Berechtigungen für verschiedene Benutzergruppen festlegen. Admin-Benutzer können beispielsweise auf alle Daten zugreifen und diese ändern, während allgemeine Benutzer nur auf ihre eigenen Daten zugreifen können.

- Sitzungsverwaltung

Sitzungsverwaltung ist der Prozess der Verfolgung von Benutzeraktivitäten in einer Webanwendung. Bei Webanwendungen werden Sitzungsdaten serverseitig gespeichert. Server sollten sicherstellen, dass Sitzungsdaten nicht manipuliert oder gefälscht werden.

- Eingabevalidierung

Eingabevalidierung ist der Prozess, der sicherstellt, dass Benutzereingaben keinen bösartigen oder gefährlichen Code enthalten. In einer Webanwendung sollten alle Eingaben (wie Formulare, URL-Parameter, Cookies usw.) überprüft werden. Zu diesem Zweck können wir verschiedene Mechanismen zur Eingabevalidierung einsetzen, z. B. die Überprüfung der Eingabelänge, die Validierung des Eingabeformats usw.

- Datenspeicherung

Datenspeichersicherheit ist der Prozess, der dafür sorgt, dass sensible Daten geschützt und vor illegalem Zugriff geschützt werden. Bei Webanwendungen ist die Datenspeicherung sehr wichtig. Um die Datensicherheit zu schützen, sollten wir Methoden wie verschlüsselte Speicherdaten, Zugriffskontrolle und Sicherung wichtiger Daten verwenden, um die Datenintegrität und Vertraulichkeit sicherzustellen.

Diese Grundkonzepte decken wichtige Aspekte der Webanwendungssicherheit ab. Welche Art von Angriffen könnten also die Sicherheit von Webanwendungen gefährden?

Angriffsmethoden für Webanwendungen

Webanwendungen können verschiedenen Angriffen ausgesetzt sein, die zu Datenverlust, Serverabsturz oder Anwendungskontrolle führen können. Hier sind mehrere mögliche Angriffsmethoden:

- SQL-Injection

SQL-Injection bedeutet, dass Hacker den Eingabedaten bösartigen Code hinzufügen, um die Datenbank dazu zu verleiten, nicht autorisierte Vorgänge auszuführen. Angreifer können die Anmeldeauthentifizierung umgehen, auf vertrauliche Daten zugreifen oder sogar Daten in der Datenbank durch SQL-Injection ändern.

- XSS-Angriff

XSS-Angriff bezeichnet einen Angreifer, der bösartigen Code in eine Webseite einschleust und den Browser des Benutzers dazu veranlasst, den Code auszuführen. Angreifer können diese Methode nutzen, um Cookies, Passwörter oder andere sensible Daten der Benutzer zu stehlen.

- CSRF-Angriff

CSRF-Angriff bezieht sich darauf, dass der Angreifer den Benutzer dazu verleitet, während der Ausführung eine bestimmte Anfrage zu senden, beispielsweise das Benutzerkonto illegal zu ändern, während der Benutzer angemeldet ist.

- File-Traversal-Angriff

Bei einem File-Traversal-Angriff versucht ein Angreifer, auf eine nicht autorisierte Datei oder ein nicht autorisiertes Verzeichnis zuzugreifen, indem er einen Fehler im Dateisystem entdeckt, um Zugriff auf die Datei zu erhalten.

- DOS/DDOS-Angriff

DOS/DDOS-Angriff bedeutet, dass der Angreifer eine große Menge Netzwerkverkehr erzeugt und eine große Anzahl von Anfragen an den Webserver sendet, was dazu führt, dass der Server abstürzt oder den normalen Datenverkehr nicht verarbeiten kann.

Diese Angriffe kommen sehr häufig vor und wir sollten verschiedene Best Practices für die Sicherheit übernehmen, um zu verhindern, dass sie unsere Webanwendungen beeinträchtigen.

Bewährte Sicherheitspraktiken beim Schreiben von Webanwendungen in Golang

Beim Schreiben von Webanwendungen in Golang sollten wir die folgenden bewährten Sicherheitspraktiken befolgen:

- Web-Frameworks verwenden

Für Golang sind viele Web-Frameworks verfügbar. Als Alternative: Die Verwendung eines Frameworks kann Entwicklern helfen, ihren Code besser zu verwalten und Sicherheitsmechanismen gegen Angriffe bereitzustellen. Es wird empfohlen, Webframeworks wie Gin, Echo oder Revel zu verwenden.

- Eingabevalidierung

Golang bietet viele Eingabevalidierungspakete wie Go-Validator usw. Die Eingabevalidierung ist eine wichtige Methode zur Überprüfung aller Eingaben, um sicherzustellen, dass sie keinen Schadcode enthalten.

- Verwenden, um automatisches Matching-Routing zu verhindern

Wenn in Golang die Anforderungs-URL mit der Routen-URL übereinstimmt, rufen Web-Frameworks wie Gin automatisch die Verarbeitungsfunktion der Anforderung auf. Ein Angreifer könnte diese Funktion nutzen, um zu versuchen, von einer Anwendung festgelegte Berechtigungen zu umgehen. Wir empfehlen daher, den automatischen Routenabgleich zu deaktivieren.

- Mehrfache Authentifizierung

Stellen Sie die Multi-Faktor-Authentifizierung sicher, um sensible Daten zu schützen. Administratoren können sich beispielsweise anmelden und vertrauliche Vorgänge ausführen, während andere Benutzer nur ihre eigenen Daten einsehen können.

- Kodierungsmechanismus verwenden

Es wird empfohlen, beim Empfangen oder Senden von Daten in Webanwendungen den Kodierungsmechanismus zu verwenden. Dies verhindert XSS-Angriffe. Verwenden Sie in Golang das Paket html/template, um Daten ordnungsgemäß zu kodieren und XSS-Angriffe zu verhindern.

- HTTPS verwenden

HTTPS ist ein sicheres Protokoll, das Transport Layer Security (TLS) zum Schutz der Datenübertragung verwendet. Um sensible Daten in Webanwendungen zu schützen, empfehlen wir die Verwendung des HTTPS-Protokolls.

- Sicherheitstests

Sicherheitstests von Anwendungen sind sehr wichtig. Beim Schreiben von Webanwendungen mit Golang wird empfohlen, Black-Box- und White-Box-Tests durchzuführen, um zu bestätigen, ob das System gängigen Angriffsmethoden widerstehen kann. Dies kann dabei helfen, Hintertüren, Schwachstellen und andere Sicherheitsprobleme zu finden und zu beheben.

Fazit

In diesem Artikel haben wir die Sicherheitsprobleme beim Schreiben von Webanwendungen mit Golang untersucht. Wir lernten die grundlegenden Konzepte der Webanwendungssicherheit, mögliche Angriffe und die Verwendung bewährter Sicherheitspraktiken kennen, um diese Angriffe zu vermeiden. Indem wir diese Best Practices befolgen, können wir unsere Anwendungen vor böswilligen Angriffen und Hackern schützen.

Das obige ist der detaillierte Inhalt vonGolang lernt die Sicherheit von Webanwendungen. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1382

1382

52

52

Shazam-App funktioniert nicht auf dem iPhone: Fix

Jun 08, 2024 pm 12:36 PM

Shazam-App funktioniert nicht auf dem iPhone: Fix

Jun 08, 2024 pm 12:36 PM

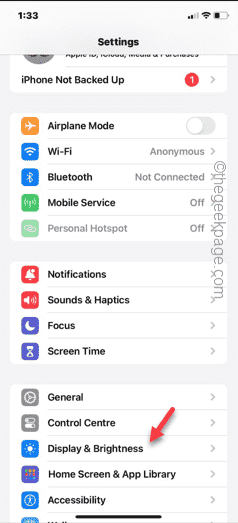

Haben Sie Probleme mit der Shazam-App auf dem iPhone? Shazam hilft Ihnen, Lieder zu finden, indem Sie sie anhören. Wenn Shazam jedoch nicht richtig funktioniert oder den Song nicht erkennt, müssen Sie den Fehler manuell beheben. Die Reparatur der Shazam-App wird nicht lange dauern. Befolgen Sie also, ohne noch mehr Zeit zu verlieren, die folgenden Schritte, um Probleme mit der Shazam-App zu beheben. Fix 1 – Deaktivieren Sie die Funktion für fetten Text. Fetter Text auf dem iPhone kann der Grund dafür sein, dass Shazam nicht richtig funktioniert. Schritt 1 – Sie können dies nur über Ihre iPhone-Einstellungen tun. Also, öffnen Sie es. Schritt 2 – Als nächstes öffnen Sie dort die Einstellungen „Anzeige & Helligkeit“. Schritt 3 – Wenn Sie feststellen, dass „Fetttext“ aktiviert ist

Wie kann ich Dateien mit Golang sicher lesen und schreiben?

Jun 06, 2024 pm 05:14 PM

Wie kann ich Dateien mit Golang sicher lesen und schreiben?

Jun 06, 2024 pm 05:14 PM

Das sichere Lesen und Schreiben von Dateien in Go ist von entscheidender Bedeutung. Zu den Richtlinien gehören: Überprüfen von Dateiberechtigungen, Schließen von Dateien mithilfe von Verzögerungen, Validieren von Dateipfaden, Verwenden von Kontext-Timeouts. Das Befolgen dieser Richtlinien gewährleistet die Sicherheit Ihrer Daten und die Robustheit Ihrer Anwendungen.

Wie konfiguriere ich den Verbindungspool für die Golang-Datenbankverbindung?

Jun 06, 2024 am 11:21 AM

Wie konfiguriere ich den Verbindungspool für die Golang-Datenbankverbindung?

Jun 06, 2024 am 11:21 AM

Wie konfiguriere ich Verbindungspooling für Go-Datenbankverbindungen? Verwenden Sie den DB-Typ im Datenbank-/SQL-Paket, um eine Datenbankverbindung zu erstellen. Legen Sie MaxOpenConns fest, um die maximale Anzahl gleichzeitiger Verbindungen festzulegen. Legen Sie ConnMaxLifetime fest, um den maximalen Lebenszyklus der Verbindung festzulegen.

Golang Framework vs. Go Framework: Vergleich der internen Architektur und externen Funktionen

Jun 06, 2024 pm 12:37 PM

Golang Framework vs. Go Framework: Vergleich der internen Architektur und externen Funktionen

Jun 06, 2024 pm 12:37 PM

Der Unterschied zwischen dem GoLang-Framework und dem Go-Framework spiegelt sich in der internen Architektur und den externen Funktionen wider. Das GoLang-Framework basiert auf der Go-Standardbibliothek und erweitert deren Funktionalität, während das Go-Framework aus unabhängigen Bibliotheken besteht, um bestimmte Zwecke zu erreichen. Das GoLang-Framework ist flexibler und das Go-Framework ist einfacher zu verwenden. Das GoLang-Framework hat einen leichten Leistungsvorteil und das Go-Framework ist skalierbarer. Fall: Gin-Gonic (Go-Framework) wird zum Erstellen der REST-API verwendet, während Echo (GoLang-Framework) zum Erstellen von Webanwendungen verwendet wird.

Wie speichere ich JSON-Daten in einer Datenbank in Golang?

Jun 06, 2024 am 11:24 AM

Wie speichere ich JSON-Daten in einer Datenbank in Golang?

Jun 06, 2024 am 11:24 AM

JSON-Daten können mithilfe der gjson-Bibliothek oder der json.Unmarshal-Funktion in einer MySQL-Datenbank gespeichert werden. Die gjson-Bibliothek bietet praktische Methoden zum Parsen von JSON-Feldern, und die Funktion json.Unmarshal erfordert einen Zieltypzeiger zum Unmarshalieren von JSON-Daten. Bei beiden Methoden müssen SQL-Anweisungen vorbereitet und Einfügevorgänge ausgeführt werden, um die Daten in der Datenbank beizubehalten.

Was sind die Best Practices für die Fehlerbehandlung im Golang-Framework?

Jun 05, 2024 pm 10:39 PM

Was sind die Best Practices für die Fehlerbehandlung im Golang-Framework?

Jun 05, 2024 pm 10:39 PM

Best Practices: Erstellen Sie benutzerdefinierte Fehler mit klar definierten Fehlertypen (Fehlerpaket). Stellen Sie weitere Details bereit. Protokollieren Sie Fehler ordnungsgemäß. Geben Sie Fehler korrekt weiter und vermeiden Sie das Ausblenden oder Unterdrücken. Wrappen Sie Fehler nach Bedarf, um Kontext hinzuzufügen

Wie finde ich den ersten Teilstring, der mit einem regulären Golang-Ausdruck übereinstimmt?

Jun 06, 2024 am 10:51 AM

Wie finde ich den ersten Teilstring, der mit einem regulären Golang-Ausdruck übereinstimmt?

Jun 06, 2024 am 10:51 AM

Die FindStringSubmatch-Funktion findet die erste Teilzeichenfolge, die mit einem regulären Ausdruck übereinstimmt: Die Funktion gibt ein Segment zurück, das die passende Teilzeichenfolge enthält, wobei das erste Element die gesamte übereinstimmende Zeichenfolge und die nachfolgenden Elemente einzelne Teilzeichenfolgen sind. Codebeispiel: regexp.FindStringSubmatch(text,pattern) gibt einen Ausschnitt übereinstimmender Teilzeichenfolgen zurück. Praktischer Fall: Es kann verwendet werden, um den Domänennamen in der E-Mail-Adresse abzugleichen, zum Beispiel: email:="user@example.com", pattern:=@([^\s]+)$, um die Übereinstimmung des Domänennamens zu erhalten [1].

Wie löst man häufige Sicherheitsprobleme im Golang-Framework?

Jun 05, 2024 pm 10:38 PM

Wie löst man häufige Sicherheitsprobleme im Golang-Framework?

Jun 05, 2024 pm 10:38 PM

So beheben Sie häufige Sicherheitsprobleme im Go-Framework Angesichts der weit verbreiteten Einführung des Go-Frameworks in der Webentwicklung ist die Gewährleistung seiner Sicherheit von entscheidender Bedeutung. Im Folgenden finden Sie eine praktische Anleitung zur Lösung häufiger Sicherheitsprobleme mit Beispielcode: 1. SQL-Injection Verwenden Sie vorbereitete Anweisungen oder parametrisierte Abfragen, um SQL-Injection-Angriffe zu verhindern. Beispiel: constquery="SELECT*FROMusersWHEREusername=?"stmt,err:=db.Prepare(query)iferr!=nil{//Handleerror}err=stmt.QueryR