Betrieb und Instandhaltung

Betrieb und Instandhaltung

Betrieb und Wartung von Linux

Betrieb und Wartung von Linux

Methoden und Techniken zum Debuggen und Lösen von Linux-Netzwerksicherheitsproblemen

Methoden und Techniken zum Debuggen und Lösen von Linux-Netzwerksicherheitsproblemen

Methoden und Techniken zum Debuggen und Lösen von Linux-Netzwerksicherheitsproblemen

So debuggen und lösen Sie Netzwerksicherheitsprobleme in Linux-Systemen

Mit der rasanten Entwicklung des Internets ist Netzwerksicherheit zu einem immer wichtigeren Thema geworden. Als eines der beliebtesten Betriebssysteme bieten Linux-Systeme gewisse Vorteile bei der Netzwerksicherheit. Allerdings sind auch Linux-Systeme nicht völlig immun gegen Cyberangriffe. Daher ist es wichtig zu wissen, wie man Netzwerksicherheitsprobleme in Linux-Systemen debuggt und löst.

In diesem Artikel werden einige häufige Netzwerksicherheitsprobleme vorgestellt und einige Vorschläge und Tipps zum Debuggen und Lösen dieser Probleme bereitgestellt.

- Netzwerk-Scannen

Netzwerk-Scannen ist eine der am häufigsten von Hackern verwendeten Einbruchsmethoden. Durch das Scannen des Netzwerks können Hacker Informationen über das System erhalten und versuchen, Schwachstellen im System auszunutzen. Um Netzwerk-Scan-Probleme zu beheben und zu beheben, können Sie die folgenden Maßnahmen ergreifen: - Führen Sie regelmäßig Netzwerk-Scans durch und zeichnen Sie die Scan-Ergebnisse auf. Dies hilft, ungewöhnliche Aktivitäten und potenzielle Sicherheitsrisiken zu erkennen.

- Installieren und konfigurieren Sie eine Firewall, um unbefugten Zugriff auf das Netzwerk zu verhindern.

- Schließen Sie unnötige Netzwerkdienste und Ports, um die Angriffsfläche des Systems zu verringern.

- Schwache Passwörter

Schwache Passwörter können von Hackern leicht geknackt und verwendet werden, um sich unbefugten Zugriff auf das System zu verschaffen. Um das Problem schwacher Passwörter zu lösen, sollten folgende Maßnahmen ergriffen werden: - Verwenden Sie komplexe Passwörter. Passwörter sollten Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen enthalten und eine ausreichende Länge haben.

- Ändern Sie Ihr Passwort regelmäßig. Passwörter sollten mindestens alle drei Monate geändert werden.

- Es ist verboten, häufig verwendete Passwörter und leicht zu erratende Passwörter zu verwenden.

- Malware und Viren

Malware und Viren können Ihr System beschädigen und zu Datenverlust oder -lecks führen. Um Malware- und Virenprobleme zu beheben, können Sie Folgendes tun: - Installieren und aktualisieren Sie Antivirensoftware. Scannen Sie das System regelmäßig, um potenzielle Bedrohungen zu erkennen und zu entfernen.

- Laden und installieren Sie Software nur von vertrauenswürdigen Quellen.

- Vermeiden Sie das Öffnen von E-Mail-Anhängen aus unbekannten Quellen, da diese möglicherweise Malware enthalten.

- Denial-of-Service-Angriffe

Denial-of-Service-Angriffe zielen darauf ab, die ordnungsgemäße Funktion eines Systems durch Überlastung der Systemressourcen zu beeinträchtigen. Um das Problem von Denial-of-Service-Angriffen zu lösen, können Sie folgende Maßnahmen ergreifen: - Konfigurieren Sie eine Firewall, um den Zugriff auf Systemressourcen einzuschränken.

- Überwachen Sie die Systemleistung und identifizieren Sie ungewöhnliche Verkehrsmuster. Wenn ungewöhnlicher Datenverkehr entdeckt wird, sollten rechtzeitig Maßnahmen zur Bewältigung des Angriffs ergriffen werden.

- Verwenden Sie Tools zur Verkehrsanalyse, um böswilligen Datenverkehr zu erkennen und zu blockieren.

- Social Engineering

Social Engineering ist eine Angriffsmethode, die durch Täuschung und Manipulation menschlichen Verhaltens an sensible Informationen gelangt. Um Social-Engineering-Probleme anzugehen, können Sie die folgenden Schritte unternehmen: - Schulen Sie Mitarbeiter zum Thema Sicherheit, um ihre Fähigkeit zu verbessern, Social Engineering zu erkennen und zu verhindern.

- Implementieren Sie starke Authentifizierungsmechanismen, um sicherzustellen, dass nur autorisiertes Personal Zugriff auf das System hat.

- Überprüfen und aktualisieren Sie regelmäßig die Sicherheitsrichtlinien des Systems.

Beim Debuggen und Beheben von Netzwerksicherheitsproblemen in Linux-Systemen müssen Sie den Systemprotokollen große Aufmerksamkeit schenken und Tools verwenden, um potenzielle Risiken und Schwachstellen zu identifizieren. Darüber hinaus werden regelmäßig Systemupdates und Patchinstallationen durchgeführt, um die Systemsicherheit zu gewährleisten.

Kurz gesagt, Netzwerksicherheitsprobleme sind eine ewige Herausforderung für Linux-Systeme. Nur wenn wir wachsam bleiben und geeignete Sicherheitsmaßnahmen ergreifen, können wir Netzwerksicherheitsprobleme effektiv beheben und lösen sowie Systeme und Daten vor Angriffen schützen.

Das obige ist der detaillierte Inhalt vonMethoden und Techniken zum Debuggen und Lösen von Linux-Netzwerksicherheitsproblemen. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1677

1677

14

14

1431

1431

52

52

1334

1334

25

25

1280

1280

29

29

1257

1257

24

24

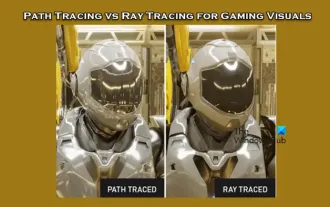

Pfadverfolgung und Raytracing für visuelle Spieleffekte

Feb 19, 2024 am 11:36 AM

Pfadverfolgung und Raytracing für visuelle Spieleffekte

Feb 19, 2024 am 11:36 AM

Die Entscheidung, Path Tracing oder Raytracing zu verwenden, ist für Spieleentwickler eine entscheidende Entscheidung. Obwohl beide optisch eine gute Leistung erbringen, gibt es einige Unterschiede in der praktischen Anwendung. Daher müssen Spielebegeisterte die Vor- und Nachteile beider sorgfältig abwägen, um festzustellen, welche Technologie besser geeignet ist, um die gewünschten visuellen Effekte zu erzielen. Was ist Raytracing? Raytracing ist eine komplexe Rendering-Technik, mit der die Ausbreitung und Interaktion von Licht in virtuellen Umgebungen simuliert wird. Im Gegensatz zu herkömmlichen Rasterisierungsmethoden erzeugt Raytracing realistische Licht- und Schatteneffekte, indem es den Weg des Lichts verfolgt und so ein realistischeres visuelles Erlebnis bietet. Diese Technologie erzeugt nicht nur realistischere Bilder, sondern simuliert auch komplexere Lichteffekte, wodurch Szenen realistischer und lebendiger wirken. seine Hauptkonzepte

Fehler 87 verhindert die Installation des Patches kb4474419

Jan 03, 2024 pm 03:28 PM

Fehler 87 verhindert die Installation des Patches kb4474419

Jan 03, 2024 pm 03:28 PM

Bei einem Problem mit dem Patch kb4474419 können keine automatischen Updates durchgeführt werden. Im Allgemeinen wird das Problem durch erneutes Herunterladen und Installieren des Patches behoben. Viele Freunde haben jedoch berichtet, dass bei ihnen Installationsfehler aufgetreten sind. Schauen wir uns die Lösung an. kb4474419-Patch-Installationsfehler 87: 1. Klicken Sie zunächst auf das Portal, um den neuesten kb4474419-Patch herunterzuladen. 2. Entpacken Sie die heruntergeladenen komprimierten Paketressourcen. 3. Sie können die Eingabeaufforderung mit der Tastenkombination „win+R“ öffnen und dann „cmd“ eingeben. Sie können auch „Eingabeaufforderung“ in die Systemsuche eingeben und als Administrator ausführen. 4. Geben Sie zunächst C:\Windows\System32 ein und geben Sie ein

So deinstallieren Sie Win10-Patches

Dec 25, 2023 pm 08:49 PM

So deinstallieren Sie Win10-Patches

Dec 25, 2023 pm 08:49 PM

Nachdem das System gepatcht wurde, bleiben diese Patches auf dem Computer und belegen mit der Zeit viel Speicher. Daher möchten viele Benutzer wissen, wie man Win10-Patches deinstalliert. So deinstallieren Sie den Win10-Patch: 1. Klicken Sie zuerst auf die untere linke Ecke, um zu starten, suchen Sie dann nach „Windows-System“ und öffnen Sie die „Systemsteuerung“. 2. Klicken Sie dann unten auf „Programm deinstallieren“. 3. Klicken Sie dann links auf „Installierte Updates anzeigen“. 4. Jetzt können Sie alle Patches sehen, klicken Sie mit der rechten Maustaste und klicken Sie auf „Deinstallieren“.

So verwenden Sie die Protokollierung, um die Programmausführung in C# zu verfolgen

Oct 09, 2023 pm 03:51 PM

So verwenden Sie die Protokollierung, um die Programmausführung in C# zu verfolgen

Oct 09, 2023 pm 03:51 PM

Für die Verwendung der Protokollierung zum Verfolgen des Programmbetriebs in C# sind spezifische Codebeispiele erforderlich. Einführung: Bei der Entwicklung von Software ist es häufig erforderlich, den Programmbetrieb zu verfolgen und aufzuzeichnen, damit das Problem genau gefunden werden kann, wenn ein Problem auftritt. Die Protokollierung ist ein wichtiges technisches Mittel, mit dem der Betriebsstatus, Fehlerinformationen und Debugging-Informationen des Programms aufgezeichnet werden können, um die Lokalisierung von Abweichungen und die Fehlerbehebung zu erleichtern. In diesem Artikel wird erläutert, wie Sie die Protokollierung verwenden, um den Betrieb des Programms in C# zu verfolgen, und es werden spezifische Codebeispiele bereitgestellt. 1. Auswahl an Protokollierungsbibliotheken In C# gibt es viele hervorragende

Was tun, wenn der Win7-Update-Patch den Fehlercode 0x80070643 anzeigt?

Jun 29, 2023 pm 12:58 PM

Was tun, wenn der Win7-Update-Patch den Fehlercode 0x80070643 anzeigt?

Jun 29, 2023 pm 12:58 PM

Was soll ich tun, wenn der Win7-Update-Patch den Fehlercode 0x80070643 anzeigt? Bei der Aktualisierung des Windows 7-Systems handelt es sich um eine Möglichkeit, die neuesten Aktualisierungspatches auf Computern zu installieren. In letzter Zeit ist jedoch bei einigen Win7-Benutzern der Fehlercode 0x80070643 aufgetreten ? Viele Freunde wissen nicht, wie man im Detail vorgeht. Der Editor hat die Lösungen für den Win7-Update-Patch-Fehlercode 0x80070643 zusammengestellt. Wenn Sie interessiert sind, folgen Sie dem Editor, um einen Blick darauf zu werfen. Lösung für den Win7-Update-Patch-Fehlercode 0x80070643 1. Öffnen Sie das Startmenü auf dem Desktop.

Update-Patch für Win11 KB5035942 veröffentlicht: Mehrere neue Verknüpfungsmethoden hinzugefügt

Mar 28, 2024 am 11:20 AM

Update-Patch für Win11 KB5035942 veröffentlicht: Mehrere neue Verknüpfungsmethoden hinzugefügt

Mar 28, 2024 am 11:20 AM

Neue Eigenschaften! Dieses Update führt Sprachverknüpfungen oder benutzerdefinierte Befehle ein. Sie können damit eigene Befehle in unterstützten englischen Dialekten erstellen. Sagen Sie zunächst „Was kann ich sagen“ und klicken Sie im linken Bereich auf die Registerkarte „Sprachverknüpfungen“. Sie können auch den Befehl „Sprachverknüpfungen anzeigen“ verwenden, um die Seite „Sprachverknüpfungen“ zu öffnen. Klicken Sie auf Neue Verknüpfung erstellen. Erstellen Sie Befehle mithilfe von Sprache oder anderen Eingaben. Geben Sie ihm einen Namen und wählen Sie eine oder mehrere Aktionen aus. Nachdem Sie die erforderlichen Informationen eingegeben haben, klicken Sie auf Erstellen. Der Befehl ist jetzt verfügbar. Um alle von Ihnen erstellten Sprachverknüpfungen anzuzeigen, gehen Sie zur Befehlshilfeseite oder verwenden Sie einen Sprachbefehl, um Sprachverknüpfungen anzuzeigen. Neue Funktionen des Erzählers! Sie können jetzt vor dem Herunterladen eine Vorschau von zehn natürlichen Stimmen anhören. Liste siehe September 2023

Implementierungsmethode der Bestellstatus-Tracking-Funktion des in PHP entwickelten Lebensmitteleinkaufssystems

Nov 02, 2023 pm 02:28 PM

Implementierungsmethode der Bestellstatus-Tracking-Funktion des in PHP entwickelten Lebensmitteleinkaufssystems

Nov 02, 2023 pm 02:28 PM

Implementierungsmethode für die Funktion zur Verfolgung des Bestellstatus des in PHP entwickelten Gemüseeinkaufssystems Mit der rasanten Entwicklung des E-Commerce beginnen immer mehr Menschen, Dinge des täglichen Bedarfs online zu kaufen, darunter Zutaten und Gemüse des täglichen Bedarfs. Um den Benutzern den Kauf von Gemüse zu erleichtern, sind viele Gemüseeinkaufssysteme entstanden, die den Benutzern Online-Einkaufs-, Zahlungs- und Lieferdienste bieten. Im Lebensmitteleinkaufssystem ist die Funktion zur Verfolgung des Bestellstatus besonders wichtig, die es Benutzern ermöglicht, den Status ihrer Bestellungen in Echtzeit zu verstehen und so das Einkaufserlebnis des Benutzers zu verbessern. In diesem Artikel wird die Implementierung der in PHP entwickelten Funktion zur Verfolgung des Bestellstatus des Lebensmitteleinkaufssystems vorgestellt.

Ausführliche Erläuterung der Bedienungsanleitung für das Win11-Patch-Update

Dec 28, 2023 am 09:41 AM

Ausführliche Erläuterung der Bedienungsanleitung für das Win11-Patch-Update

Dec 28, 2023 am 09:41 AM

Wenn wir bei der Verwendung von Win11 auf Fehler stoßen, kann dies daran liegen, dass das System nicht aktualisiert wurde. Wir können versuchen, das Win11-Patch-Update in den Systemeinstellungen zu installieren, um es zu beheben und neue Funktionen zu erhalten. Ausführliches Tutorial zum Win11-Patch-Update: 1. Zuerst klicken wir auf das „Windows-Logo“ in der Taskleiste 2. Öffnen Sie dann die „Einstellungen“ 3. Klicken Sie dann auf „Windows Update“ in der unteren linken Ecke 4. Nach der Eingabe, Klicken Sie auf „Nach Updates suchen“. Updates werden automatisch gesucht, heruntergeladen und installiert. 5. Wenn das Update abgeschlossen ist und Sie neu starten möchten, klicken Sie auf „Jetzt neu starten“. 6. Nachdem der Neustart abgeschlossen ist, können Sie das neueste Win11 installieren.