Betrieb und Instandhaltung

Betrieb und Instandhaltung

Betrieb und Wartung von Linux

Betrieb und Wartung von Linux

So implementieren Sie mithilfe der Schlüsselauthentifizierung eine sicherere SSH-Anmeldung auf dem CentOS-Server

So implementieren Sie mithilfe der Schlüsselauthentifizierung eine sicherere SSH-Anmeldung auf dem CentOS-Server

So implementieren Sie mithilfe der Schlüsselauthentifizierung eine sicherere SSH-Anmeldung auf dem CentOS-Server

So nutzen Sie die Schlüsselauthentifizierung, um eine sicherere SSH-Anmeldung auf dem CentOS-Server zu erreichen

Bei der Serververwaltung ist die Gewährleistung der Systemsicherheit von entscheidender Bedeutung. SSH (Secure Shell) ist ein verschlüsseltes Netzwerkprotokoll, das für die Remote-Anmeldung bei Linux- und UNIX-Servern verwendet wird. Um die Sicherheit des Servers weiter zu erhöhen, können wir anstelle der Passwortanmeldung eine Schlüsselauthentifizierung verwenden. In diesem Artikel wird erläutert, wie Sie eine sicherere SSH-Anmeldung auf einem CentOS-Server implementieren, und entsprechende Codebeispiele bereitgestellt.

Schritt 1: Schlüsselpaar generieren

Generieren Sie zunächst ein Schlüsselpaar auf Ihrem lokalen Computer. Öffnen Sie ein Terminalfenster und geben Sie den folgenden Befehl ein:

ssh-keygen -t rsa

Dieser Befehl generiert ein Schlüsselpaar mithilfe des RSA-Algorithmus. Drücken Sie die Eingabetaste, um den Schlüsselspeicherpfad und den Dateinamen zu bestätigen. Anschließend werden Sie aufgefordert, das Passwort für Ihren Schlüssel einzugeben. Sie können ein Passwort festlegen oder es leer lassen und die Eingabetaste drücken, um mit der Generierung des Schlüssels fortzufahren.

Nach erfolgreicher Generierung finden Sie unter dem angegebenen Pfad zwei Dateien: id_rsa (privater Schlüssel) und id_rsa.pub (öffentlicher Schlüssel).

Schritt 2: Kopieren Sie den öffentlichen Schlüssel auf den Server

Kopieren Sie als Nächstes den öffentlichen Schlüssel auf den CentOS-Server. Kopieren Sie den öffentlichen Schlüssel mit dem folgenden Befehl auf den Server:

ssh-copy-id user@server_ip_address

Ersetzen Sie „user“ durch Ihren Benutzernamen auf dem CentOS-Server und „server_ip_address“ durch die IP-Adresse des Servers. Zur Authentifizierung werden Sie aufgefordert, Ihr Passwort einzugeben.

Nach dem erfolgreichen Kopieren des öffentlichen Schlüssels erhalten Sie die folgende Ausgabe:

Number of key(s) added: 1

Schritt 3: SSH-Dienst konfigurieren

Öffnen Sie auf dem Server die SSH-Konfigurationsdatei, um sie einzurichten. Öffnen Sie die Datei mit dem folgenden Befehl:

sudo vi /etc/ssh/sshd_config

Suchen Sie nach der folgenden Zeile und stellen Sie sicher, dass sie nicht auskommentiert ist, und legen Sie den Wert wie folgt fest:

PubkeyAuthentication yes PasswordAuthentication no PermitRootLogin no

Das Entfernen von Kommentaren ermöglicht die Authentifizierung mit öffentlichem Schlüssel, deaktiviert die Kennwortauthentifizierung und verbietet die direkte Root-Anmeldung. Nachdem Sie Änderungen vorgenommen haben, speichern und schließen Sie die Datei.

Als nächstes starten Sie den SSH-Dienst neu, um die Änderungen zu übernehmen:

sudo systemctl restart sshd

Schritt 4: SSH-Anmeldung testen

Jetzt haben Sie die Konfiguration abgeschlossen. Mit dem folgenden Befehl können Sie testen, ob Ihre SSH-Anmeldung erfolgreich ist:

ssh user@server_ip_address

Ersetzen Sie „user“ durch Ihren Benutzernamen und „server_ip_address“ durch die IP-Adresse Ihres Servers. Das System wird versuchen, sich mit Ihrem privaten Schlüssel zu authentifizieren.

Wenn alles richtig eingerichtet ist, können Sie sich erfolgreich bei Ihrem CentOS-Server anmelden, ohne ein Passwort einzugeben.

Bonus-Tipp:

- Um die Sicherheit Ihres Servers weiter zu stärken, können Sie Passphrase verwenden, um Ihre privaten Schlüssel zu schützen. Selbst wenn der private Schlüssel gestohlen wird, kann die Authentifizierung auf diese Weise nicht bestanden werden.

- Stellen Sie sicher, dass die Berechtigungen der privaten Schlüsseldatei auf 600 eingestellt sind, was bedeutet, dass nur der Eigentümer lesen und schreiben kann.

- Verwenden Sie unterschiedliche Schlüsselpaare, um mehrere Benutzer zu authentifizieren.

- Ersetzen Sie Schlüsselpaare regelmäßig für zusätzliche Sicherheit.

Zusammenfassung:

Die Verwendung der Schlüsselauthentifizierung kann die Sicherheit des Servers erheblich verbessern und böswillige Anmeldungen und das Knacken von Passwörtern durch Brute-Force-Angriffe verhindern. Dieser Artikel beschreibt, wie Sie eine sicherere SSH-Anmeldung auf einem CentOS-Server implementieren und stellt entsprechende Codebeispiele bereit. Wenn Sie diese Schritte befolgen, können Sie ganz einfach die Schlüsselauthentifizierung für Ihren Server einrichten und Ihr System schützen.

Das obige ist der detaillierte Inhalt vonSo implementieren Sie mithilfe der Schlüsselauthentifizierung eine sicherere SSH-Anmeldung auf dem CentOS-Server. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

![Vollständiges Tutorial zu Telnet in Windows 11 [Installation/Aktivierung und Fehlerbehebung]](https://img.php.cn/upload/article/000/000/164/168476253791019.jpg?x-oss-process=image/resize,m_fill,h_207,w_330) Vollständiges Tutorial zu Telnet in Windows 11 [Installation/Aktivierung und Fehlerbehebung]

May 22, 2023 pm 09:35 PM

Vollständiges Tutorial zu Telnet in Windows 11 [Installation/Aktivierung und Fehlerbehebung]

May 22, 2023 pm 09:35 PM

<p>Telnet ist die Abkürzung für „Terminal Network“. Es handelt sich um ein Protokoll, mit dem Benutzer einen Computer mit einem lokalen Computer verbinden können. </p><p>Hier bezieht sich der lokale Computer auf das Gerät, das die Verbindung initiiert, und der mit dem lokalen Computer verbundene Computer wird als Remote-Computer bezeichnet. </p><p>Telnet läuft auf einem Client/Server-Prinzip und obwohl es veraltet ist, wird es auch im Jahr 2022 immer noch von vielen Menschen verwendet. Viele Menschen sind bereits auf das Betriebssystem Windows 11 umgestiegen, das neueste Betriebssystem von Microsoft. &

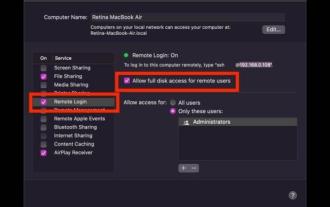

So führen Sie eine SSH-Verbindung vom iPad zum Mac durch

Apr 14, 2023 pm 12:22 PM

So führen Sie eine SSH-Verbindung vom iPad zum Mac durch

Apr 14, 2023 pm 12:22 PM

So führen Sie eine SSH-Verbindung vom iPad zum Mac durch Dies ist eine zweiteilige exemplarische Vorgehensweise. Zuerst aktivieren Sie den SSH-Server auf Ihrem Mac und verwenden dann die SSH-Client-App, um von Ihrem iPad aus eine Verbindung zu ihm herzustellen. Starten Sie auf einem Mac einen SSH-Server. Sie können einen SSH-Server auf Ihrem Mac aktivieren, indem Sie eine Funktion namens „Remote-Anmeldung“ aktivieren. Gehen Sie zu Apple-Menü > Systemeinstellungen > Freigabe > „Remote-Anmeldung“ aktivieren und aktivieren Sie das Kontrollkästchen „Remote-Benutzern vollen Zugriff auf die Festplatte erlauben“. Ihr Mac ist jetzt ein SSH-Server, der Ihnen eine Shell bietet, über die Sie eine Verbindung von Ihrem iPad aus herstellen können. Beachten

Python-Serverprogrammierung: Verwendung von Paramiko zur Implementierung des SSH-Remotebetriebs

Jun 18, 2023 pm 01:10 PM

Python-Serverprogrammierung: Verwendung von Paramiko zur Implementierung des SSH-Remotebetriebs

Jun 18, 2023 pm 01:10 PM

Mit der Entwicklung des Cloud Computing und des Internets der Dinge hat die Fernbedienung von Servern immer mehr an Bedeutung gewonnen. In Python können wir das Paramiko-Modul verwenden, um SSH-Remote-Operationen einfach zu implementieren. In diesem Artikel stellen wir die grundlegende Verwendung von Paramiko und die Verwendung von Paramiko in Python zur Fernverwaltung von Servern vor. Was ist Paramiko Paramiko ist ein Python-Modul für SSHv1 und SSHv2, mit dem SSH-Clients verbunden und gesteuert werden können

So verwenden Sie eine IP-Blacklist, um den Zugriff bösartiger IP-Adressen auf Ihren CentOS-Server zu blockieren

Jul 05, 2023 am 11:30 AM

So verwenden Sie eine IP-Blacklist, um den Zugriff bösartiger IP-Adressen auf Ihren CentOS-Server zu blockieren

Jul 05, 2023 am 11:30 AM

So verwenden Sie IP-Blacklists, um den Zugriff bösartiger IP-Adressen auf CentOS-Server zu verhindern. Im Internet betriebene Server sind häufig Angriffen bösartiger IP-Adressen ausgesetzt, und diese Angriffe können zu einer Verschlechterung der Serverleistung oder sogar zu Systemabstürzen führen. Um die Sicherheit und Stabilität des Servers zu schützen, bietet der CentOS-Server eine einfache und effektive Möglichkeit, den Zugriff von böswilligen IP-Adressen zu blockieren, nämlich mithilfe einer IP-Blacklist. Eine IP-Blacklist ist eine Liste von IP-Adressen, die als bedrohlich oder bösartig gelten. Wenn der Server Daten von dieser IP empfängt

OpenSSH unter Windows: Installations-, Konfigurations- und Nutzungshandbuch

Mar 08, 2024 am 09:31 AM

OpenSSH unter Windows: Installations-, Konfigurations- und Nutzungshandbuch

Mar 08, 2024 am 09:31 AM

Für die meisten Windows-Benutzer war Remote Desktop Protocol (RDP) schon immer die erste Wahl für die Fernverwaltung, da es eine benutzerfreundliche grafische Oberfläche bietet. Für Systemadministratoren, die eine detailliertere Kontrolle benötigen, ist SSH jedoch möglicherweise besser geeignet. Über SSH können Administratoren über die Befehlszeile mit Remote-Geräten interagieren, was die Verwaltungsarbeit effizienter gestalten kann. Der Vorteil von SSH liegt in seiner Sicherheit und Flexibilität, die es Administratoren erleichtert, Remote-Verwaltungs- und Wartungsarbeiten durchzuführen, insbesondere wenn sie mit einer großen Anzahl von Geräten arbeiten oder automatisierte Aufgaben ausführen. Während sich RDP in puncto Benutzerfreundlichkeit auszeichnet, ist SSH für Systemadministratoren hinsichtlich Leistung und Kontrolle überlegen. Bisher mussten Windows-Benutzer etwas ausleihen

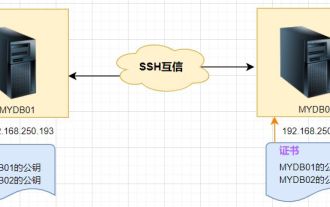

Konfiguration der gegenseitigen Vertrauensstellung bei der Linux-SSH-Anmeldung

Feb 19, 2024 pm 07:48 PM

Konfiguration der gegenseitigen Vertrauensstellung bei der Linux-SSH-Anmeldung

Feb 19, 2024 pm 07:48 PM

1. Der Zweck des gegenseitigen SSH-Vertrauens 1. Beim Aufbau eines Clusters ist gegenseitiges SSH-Vertrauen erforderlich, was einem bequemen Betrieb auf einem anderen Knoten förderlich ist. 2. Wenn Sie den SCP-Remote-Kopiervorgang verwenden, müssen Sie den Benutzernamen und das Kennwort des Zielservers eingeben. Zu diesem Zeitpunkt können Sie die gegenseitige SSH-Vertrauensstellung zwischen Linux-Servern konfigurieren, sodass Sie sich beim Betrieb zwischen mehreren Servern ohne Kennwort anmelden können Linux-Server. 2. Das Prinzip der gegenseitigen SSH-Vertrauenskonfiguration Kurz gesagt: Der Server speichert das Zertifikat des Zielhosts, sodass die Authentifizierung automatisch durchgeführt werden kann, ohne dass ein Kennwort eingegeben werden muss. 3. Schritte zur Konfiguration der gegenseitigen SSH-Vertrauensstellung 1. Jeder Knoten generiert sein eigenes öffentliches Schlüssel- und privates Schlüsselpaar. 2. Senden Sie Ihre öffentliche Schlüsseldatei an die andere Partei. 3. Überprüfen Sie, ob die gegenseitige Vertrauenskonfiguration erfolgreich ist. 4. Konfigurieren Sie hier die gegenseitige SSH-Vertrauensstellung mit MYDB01 und

So stellen Sie mithilfe von Python basierend auf SSH eine Remoteverbindung zur MySQL-Datenbank her

May 27, 2023 pm 04:07 PM

So stellen Sie mithilfe von Python basierend auf SSH eine Remoteverbindung zur MySQL-Datenbank her

May 27, 2023 pm 04:07 PM

Hintergrund Wenn Sie auf die MySQL-Datenbank eines Remote-Servers zugreifen müssen, die Sicherheitsmaßnahmen jedoch für den Sicherheitszeitraum der MySQL-Datenbank so eingestellt sind, dass nur lokale Verbindungen zugelassen werden (d. h. Sie müssen sich beim Server anmelden, um sie verwenden zu können). Auf andere Remoteverbindungen kann nicht direkt zugegriffen werden. Der entsprechende Port wurde ebenfalls geändert, sodass Sie eine Verbindung zur Datenbank basierend auf SSH herstellen müssen. Das Herstellen einer Verbindung zur Datenbank entspricht auf diese Weise der Schnittstelle in Navicat, die auf einer SSH-Verbindung basiert. Navicat stellt eine Verbindung zur Datenbankinstallationsunterstützungsbibliothek her. Wenn Sie eine Verbindung zu MySQL herstellen möchten, müssen Sie zuerst pymysqlpipinstallpymysql installieren, um die SSH-basierte Bibliothek sshtunnelpipinstallsshtunnel# zu installieren.

So schützen Sie CentOS-Server mithilfe von Network Intrusion Detection Systems (NIDS)

Jul 05, 2023 pm 02:13 PM

So schützen Sie CentOS-Server mithilfe von Network Intrusion Detection Systems (NIDS)

Jul 05, 2023 pm 02:13 PM

So schützen Sie CentOS-Server mithilfe von Network Intrusion Detection Systems (NIDS) Einführung: In modernen Netzwerkumgebungen ist die Serversicherheit von entscheidender Bedeutung. Angreifer nutzen verschiedene Mittel, um in unsere Server einzudringen und sensible Daten zu stehlen oder Systeme zu kompromittieren. Um die Serversicherheit zu gewährleisten, können wir ein Network Intrusion Detection System (NIDS) zur Echtzeitüberwachung und Erkennung potenzieller Angriffe einsetzen. In diesem Artikel wird erläutert, wie Sie NIDS auf einem CentOS-Server konfigurieren und verwenden, um den Server zu schützen. Schritt 1: SN installieren und konfigurieren