Backend-Entwicklung

Backend-Entwicklung

PHP-Tutorial

PHP-Tutorial

Verwendung von Verschlüsselungs- und Entschlüsselungstechniken zum Schutz sensibler Daten in PHP-Anwendungen

Verwendung von Verschlüsselungs- und Entschlüsselungstechniken zum Schutz sensibler Daten in PHP-Anwendungen

Verwendung von Verschlüsselungs- und Entschlüsselungstechniken zum Schutz sensibler Daten in PHP-Anwendungen

So nutzen Sie Verschlüsselungs- und Entschlüsselungstechnologie zum Schutz sensibler Daten in PHP-Anwendungen

Einführung:

Mit der Entwicklung des Internets und der Popularität intelligenter Geräte verwenden immer mehr Einzelpersonen und Institutionen PHP zur Entwicklung von Anwendungen. Diese Anwendungen enthalten normalerweise eine große Menge sensibler Daten, wie z. B. persönliche Daten der Benutzer, Anmeldeinformationen usw. Der Schutz der Sicherheit dieser sensiblen Daten ist für den stabilen Betrieb von Anwendungen und den Schutz der Privatsphäre der Benutzer von entscheidender Bedeutung. In diesem Artikel wird erläutert, wie Sie mithilfe der Verschlüsselungs- und Entschlüsselungstechnologie vertrauliche Daten in PHP-Anwendungen schützen.

1. Verschlüsselungs- und Entschlüsselungstechnologie verstehen

Verschlüsselung ist der Prozess der Umwandlung gewöhnlicher Daten in unlesbaren Chiffretext, während Entschlüsselung der Prozess der Wiederherstellung von Chiffretext in lesbaren Klartext ist. Verschlüsselungs- und Entschlüsselungstechnologien können die Vertraulichkeit von Daten schützen, und selbst wenn die Daten illegal erlangt werden, kann der tatsächliche Inhalt nicht erlangt werden. Zu den in PHP-Anwendungen häufig verwendeten Verschlüsselungstechnologien gehören symmetrische Verschlüsselung und asymmetrische Verschlüsselung.

Die symmetrische Verschlüsselung verwendet denselben Schlüssel für Verschlüsselungs- und Entschlüsselungsvorgänge, was schneller ist und sich für die Verarbeitung großer Datenmengen eignet. Der Beispielcode lautet wie folgt:

function encrypt($data, $key) {

$iv = openssl_random_pseudo_bytes(openssl_cipher_iv_length('aes-256-cbc'));

$encrypted = openssl_encrypt($data, 'aes-256-cbc', $key, 0, $iv);

return base64_encode($iv . $encrypted);

}

function decrypt($data, $key) {

$data = base64_decode($data);

$iv = substr($data, 0, 16);

$encrypted = substr($data, 16);

return openssl_decrypt($encrypted, 'aes-256-cbc', $key, 0, $iv);

}

$key = "ThisIsASecretKey";

$data = "Sensitive Data";

$encryptedData = encrypt($data, $key);

$decryptedData = decrypt($encryptedData, $key);

echo "加密后的数据:" . $encryptedData . "<br/>";

echo "解密后的数据:" . $decryptedData;Asymmetrische Verschlüsselung verwendet ein Schlüsselpaar, der öffentliche Schlüssel wird zum Verschlüsseln von Daten und der private Schlüssel zum Entschlüsseln von Daten verwendet. Asymmetrische Verschlüsselung ist sicherer, aber langsamer und für die Verarbeitung kleiner Datenmengen oder den Schlüsselaustausch geeignet. Der Beispielcode lautet wie folgt:

function encrypt($data, $publicKey) {

openssl_public_encrypt($data, $encrypted, $publicKey);

return base64_encode($encrypted);

}

function decrypt($data, $privateKey) {

$data = base64_decode($data);

openssl_private_decrypt($data, $decrypted, $privateKey);

return $decrypted;

}

$publicKey = openssl_pkey_get_public(file_get_contents('public_key.pem'));

$privateKey = openssl_pkey_get_private(file_get_contents('private_key.pem'));

$data = "Sensitive Data";

$encryptedData = encrypt($data, $publicKey);

$decryptedData = decrypt($encryptedData, $privateKey);

echo "加密后的数据:" . $encryptedData . "<br/>";

echo "解密后的数据:" . $decryptedData;2. Best Practices zum Schutz sensibler Daten

- Sensible Daten verschlüsseln und speichern:

Wenn Sie sensible Daten in der Datenbank speichern, verschlüsseln Sie diese zunächst, bevor Sie sie speichern. Beispielsweise kann das Passwort des Benutzers mithilfe eines Hash-Algorithmus verschlüsselt und gespeichert und dann bei der Überprüfung mit dem Hash-Algorithmus verglichen werden. - Verwenden Sie das HTTPS-Protokoll zur Übertragung sensibler Daten:

Versuchen Sie bei der Übertragung sensibler Daten zwischen Benutzern und Anwendungen, das HTTPS-Protokoll zu verwenden und die Datenübertragung über SSL/TLS zu verschlüsseln, um zu verhindern, dass Daten abgehört oder entführt werden, und um die Vertraulichkeit und Integrität der Daten sicherzustellen. - Schlüssel regelmäßig aktualisieren:

Schlüssel sind ein wichtiger Bestandteil der Gewährleistung der Datensicherheit. Die regelmäßige Aktualisierung von Schlüsseln kann die Vertraulichkeit von Daten erhöhen. Regelmäßiger Schlüsselaustausch verringert das Risiko einer Schlüsselkompromittierung und schützt Daten vor zukünftigen Angriffen. - Kontrollieren Sie die Zugriffsrechte des Schlüssels:

Kontrollieren Sie die Zugriffsrechte des Schlüssels streng und erlauben Sie nur vertrauenswürdigem Personal den Zugriff auf den Schlüssel, um zu verhindern, dass Kriminelle an den Schlüssel gelangen und Datenlecks verursachen.

Fazit:

Der Schutz der Sicherheit sensibler Daten ist ein Aspekt, der bei der Entwicklung von PHP-Anwendungen ernst genommen werden muss. Durch den Einsatz von Verschlüsselungs- und Entschlüsselungstechniken und die Befolgung von Best Practices zum Schutz sensibler Daten können Sie das Risiko von Datenschutzverletzungen verringern und die Anwendungssicherheit und -stabilität verbessern. Bei der Verwendung von Verschlüsselungs- und Entschlüsselungstechnologien ist es erforderlich, entsprechend der tatsächlichen Situation geeignete Verschlüsselungsalgorithmen und Zufallsschlüssel auszuwählen und die Speicherung und Verwendung von Schlüsseln angemessen zu verwalten. Gleichzeitig sind Maßnahmen wie die regelmäßige Überprüfung und Aktualisierung von Verschlüsselungsalgorithmen, Schlüsseln und Zugriffsrechten erforderlich. Nur durch kontinuierliche Beachtung und Verbesserung des Bewusstseins für Datensicherheit können wir sensible Daten besser schützen.

Das obige ist der detaillierte Inhalt vonVerwendung von Verschlüsselungs- und Entschlüsselungstechniken zum Schutz sensibler Daten in PHP-Anwendungen. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

Aufdecken der Ursachen des HTTP-Statuscodes 460

Feb 19, 2024 pm 08:30 PM

Aufdecken der Ursachen des HTTP-Statuscodes 460

Feb 19, 2024 pm 08:30 PM

Entschlüsselung des HTTP-Statuscodes 460: Warum tritt dieser Fehler auf? Einleitung: Im täglichen Netzwerkgebrauch stoßen wir häufig auf verschiedene Fehlermeldungen, einschließlich HTTP-Statuscodes. Diese Statuscodes sind ein vom HTTP-Protokoll definierter Mechanismus, der die Verarbeitung einer Anfrage anzeigt. Unter diesen Statuscodes gibt es einen relativ seltenen Fehlercode, nämlich 460. Dieser Artikel befasst sich mit diesem Fehlercode und erklärt, warum dieser Fehler auftritt. Definition des HTTP-Statuscodes 460: Zunächst müssen wir die Grundlagen des HTTP-Statuscodes verstehen

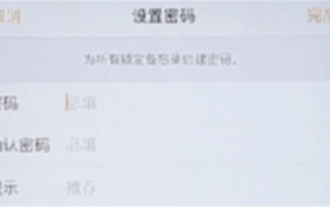

So richten Sie die Verschlüsselung des Fotoalbums auf einem Apple-Mobiltelefon ein

Mar 02, 2024 pm 05:31 PM

So richten Sie die Verschlüsselung des Fotoalbums auf einem Apple-Mobiltelefon ein

Mar 02, 2024 pm 05:31 PM

In Apple-Handys können Benutzer Fotoalben nach ihren eigenen Bedürfnissen verschlüsseln. Einige Benutzer wissen nicht, wie sie es einrichten sollen. Sie können dem Memo die zu verschlüsselnden Bilder hinzufügen und das Memo dann sperren. Als nächstes stellt der Herausgeber die Methode zum Einrichten der Verschlüsselung mobiler Fotoalben für Benutzer vor. Schauen Sie sich das an. Apple-Handy-Tutorial So richten Sie die iPhone-Fotoalbum-Verschlüsselung ein A: Nachdem Sie dem Memo die Bilder hinzugefügt haben, die verschlüsselt werden müssen, gehen Sie zum Sperren des Memos, um eine detaillierte Einführung zu erhalten: 1. Öffnen Sie das Fotoalbum und wählen Sie das Bild aus, das verschlüsselt werden soll verschlüsselt, und klicken Sie dann unten auf [Hinzufügen zu]. 2. Wählen Sie [Zu Notizen hinzufügen]. 3. Geben Sie das Memo ein, suchen Sie das gerade erstellte Memo, geben Sie es ein und klicken Sie auf das Symbol [Senden] in der oberen rechten Ecke. 4. Klicken Sie unten auf [Gerät sperren].

So legen Sie ein Passwort für die Ordnerverschlüsselung ohne Komprimierung fest

Feb 20, 2024 pm 03:27 PM

So legen Sie ein Passwort für die Ordnerverschlüsselung ohne Komprimierung fest

Feb 20, 2024 pm 03:27 PM

Die Ordnerverschlüsselung ist eine gängige Datenschutzmethode, die den Inhalt eines Ordners verschlüsselt, sodass nur diejenigen auf die Dateien zugreifen können, die über das Entschlüsselungskennwort verfügen. Beim Verschlüsseln eines Ordners gibt es einige gängige Möglichkeiten, ein Passwort festzulegen, ohne die Datei zu komprimieren. Zunächst können wir die Verschlüsselungsfunktion des Betriebssystems nutzen, um ein Ordnerkennwort festzulegen. Für Windows-Benutzer können Sie es einrichten, indem Sie die folgenden Schritte ausführen: Wählen Sie den zu verschlüsselnden Ordner aus, klicken Sie mit der rechten Maustaste auf den Ordner und wählen Sie „Eigenschaften“.

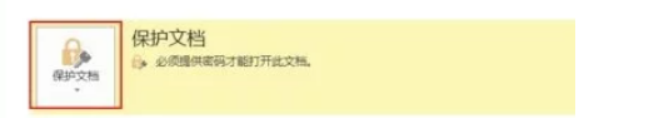

So richten Sie die Wortentschlüsselung ein

Mar 20, 2024 pm 04:36 PM

So richten Sie die Wortentschlüsselung ein

Mar 20, 2024 pm 04:36 PM

In der heutigen Arbeitsumgebung wird das Bewusstsein aller für die Vertraulichkeit immer stärker, und bei der Verwendung von Software werden häufig Verschlüsselungsvorgänge durchgeführt, um Dateien zu schützen. Insbesondere bei wichtigen Dokumenten sollte das Bewusstsein für die Vertraulichkeit gestärkt werden und die Sicherheit der Dokumente jederzeit oberste Priorität haben. Ich weiß also nicht, wie gut jeder die Wortentschlüsselung versteht. Heute zeigen wir Ihnen den Prozess der Wortentschlüsselung anhand der folgenden Erklärung. Freunde, die Kenntnisse über die Wortentschlüsselung erlernen müssen, sollten den heutigen Kurs nicht verpassen. Zum Schutz der Datei ist zunächst ein Entschlüsselungsvorgang erforderlich, was bedeutet, dass die Datei als Dokument geschützt ist. Nachdem Sie dies mit einer Datei durchgeführt haben, wird beim erneuten Öffnen der Datei eine Eingabeaufforderung angezeigt. Um die Datei zu entschlüsseln, müssen Sie das Passwort eingeben, sodass Sie dies direkt tun können

Entschlüsselung der vom PyCharm-Interpreter hinzugefügten Tricks

Feb 21, 2024 pm 03:33 PM

Entschlüsselung der vom PyCharm-Interpreter hinzugefügten Tricks

Feb 21, 2024 pm 03:33 PM

Entschlüsselung der vom PyCharm-Interpreter hinzugefügten Tricks PyCharm ist die von vielen Python-Entwicklern bevorzugte integrierte Entwicklungsumgebung (IDE) und bietet viele leistungsstarke Funktionen zur Verbesserung der Entwicklungseffizienz. Unter anderem ist die Einstellung des Interpreters ein wichtiger Teil von PyCharm. Die korrekte Einstellung des Interpreters kann Entwicklern helfen, den Code reibungslos auszuführen und das Programm zu debuggen. In diesem Artikel werden einige Techniken zum Entschlüsseln der PyCharm-Interpreter-Ergänzungen vorgestellt und mit spezifischen Codebeispielen kombiniert, um zu zeigen, wie der Interpreter richtig konfiguriert wird. Hinzufügen und Auswählen von Dolmetschern in Py

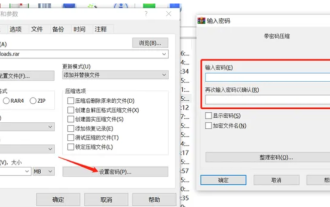

So verschlüsseln Sie das komprimierte Paket mit der Methode „winrar-winrar-verschlüsseltes komprimiertes Paket'.

Mar 23, 2024 pm 12:10 PM

So verschlüsseln Sie das komprimierte Paket mit der Methode „winrar-winrar-verschlüsseltes komprimiertes Paket'.

Mar 23, 2024 pm 12:10 PM

Der Editor stellt Ihnen drei Methoden zur Verschlüsselung und Komprimierung vor: Methode 1: Verschlüsselung Die einfachste Verschlüsselungsmethode besteht darin, beim Verschlüsseln der Datei das Kennwort einzugeben, das Sie festlegen möchten, und die Verschlüsselung und Komprimierung sind abgeschlossen. Methode 2: Automatische Verschlüsselung Bei der gewöhnlichen Verschlüsselungsmethode müssen wir beim Verschlüsseln jeder Datei ein Passwort eingeben. Wenn Sie eine große Anzahl komprimierter Pakete verschlüsseln möchten und die Passwörter gleich sind, können wir in WinRAR die automatische Verschlüsselung festlegen und dann nur „Wann“. Beim normalen Komprimieren von Dateien fügt WinRAR jedem komprimierten Paket ein Passwort hinzu. Die Methode ist wie folgt: Öffnen Sie WinRAR, klicken Sie in der Einstellungsoberfläche auf Optionen-Einstellungen, wechseln Sie zu [Komprimierung], klicken Sie auf Standardkonfiguration erstellen – Kennwort festlegen. Geben Sie hier das Kennwort ein, das wir festlegen möchten, und klicken Sie auf OK, um die Einstellung abzuschließen. Wir benötigen nur korrigieren

Analog, ein neues Projekt von Krypto-Veteranen: 16 Millionen US-Dollar eingesammelt, Airdrop erwartet

Feb 22, 2024 pm 04:50 PM

Analog, ein neues Projekt von Krypto-Veteranen: 16 Millionen US-Dollar eingesammelt, Airdrop erwartet

Feb 22, 2024 pm 04:50 PM

Ursprünglicher Autor: Meteor, ChainCatcher Ursprünglicher Herausgeber: Marco, ChainCatcher Vor kurzem ist das Full-Chain-Interoperabilitätsprotokoll Analog mit der Offenlegung von 16 Millionen US-Dollar an Finanzierungen ins Rampenlicht gerückt. Zu den Investmentinstituten gehören TribeCapital, NGCVentures, Wintermute, GSR, NEAR und OrangeDAO und Mike Novogratz‘ alternative Vermögensverwaltungsunternehmen Samara Asset Group, Balaji Srinivasan usw. Ende 2023 sorgte Analog für Aufregung in der Branche und veröffentlichte Informationen zur offenen Testnet-Registrierungsveranstaltung auf der X-Plattform.

Mar 18, 2024 pm 12:25 PM

Mar 18, 2024 pm 12:25 PM

So entschlüsseln Sie Videos in der EZVIZ Cloud: Es gibt viele Möglichkeiten, Videos in der EZVIZ Cloud zu entschlüsseln, eine davon ist die Verwendung der EZVIZ Cloud Mobile App. Benutzer müssen lediglich die Geräteliste aufrufen, die zu entschlüsselnde Kamera auswählen und die Seite mit den Gerätedetails aufrufen. Suchen Sie auf der Gerätedetailseite die Option „Einstellungen“ und wählen Sie dann „Videoverschlüsselung“, um relevante Einstellungen vorzunehmen. In der Benutzeroberfläche für die Videoverschlüsselungseinstellungen können Sie die Option zum Deaktivieren der Videoverschlüsselung auswählen und die Einstellungen speichern, um den Entschlüsselungsvorgang abzuschließen. Dieser einfache Schritt ermöglicht Benutzern das einfache Entschlüsseln von Videos und verbessert den Bedienkomfort der Kamera. Wenn Sie den Computer-Client von EZVIZ Cloud verwenden, können Sie die Videoverschlüsselung auch durch ähnliche Schritte aufheben. Melden Sie sich einfach an und wählen Sie die entsprechende Kamera aus, rufen Sie die Benutzeroberfläche mit den Gerätedetails auf und suchen Sie dann in den Einstellungen nach Videozusatz.