Betrieb und Instandhaltung

Betrieb und Instandhaltung

Betrieb und Wartung von Linux

Betrieb und Wartung von Linux

So schützen Sie Ihren Linux-Server mit Befehlszeilentools

So schützen Sie Ihren Linux-Server mit Befehlszeilentools

So schützen Sie Ihren Linux-Server mit Befehlszeilentools

So sichern Sie Ihren Linux-Server mit Befehlszeilentools

Die Sicherheit von Linux-Servern ist von entscheidender Bedeutung und sie hosten normalerweise wichtige Anwendungen und Daten. In vielen Fällen sind Befehlszeilentools eine einfache und effiziente Möglichkeit, Ihre Linux-Server zu schützen. In diesem Artikel werden einige häufig verwendete Befehlszeilentools vorgestellt und Codebeispiele bereitgestellt, die Ihnen beim Schutz Ihres Linux-Servers helfen.

- Firewall-Konfiguration mit iptables

iptables ist ein Befehlszeilentool zum Konfigurieren von Firewalls auf Linux-Servern. Sie können Ihren Server vor bösartigem Datenverkehr schützen, indem Sie bestimmte Netzwerkverbindungen zulassen oder verweigern.

Im Folgenden sind einige häufig verwendete iptables-Befehlsbeispiele aufgeführt:

- Zugriff auf bestimmte IP-Adressen zulassen

iptables -A INPUT -s 192.168.0.1 -j ACCEPT

- Zugriff auf bestimmte IP-Adressen verweigern

iptables -A INPUT -s 192.168.0.2 -j DROP

- Zugriff auf bestimmte Ports zulassen Zugriff verweigern spezifische Ports Besuchen Sie

iptables -A INPUT -p tcp --dport 22 -j ACCEPT

- Verwenden Sie fail2ban zur Erkennung und Verhinderung von Eindringlingen

- fail2ban ist ein Tool zum Erkennen und Blockieren bösartiger IP-Adressen. Es kann Anmeldeversuche überwachen und Anmeldungen von bösartigen IPs über iptables blockieren. Hier ist ein Beispiel für die Konfiguration von geschütztem SSH mit fail2ban:

iptables -A INPUT -p tcp --dport 23 -j DROP

- Konfigurationsdatei von fail2ban bearbeiten

sudo apt-get install fail2ban

- Öffnen Sie die Konfiguration des SSH-Schutzes

sudo vi /etc/fail2ban/jail.conf

- Starten Sie den fail2ban-Dienst

[sshd] enabled = true port = ssh filter = sshd logpath = /var/log/auth.log maxretry = 3

- Verwenden Sie ssh-keygen, um SSH-Schlüssel zu generieren

- Die Verwendung von SSH-Schlüsseln als Authentifizierungsmethode ist sicherer als die Verwendung von Passwörtern. Mit dem Befehl ssh-keygen können Sie ein Schlüsselpaar generieren: einen privaten Schlüssel und einen öffentlichen Schlüssel. Stellen Sie den öffentlichen Schlüssel auf dem Server bereit und speichern Sie den privaten Schlüssel lokal.

sudo systemctl start fail2ban

- Kopieren Sie den öffentlichen Schlüssel auf den Server

ssh-keygen -t rsa -b 4096 -C "your_email@example.com"

- Jetzt können Sie sich über SSH mit dem privaten Schlüssel authentifizieren, ohne ein Passwort einzugeben.

- Wenn Sie möchten, dass nur bestimmte Benutzer Zugriff auf Ihre Website oder Anwendung haben, können Sie das Tool htpasswd verwenden, um eine Basisauthentifizierung zu erstellen.

ssh-copy-id -i ~/.ssh/id_rsa.pub user@server

- Erstellen Sie einen Benutzer

sudo apt-get install apache2-utils

- Verknüpfen Sie die .htpasswd-Datei mit dem Verzeichnis oder der Anwendung, die Sie schützen möchten.

- Auf diese Weise können nur Benutzer mit einem gültigen Benutzernamen und Passwort auf das Verzeichnis oder die Anwendung zugreifen.

- Zusammenfassung

Indem Sie Befehlszeilentools zum Schutz Ihres Linux-Servers verwenden, können Sie dessen Sicherheit erhöhen. In diesem Artikel werden einige häufig verwendete Befehlszeilentools vorgestellt, darunter iptables, fail2ban, ssh-keygen und htpasswd. Durch die richtige Konfiguration und Verwendung dieser Tools können Sie Ihren Server wirksam vor böswilligen Angriffen und unbefugtem Zugriff schützen.

Bitte denken Sie daran, dass gute Sicherheitspraktiken ein fortlaufender Prozess sind und Sie Ihre Server regelmäßig aktualisieren und die Sicherheitseinstellungen regelmäßig überprüfen und überprüfen sollten.

Das obige ist der detaillierte Inhalt vonSo schützen Sie Ihren Linux-Server mit Befehlszeilentools. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1377

1377

52

52

Graue Lösung für die erweiterten Einstellungen der Win11-Firewall

Dec 24, 2023 pm 07:53 PM

Graue Lösung für die erweiterten Einstellungen der Win11-Firewall

Dec 24, 2023 pm 07:53 PM

Beim Einrichten der Firewall stellen viele Freunde fest, dass die erweiterten Einstellungen ihrer Win11-Firewall ausgegraut sind und nicht angeklickt werden können. Dies kann dadurch verursacht werden, dass keine Steuereinheit hinzugefügt wurde oder die erweiterten Einstellungen nicht richtig geöffnet wurden. Sehen wir uns an, wie das Problem gelöst werden kann. Die erweiterten Einstellungen der Win11-Firewall sind ausgegraut. Methode 1: 1. Klicken Sie zunächst auf das Startmenü unten, suchen Sie und öffnen Sie „Systemsteuerung“ oben. 2. Öffnen Sie dann „Windows Defender Firewall“. 3. Nach der Eingabe können Sie „Erweitert“ öffnen Einstellungen“ in der linken Spalte. Methode 2: 1. Wenn die obige Methode nicht geöffnet werden kann, können Sie mit der rechten Maustaste auf „Startmenü“ klicken und „Ausführen“ öffnen. 2. Geben Sie dann „mmc“ ein und drücken Sie die Eingabetaste, um das Öffnen zu bestätigen. 3. Klicken Sie nach dem Öffnen oben links auf

Wie aktiviere oder deaktiviere ich die Firewall unter Alpine Linux?

Feb 21, 2024 pm 12:45 PM

Wie aktiviere oder deaktiviere ich die Firewall unter Alpine Linux?

Feb 21, 2024 pm 12:45 PM

Unter AlpineLinux können Sie das Tool iptables verwenden, um Firewall-Regeln zu konfigurieren und zu verwalten. Hier sind die grundlegenden Schritte zum Aktivieren oder Deaktivieren der Firewall unter AlpineLinux: Überprüfen Sie den Firewall-Status: sudoiptables -L Wenn in der Ausgabe Regeln angezeigt werden (z. B. gibt es einige INPUT-, OUTPUT- oder FORWARD-Regeln), ist die Firewall aktiviert. Wenn die Ausgabe leer ist, ist die Firewall derzeit deaktiviert. Firewall aktivieren: sudoiptables-PINPUTACCEPTsudoiptables-POUTPUTACCEPTsudoiptables-PFORWARDAC

Wie entferne ich das Firewall-Logo auf dem Win10-Desktopsymbol?

Jan 01, 2024 pm 12:21 PM

Wie entferne ich das Firewall-Logo auf dem Win10-Desktopsymbol?

Jan 01, 2024 pm 12:21 PM

Viele Freunde, die das Win10-System verwenden, stellen fest, dass auf dem Computer-Desktop ein Firewall-Logo zu sehen ist. Das ist für viele Freunde mit Zwangsstörungen besonders unangenehm Klicken Sie auf „. Das Problem kann durch Ändern der „Einstellungen der Benutzerkontensteuerung ändern“ behoben werden. Werfen wir einen Blick auf das jeweilige Tutorial. So deaktivieren Sie das Firewall-Logo auf dem Desktop-Symbol in Windows 10 1. Klicken Sie zunächst mit der rechten Maustaste auf die Schaltfläche „Startmenü“ neben dem Startbildschirm des Computers und wählen Sie dann die Funktion „Systemsteuerung“ aus dem Popup-Menü aus. 2. Wählen Sie dann die Option „Benutzerkonto“ und wählen Sie in der neuen Oberfläche, die angezeigt wird, den Eintrag „Einstellungen zur Benutzerkontensteuerung ändern“. 3. Nachdem Sie den Schieberegler im Fenster nach unten verschoben haben, klicken Sie zum Beenden auf „Bestätigen“.

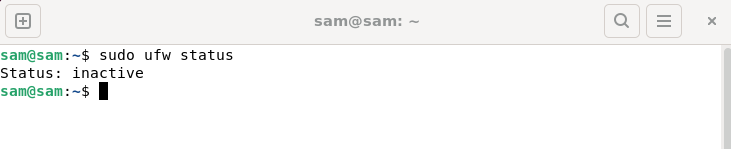

So beheben Sie, dass der UFW-Status unter Linux als inaktiv angezeigt wird

Mar 20, 2024 pm 01:50 PM

So beheben Sie, dass der UFW-Status unter Linux als inaktiv angezeigt wird

Mar 20, 2024 pm 01:50 PM

UFW, auch bekannt als Uncomplex Firewall, wird von vielen Linux-Distributionen als Firewall-System übernommen. UFW soll es unerfahrenen Benutzern erleichtern, Firewall-Einstellungen sowohl über die Befehlszeilenschnittstelle als auch über die grafische Benutzeroberfläche zu verwalten. Eine UFW-Firewall ist ein System, das den Netzwerkverkehr anhand festgelegter Regeln überwacht, um das Netzwerk vor Netzwerk-Sniffing und anderen Angriffen zu schützen. Wenn UFW auf Ihrem Linux-System installiert ist, der Status jedoch als inaktiv angezeigt wird, kann das mehrere Gründe haben. In diesem Leitfaden werde ich erläutern, wie Sie das Problem der inaktiven UFW-Firewall auf Linux-Systemen beheben können. Warum UFW unter Linux den Status „Inaktiv“ anzeigt Warum UFW unter Linux standardmäßig inaktiv ist So verwenden Sie Linux

Wie kann ich das Problem lösen, wenn der Edge-Browser durch die Firewall blockiert wird?

Mar 13, 2024 pm 07:10 PM

Wie kann ich das Problem lösen, wenn der Edge-Browser durch die Firewall blockiert wird?

Mar 13, 2024 pm 07:10 PM

Wie kann das Problem gelöst werden, dass der Edge-Browser von der Firewall blockiert wird? Edge-Browser ist Microsofts eigener Browser. Einige Benutzer haben festgestellt, dass dieser Browser während der Verwendung blockiert wurde. Auf dieser Website erhalten Benutzer eine detaillierte Einführung in die Wiederherstellung des Edge-Browsers, wenn dieser von der Firewall blockiert wird. Wie kann ich den Edge-Browser wiederherstellen, wenn er von der Firewall blockiert wird? 1. Überprüfen Sie die Firewall-Einstellungen: - Klicken Sie in der Windows-Taskleiste auf die Schaltfläche „Start“ und öffnen Sie dann „Einstellungen“. - Wählen Sie im Fenster „Einstellungen“ die Option „Update & Sicherheit“. -existieren

So verwenden Sie Vue für die Berechtigungsverwaltung und Zugriffskontrolle

Aug 02, 2023 pm 09:01 PM

So verwenden Sie Vue für die Berechtigungsverwaltung und Zugriffskontrolle

Aug 02, 2023 pm 09:01 PM

So verwenden Sie Vue für die Berechtigungsverwaltung und Zugriffskontrolle. In modernen Webanwendungen ist die Berechtigungsverwaltung und Zugriffskontrolle eine entscheidende Funktion. Als beliebtes JavaScript-Framework bietet Vue eine einfache und flexible Möglichkeit, Berechtigungsverwaltung und Zugriffskontrolle zu implementieren. In diesem Artikel wird erläutert, wie Sie mit Vue grundlegende Berechtigungsverwaltungs- und Zugriffskontrollfunktionen implementieren und Codebeispiele anhängen. Definieren von Rollen und Berechtigungen Bevor Sie beginnen, müssen Sie zunächst die Rollen und Berechtigungen in Ihrer Anwendung definieren. Eine Rolle ist ein bestimmter Satz von Berechtigungen und

Fix: Das Aufzeichnen von Videos im Snipping Tool funktioniert nicht

Sep 17, 2023 pm 08:09 PM

Fix: Das Aufzeichnen von Videos im Snipping Tool funktioniert nicht

Sep 17, 2023 pm 08:09 PM

Während das Konzept hinter dem Snipping Tool in Windows 11 großartig ist, ist eine seiner Hauptfunktionen, das Aufzeichnen von Videos, wirklich enttäuschend. Die Bildschirmaufzeichnungsfunktion ist noch relativ neu, daher kann es schwierig sein, mit Störungen zurechtzukommen. Schauen wir uns dennoch das Problem an und versuchen wir, eine Lösung zu finden. Warum funktioniert die Videoaufzeichnungsfunktion des Screenshot-Tools nicht? Möglicherweise ist nicht die neueste Version von Windows 11 installiert. Das Snipping-Tool ist möglicherweise beschädigt oder beschädigt. Software von Drittanbietern wie Antivirensoftware kann die Aufzeichnung Ihres Bildschirms verhindern. Ihr Computer verfügt nicht über genügend RAM oder Festplattenspeicher, um die Bildschirmaufzeichnung zu speichern. Viren oder Malware auf Ihrem Computer beeinträchtigen die Funktionsweise von Programmen. So erhalten Sie das Snipping Tool, um meinen Bildschirm in Windows 11 aufzuzeichnen

So deinstallieren Sie die Comodo-Firewall

Feb 29, 2024 pm 02:00 PM

So deinstallieren Sie die Comodo-Firewall

Feb 29, 2024 pm 02:00 PM

Aufgrund von Kompatibilitätsproblemen müssen einige Freunde möglicherweise Comodo Firewall deinstallieren, aber egal wie sehr sie es versuchen, sie können es nicht löschen. Selbst wenn sie mit dem Deinstallationstool deinstalliert werden, deinstallieren sie nur die Registrierung, aber die Dateien sind immer noch vorhanden , also können wir das tun. Zuerst öffnen wir es mit Win+R, deaktivieren dann die darin enthaltenen Dienste und löschen dann einfach den Ordner. So deinstallieren Sie die Comodo-Firewall: 1. Zuerst öffnen wir win+R2, dann geben wir „services.msc3“ ein, dann finden wir den Windows Management Instrumentation-Dienst 4, dann klicken wir mit der rechten Maustaste, um ihn zu stoppen 5, dann löschen wir C:\WINDOWS\system32 \