Betrieb und Instandhaltung

Betrieb und Instandhaltung

Betrieb und Wartung von Linux

Betrieb und Wartung von Linux

Herausforderungen der Linux-Serversicherheit und des Schutzes der Webschnittstelle.

Herausforderungen der Linux-Serversicherheit und des Schutzes der Webschnittstelle.

Herausforderungen der Linux-Serversicherheit und des Schutzes der Webschnittstelle.

Herausforderungen der Linux-Serversicherheit und des Webschnittstellenschutzes

Mit der kontinuierlichen Entwicklung und Popularisierung der Internettechnologie wurde eine große Anzahl von Websites und Anwendungen auf Linux-Servern erstellt. Gleichzeitig nehmen jedoch auch die Bedrohungen der Cybersicherheit zu. Daher ist es neben der Aufrechterhaltung der Sicherheit von Linux-Servern besonders wichtig geworden, die Weboberfläche zu schützen.

Linux-Server waren schon immer für ihre Stabilität und Sicherheit bekannt, aber das bedeutet nicht, dass kein zusätzlicher Schutz erforderlich ist. Hier sind einige häufige Herausforderungen für die Sicherheit von Linux-Servern und Herausforderungen beim Schutz von Webschnittstellen:

1. Verwaltung von Benutzerrechten: Eine wichtige Herausforderung für die Sicherheit von Linux-Servern besteht darin, korrekte Benutzerzugriffsrechte sicherzustellen. Die Verwaltung von Benutzerberechtigungen ist der Schlüssel zur Minimierung potenzieller Sicherheitslücken. Benutzerberechtigungen müssen regelmäßig überprüft und zugewiesen und Passwörter regelmäßig geändert werden, um unbefugten Zugriff zu verhindern.

2. Schlüsselverwaltung: Viele Linux-Server verwenden SSH-Schlüsselpaare für den Fernzugriff. Es ist von entscheidender Bedeutung, diese Schlüsselpaare ordnungsgemäß zu verwalten und zu schützen, um das Risiko einer Schlüsselkompromittierung und Kompromittierung zu vermeiden. Es wird empfohlen, starke Schlüsselpaare zu verwenden und sicherzustellen, dass nur autorisiertes Personal Zugriff auf diese Schlüssel hat.

3. Software-Updates: Die Aktualisierung Ihres Betriebssystems und Ihrer Software ist der Schlüssel zur Sicherheit Ihres Linux-Servers. Die regelmäßige Installation der neuesten Sicherheitspatches und -updates kann zum Schutz vor bekannten Schwachstellen und Angriffen beitragen. Die Automatisierung des Aktualisierungsprozesses kann Aktualisierungen effizienter machen und gleichzeitig menschliche Fehler reduzieren.

4. Intrusion Detection System (IDS): IDS ist ein System, das potenzielle Einbrüche überwacht und erkennt und Sicherheitsereignisse rechtzeitig erkennen und darauf reagieren kann. Der Einsatz von IDS auf Linux-Servern kann Administratoren helfen, potenzielle Angriffe rechtzeitig zu erkennen und entsprechende Maßnahmen zu ergreifen.

5. Überwachung des Netzwerkverkehrs: Die Überwachung des Netzwerkverkehrs kann Administratoren dabei helfen, ungewöhnliche Aktivitäten und potenzielle Sicherheitsrisiken zu erkennen. Der Einsatz von Tools zur Überwachung des Netzwerkverkehrs kann Administratoren dabei helfen, böswillige Aktivitäten und unbefugten Zugriff zu erkennen.

Entsprechend der Sicherheitsherausforderung des Linux-Servers ist der Schutz der Weboberfläche. Webschnittstellen sind die Einstiegspunkte zu vielen Websites und Anwendungen und oft das Ziel böswilliger Angriffe. Hier sind einige empfohlene Maßnahmen zum Schutz der Weboberfläche:

1. Eingabevalidierung: Stellen Sie sicher, dass Benutzereingaben vollständig validiert und auf mögliche Schadcodes und Skripte gefiltert werden. Durch den Einsatz geeigneter Codierungstechniken wie HTML-Escape oder SQL-parametrisierte Abfragen können Sie häufige Sicherheitslücken wie Cross-Site-Scripting (XSS) und SQL-Injection verhindern.

2. Zugriffskontrolle: Beschränken Sie den Zugriff auf die Weboberfläche und übernehmen Sie entsprechende Autorisierungsrichtlinien. Nur autorisierte Benutzer haben Zugriff auf vertrauliche Informationen und Funktionen.

3. Protokollierung und Überwachung: Die Protokollierung und Überwachung des Zugriffs auf Webschnittstellen kann Administratoren dabei helfen, ungewöhnliche Verhaltensweisen und potenzielle Angriffe zu erkennen. Die regelmäßige Überprüfung dieser Protokolle kann dabei helfen, Sicherheitsprobleme umgehend zu erkennen und zu beheben.

4. Sicherheitsauthentifizierung: Der Einsatz von Sicherheitsauthentifizierungsmechanismen wie starken Passwortrichtlinien und Zwei-Faktor-Authentifizierung kann den Schutz der Weboberfläche erhöhen.

5. Gegenmaßnahmen: Bei einem Angriff auf die Weboberfläche sollten Administratoren einen Notfallplan entwickeln und geeignete Gegenmaßnahmen ergreifen, um den Server und die Informationen zu schützen.

Zusammenfassend lässt sich sagen, dass die Gewährleistung der Sicherheit Ihres Linux-Servers und der Schutz Ihrer Weboberfläche wichtige Maßnahmen sind, um Ihre Website und Anwendungen vor böswilligen Angriffen und Datenlecks zu schützen. Durch angemessenes Berechtigungsmanagement, zeitnahe Software-Updates, Intrusion-Detection-Systeme und Überwachung des Netzwerkverkehrs und andere Sicherheitsmaßnahmen sowie effektive Eingabeüberprüfung, Zugriffskontrolle und Sicherheitsauthentifizierung und andere Schutzmaßnahmen für die Webschnittstelle kann die Sicherheit des Servers verbessert und sensibel gemacht werden Informationen können sicher vor Eindringlingen geschützt werden.

Das obige ist der detaillierte Inhalt vonHerausforderungen der Linux-Serversicherheit und des Schutzes der Webschnittstelle.. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1374

1374

52

52

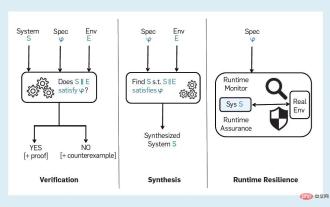

Auf dem Weg zur überprüfbaren KI: Fünf Herausforderungen formaler Methoden

Apr 09, 2023 pm 02:01 PM

Auf dem Weg zur überprüfbaren KI: Fünf Herausforderungen formaler Methoden

Apr 09, 2023 pm 02:01 PM

Künstliche Intelligenz ist ein Computersystem, das versucht, die menschliche Intelligenz zu imitieren, einschließlich einiger menschlicher Funktionen, die intuitiv mit Intelligenz verbunden sind, wie etwa Lernen, Problemlösung sowie rationales Denken und Handeln. Im weitesten Sinne deckt der Begriff KI viele eng verwandte Bereiche wie maschinelles Lernen ab. Systeme, die KI stark nutzen, haben erhebliche soziale Auswirkungen in Bereichen wie Gesundheitswesen, Transport, Finanzen, soziale Netzwerke, E-Commerce und Bildung. Diese wachsenden sozialen Auswirkungen bringen auch eine Reihe von Risiken und Bedenken mit sich, darunter Fehler in der Software für künstliche Intelligenz, Cyberangriffe und die Sicherheit von Systemen mit künstlicher Intelligenz. Daher erregt das Thema der Verifizierung von KI-Systemen und das umfassendere Thema vertrauenswürdiger KI zunehmend Aufmerksamkeit in der Forschungsgemeinschaft. „Überprüfbare KI“ wurde bestätigt

Implementierung von Algorithmen für maschinelles Lernen in C++: Häufige Herausforderungen und Lösungen

Jun 03, 2024 pm 01:25 PM

Implementierung von Algorithmen für maschinelles Lernen in C++: Häufige Herausforderungen und Lösungen

Jun 03, 2024 pm 01:25 PM

Zu den häufigsten Herausforderungen, mit denen Algorithmen für maschinelles Lernen in C++ konfrontiert sind, gehören Speicherverwaltung, Multithreading, Leistungsoptimierung und Wartbarkeit. Zu den Lösungen gehören die Verwendung intelligenter Zeiger, moderner Threading-Bibliotheken, SIMD-Anweisungen und Bibliotheken von Drittanbietern sowie die Einhaltung von Codierungsstilrichtlinien und die Verwendung von Automatisierungstools. Praktische Fälle zeigen, wie man die Eigen-Bibliothek nutzt, um lineare Regressionsalgorithmen zu implementieren, den Speicher effektiv zu verwalten und leistungsstarke Matrixoperationen zu nutzen.

AIGCx Art: Blauer Ozean oder Herausforderung? Sehen Sie, wie die Kunstwelt künstliche Intelligenz nutzt?

May 29, 2023 pm 02:46 PM

AIGCx Art: Blauer Ozean oder Herausforderung? Sehen Sie, wie die Kunstwelt künstliche Intelligenz nutzt?

May 29, 2023 pm 02:46 PM

In der Vergangenheit mussten die Kunstwerke der Meister einen langen und mühsamen Prozess der Nachahmung und Reproduktion durchlaufen, bevor sie behalten oder an ahnungslose Käufer verkauft werden konnten. Mithilfe der AIGC-Technologie können Benutzer jetzt Werke erstellen, indem sie ein bestimmtes Genre auswählen, als ob sie das Werk des Meisters im Handumdrehen nachahmen würden. Die bestehende Kunstbilddatenbank der digitalen MetaVision-Sammlungsreihe „AI Stan“ ist zu einer Datentrainingsquelle für die KI geworden, die es ihr ermöglicht, die Merkmale, den Stil und den Inhalt des künstlerischen Schaffens zu erlernen und zu verstehen. Nach dem Datentraining wird das KI-Modell erstellt. Diese Modelle, die oft auf Deep-Learning-Techniken basieren, sind in der Lage, eingehende Daten zu analysieren und neue Kunstwerke zu generieren. Beim Erstellen von Kunstwerken müssen Benutzer Parameter eingeben oder anpassen, um die Ergebnisse der Erstellung zu steuern. Nachdem das KI-Modell das Bildmaterial generiert hat, verwenden Sie es

Herausforderungen und Chancen der PHP-Microservice-Architektur: Erkundung unbekannter Gebiete

Feb 19, 2024 pm 07:12 PM

Herausforderungen und Chancen der PHP-Microservice-Architektur: Erkundung unbekannter Gebiete

Feb 19, 2024 pm 07:12 PM

Die PHP-Microservices-Architektur ist zu einer beliebten Möglichkeit geworden, komplexe Anwendungen zu erstellen und eine hohe Skalierbarkeit und Verfügbarkeit zu erreichen. Allerdings bringt die Einführung von Microservices auch einzigartige Herausforderungen und Chancen mit sich. Dieser Artikel befasst sich mit diesen Aspekten der PHP-Microservices-Architektur, um Entwicklern dabei zu helfen, fundierte Entscheidungen zu treffen, wenn sie Neuland erkunden. Herausfordernde Komplexität verteilter Systeme: Die Microservices-Architektur zerlegt Anwendungen in lose gekoppelte Dienste, was die inhärente Komplexität verteilter Systeme erhöht. Beispielsweise sind die Kommunikation zwischen Diensten, die Fehlerbehandlung und die Netzwerklatenz Faktoren, die berücksichtigt werden müssen. Service-Governance: Die Verwaltung einer großen Anzahl von Microservices erfordert einen Mechanismus zum Erkennen, Registrieren, Weiterleiten und Verwalten dieser Services. Dies erfordert den Aufbau und die Pflege eines Service-Governance-Frameworks, was ressourcenintensiv sein kann. Fehlerbehebung: in Microservices

Eine einfache Möglichkeit, an einer Herausforderung auf TikTok teilzunehmen

Mar 28, 2024 pm 03:10 PM

Eine einfache Möglichkeit, an einer Herausforderung auf TikTok teilzunehmen

Mar 28, 2024 pm 03:10 PM

1. Öffnen Sie zunächst Douyin und klicken Sie direkt unter dem Video auf #challenge#. 2. Sie können auch auf [Suchen] klicken. 3. Geben Sie die zu suchende Herausforderung ein und wählen Sie die Herausforderung aus, an der Sie teilnehmen möchten. 4. Klicken Sie abschließend auf [Teilnehmen].

Golangs Vorteile und Herausforderungen bei der Verkehrskontrolle

Mar 06, 2024 pm 05:39 PM

Golangs Vorteile und Herausforderungen bei der Verkehrskontrolle

Mar 06, 2024 pm 05:39 PM

Golang ist eine Programmiersprache mit hoher Entwicklungseffizienz und überlegener Leistung, die bei der Bewältigung hoher Parallelität und großem Datenverkehr eine gute Leistung erbringt. In diesem Artikel werden die Vorteile und Herausforderungen der Flusskontrolle in Golang untersucht und spezifische Codebeispiele bereitgestellt, um ihre Anwendung zu veranschaulichen. 1. Golangs Vorteile bei der Flusskontrolle Parallelitätsmodell: Golang verwendet eine leichtgewichtige Thread-Goroutine, um die Parallelität zu handhaben. Jede Goroutine belegt nur wenig Stapelplatz und kann effizient gestartet, zerstört und geplant werden. Dieses Parallelitätsmodell macht

Vorteile und Herausforderungen responsiver Layout-Websites

Feb 23, 2024 pm 02:39 PM

Vorteile und Herausforderungen responsiver Layout-Websites

Feb 23, 2024 pm 02:39 PM

Mit der Beliebtheit mobiler Geräte und der rasanten Entwicklung des Internets entscheiden sich immer mehr Benutzer für den Zugriff auf Websites über Mobiltelefone und Tablets. Dies hat zur Entwicklung und Anwendung responsiver Layout-Websites geführt. Responsive Layout ist eine flexible Designmethode, die das Layout und die Inhaltsdarstellung einer Website automatisch an das Gerät und die Bildschirmgröße des Benutzers anpasst und optimiert. In diesem Artikel werden die Vorteile und Herausforderungen von Websites mit responsivem Layout erörtert. Zunächst einmal besteht der größte Vorteil einer Website mit responsivem Layout darin, dass sie ein einheitliches Benutzererlebnis bieten kann. Unabhängig davon, ob der Benutzer einen Computer, ein Mobiltelefon oder ein Tablet-Gerät nutzt, ist das Internet

Golang: Auf dem Weg zur Technik in einer Kurve überholen, die Grenzen herausfordern oder einen eigenen Durchbruch schaffen?

Mar 05, 2024 pm 01:00 PM

Golang: Auf dem Weg zur Technik in einer Kurve überholen, die Grenzen herausfordern oder einen eigenen Durchbruch schaffen?

Mar 05, 2024 pm 01:00 PM

Golang: Auf dem Weg zur Technik in einer Kurve überholen, die Grenzen herausfordern oder einen eigenen Durchbruch schaffen? Mit der rasanten Entwicklung der Informationstechnologie ist die Wahl der Programmiersprache immer wichtiger geworden. Unter vielen Programmiersprachen hat sich Golang (Go-Sprache) aufgrund seines effizienten Parallelitätsmodells, seiner prägnanten Syntax und seiner leistungsstarken Leistung nach und nach zur bevorzugten Wahl von Entwicklern entwickelt. In diesem Artikel wird der Charme der Golang-Technologie aus verschiedenen Blickwinkeln untersucht, ihre Vorteile beim Herausfordern technischer Grenzen und beim Erreichen von Selbstdurchbrüchen analysiert und spezifische Codebeispiele kombiniert, um die Leistungsfähigkeit von Golang zu demonstrieren.