Betrieb und Instandhaltung

Betrieb und Instandhaltung

Betrieb und Wartung von Linux

Betrieb und Wartung von Linux

So verschlüsseln und sichern Sie die Datenübertragung in Linux-Systemen

So verschlüsseln und sichern Sie die Datenübertragung in Linux-Systemen

So verschlüsseln und sichern Sie die Datenübertragung in Linux-Systemen

Im heutigen Informationszeitalter ist Datensicherheit eine wichtige Aufgabe, vor der jedes Unternehmen, jede Organisation und jeder Einzelne steht. Linux-Systeme sind für die meisten Unternehmen und Organisationen zum Betriebssystem der Wahl geworden, sodass Datenverschlüsselung und sichere Übertragung von Linux-Systemen immer wichtiger werden. In diesem Artikel wird erläutert, wie die Datenübertragung in Linux-Systemen verschlüsselt und gesichert wird, und es werden detaillierte Codebeispiele bereitgestellt.

1. Datenverschlüsselung

Datenverschlüsselung ist eine zuverlässige Sicherheitsmaßnahme, die sensible Daten in schwer lesbaren und verständlichen Geheimtext umwandeln und so die Vertraulichkeit der Daten gewährleisten kann. In Linux-Systemen gibt es mehrere Möglichkeiten, Daten zu verschlüsseln, einschließlich der Verwendung von PGP/GPG, der Verwendung von OpenSSL und der Verwendung von LUKS.

- Verwenden Sie PGP/GPG

PGP (Pretty Good Privacy) und GPG (GNU Privacy Guard) sind zwei Verschlüsselungssoftware, die zum Verschlüsseln von Dateien und E-Mails verwendet werden kann. Sie können auch zur Datenverschlüsselung in Linux-Systemen verwendet werden. Nachfolgend finden Sie ein Beispiel für die Datenverschlüsselung mit PGP/GPG.

Zuerst müssen Sie die PGP- und GPG-Software installieren:

sudo apt-get install gnupg pgpgpg

Dann können Sie den folgenden Befehl verwenden, um eine Datei zu verschlüsseln:

gpg -c filename

Dieser Befehl generiert eine verschlüsselte Datei mit dem Dateinamen.gpg. Beim Verschlüsseln werden Sie aufgefordert, ein Passwort einzugeben. Dieses Passwort wird zum Entschlüsseln der Datei verwendet.

- Verwendung von OpenSSL

OpenSSL ist eine Open-Source-SSL-Bibliothek (Secure Sockets Layer) für die Zertifikatsverwaltung und den Betrieb der Public Key Infrastructure (PKI). Es kann Datenverschlüsselung in Linux-Systemen implementieren. Nachfolgend finden Sie ein Beispiel für die Datenverschlüsselung mit OpenSSL unter Linux.

Zuerst müssen Sie OpenSSL installieren:

sudo apt-get install openssl

Dann führen Sie den folgenden Befehl aus:

openssl aes-256-cbc -a -salt -in filename -out filename.enc

Dieser Befehl generiert eine verschlüsselte Datei mit dem Namen filename.enc.

- Mit LUKS

LUKS (Linux Unified Key Setup) ist eine Verschlüsselungssoftware basierend auf GNU Privacy Guard. Es kann zur vollständigen Festplattenverschlüsselung und Partitionsverschlüsselung verwendet werden. Nachfolgend finden Sie ein Beispiel für die Verwendung von LUKS zur Datenverschlüsselung.

Zuerst müssen Sie LUKS installieren:

sudo apt-get install cryptsetup

Dann können Sie den folgenden Befehl verwenden, um das Zielgerät zu verschlüsseln:

sudo cryptsetup luksFormat /dev/sdb1

Dadurch wird ein LUKS-Container in /dev/sdb1 erstellt, der mit dem folgenden Befehl geöffnet werden kann:

sudo cryptsetup luksOpen /dev/sdb1 sdb1_crypt

Nach dem Öffnen gilt /dev/mapper/sdb1_crypt als Name des Verschlüsselungsgeräts. Mit diesem Gerät können Sie Dateien lesen und schreiben. Sobald der Vorgang abgeschlossen ist, können Sie den folgenden Befehl zum Schließen verwenden:

sudo cryptsetup luksClose sdb1_crypt

2. Sichere Übertragung

Methoden zur sicheren Übertragung in Linux-Systemen umfassen die Verwendung von SSH und die Verwendung von SSL. Diese Transportprotokolle können die Vertraulichkeit, Datenintegrität und Authentifizierung von Datenübertragungen verbessern.

- Verwenden Sie SSH für die sichere Übertragung

SSH (Secure Shell) ist ein Netzwerkprotokoll, das die sichere Übertragung von Daten über ungesicherte Netzwerke ermöglicht. Um SSH verwenden zu können, müssen Sie das OpenSSH-Paket installieren. Nachfolgend finden Sie ein Beispiel für die Verwendung von SSH für die sichere Übertragung.

Zuerst müssen Sie OpenSSH installieren:

sudo apt-get install openssh-server

Dann müssen Sie auf dem Computer, den Sie übertragen möchten, eine Verbindung zu SSH herstellen:

ssh username@IP_Address

Nach erfolgreicher Verbindung können Sie den folgenden Befehl verwenden, um Dateien vom lokalen Computer zu übertragen zum Remote-Computer:

scp /local/filename username@IP_Address:/remote/directory

Diese Befehle kopieren eine lokale Datei (/local/filename) in ein Remote-Verzeichnis (/remote/directory).

- Sichere Übertragung mit SSL

SSL (Secure Sockets Layer) ist ein Sicherheitsprotokoll, das zur Verschlüsselung der Datenübertragung zwischen zwei Geräten verwendet wird. Es handelt sich um ein äußerst vertrauenswürdiges Protokoll, das häufig für sichere Online-Transaktionen und den Datenaustausch verwendet wird. Nachfolgend finden Sie ein Beispiel für die Verwendung von SSL zur sicheren Übertragung.

Zuerst müssen Sie OpenSSL installieren:

sudo apt-get install openssl

Dann müssen Sie ein selbstsigniertes Zertifikat generieren:

openssl req -newkey rsa:2048 -nodes -keyout server.key -x509 -days 365 -out server.crt

Dadurch wird ein selbstsigniertes Zertifikat generiert und in den Dateien server.crt und server.key im gespeichert Gleiches Verzeichnis. Jetzt können Sie mit dem folgenden Befehl einen SSL-Server erstellen:

openssl s_server -cert server.crt -key server.key -accept 443

Dadurch wird ein SSL-Server gestartet, der ein selbstsigniertes Zertifikat für die Datenübertragung verwendet.

In diesem Artikel werden Methoden zur Datenverschlüsselung und sicheren Übertragung in Linux-Systemen vorgestellt, einschließlich der Verwendung von PGP/GPG, OpenSSL und LUKS für die Datenverschlüsselung sowie der Verwendung von SSH und SSL für die sichere Übertragung. Diese Methoden verbessern die Vertraulichkeit, Integrität und Authentifizierung von Datenübertragungen. Wir stellen auch detaillierte Codebeispiele zur Verfügung, von denen wir hoffen, dass sie den Lesern hilfreich sind.

Das obige ist der detaillierte Inhalt vonSo verschlüsseln und sichern Sie die Datenübertragung in Linux-Systemen. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1378

1378

52

52

Verwenden des Task-Managers unter Linux

Aug 15, 2024 am 07:30 AM

Verwenden des Task-Managers unter Linux

Aug 15, 2024 am 07:30 AM

Es gibt viele Fragen, die Linux-Anfänger oft stellen: „Verfügt Linux über einen Task-Manager?“, „Wie öffnet man den Task-Manager unter Linux?“ Windows-Benutzer wissen, dass der Task-Manager sehr nützlich ist. Sie können den Task-Manager öffnen, indem Sie in Windows Strg+Alt+Entf drücken. Dieser Task-Manager zeigt Ihnen alle laufenden Prozesse und den von ihnen belegten Speicher, und Sie können einen Prozess aus dem Task-Manager-Programm auswählen und beenden. Wenn Sie Linux zum ersten Mal verwenden, werden Sie auch nach etwas suchen, das einem Task-Manager unter Linux entspricht. Ein Linux-Experte verwendet am liebsten die Befehlszeile, um Prozesse, Speicherverbrauch usw. zu finden, aber Sie müssen das nicht tun

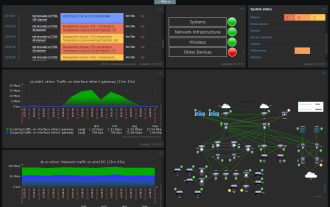

Lösen Sie das Problem der verstümmelten Anzeige von Grafiken und Diagrammen auf dem chinesischen Überwachungsserver Zabbix

Jul 31, 2024 pm 02:10 PM

Lösen Sie das Problem der verstümmelten Anzeige von Grafiken und Diagrammen auf dem chinesischen Überwachungsserver Zabbix

Jul 31, 2024 pm 02:10 PM

Die Unterstützung für Chinesisch durch Zabbix ist nicht sehr gut, aber manchmal wählen wir Chinesisch für Verwaltungszwecke. In der von Zabbix überwachten Weboberfläche werden unter dem Grafiksymbol kleine Quadrate angezeigt. Dies ist falsch und erfordert das Herunterladen von Schriftarten. Beispiel: „Microsoft Yahei“, „Microsoft Yahei.ttf“ heißt „msyh.ttf“, laden Sie die heruntergeladene Schriftart nach /zabbix/fonts/fonts hoch und ändern Sie die beiden Zeichen in /zabbix/include/defines.inc.php Datei unter define('ZBX_GRAPH_FONT_NAME','DejaVuSans');define('ZBX_FONT_NAME'

7 Möglichkeiten, wie Sie das Registrierungsdatum von Linux-Benutzern überprüfen können

Aug 24, 2024 am 07:31 AM

7 Möglichkeiten, wie Sie das Registrierungsdatum von Linux-Benutzern überprüfen können

Aug 24, 2024 am 07:31 AM

Wussten Sie, wie man das Erstellungsdatum eines Kontos auf einem Linux-System überprüft? Wenn Sie es wissen, was können Sie tun? War es Ihnen gelungen? Wenn ja, wie geht das? Grundsätzlich verfolgen Linux-Systeme diese Informationen nicht. Welche alternativen Möglichkeiten gibt es also, an diese Informationen zu gelangen? Sie fragen sich vielleicht, warum ich das überprüfe? Ja, es gibt Situationen, in denen Sie diese Informationen möglicherweise noch einmal überprüfen müssen, und sie werden Ihnen zu diesem Zeitpunkt hilfreich sein. Zur Überprüfung können Sie die folgenden 7 Methoden verwenden. Verwenden Sie /var/log/secure. Verwenden Sie das aureport-Tool. Verwenden Sie .bash_logout. Verwenden Sie den Befehl chage. Verwenden Sie den Befehl useradd. Verwenden Sie den Befehl passwd. Verwenden Sie den letzten Befehl. Methode 1: Verwenden Sie /var/l

Erfahren Sie in 5 Minuten, wie Sie Schriftarten zu Fedora hinzufügen

Jul 23, 2024 am 09:45 AM

Erfahren Sie in 5 Minuten, wie Sie Schriftarten zu Fedora hinzufügen

Jul 23, 2024 am 09:45 AM

Systemweite Installation Wenn Sie eine Schriftart systemweit installieren, steht sie allen Benutzern zur Verfügung. Der beste Weg hierfür ist die Verwendung von RPM-Paketen aus den offiziellen Software-Repositories. Bevor Sie beginnen, öffnen Sie das „Software“-Tool in Fedora Workstation oder andere Tools, die das offizielle Repository verwenden. Wählen Sie in der Auswahlleiste die Kategorie „Add-ons“ aus. Wählen Sie dann innerhalb der Kategorie „Schriftarten“ aus. Sie sehen die verfügbaren Schriftarten ähnlich wie im Screenshot unten: Wenn Sie eine Schriftart auswählen, werden einige Details angezeigt. Abhängig von mehreren Szenarios können Sie möglicherweise eine Vorschau einiger Beispieltexte für die Schriftart anzeigen. Klicken Sie auf die Schaltfläche „Installieren“, um es Ihrem System hinzuzufügen. Abhängig von der Systemgeschwindigkeit und der Netzwerkbandbreite kann dieser Vorgang einige Zeit dauern

Was soll ich tun, wenn die fehlenden WPS-Schriftarten unter dem Linux-System dazu führen, dass die Datei verstümmelt wird?

Jul 31, 2024 am 12:41 AM

Was soll ich tun, wenn die fehlenden WPS-Schriftarten unter dem Linux-System dazu führen, dass die Datei verstümmelt wird?

Jul 31, 2024 am 12:41 AM

1. Suchen Sie die Schriftarten Wingdings, Wingdings2, Wingdings3, Webdings und MTExtra im Internet. 2. Öffnen Sie den Hauptordner, drücken Sie Strg+h (versteckte Dateien anzeigen) und prüfen Sie, ob ein .fonts-Ordner vorhanden ist 1. Kopieren Sie die heruntergeladenen Schriftarten wie Wingdings, Wingdings2, Wingdings3, Webdings und MTExtra in den .fonts-Ordner im Hauptordner. Starten Sie dann wps, um zu sehen, ob immer noch ein Erinnerungsdialogfeld „System fehlt“ angezeigt wird Box. Wenn nicht, nur Erfolg!

Centos 7 Installation und Konfiguration NTP-Netzwerk-Zeitsynchronisationsserver

Aug 05, 2024 pm 10:35 PM

Centos 7 Installation und Konfiguration NTP-Netzwerk-Zeitsynchronisationsserver

Aug 05, 2024 pm 10:35 PM

Experimentelle Umgebung: Betriebssystem: LinuxCentos7.4x86_641. Sehen Sie sich die aktuelle Serverzeitzone an, listen Sie die Zeitzone auf und legen Sie die Zeitzone fest (wenn es bereits die richtige Zeitzone ist, überspringen Sie sie bitte): #timedatectl#timedatectllist-timezones#timedatectlset-timezoneAsia /Shanghai2. Verständnis der Zeitzonenkonzepte: GMT, UTC, CST, DSTUTC: Die gesamte Erde ist aus Gründen der Vereinheitlichung in vierundzwanzig Zeitzonen unterteilt. Es wird eine einheitliche Zeit verwendet, die als Universal Coordinated Time (UTC) bezeichnet wird

So verbinden Sie zwei Ubuntu-Hosts mit einem Netzwerkkabel mit dem Internet

Aug 07, 2024 pm 01:39 PM

So verbinden Sie zwei Ubuntu-Hosts mit einem Netzwerkkabel mit dem Internet

Aug 07, 2024 pm 01:39 PM

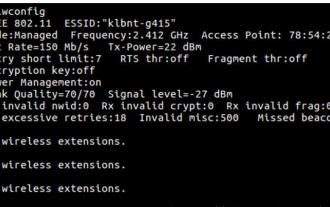

So verwenden Sie ein Netzwerkkabel, um zwei Ubuntu-Hosts mit dem Internet zu verbinden 1. Bereiten Sie Host A: Ubuntu16.04 und Host B: Ubuntu16.042 vor. Host A verfügt über zwei Netzwerkkarten, eine ist mit dem externen Netzwerk verbunden und die andere ist angeschlossen Gastgeber B. Verwenden Sie den Befehl iwconfig, um alle Netzwerkkarten auf dem Host anzuzeigen. Wie oben gezeigt, sind die Netzwerkkarten auf dem A-Host (Laptop) des Autors: wlp2s0: Dies ist eine drahtlose Netzwerkkarte. enp1s0: kabelgebundene Netzwerkkarte, die mit Host B verbundene Netzwerkkarte. Der Rest hat nichts mit uns zu tun, kein Grund zur Sorge. 3. Konfigurieren Sie die statische IP von A. Bearbeiten Sie die Datei #vim/etc/network/interfaces, um eine statische IP-Adresse für die Schnittstelle enp1s0 zu konfigurieren, wie unten gezeigt (wobei #==========

werfen! Ausführen von DOS auf Raspberry Pi

Jul 19, 2024 pm 05:23 PM

werfen! Ausführen von DOS auf Raspberry Pi

Jul 19, 2024 pm 05:23 PM

Aufgrund unterschiedlicher CPU-Architekturen ist die Ausführung von DOS auf dem Raspberry Pi zwar nicht einfach, stellt aber auch keine großen Probleme dar. FreeDOS dürfte jedem bekannt sein. Es ist ein vollständiges, kostenloses und gut kompatibles Betriebssystem für DOS. Es kann einige ältere DOS-Spiele oder kommerzielle Software ausführen und auch eingebettete Anwendungen entwickeln. Solange das Programm unter MS-DOS ausgeführt werden kann, kann es auch unter FreeDOS ausgeführt werden. Als Initiator und Projektkoordinator von FreeDOS werden mir viele Anwender als Insider Fragen stellen. Die Frage, die mir am häufigsten gestellt wird, ist: „Kann FreeDOS auf einem Raspberry Pi laufen?“ Diese Frage ist nicht überraschend. Schließlich läuft Linux auf dem Raspberry Pi sehr gut