Backend-Entwicklung

Backend-Entwicklung

C#.Net-Tutorial

C#.Net-Tutorial

Hinweise zur C#-Entwicklung: Scannen und Beheben von Sicherheitslücken

Hinweise zur C#-Entwicklung: Scannen und Beheben von Sicherheitslücken

Hinweise zur C#-Entwicklung: Scannen und Beheben von Sicherheitslücken

In der C#-Entwicklung sind Sicherheitsprobleme mit der kontinuierlichen Weiterentwicklung der Netzwerktechnologie immer ernster geworden. Um die Sicherheit von Anwendungen zu gewährleisten, müssen Entwickler darauf achten, Sicherheitslücken zu scannen und zu beheben. In diesem Artikel werden Vorsichtsmaßnahmen aus den folgenden Aspekten vorgestellt.

1. Achten Sie auf die Sicherheit der Datenübertragung

Bei Anwendungen ist die Sicherheit der Datenübertragung sehr wichtig. Insbesondere bei der Nutzung des Netzwerks zur Datenübertragung sollten nach Möglichkeit sichere Protokolle und Verschlüsselungsalgorithmen eingesetzt werden. Um die Integrität und Vertraulichkeit der Daten zu gewährleisten, wird empfohlen, Protokolle wie Secure Sockets Layer (SSL) oder Transport Layer Security (TLS) sowie Verschlüsselungsalgorithmen wie AES, RSA und SHA zu verwenden.

Gleichzeitig sollten Sie auch darauf achten, die Klartextübertragung zu vermeiden. Beispielsweise können Klartextprotokolle wie das HTTP-Protokoll oder das FTP-Protokoll nicht zur Übertragung sensibler Informationen oder Passwörter verwendet werden.

2. Achten Sie auf die Passwortsicherheit

Passwortlecks sind eine häufige Sicherheitslücke, auf die C#-Entwickler achten sollten. Normalerweise sollten Passwörter in verschlüsselter Form in einer Datenbank oder Konfigurationsdatei gespeichert werden, um böswillige Versuche, an Passwörter zu gelangen, zu verhindern.

Gleichzeitig sollten Sie auch auf die Einstellung der Passwortstärke achten. Das Passwort sollte mindestens 8 Zeichen lang sein und Großbuchstaben, Kleinbuchstaben, Zahlen und Sonderzeichen enthalten.

3. Achten Sie auf Sicherheitslücken bei der Code-Injection

Während des Entwicklungsprozesses sollten Sie die Verwendung von Spleiß-SQL-Anweisungen zum Ausführen von Datenbankoperationen vermeiden, da diese Methode leicht zu Sicherheitslücken bei der SQL-Injection führen kann. Um diese Schwachstelle zu vermeiden, sollte eine parametrisierte Abfrage verwendet werden.

4. Achten Sie auf Path-Traversal-Schwachstellen.

Path-Traversal-Schwachstellen sind eine häufige Sicherheitslücke in der C#-Entwicklung. Sie werden im Allgemeinen dadurch verursacht, dass Eingaben nicht gefiltert oder überprüft werden. Entwickler sollten darauf achten, solche Schwachstellen zu vermeiden.

Bei der Verarbeitung von Durchlaufvorgängen wie Dateipfaden sollten absolute Pfade anstelle relativer Pfade verwendet werden. Gleichzeitig sollten Eingaben auch gefiltert oder überprüft werden, um durch böswillige Eingaben verursachte Path-Traversal-Schwachstellen zu vermeiden.

5. Achten Sie auf die Eingabe- und Ausgabeüberprüfung.

Eingabe- und Ausgabeüberprüfung sind wichtige Verbindungen zur Gewährleistung der Anwendungssicherheit. Entwickler sollten alle Benutzereingaben filtern oder validieren, um Sicherheitslücken durch böswillige Eingaben zu vermeiden.

Während des Ausgabevorgangs sollte darauf geachtet werden, dass keine sensiblen Informationen ausgegeben werden. Wenn Sie beispielsweise Fehlerinformationen ausgeben, können Sie eine benutzerfreundliche Methode verwenden, anstatt Systeminformationen oder Aufrufstapelinformationen direkt auszugeben.

6. Achten Sie auf die Sicherheit der Zugangskontrolle

Die Sicherheit der Zugangskontrolle ist ein weiteres wichtiges Glied beim Schutz von Anwendungen. Entwickler sollten die Benutzerzugriffsrechte kontrollieren, um unbefugten Zugriff zu verhindern.

Bei der Zugangskontrolle sollte das Prinzip der geringsten Zugriffsrechte angewendet werden. Das heißt, erteilen Sie Benutzern nur die Zugriffsberechtigungen, die sie benötigen, und erteilen Sie keine unnötigen Berechtigungen, um zu verhindern, dass böswillige Benutzer übermäßige Berechtigungen für Angriffe verwenden.

7. Achten Sie auf die Sicherheit von Drittanbieterkomponenten

In Anwendungen werden häufig einige Drittanbieterkomponenten verwendet, wie z. B. Open-Source-Bibliotheken oder SDKs usw. Um die Sicherheit der gesamten Anwendung zu gewährleisten, sollten Entwickler auf die Sicherheit von Drittkomponenten achten.

Sie sollten Komponenten von Drittanbietern mit hoher Glaubwürdigkeit, vollständiger Dokumentation oder Unterstützung durch die Entwickler-Community wählen und die Verwendung ungetesteter oder unbekannter Komponenten vermeiden. Darüber hinaus sollten bestehende Sicherheitslücken in Komponenten zeitnah aktualisiert oder gepatcht werden.

Kurz gesagt ist das Scannen und Beheben von Sicherheitslücken in der C#-Entwicklung ein wichtiger Teil der Gewährleistung der Sicherheit der gesamten Anwendung. Entwickler sollten stets äußerst wachsam bleiben, rechtzeitig Sicherheitsrisikobewertungen und Schwachstellenscans durchführen und Sicherheitslücken umgehend beheben, um die Sicherheit von Anwendungen zu gewährleisten.

Das obige ist der detaillierte Inhalt vonHinweise zur C#-Entwicklung: Scannen und Beheben von Sicherheitslücken. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

Diese Apple-ID wird im iTunes Store noch nicht verwendet: Fix

Jun 10, 2024 pm 05:42 PM

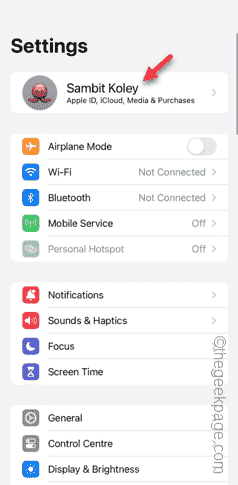

Diese Apple-ID wird im iTunes Store noch nicht verwendet: Fix

Jun 10, 2024 pm 05:42 PM

Wenn Sie sich mit der AppleID beim iTunesStore anmelden, wird möglicherweise die Fehlermeldung „Diese AppleID wurde nicht im iTunesStore verwendet“ auf dem Bildschirm angezeigt. Es gibt keine Fehlermeldungen, über die Sie sich Sorgen machen müssen. Sie können sie beheben, indem Sie diese Lösungssätze befolgen. Fix 1 – Lieferadresse ändern Der Hauptgrund, warum diese Aufforderung im iTunes Store erscheint, ist, dass Sie nicht die richtige Adresse in Ihrem AppleID-Profil haben. Schritt 1 – Öffnen Sie zunächst die iPhone-Einstellungen auf Ihrem iPhone. Schritt 2 – AppleID sollte über allen anderen Einstellungen stehen. Also, öffnen Sie es. Schritt 3 – Öffnen Sie dort die Option „Zahlung & Versand“. Schritt 4 – Bestätigen Sie Ihren Zugang mit Face ID. Schritt

So beheben Sie rote Augen auf dem iPhone

Feb 23, 2024 pm 04:31 PM

So beheben Sie rote Augen auf dem iPhone

Feb 23, 2024 pm 04:31 PM

Sie haben also auf Ihrer letzten Party einige tolle Fotos gemacht, aber leider waren die meisten Fotos, die Sie gemacht haben, rote Augen. Das Foto selbst ist großartig, aber die roten Augen darin ruinieren das Bild irgendwie. Ganz zu schweigen davon, dass einige dieser Partyfotos möglicherweise von den Handys Ihrer Freunde stammen. Heute schauen wir uns an, wie man rote Augen aus Fotos entfernt. Was verursacht die roten Augen auf dem Foto? Beim Fotografieren mit Blitz kommt es häufig zu roten Augen. Dies liegt daran, dass das Licht des Blitzes direkt in den Augenhintergrund scheint, wodurch die Blutgefäße unter dem Auge das Licht reflektieren, wodurch auf dem Foto der Effekt roter Augen entsteht. Glücklicherweise sind einige Kameras dank der kontinuierlichen Weiterentwicklung der Technologie mittlerweile mit Funktionen zur Rote-Augen-Korrektur ausgestattet, die dieses Problem effektiv lösen können. Mit dieser Funktion nimmt die Kamera Bilder auf

Zehn Einschränkungen der künstlichen Intelligenz

Apr 26, 2024 pm 05:52 PM

Zehn Einschränkungen der künstlichen Intelligenz

Apr 26, 2024 pm 05:52 PM

Im Bereich der technologischen Innovation ist künstliche Intelligenz (KI) eine der transformativsten und vielversprechendsten Entwicklungen unserer Zeit. Künstliche Intelligenz hat mit ihrer Fähigkeit, große Datenmengen zu analysieren, aus Mustern zu lernen und intelligente Entscheidungen zu treffen, viele Branchen revolutioniert, vom Gesundheitswesen und dem Finanzwesen bis hin zu Transport und Unterhaltung. Doch trotz ihrer bemerkenswerten Fortschritte steht die KI auch vor erheblichen Einschränkungen und Herausforderungen, die sie daran hindern, ihr volles Potenzial auszuschöpfen. In diesem Artikel befassen wir uns mit den zehn größten Einschränkungen der künstlichen Intelligenz und zeigen auf, mit welchen Einschränkungen Entwickler, Forscher und Praktiker in diesem Bereich konfrontiert sind. Durch das Verständnis dieser Herausforderungen ist es möglich, die Komplexität der KI-Entwicklung zu bewältigen, Risiken zu reduzieren und den Weg für eine verantwortungsvolle und ethische Weiterentwicklung der KI-Technologie zu ebnen. Begrenzte Datenverfügbarkeit: Die Entwicklung künstlicher Intelligenz ist auf Daten angewiesen

Wie kann das Problem gelöst werden, dass Win11 die Anmeldeinformationen nicht überprüft?

Jan 30, 2024 pm 02:03 PM

Wie kann das Problem gelöst werden, dass Win11 die Anmeldeinformationen nicht überprüft?

Jan 30, 2024 pm 02:03 PM

Wenn sich ein Win11-Benutzer mit Anmeldeinformationen anmeldet, erhält er eine Fehlermeldung, dass Ihre Anmeldeinformationen nicht überprüft werden können. Was ist los? Nachdem der Herausgeber dieses Problem untersucht hatte, stellte ich fest, dass es mehrere verschiedene Situationen geben kann, die dieses Problem direkt oder indirekt verursachen. Schauen wir uns das gemeinsam mit dem Herausgeber an.

Umfassender Leitfaden zu PHP 500-Fehlern: Ursachen, Diagnose und Korrekturen

Mar 22, 2024 pm 12:45 PM

Umfassender Leitfaden zu PHP 500-Fehlern: Ursachen, Diagnose und Korrekturen

Mar 22, 2024 pm 12:45 PM

Ein umfassender Leitfaden zu PHP500-Fehlern: Ursachen, Diagnose und Korrekturen Während der PHP-Entwicklung stoßen wir häufig auf Fehler mit dem HTTP-Statuscode 500. Dieser Fehler wird normalerweise „500InternalServerError“ genannt, was bedeutet, dass bei der Verarbeitung der Anfrage auf der Serverseite einige unbekannte Fehler aufgetreten sind. In diesem Artikel untersuchen wir die häufigsten Ursachen von PHP500-Fehlern, wie man sie diagnostiziert und behebt und stellen spezifische Codebeispiele als Referenz bereit. Häufige Ursachen für 1.500 Fehler 1.

Eine einfache Anleitung zur Behebung von Windows 11-Bluescreen-Problemen

Dec 27, 2023 pm 02:26 PM

Eine einfache Anleitung zur Behebung von Windows 11-Bluescreen-Problemen

Dec 27, 2023 pm 02:26 PM

Viele Freunde stoßen bei der Verwendung von Computer-Betriebssystemen immer auf Bluescreens. Selbst das neueste Win11-System kann dem Schicksal von Bluescreens nicht entkommen. Deshalb habe ich Ihnen heute ein Tutorial zum Reparieren von Win11-Bluescreens gebracht. Unabhängig davon, ob Sie auf einen Bluescreen gestoßen sind oder nicht, können Sie ihn zunächst herausfinden, falls Sie ihn benötigen. So beheben Sie den Win11-Bluescreen-Methode 1. Wenn wir auf einen Bluescreen stoßen, starten Sie zunächst das System neu und prüfen Sie, ob es normal starten kann. 2. Wenn es normal gestartet werden kann, klicken Sie mit der rechten Maustaste auf „Computer“ auf dem Desktop und wählen Sie „Verwalten“ 3. Erweitern Sie dann „Systemprogramme“ auf der linken Seite des Popup-Fensters und wählen Sie „Ereignisanzeige“ 4. Im Mit der Ereignisanzeige können Sie sehen, welches konkrete Problem den Bluescreen verursacht hat. 5. Verfolgen Sie dann einfach die Bluescreen-Situation und die Ereignisse

Die Lautstärke kann in WIN10 nicht angepasst werden

Mar 27, 2024 pm 05:16 PM

Die Lautstärke kann in WIN10 nicht angepasst werden

Mar 27, 2024 pm 05:16 PM

1. Drücken Sie win+r, um das Ausführungsfenster zu öffnen, geben Sie [regedit] ein und drücken Sie die Eingabetaste, um den Registrierungseditor zu öffnen. 2. Klicken Sie im geöffneten Registrierungseditor, um [HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun] zu erweitern. Klicken Sie mit der rechten Maustaste auf die leere Stelle auf der rechten Seite, wählen Sie [Neu – Zeichenfolgenwert] und benennen Sie sie in [systray.exe] um. 3. Doppelklicken Sie, um systray.exe zu öffnen, ändern Sie die numerischen Daten in [C:WindowsSystem32systray.exe] und klicken Sie auf [OK], um die Einstellungen zu speichern.

So lösen Sie das durch csrss.exe verursachte Bluescreen-Problem

Dec 28, 2023 pm 06:24 PM

So lösen Sie das durch csrss.exe verursachte Bluescreen-Problem

Dec 28, 2023 pm 06:24 PM

Wenn Ihr Computer nach dem Start häufig einen blauen Bildschirm anzeigt, liegt möglicherweise ein schwerwiegender Fehler (Stoppcode 0xF4) vor, der vom Windows-System in der Datei csrss.exe verursacht wurde. Sehen wir uns nun an, wie wir das Problem beheben können! So beheben Sie den Bluescreen von csrss.exe: Drücken Sie zunächst gleichzeitig die Tasten „Strg+Alt+Entf“. Daraufhin wird die Benutzeroberfläche des Microsoft Windows-Task-Managers angezeigt. Klicken Sie auf die Registerkarte „Task-Manager“. Auf dem Bildschirm werden alle laufenden Programme und die von ihnen belegten Ressourcen sowie weitere Informationen aufgelistet. Klicken Sie erneut, um die Registerkarte „Prozesse“ aufzurufen, klicken Sie erneut auf „Bildname“ und suchen Sie dann die Datei „csrss.exe“ in der Liste. Klicken Sie auf die Schaltfläche „Prozess beenden“.