System-Tutorial

System-Tutorial

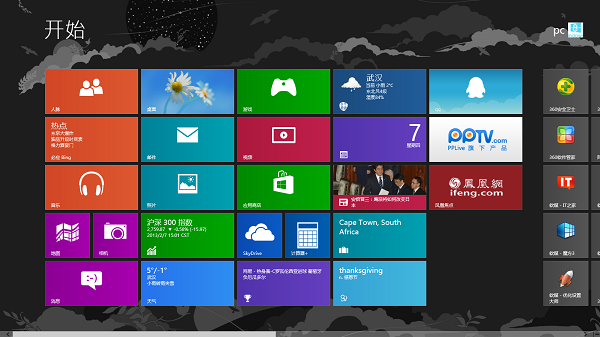

Windows-Serie

Windows-Serie

Wird die Sicherheit des Systems beeinträchtigt, wenn Win8.1 nicht mehr unterstützt wird?

Wird die Sicherheit des Systems beeinträchtigt, wenn Win8.1 nicht mehr unterstützt wird?

Wird die Sicherheit des Systems beeinträchtigt, wenn Win8.1 nicht mehr unterstützt wird?

Für Benutzer ist die Sicherheit des Systems sehr wichtig, bezogen auf die von uns gespeicherten Dateien, Benutzerkonten und Passwörter usw. Wenn win8.1 kurz vor der Einstellung des Dienstes steht, müssen daher Freunde, die es noch verwenden, neugierig sein Ist das System nach Beendigung des win8.1-Dienstes noch sicher? Im Allgemeinen steigt die Wahrscheinlichkeit von Sicherheitsrisiken, nachdem der Dienst beendet wurde.

Win8.1 wird nicht mehr bereitgestellt. Ist das System noch sicher?

Antwort: Normalerweise ist es sicher,

Aber in Zukunft werden neue Software und neue Programmschwachstellen auftauchen, was die Möglichkeit von Sicherheitsrisiken erhöht.

1. Nachdem win8.1 nicht mehr bereitgestellt wird, stellt Microsoft keine Wartung und Updates mehr dafür bereit.

Mit anderen Worten: Das aktuelle System kann weiterhin normal genutzt und die bestehende Sicherheit aufrechterhalten werden.

2. Das Internet entwickelt sich jedoch rasant weiter und es erscheinen jeden Tag eine große Anzahl neuer Software und Programme.

Nachdem Win8.1 nicht mehr bereitgestellt wird, bieten diese Programme keine Kompatibilität und Update-Unterstützung mehr für das System.

3. Es ist in Ordnung, wenn es Sicherheitslücken oder Kompatibilitätsprobleme gibt.

Wenn Sie daher neue Programme verwenden müssen, birgt Win8.1 Sicherheitsrisiken empfohlen, win10 zu aktualisieren.

4. Wenn Sie keine neue Software verwenden oder gar nicht online gehen, kann man sagen, dass es immer noch sehr sicher ist.

Das obige ist der detaillierte Inhalt vonWird die Sicherheit des Systems beeinträchtigt, wenn Win8.1 nicht mehr unterstützt wird?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1377

1377

52

52

Wie verwende ich Tastenkombinationen, um Screenshots in Win8 zu machen?

Mar 28, 2024 am 08:33 AM

Wie verwende ich Tastenkombinationen, um Screenshots in Win8 zu machen?

Mar 28, 2024 am 08:33 AM

Wie verwende ich Tastenkombinationen, um Screenshots in Win8 zu machen? Bei unserer täglichen Nutzung von Computern müssen wir häufig Screenshots des Inhalts auf dem Bildschirm erstellen. Für Benutzer des Windows 8-Systems ist das Erstellen von Screenshots über Tastenkombinationen eine bequeme und effiziente Vorgehensweise. In diesem Artikel stellen wir einige häufig verwendete Tastenkombinationen zum Erstellen von Screenshots im Windows 8-System vor, damit Sie Screenshots schneller erstellen können. Die erste Methode besteht darin, die Tastenkombination „Win-Taste + PrintScreen-Taste“ zu verwenden, um die vollständige Ausführung durchzuführen

Unbedingt vor dem Kauf eines Systems lesen: Analyse der Vor- und Nachteile von Win11 und Win10

Mar 28, 2024 pm 01:33 PM

Unbedingt vor dem Kauf eines Systems lesen: Analyse der Vor- und Nachteile von Win11 und Win10

Mar 28, 2024 pm 01:33 PM

Im heutigen Informationszeitalter spielen Personalcomputer eine wichtige Rolle als unverzichtbares Werkzeug in unserem täglichen Leben. Als eine der Kernsoftware von Computern beeinflusst das Betriebssystem unser Nutzungserlebnis und unsere Arbeitseffizienz. Auf dem Markt hatte Microsofts Windows-Betriebssystem schon immer eine dominierende Stellung eingenommen, doch nun stehen die Menschen vor der Wahl zwischen dem neuesten Windows 11 und dem alten Windows 10. Normale Verbraucher achten bei der Auswahl eines Betriebssystems nicht nur auf die Versionsnummer, sondern verstehen auch deren Vor- und Nachteile.

Was ist der Unterschied im Pfad „Arbeitsplatz' in Win11? Schneller Weg, es zu finden!

Mar 29, 2024 pm 12:33 PM

Was ist der Unterschied im Pfad „Arbeitsplatz' in Win11? Schneller Weg, es zu finden!

Mar 29, 2024 pm 12:33 PM

Was ist der Unterschied im Pfad „Arbeitsplatz“ in Win11? Schneller Weg, es zu finden! Da das Windows-System ständig aktualisiert wird, bringt auch das neueste Windows 11-System einige neue Änderungen und Funktionen mit sich. Eines der häufigsten Probleme besteht darin, dass Benutzer den Pfad zu „Arbeitsplatz“ im Win11-System nicht finden können. Dies war in früheren Windows-Systemen normalerweise ein einfacher Vorgang. In diesem Artikel erfahren Sie, wie sich der Pfad „Arbeitsplatz“ im Win11-System unterscheidet und wie Sie ihn schnell finden. Unter Windows1

Wie sollte das Design der Sicherheitsarchitektur des Java-Frameworks mit den Geschäftsanforderungen in Einklang gebracht werden?

Jun 04, 2024 pm 02:53 PM

Wie sollte das Design der Sicherheitsarchitektur des Java-Frameworks mit den Geschäftsanforderungen in Einklang gebracht werden?

Jun 04, 2024 pm 02:53 PM

Das Java-Framework-Design ermöglicht Sicherheit, indem es Sicherheitsanforderungen mit Geschäftsanforderungen in Einklang bringt: Identifizierung wichtiger Geschäftsanforderungen und Priorisierung relevanter Sicherheitsanforderungen. Entwickeln Sie flexible Sicherheitsstrategien, reagieren Sie schichtweise auf Bedrohungen und nehmen Sie regelmäßige Anpassungen vor. Berücksichtigen Sie architektonische Flexibilität, unterstützen Sie die Geschäftsentwicklung und abstrakte Sicherheitsfunktionen. Priorisieren Sie Effizienz und Verfügbarkeit, optimieren Sie Sicherheitsmaßnahmen und erhöhen Sie die Sichtbarkeit.

Haben Sie Ihr Win8-Computer-Startkennwort vergessen? Durch diesen Vorgang wird es sofort wiederhergestellt!

Mar 27, 2024 pm 10:12 PM

Haben Sie Ihr Win8-Computer-Startkennwort vergessen? Durch diesen Vorgang wird es sofort wiederhergestellt!

Mar 27, 2024 pm 10:12 PM

Das Vergessen des Win8-Computer-Startkennworts ist ein Problem, mit dem viele Menschen bei der täglichen Nutzung von Computern konfrontiert sind. Wenn wir das Anmeldekennwort vergessen, können wir das System nicht normal betreten, was zu Unannehmlichkeiten bei der täglichen Nutzung führt. Wenn Sie auf dieses Problem stoßen, machen Sie sich keine Sorgen. Im Folgenden werde ich einige einfache Vorgänge vorstellen, die Ihnen helfen, das Einschaltkennwort Ihres Win8-Computers schnell wiederherzustellen. Methode 1: Verwenden Sie das Microsoft-Kontokennwort. Wenn Sie sich mit einem Microsoft-Konto bei Ihrem Win8-Computer anmelden, können Sie versuchen, das Kennwort dieses Kontos zu verwenden.

Die neuen Weltherausforderungen der KI: Was ist mit Sicherheit und Datenschutz passiert?

Mar 31, 2024 pm 06:46 PM

Die neuen Weltherausforderungen der KI: Was ist mit Sicherheit und Datenschutz passiert?

Mar 31, 2024 pm 06:46 PM

Die rasante Entwicklung der generativen KI hat zu beispiellosen Herausforderungen in Bezug auf Datenschutz und Sicherheit geführt und dringende Forderungen nach regulatorischen Eingriffen ausgelöst. Letzte Woche hatte ich die Gelegenheit, mit einigen Kongressabgeordneten und ihren Mitarbeitern in Washington, D.C. über die sicherheitsrelevanten Auswirkungen von KI zu diskutieren. Die heutige generative KI erinnert mich an das Internet der späten 1980er Jahre, mit Grundlagenforschung, latentem Potenzial und akademischen Anwendungen, aber sie ist noch nicht reif für die Öffentlichkeit. Dieses Mal treibt der uneingeschränkte Ehrgeiz der Anbieter, angetrieben durch Risikokapital der unteren Liga und inspiriert durch Twitter-Echokammern, die „schöne neue Welt“ der KI rasant voran. Das „öffentliche“ Basismodell ist fehlerhaft und für den privaten und kommerziellen Gebrauch ungeeignet. Falls vorhanden, sind Sicherheitsstrukturen aufgrund der Angriffsfläche wichtig

Sicherheitskonfiguration und Härtung des Struts 2-Frameworks

May 31, 2024 pm 10:53 PM

Sicherheitskonfiguration und Härtung des Struts 2-Frameworks

May 31, 2024 pm 10:53 PM

Um Ihre Struts2-Anwendung zu schützen, können Sie die folgenden Sicherheitskonfigurationen verwenden: Nicht verwendete Funktionen deaktivieren. Inhaltstypprüfung aktivieren. Eingaben validieren. Sicherheitstokens aktivieren. CSRF-Angriffe verhindern. Verwenden Sie RBAC, um den rollenbasierten Zugriff einzuschränken

Implementierung von Algorithmen für maschinelles Lernen in C++: Sicherheitsüberlegungen und Best Practices

Jun 01, 2024 am 09:26 AM

Implementierung von Algorithmen für maschinelles Lernen in C++: Sicherheitsüberlegungen und Best Practices

Jun 01, 2024 am 09:26 AM

Bei der Implementierung von Algorithmen für maschinelles Lernen in C++ sind Sicherheitsaspekte von entscheidender Bedeutung, einschließlich Datenschutz, Modellmanipulation und Eingabevalidierung. Zu den Best Practices gehören die Einführung sicherer Bibliotheken, die Minimierung von Berechtigungen, die Verwendung von Sandboxing und die kontinuierliche Überwachung. Der praktische Fall demonstriert die Verwendung der Botan-Bibliothek zum Ver- und Entschlüsseln des CNN-Modells, um sicheres Training und Vorhersage zu gewährleisten.