System-Tutorial

System-Tutorial

LINUX

LINUX

So konfigurieren Sie schnell den passwortfreien SSH-Zugriff in einem Linux-Cluster

So konfigurieren Sie schnell den passwortfreien SSH-Zugriff in einem Linux-Cluster

So konfigurieren Sie schnell den passwortfreien SSH-Zugriff in einem Linux-Cluster

Im täglichen Leben, egal ob in einer Testumgebung oder einer Produktionsumgebung, ist es bei der Installation und Konfiguration mehrerer Server (Cluster) oft notwendig, einen passwortfreien SSH-Zugriff auf Server im Cluster einzurichten. Beispielsweise die Installation und Konfiguration von Clustern wie Hadoop und HBase oder mehreren Servern, die eine passwortfreie SSH-Konfiguration erfordern, um den späteren Betrieb und die Wartung zu erleichtern.

Basierend auf dem jüngsten Prozess des Aufbaus einer Testumgebung werde ich eine Erklärung geben, wie man schnell den gegenseitigen SSH-Zugriff auf mehrere Server ohne Passwort konfiguriert. Es ist hauptsächlich in mehrere Schritte unterteilt: Ändern des Hostnamens, Konfigurieren des geheimen Schlüssels des Aggregationsservers, Aggregieren der geheimen Schlüssel anderer Server, Kopieren der Aggregationsschlüsseldatei, Generieren der know_hosts-Datei und Kopieren der know_hosts-Datei.

1. Clusterplanung

|

Host-IP |

Hostname |

|

10.141.93.101 |

dmz01 |

|

10.141.93.102 |

dmz02 |

|

10.141.93.103 |

inside01 |

|

10.141.93.104 |

inside02 |

|

10.141.93.105 |

inside03 |

|

10.141.93.106 |

inside04 |

|

10.141.93.107 |

inside05 |

|

10.141.93.108 |

inside06 |

|

10.141.93.109 |

inside07 |

|

10.141.93.110 |

inside08 |

|

10.141.93.111 |

inside09 |

|

10.141.93.112 |

inside10 |

|

10.141.93.113 |

inside11 |

|

10.141.93.114 |

inside12 |

|

10.141.93.115 |

inside13 |

|

10.141.93.116 |

inside14 |

|

10.141.93.117 |

inside15 |

|

10.141.93.118 |

inside16 |

Der Cluster verfügt über insgesamt 18 Server, aufgeteilt in 2 Server im DMZ-Bereich und 16 Server im INSIDE-Bereich. Wird hauptsächlich für Webserver und Anwendungsserver, Datenbanken, Caches usw. verwendet. Um die Bereitstellung von Anwendungen und die Verwaltung von Clusterservern zu erleichtern, sind 18 Server für den kennwortfreien gegenseitigen SSH-Zugriff konfiguriert.

2. Ändern Sie den Hostnamen

Unabhängig von der Erstinstallation des Systems oder Cloud-Hosts ist der Hostname „localhost“ oder „VM_75_173_centos“ nicht leicht von der Serverfunktion zu unterscheiden. Daher ist die Installation, Bereitstellung und Wartung einfach und der Hostname kann erneut geändert werden.

Um den Hostnamen zu ändern, verwenden Sie den folgenden Befehl:

hostnamectl set-hostname inside01

Verwenden Sie den obigen Befehl, um den Hostnamen zu ändern, und melden Sie sich erneut über SSH an. Sie werden sehen, dass der Hostname geändert wurde.

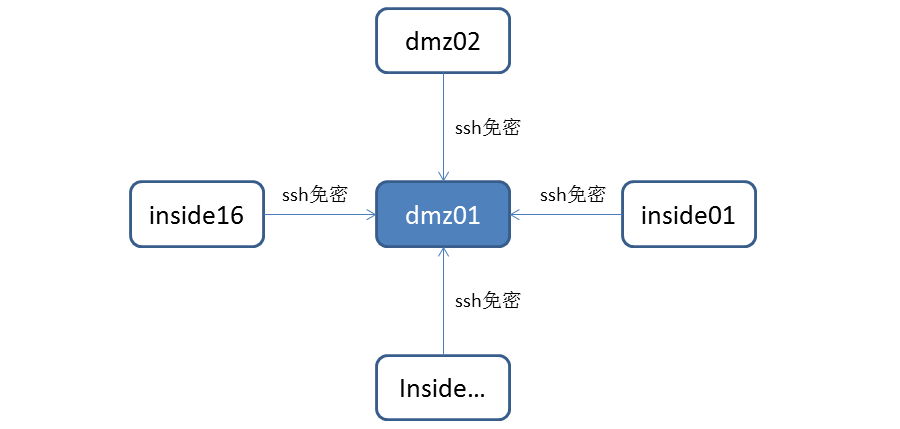

3. Konfigurieren Sie den geheimen Schlüssel des Aggregationsservers

Der sogenannte Aggregationsserver ist hier ein Server im ausgewählten Cluster, mit dem dann andere Server SSH ohne Passwortvertrauen durchführen. In diesem Artikel wird dmz01 (10.141.93.101) als Aggregationsserver ausgewählt. Das Beziehungsdiagramm sieht wie folgt aus:

Andere Server führen eine passwortfreie Vertrauenskonfiguration für die SSH-Anmeldung bei dmz01 durch. Hier ist dmz01 der Aggregationsserver.

Der Befehl zum Konfigurieren des geheimen Schlüssels des Aggregationsservers lautet wie folgt:

[root@dmz01 ~]# ssh-keygen -t rsa

Generieren eines öffentlichen/privaten RSA-Schlüsselpaares.

Geben Sie die Datei ein, in der der Schlüssel gespeichert werden soll (/root/.ssh/id_rsa): [Schlüssel eingeben]

Geben Sie die Passphrase ein (leer für keine Passphrase): [Schlüssel eingeben]

Geben Sie dieselbe Passphrase erneut ein: [Eingabetaste]

Ihre Identifikation wurde in /root/.ssh/id_rsa.

gespeichertIhr öffentlicher Schlüssel wurde in /root/.ssh/id_rsa.pub.

gespeichertDer Schlüsselfingerabdruck ist:

43:0d:08:18:ec:9e:d6:1f:ea:5f:04:30:0f:66:26:41 root@dmz01

Das zufällige Bild des Schlüssels ist:

+--[RSA 2048]----+

|. oE+O.. |

|. o= =. o |

|. o

|.|. o S |

|. + ..

|. o .. ||. .

|. .... |

+------------------+

Geben Sie das Verzeichnis „/root/.ssh“ ein, kopieren und generieren Sie die Datei „authorized_keys“ und verwenden Sie den folgenden Befehl:

cat id_rsa.pub >>

Die Ergebnisse sind wie folgt:

-rw-r--r-- 1 Root Root 395 12. November 16:25 Authorized_keys[root@inside01 .ssh]#ll

insgesamt 12

-rw------- 1 Wurzel Wurzel 1675 12. November 16:24 id_rsa

-rw-r--r-- 1 root root 395 12. November 16:24 id_rsa.pub

4. Andere Serverschlüssel kopieren

Nachdem Sie die geheimen Schlüssel der anderen 17 Server konfiguriert haben, müssen Sie die geheimen Schlüssel der 17 Server auf den Aggregationsserver dmz01 kopieren. Der Kopierbefehl lautet wie folgt: [root@dmz01 .ssh]# ssh-copy-id -i dmz01

[root@inside01 .ssh]# ssh-copy-id -i dmz01

Kopieren Sie die geheimen Schlüssel von 17 Stationen nacheinander in dmz01.

5. Kopieren Sie die Aggregationsschlüsseldatei

Kopieren Sie die aggregierten Schlüsseldateien vom Aggregationsserver in das Verzeichnis „/root/.ssh“ der anderen 17 Server. Der Befehl lautet wie folgt:

[root@dmz01 .ssh]# scpauthorized_keys dmz02:/root/.ssh/

[root@dmz01 .ssh]# scpauthorized_keys inside01:/root/.ssh/…

[root@dmz01 .ssh]# scpauthorized_keys inside16:/root/.ssh/Passwort von root@inside16:[root@dmz01 .ssh]# ssh dmz02autorisierte_Schlüssel 100 % 7104 6,9 KB/s 00:00

Kopieren Sie die geheime Schlüsseldatei „authorized_keys“ über scp, wie oben gezeigt. Für diesen Vorgang ist die Eingabe eines Passworts erforderlich.

SSH-Passwortfreie Verifizierung:

Die Authentizität des Hosts „dmz02 (10.141.68.179)“ kann nicht festgestellt werden.

Der Fingerabdruck des ECDSA-Schlüssels ist 22:49:b2:5c:7c:8f:73:56:89:29:8a:bd:56:49:74:66.

Letzter Login: Sa. 12. Nov. 17:19:19 2016 von 10.141.93.186

Wie Sie oben sehen können, „ssh dmz02“, müssen Sie bei der SSH-Anmeldung am dmz02-Server kein Passwort mehr eingeben. Es wird jedoch angezeigt, dass dmz02 zur Listendatei „Know Hosts“ von dmz01 hinzugefügt werden muss. Auf diese Weise werden Sie beim nächsten Zugriff auf dmz02 über ssh nicht mehr aufgefordert, etwas zur Liste der bekannten Hosts hinzuzufügen.

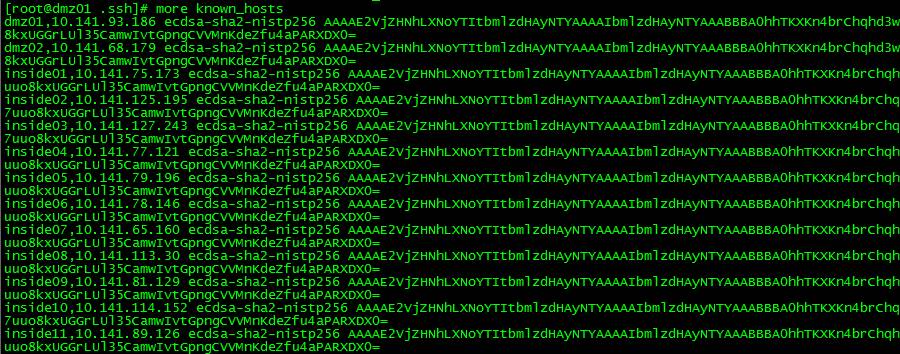

6. Know_hosts-Datei generieren

Ssh die anderen 17 Server der Reihe nach vom Aggregationsserver und gehen Sie die vorherigen passwortfreien Einstellungen durch. Es ist nicht erforderlich, ein Passwort einzugeben, es werden jedoch Aufforderungen zur Aufnahme in die Liste der bekannten Hosts angezeigt.

Hinweis: Um Ihr eigenes dmz01 zur Know-Hosts-Datei hinzuzufügen, müssen Sie auch „[root@dmz01.ssh]# ssh dmz01“ eingeben.

Der Inhalt der schließlich generierten know_hosts-Datei lautet wie folgt:

Sehen Sie sich die Anzahl der Zeilen in der Datei know_hosts an:

[root@dmz01 .ssh]# wc -lknown_hosts

18 bekannte_Hosts

Sie können für jeden Host eine Zeile sehen, die anzeigt, dass dmz01 alle 18 Server kennt, einschließlich sich selbst.

7. Kopieren Sie die know_hosts-Datei

Generieren Sie nach Abschnitt 6 die Know-Host-Einstellungen von 18 Servern für dmz01 und kopieren Sie die Datei /root/.ssh/know_hosts von dmz01 mit scp auf die anderen 17 Server.

SSH-Passwortfreie Anmeldebestätigung:

[root@dmz01 .ssh]# ssh inside10

Letzter Login: Di, 15. Nov. 15:01:18 2016 von 10.141.93.186

[root@inside10 ~]# ssh inside15

Letzter Login: Sa. 12. Nov. 17:52:29 2016 von 10.141.93.186

[root@inside15 ~]# ssh dmz02

Letzter Login: Sa. 12. Nov. 20:05:59 2016 von 10.141.93.186

[root@dmz02 ~]# ssh dmz01

Letzter Login: Do 17. Nov. 23:56:05 2016 vom 218.10.89.246

[root@dmz01 ~]# ssh inside15

Letzter Login: Fr. 18. Nov. 00:23:54 2016 von 10.141.114.152

Ssh-Passwortfreie Anmeldesequenz: dmz01àinside10àinside15àdmz02àdmz01àinside15.

8. Zusammenfassung

Dieser Artikel betrifft hauptsächlich die folgenden Befehle:

hostnamectl set-hostname inside01

ssh-keygen -t rsa

ssh-copy-id -i dmz01

Das war's für diesen Artikel. Ich hoffe, dass Sie diese Seite in Zukunft unterstützen werden.

Das obige ist der detaillierte Inhalt vonSo konfigurieren Sie schnell den passwortfreien SSH-Zugriff in einem Linux-Cluster. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1379

1379

52

52

Unterschied zwischen CentOS und Ubuntu

Apr 14, 2025 pm 09:09 PM

Unterschied zwischen CentOS und Ubuntu

Apr 14, 2025 pm 09:09 PM

Die wichtigsten Unterschiede zwischen CentOS und Ubuntu sind: Ursprung (CentOS stammt von Red Hat, für Unternehmen; Ubuntu stammt aus Debian, für Einzelpersonen), Packungsmanagement (CentOS verwendet yum, konzentriert sich auf Stabilität; Ubuntu verwendet apt, für hohe Aktualisierungsfrequenz), Support Cycle (Centos) (CENTOS bieten 10 Jahre. Tutorials und Dokumente), Verwendungen (CentOS ist auf Server voreingenommen, Ubuntu ist für Server und Desktops geeignet). Weitere Unterschiede sind die Einfachheit der Installation (CentOS ist dünn)

So installieren Sie CentOs

Apr 14, 2025 pm 09:03 PM

So installieren Sie CentOs

Apr 14, 2025 pm 09:03 PM

CentOS -Installationsschritte: Laden Sie das ISO -Bild herunter und verbrennen Sie bootfähige Medien. Starten und wählen Sie die Installationsquelle; Wählen Sie das Layout der Sprache und Tastatur aus. Konfigurieren Sie das Netzwerk; Partition die Festplatte; Setzen Sie die Systemuhr; Erstellen Sie den Root -Benutzer; Wählen Sie das Softwarepaket aus; Starten Sie die Installation; Starten Sie nach Abschluss der Installation von der Festplatte neu und starten Sie von der Festplatte.

CentOS stoppt die Wartung 2024

Apr 14, 2025 pm 08:39 PM

CentOS stoppt die Wartung 2024

Apr 14, 2025 pm 08:39 PM

CentOS wird 2024 geschlossen, da seine stromaufwärts gelegene Verteilung RHEL 8 geschlossen wurde. Diese Abschaltung wirkt sich auf das CentOS 8 -System aus und verhindert, dass es weiterhin Aktualisierungen erhalten. Benutzer sollten eine Migration planen, und empfohlene Optionen umfassen CentOS Stream, Almalinux und Rocky Linux, um das System sicher und stabil zu halten.

Was sind die Backup -Methoden für Gitlab auf CentOS?

Apr 14, 2025 pm 05:33 PM

Was sind die Backup -Methoden für Gitlab auf CentOS?

Apr 14, 2025 pm 05:33 PM

Backup- und Wiederherstellungsrichtlinie von GitLab im Rahmen von CentOS -System Um die Datensicherheit und Wiederherstellung der Daten zu gewährleisten, bietet GitLab on CentOS eine Vielzahl von Sicherungsmethoden. In diesem Artikel werden mehrere gängige Sicherungsmethoden, Konfigurationsparameter und Wiederherstellungsprozesse im Detail eingeführt, um eine vollständige GitLab -Sicherungs- und Wiederherstellungsstrategie aufzubauen. 1. Manuell Backup Verwenden Sie den GitLab-RakegitLab: Backup: Befehl erstellen, um die manuelle Sicherung auszuführen. Dieser Befehl unterstützt wichtige Informationen wie GitLab Repository, Datenbank, Benutzer, Benutzergruppen, Schlüssel und Berechtigungen. Die Standardsicherungsdatei wird im Verzeichnis/var/opt/gitlab/backups gespeichert. Sie können /etc /gitlab ändern

Detaillierte Erklärung des Docker -Prinzips

Apr 14, 2025 pm 11:57 PM

Detaillierte Erklärung des Docker -Prinzips

Apr 14, 2025 pm 11:57 PM

Docker verwendet Linux -Kernel -Funktionen, um eine effiziente und isolierte Anwendungsumgebung zu bieten. Sein Arbeitsprinzip lautet wie folgt: 1. Der Spiegel wird als schreibgeschützte Vorlage verwendet, die alles enthält, was Sie für die Ausführung der Anwendung benötigen. 2. Das Union File System (UnionFS) stapelt mehrere Dateisysteme, speichert nur die Unterschiede, speichert Platz und beschleunigt. 3. Der Daemon verwaltet die Spiegel und Container, und der Kunde verwendet sie für die Interaktion. 4. Namespaces und CGroups implementieren Container -Isolation und Ressourcenbeschränkungen; 5. Mehrere Netzwerkmodi unterstützen die Containerverbindung. Nur wenn Sie diese Kernkonzepte verstehen, können Sie Docker besser nutzen.

So verwenden Sie Docker Desktop

Apr 15, 2025 am 11:45 AM

So verwenden Sie Docker Desktop

Apr 15, 2025 am 11:45 AM

Wie benutze ich Docker Desktop? Docker Desktop ist ein Werkzeug zum Ausführen von Docker -Containern auf lokalen Maschinen. Zu den zu verwendenden Schritten gehören: 1.. Docker Desktop installieren; 2. Start Docker Desktop; 3.. Erstellen Sie das Docker -Bild (mit Dockerfile); 4. Build Docker Image (mit Docker Build); 5. Docker -Container ausführen (mit Docker Run).

Wie man in CentOS fester Festplatten montiert

Apr 14, 2025 pm 08:15 PM

Wie man in CentOS fester Festplatten montiert

Apr 14, 2025 pm 08:15 PM

CentOS -Festplattenhalterung ist in die folgenden Schritte unterteilt: Bestimmen Sie den Namen der Festplattengeräte (/dev/sdx); Erstellen Sie einen Mountspunkt (es wird empfohlen, /mnt /newDisk zu verwenden). Führen Sie den Befehl montage (mont /dev /sdx1 /mnt /newdisk) aus; Bearbeiten Sie die Datei /etc /fstab, um eine permanente Konfiguration des Montings hinzuzufügen. Verwenden Sie den Befehl uMount, um das Gerät zu deinstallieren, um sicherzustellen, dass kein Prozess das Gerät verwendet.

Was zu tun ist, nachdem CentOS die Wartung gestoppt hat

Apr 14, 2025 pm 08:48 PM

Was zu tun ist, nachdem CentOS die Wartung gestoppt hat

Apr 14, 2025 pm 08:48 PM

Nachdem CentOS gestoppt wurde, können Benutzer die folgenden Maßnahmen ergreifen, um sich damit zu befassen: Wählen Sie eine kompatible Verteilung aus: wie Almalinux, Rocky Linux und CentOS Stream. Migrieren Sie auf kommerzielle Verteilungen: wie Red Hat Enterprise Linux, Oracle Linux. Upgrade auf CentOS 9 Stream: Rolling Distribution und bietet die neueste Technologie. Wählen Sie andere Linux -Verteilungen aus: wie Ubuntu, Debian. Bewerten Sie andere Optionen wie Container, virtuelle Maschinen oder Cloud -Plattformen.