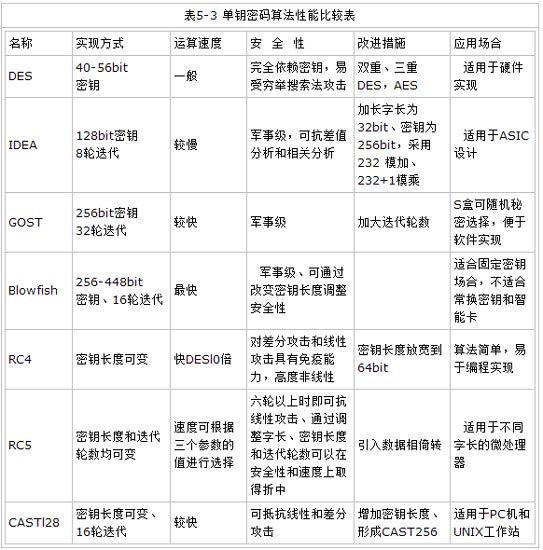

Welche sind die gängigsten Datenverschlüsselungsalgorithmen?

Vergleich mehrerer häufig verwendeter Datenverschlüsselungsalgorithmen

Mehrere symmetrische Verschlüsselungsalgorithmen: AES, DES, 3DES

DES ist eine Hochgeschwindigkeits-Paketdatenverschlüsselungstechnologie, die Daten in kleine Datenblöcke fester Länge aufteilt und dann jeden Datenblock verschlüsselt. 3DES ist ein auf DES basierender Verschlüsselungsalgorithmus, indem derselbe Datenblock dreimal verschlüsselt und unterschiedliche Schlüssel verwendet werden. Dieser Verschlüsselungsalgorithmus eignet sich für Szenarien, in denen große Datenmengen verschlüsselt werden müssen, da er schneller ist.

Im Vergleich zu DES- und 3DES-Algorithmen weist der AES-Algorithmus eine höhere Geschwindigkeit und Ressourceneffizienz auf und bietet gleichzeitig ein höheres Maß an Sicherheit, sodass er weithin als Verschlüsselungsstandard der nächsten Generation anerkannt ist.

Mehrere asymmetrische Verschlüsselungsalgorithmen: RSA, DSA, ECC

RSA und DSA bieten ähnliche Sicherheit und Leistung, während ECC erhebliche Vorteile in Bezug auf Verarbeitungsgeschwindigkeit, Bandbreite, Speicherplatz usw. bietet.

Mehrere lineare Hashing-Algorithmen (Signaturalgorithmen): MD5, SHA1, HMAC

Diese Algorithmen erzeugen lediglich eine Zeichenfolge irreversiblen Chiffretexts, mit der überprüft wird, ob die Daten während des Übertragungsprozesses geändert wurden. Da derselbe Generierungsalgorithmus nur einen eindeutigen Chiffretext für denselben Klartext generiert, beweist dies, dass die Übertragungsdaten geändert wurden, wenn der vom selben Algorithmus generierte Chiffretext unterschiedlich ist. Normalerweise erfordert die Verwendung von MD5- und SHA1-Algorithmen während der Datenübertragung, dass beide Parteien, die Daten senden und empfangen, vor der Übertragung den Schlüsselgenerierungsalgorithmus kennen. Der Unterschied besteht darin, dass der HMAC-Algorithmus einen Schlüssel generieren muss. Der Absender verwendet diesen Schlüssel, um die Daten zu verdauen (generiert Chiffretext). Der Empfänger verwendet dann diesen Schlüssel, um die empfangenen Daten zu verdauen, und stellt fest, dass die generierten Chiffretexte identisch sind. Daher bietet der HMAC-Algorithmus höhere Sicherheit und Vertraulichkeit.

Zur Auswahl verschiedener Verschlüsselungsalgorithmen:

Aufgrund der Komplexität der Schlüsselverwaltung in symmetrischen Verschlüsselungsalgorithmen bestimmt die Schlüsselverwaltung direkt die Sicherheit. Erwägen Sie daher bei kleinen Datenmengen den Einsatz asymmetrischer Verschlüsselungsalgorithmen.

Im tatsächlichen Betrieb besteht der übliche Ansatz darin, asymmetrische Verschlüsselungsalgorithmen zum Verwalten der Schlüssel symmetrischer Algorithmen und symmetrische Verschlüsselungsalgorithmen zum Verschlüsseln von Daten zu verwenden. Dieser Ansatz kombiniert die Vorteile zweier Arten von Verschlüsselungsalgorithmen, die nicht nur eine schnellere Verschlüsselungsgeschwindigkeit erreichen, sondern auch die Schlüsselverwaltung erleichtern und sicherer machen können.

Wenn der Verschlüsselungsalgorithmus ausgewählt ist, wie viele Bits des Schlüssels werden verwendet? Im Allgemeinen gilt: Je länger der Schlüssel, desto langsamer. Er sollte entsprechend der von uns tatsächlich benötigten Sicherheitsstufe ausgewählt werden. Im Allgemeinen empfiehlt RSA die Verwendung von 1024-Bit-Zahlen, ECC die Verwendung von 160-Bit-Zahlen und AES die Verwendung von 128-Bit-Zahlen. Bitzahlen. Das ist es.

Fassen Sie zusammen, welche Verschlüsselungsalgorithmustechnologien in PHP verfügbar sind

1. MD5-Verschlüsselung

string md5 ( string $str [, bool $raw_output = false ] )

2. Kryptische Verschlüsselung

string crypt ( string $str [, string $salt ] )

crypt() Gibt eine gehashte Zeichenfolge zurück, die auf dem Standard-UNIX-DES-Algorithmus oder einem anderen alternativen Algorithmus basiert, der auf dem System verfügbar ist.

3. Sha1-Verschlüsselung

string sha1 ( string $str [, bool $raw_output = false ] )

4. URL-Verschlüsselung

string urlencode (string $str)

5.base64

string base64_encode (string $data)

Das obige ist der detaillierte Inhalt vonWelche sind die gängigsten Datenverschlüsselungsalgorithmen?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1377

1377

52

52

Entdecken Sie, wie Sie die Antriebsgesundheitswarnung in Windows -Einstellungen beheben können

Mar 19, 2025 am 11:10 AM

Entdecken Sie, wie Sie die Antriebsgesundheitswarnung in Windows -Einstellungen beheben können

Mar 19, 2025 am 11:10 AM

Was bedeutet die Drive Health -Warnung in Windows -Einstellungen und was sollten Sie tun, wenn Sie die Festplattenwarnung erhalten? Lesen Sie dieses Php.cn-Tutorial, um Schritt-für-Schritt-Anweisungen zu erhalten, um diese Situation zu bewältigen.

Wie bearbeite ich die Registrierung? (WARNUNG: Verwenden Sie mit Vorsicht!)

Mar 21, 2025 pm 07:46 PM

Wie bearbeite ich die Registrierung? (WARNUNG: Verwenden Sie mit Vorsicht!)

Mar 21, 2025 pm 07:46 PM

In Artikel werden die Bearbeitungs -Windows -Registrierung, Vorsichtsmaßnahmen, Sicherungsmethoden und potenzielle Probleme aus falschen Änderungen erläutert. Hauptproblem: Risiken der Systeminstabilität und des Datenverlusts durch unsachgemäße Änderungen.

Wie verwalte ich Dienste in Windows?

Mar 21, 2025 pm 07:52 PM

Wie verwalte ich Dienste in Windows?

Mar 21, 2025 pm 07:52 PM

In Artikel werden die Verwaltung von Windows -Diensten für die Systemgesundheit erörtert, einschließlich Starten, Stoppen, Neustarten von Diensten und Best Practices für Stabilität.

Wie benutze ich den Gruppenrichtlinien -Editor (Gpedit.msc)?

Mar 21, 2025 pm 07:48 PM

Wie benutze ich den Gruppenrichtlinien -Editor (Gpedit.msc)?

Mar 21, 2025 pm 07:48 PM

In dem Artikel wird erläutert, wie der Gruppenrichtlinieneditor (Gpedit.MSC) in Windows verwendet wird, um die Systemeinstellungen zu verwalten, um gemeinsame Konfigurationen und Fehlerbehebungsmethoden hervorzuheben. Es stellt fest, dass gpedit.msc in Windows Home Editions nicht verfügbar ist, was schlägt, was vorschlägt, was vorschlägt

Windows -Metadaten- und Internetdiensteprobleme: Wie beheben Sie es?

Apr 02, 2025 pm 03:57 PM

Windows -Metadaten- und Internetdiensteprobleme: Wie beheben Sie es?

Apr 02, 2025 pm 03:57 PM

Möglicherweise sehen Sie, dass die „Verbindung zu den Windows Metadata und Internet Services (WMIS) nicht hergestellt werden konnte“. Fehler beim Ereigniszuschauer. In diesem Beitrag von PHP.CN wird das Problem der Windows -Metadaten und des Internet -Dienste entfernen.

Wie ändere ich die Standard -App für einen Dateityp?

Mar 21, 2025 pm 07:48 PM

Wie ändere ich die Standard -App für einen Dateityp?

Mar 21, 2025 pm 07:48 PM

In Artikeln werden Standard -Apps für Dateitypen unter Windows geändert, einschließlich Rückkehr- und Massenänderungen. Hauptproblem: Keine integrierte Option zur Änderung der Schüttung.

Wie repariere ich den Dampfwolkenfehler? Probieren Sie diese Methoden aus

Apr 04, 2025 am 01:51 AM

Wie repariere ich den Dampfwolkenfehler? Probieren Sie diese Methoden aus

Apr 04, 2025 am 01:51 AM

Der Dampfwolkenfehler kann durch viele Gründe verursacht werden. Um ein Spiel reibungslos zu spielen, müssen Sie einige Maßnahmen ergreifen, um diesen Fehler zu entfernen, bevor Sie das Spiel starten. PHP.CN -Software führt in diesem Beitrag einige beste Möglichkeiten sowie nützlichere Informationen ein.

So beheben Sie das KB5035942 -Update -Probleme - Absturzsystem

Apr 02, 2025 pm 04:16 PM

So beheben Sie das KB5035942 -Update -Probleme - Absturzsystem

Apr 02, 2025 pm 04:16 PM

KB5035942 Update -Probleme - Das Absturzsystem kommt häufig bei Benutzern vor. Die Menschen hoffen, einen Ausweg aus der Art von Schwierigkeiten herauszuholen, wie zum Beispiel eines Absturzsystems, Installation oder Klangprobleme. Targeting dieser Situationen, in diesem Beitrag, der von Php.cn Wil veröffentlicht wurde