Root-Berechtigungen: der Superboss unter Linux-Systemen

Sie haben vielleicht gehört, dass es im Linux-System einen speziellen Benutzer namens Root gibt. Er verfügt über die höchste Autorität im System und kann jeden Vorgang ohne Einschränkungen ausführen. Aber verstehen Sie Root-Berechtigungen wirklich? Kennen Sie Herkunft, Funktion und Verwendung? Wissen Sie, wie Sie den Root-Zugriff sicher nutzen? In diesem Artikel werden Ihnen die relevanten Kenntnisse über Root-Berechtigungen vermittelt, damit Sie diesen Superboss im Linux-System besser beherrschen können.

Was ist Root?

Bedenken Sie zunächst Folgendes: In Unix-ähnlichen Betriebssystemen ist die hierarchische Struktur von Verzeichnissen als Baumstruktur konzipiert. Das Startverzeichnis ist ein spezielles Verzeichnis, das durch Schrägstriche / dargestellt wird, und andere Verzeichnisse werden vom Startverzeichnis aus verzweigt. Da diese Struktur einem echten Baum sehr ähnlich ist, wird **/** auch Wurzelverzeichnis genannt.

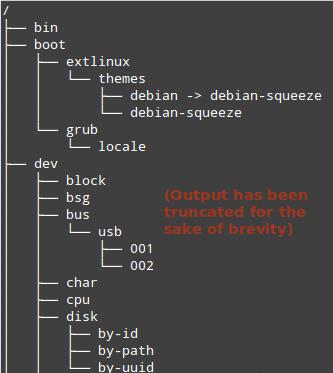

Im Bild unten sehen wir die Ausgabe des folgenden Befehls:

$ tree -d / | less

Dieser Befehl veranschaulicht hauptsächlich die Analogie zwischen dem Stammverzeichnis und der Wurzel des Baums.

*Linux-Verzeichnishierarchie*

Obwohl der Grund für die Benennung des Root-Kontos nicht ganz klar ist, kann es daran liegen, dass das Root-Konto das einzige Konto mit Schreibberechtigungen im Root-Verzeichnis ist.

Da das Root-Konto außerdem auf alle Dateien und Befehle in Unix-ähnlichen Betriebssystemen zugreifen kann, wird es auch oft als Superuser bezeichnet.

Außerdem dürfen Stammverzeichnis und Verzeichnis nicht verwechselt werden. Das Stammverzeichnis ist das Home-Verzeichnis des Root-Kontos. Tatsächlich ist das Stammverzeichnis ein Unterverzeichnis des Stammverzeichnisses /.

Holen Sie sich Root-Berechtigungen

Wenn wir über Root-Berechtigungen (oder Superuser-Berechtigungen) sprechen, beziehen wir uns auf die Berechtigungen eines Kontos, dessen Berechtigungen auf dem System das Ändern des Systems und die Autorisierung anderer Benutzer für den Zugriff auf Systemressourcen umfassen (aber nicht darauf beschränkt sind).

Die wahllose Verwendung des Root-Kontos kann zu einem Systemabsturz oder einem vollständigen Systemausfall führen. Aus diesem Grund gelten die folgenden Richtlinien für die korrekte Verwendung eines Root-Kontos:

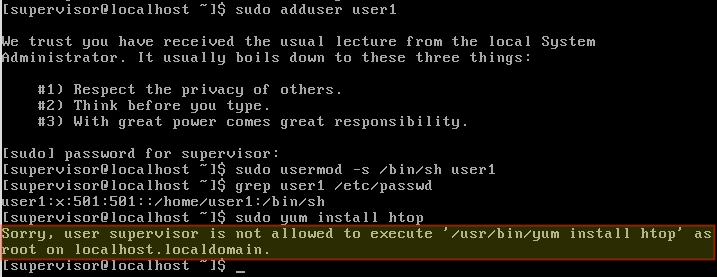

Verwenden Sie zunächst das Root-Konto, um den Befehl visudo auszuführen, um die Datei /etc/sudoers zu bearbeiten und dem angegebenen Konto (z. B. Supervisor) die minimalen Superuser-Rechte zu gewähren.

Die minimalen Superuser-Berechtigungen können beispielsweise Folgendes umfassen: Benutzer hinzufügen (adduser), Benutzer ändern (usermod) und andere Berechtigungen.

Als nächstes melden Sie sich mit dem Supervisor-Konto an und verwenden Sie sudo, um Benutzerverwaltungsaufgaben auszuführen. An diesem Punkt stellen Sie möglicherweise fest, dass andere Aufgaben, die Superuser-Berechtigungen erfordern (z. B. das Löschen von Paketen), fehlschlagen.

*Führen Sie den Befehl ohne Superuser-Rechte aus*

Wenn Superuser-Berechtigungen verwendet werden müssen, wiederholen Sie die beiden oben genannten Schritte. Sobald die Ausführung abgeschlossen ist, verwenden Sie sofort den Befehl exit, um zu einem uneingeschränkten Konto zurückzukehren.

An diesem Punkt müssen Sie feststellen, ob für andere periodische Aufgaben Superuser-Rechte erforderlich sind? Erteilen Sie bei Bedarf die erforderlichen Berechtigungen für das angegebene Konto oder die angegebene Gruppe in /etc/sudoers und versuchen Sie, die direkte Verwendung des Root-Kontos zu vermeiden.

Durch diesen Artikel sollten Sie ein umfassendes Verständnis der Root-Berechtigungen haben und deren Geschichte, Merkmale und Verwendung kennen. Sie sollten auch die Bedeutung und Gefahren des Root-Zugriffs verstehen und wissen, wie Sie ihn angemessen nutzen. Wir empfehlen Ihnen, bei der Verwendung von Root-Rechten vorsichtig zu sein, um unnötige Verluste und Probleme zu vermeiden. Gleichzeitig empfehlen wir Ihnen auch, Root-Rechte zu nutzen, um bei Bedarf einige erweiterte Aufgaben zu erledigen und die leistungsstarken Funktionen des Linux-Systems zu nutzen. Ich hoffe, dass dieser Artikel Ihnen dabei helfen kann, das Linux-System besser zu nutzen und Ihnen ein reibungsloses Reisen in der Linux-Welt ermöglicht.

Das obige ist der detaillierte Inhalt vonRoot-Berechtigungen: der Superboss unter Linux-Systemen. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1376

1376

52

52

Wie löste ich Berechtigungsprobleme bei der Verwendung von Python -Verssionsbefehl im Linux Terminal?

Apr 02, 2025 am 06:36 AM

Wie löste ich Berechtigungsprobleme bei der Verwendung von Python -Verssionsbefehl im Linux Terminal?

Apr 02, 2025 am 06:36 AM

Verwenden Sie Python im Linux -Terminal ...

Wie konfigurieren Sie die Timing -Timing -Aufgabe von ApScheduler als Dienst auf macOS?

Apr 01, 2025 pm 06:09 PM

Wie konfigurieren Sie die Timing -Timing -Aufgabe von ApScheduler als Dienst auf macOS?

Apr 01, 2025 pm 06:09 PM

Konfigurieren Sie die Timing -Timing -Timing -Timing -Timing auf der MacOS -Plattform, wenn Sie die Timing -Timing -Timing -Timing von APScheduler als Service konfigurieren möchten, ähnlich wie bei NGIN ...

Vier Möglichkeiten zur Implementierung von Multithreading in C -Sprache

Apr 03, 2025 pm 03:00 PM

Vier Möglichkeiten zur Implementierung von Multithreading in C -Sprache

Apr 03, 2025 pm 03:00 PM

Multithreading in der Sprache kann die Programmeffizienz erheblich verbessern. Es gibt vier Hauptmethoden, um Multithreading in C -Sprache zu implementieren: Erstellen Sie unabhängige Prozesse: Erstellen Sie mehrere unabhängig laufende Prozesse. Jeder Prozess hat seinen eigenen Speicherplatz. Pseudo-MultitHhreading: Erstellen Sie mehrere Ausführungsströme in einem Prozess, der denselben Speicherplatz freigibt und abwechselnd ausführt. Multi-Thread-Bibliothek: Verwenden Sie Multi-Thread-Bibliotheken wie PThreads, um Threads zu erstellen und zu verwalten, wodurch reichhaltige Funktionen der Thread-Betriebsfunktionen bereitgestellt werden. Coroutine: Eine leichte Multi-Thread-Implementierung, die Aufgaben in kleine Unteraufgaben unterteilt und sie wiederum ausführt.

So öffnen Sie Web.xml

Apr 03, 2025 am 06:51 AM

So öffnen Sie Web.xml

Apr 03, 2025 am 06:51 AM

Um eine Web.xml -Datei zu öffnen, können Sie die folgenden Methoden verwenden: Verwenden Sie einen Texteditor (z.

Kann der Python -Dolmetscher im Linux -System gelöscht werden?

Apr 02, 2025 am 07:00 AM

Kann der Python -Dolmetscher im Linux -System gelöscht werden?

Apr 02, 2025 am 07:00 AM

In Bezug auf das Problem der Entfernung des Python -Dolmetschers, das mit Linux -Systemen ausgestattet ist, werden viele Linux -Verteilungen den Python -Dolmetscher bei der Installation vorinstallieren, und verwendet den Paketmanager nicht ...

Wofür wird der Linux am besten verwendet?

Apr 03, 2025 am 12:11 AM

Wofür wird der Linux am besten verwendet?

Apr 03, 2025 am 12:11 AM

Linux wird am besten als Serververwaltung, eingebettete Systeme und Desktop -Umgebungen verwendet. 1) In der Serververwaltung wird Linux verwendet, um Websites, Datenbanken und Anwendungen zu hosten und Stabilität und Zuverlässigkeit bereitzustellen. 2) In eingebetteten Systemen wird Linux aufgrund seiner Flexibilität und Stabilität in Smart Home und Automotive Electronic Systems häufig verwendet. 3) In der Desktop -Umgebung bietet Linux reichhaltige Anwendungen und eine effiziente Leistung.

Wie ist Debian Hadoop -Kompatibilität?

Apr 02, 2025 am 08:42 AM

Wie ist Debian Hadoop -Kompatibilität?

Apr 02, 2025 am 08:42 AM

Debianlinux ist bekannt für seine Stabilität und Sicherheit und wird in Server-, Entwicklungs- und Desktop -Umgebungen häufig verwendet. Während es derzeit einen Mangel an offiziellen Anweisungen zur direkten Kompatibilität mit Debian und Hadoop gibt, wird dieser Artikel Sie dazu veranlassen, Hadoop in Ihrem Debian -System bereitzustellen. Debian -Systemanforderungen: Bevor Sie mit der Hadoop -Konfiguration beginnen, stellen Sie bitte sicher, dass Ihr Debian -System die Mindestanforderungen von Hadoop erfüllt, einschließlich der Installation der erforderlichen Java -Laufzeitumgebung (JRE) und Hadoop -Pakete. Schritte zur Bereitstellung von Hadoop -Bereitstellungen: Download und Unzip Hadoop: Laden Sie die Hadoop -Version von der offiziellen Apachehadoop -Website herunter und lösen Sie sie

Ist Debian Strings kompatibel mit mehreren Browsern

Apr 02, 2025 am 08:30 AM

Ist Debian Strings kompatibel mit mehreren Browsern

Apr 02, 2025 am 08:30 AM

"DebianStrings" ist kein Standardbegriff und seine spezifische Bedeutung ist noch unklar. Dieser Artikel kann seine Browserkompatibilität nicht direkt kommentieren. Wenn sich jedoch "DebianStrings" auf eine Webanwendung bezieht, die auf einem Debian -System ausgeführt wird, hängt seine Browserkompatibilität von der technischen Architektur der Anwendung selbst ab. Die meisten modernen Webanwendungen sind für die Kompatibilität des Cross-Browsers verpflichtet. Dies beruht auf den folgenden Webstandards und der Verwendung gut kompatibler Front-End-Technologien (wie HTML, CSS, JavaScript) und Back-End-Technologien (wie PHP, Python, Node.js usw.). Um sicherzustellen, dass die Anwendung mit mehreren Browsern kompatibel ist, müssen Entwickler häufig Kreuzbrowser-Tests durchführen und die Reaktionsfähigkeit verwenden