System-Tutorial

System-Tutorial

LINUX

LINUX

7 Befehle, die unter Linux nicht funktionieren und warum Sie das wissen müssen!

7 Befehle, die unter Linux nicht funktionieren und warum Sie das wissen müssen!

7 Befehle, die unter Linux nicht funktionieren und warum Sie das wissen müssen!

Als Linux-Benutzer beherrschen Sie vielleicht viele häufig verwendete Befehle, aber wussten Sie, dass einige Befehle nicht auf Linux-Systeme anwendbar sind? Diese Befehle sind möglicherweise auf anderen Betriebssystemen üblich, funktionieren jedoch nicht unter Linux. Heute stellen wir 7 Befehle vor, die unter Linux nicht ausgeführt werden können, damit Sie verstehen, warum diese Befehle unter Linux nicht ausgeführt werden können.

Beginnen wir also mit dieser Liste von Linux-Befehlen, die Sie niemals ausführen sollten, und ich sage es noch einmal: Tun Sie dies mit Vorsicht:

Linux-Befehle, die Sie niemals ausführen sollten

1- Systemfestplatte formatieren

Linux-Administratoren verwenden diesen Befehl häufig, um neu erstellte Festplattenpartitionen zu formatieren und ein Dateisystem zuzuweisen. Bei unverantwortlicher Verwendung können jedoch auch Daten auf der Festplatte formatiert werden,

$ mkfs.ext4 /dev/sda

Stellen Sie also bei der Verwendung dieses Befehls sicher, dass Sie die gewünschte Festplattenpartition ausgewählt haben.

2- Löschen Sie das Verzeichnis /etc oder /boot

/etc enthält alle Konfigurationsdateien des Systems und /boot enthält alle Kernel-, InitRD- und GRUB-bezogenen Dateien, die für den Systemstart erforderlich sind. Löschen Sie diese Ordner und Ihr System startet nicht,

$ rm -rf /etc $ rm -rf /boot

Eine andere Möglichkeit, Konfigurationsdateien von Ihrem System zu entfernen und Ihr System unwiederherstellbar zu machen, ist die Verwendung des folgenden Befehls:

$ find / -iname "*.conf" -exec rm -rf {} ;

Dadurch werden alle Dateien (Konfigurationsdateien) mit der Endung .conf gefunden und gelöscht.

3- Löschen Sie das gesamte Dateisystem

Die meisten von euch kennen diesen Befehl wahrscheinlich, er sieht so aus

$ rm -rf /

Dadurch wird das gesamte Dateisystem von Ihrem Server gelöscht und jedes Datenbyte auf der Festplatte gelöscht.

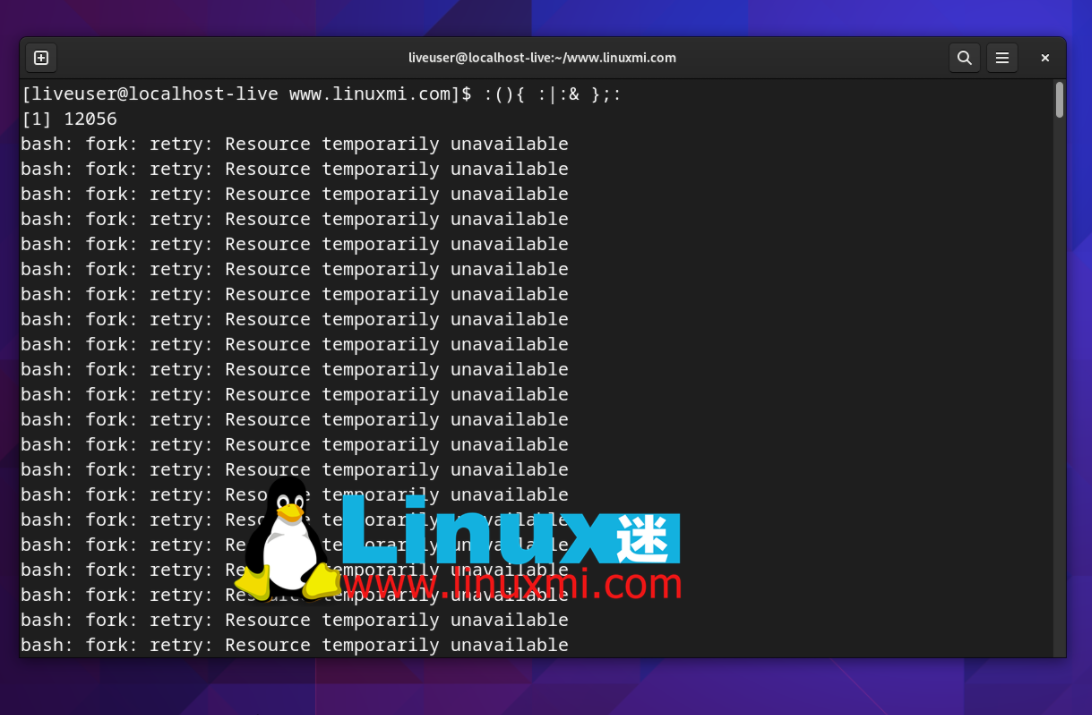

4- Gabelbombe

Dieser Befehl erstellt unbegrenzt Kopien von sich selbst und verbraucht schnell den gesamten Speicher und die CPU des Systems, was zum Absturz des Systems führt.

$ :(){ :|:& };:

Dies kann auch zu einer Beschädigung der Festplatte führen.

5- Füllen Sie die Festplatte mit zufälligen Daten

$ dd if=/dev/urandom of=/dev/sda

Dadurch wird die Festplatte mit zufälligen Daten gefüllt. Eine andere Variante dieses Befehls überschreibt die Originaldaten mehrmals,

$ shred /dev/sda

Tatsächlich ist dieser Befehl ein nützliches Werkzeug, insbesondere wenn Sie eine alte Festplatte loswerden und nicht möchten, dass die Daten von der alten Festplatte in die falschen Hände geraten (eine weitere im Film erlernte Methode besteht darin, dass Sie einen Drilldown durchführen können). das Antriebsloch).

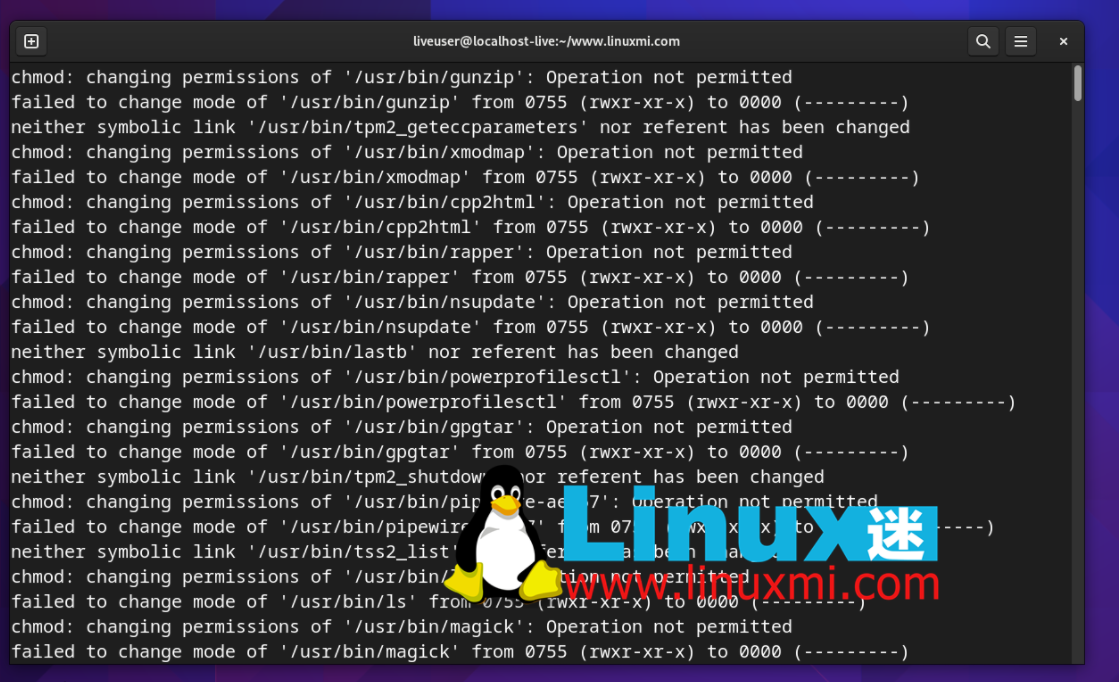

6 – Verwirrung bei den Dateiberechtigungen

Alle oben genannten Befehle beinhalten das Löschen oder Überschreiben von Daten. Es gibt jedoch Möglichkeiten, Dateiberechtigungen zu nutzen, um ein System unbrauchbar zu machen. Der erste Befehl lautet:

$ chmod -Rv 000 /

Dieser Befehl entfernt alle Dateiberechtigungen von allen Dateien oder Ordnern im System. Da niemand auf die Dateien und Ordner zugreifen kann, ist der Zugriff auch nicht möglich. Dies führt auch zu einer anderen Schreibweise des obigen Befehls,

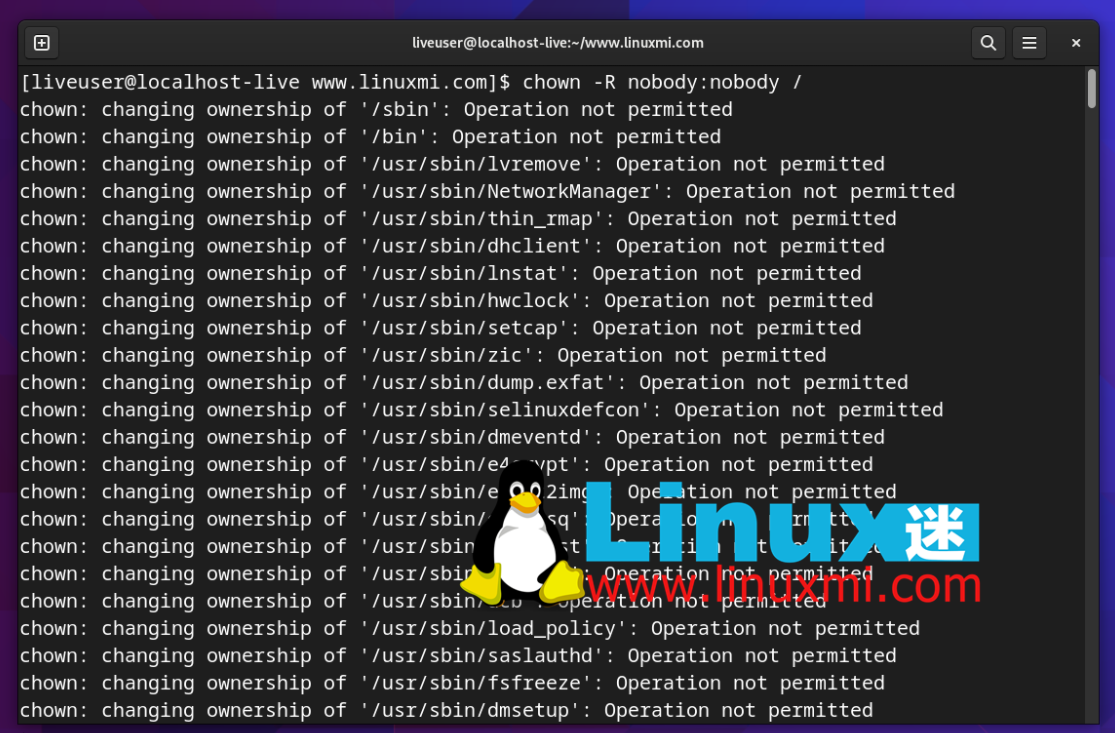

$ chown -R nobody:nobody /

Dadurch wird auch die gleiche Ausgabe wie beim ersten Befehl erzielt. Nun ist der zweite Dateiberechtigungsbefehl eigentlich das Gegenteil des ersten,

$ chmod -R 777 /

Dadurch werden die Berechtigungen aller Dateien und Ordner auf weltweit beschreibbar geändert. Ich bin sicher, Sie können sich vorstellen, was in dieser Situation passieren würde.

In diesem Artikel haben wir 7 Befehle vorgestellt, die unter Linux nicht funktionieren. Diese Befehle sind möglicherweise auf anderen Betriebssystemen üblich, funktionieren jedoch nicht unter Linux. Für Linux-Benutzer ist es sehr wichtig, die Gründe für diese Befehle zu verstehen, da sie uns helfen können, das Linux-System besser zu verstehen und zu beherrschen. Ich hoffe, dieser Artikel hat Sie inspiriert und Ihnen ein tieferes Verständnis des Linux-Systems vermittelt.

Das obige ist der detaillierte Inhalt von7 Befehle, die unter Linux nicht funktionieren und warum Sie das wissen müssen!. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

Android TV Box erhält inoffizielles Ubuntu 24.04-Upgrade

Sep 05, 2024 am 06:33 AM

Android TV Box erhält inoffizielles Ubuntu 24.04-Upgrade

Sep 05, 2024 am 06:33 AM

Für viele Benutzer klingt das Hacken einer Android-TV-Box entmutigend. Allerdings stand Entwickler Murray R. Van Luyn während der Broadcom-Chipknappheit vor der Herausforderung, nach geeigneten Alternativen zum Raspberry Pi zu suchen. Seine Zusammenarbeit mit der Armbia

Deepseek Web Version Eingang Deepseek Offizielle Website Eingang

Feb 19, 2025 pm 04:54 PM

Deepseek Web Version Eingang Deepseek Offizielle Website Eingang

Feb 19, 2025 pm 04:54 PM

Deepseek ist ein leistungsstarkes Intelligent -Such- und Analyse -Tool, das zwei Zugriffsmethoden bietet: Webversion und offizielle Website. Die Webversion ist bequem und effizient und kann ohne Installation verwendet werden. Unabhängig davon, ob Einzelpersonen oder Unternehmensnutzer, können sie massive Daten über Deepseek problemlos erhalten und analysieren, um die Arbeitseffizienz zu verbessern, die Entscheidungsfindung zu unterstützen und Innovationen zu fördern.

So installieren Sie Deepseek

Feb 19, 2025 pm 05:48 PM

So installieren Sie Deepseek

Feb 19, 2025 pm 05:48 PM

Es gibt viele Möglichkeiten, Deepseek zu installieren, einschließlich: kompilieren Sie von Quelle (für erfahrene Entwickler) mit vorberechtigten Paketen (für Windows -Benutzer) mit Docker -Containern (für bequem am besten, um die Kompatibilität nicht zu sorgen), unabhängig von der Methode, die Sie auswählen, bitte lesen Die offiziellen Dokumente vorbereiten sie sorgfältig und bereiten sie voll und ganz vor, um unnötige Schwierigkeiten zu vermeiden.

BitPie Bitpie-Wallet-App-Download-Adresse

Sep 10, 2024 pm 12:10 PM

BitPie Bitpie-Wallet-App-Download-Adresse

Sep 10, 2024 pm 12:10 PM

Wie lade ich die BitPie Bitpie Wallet-App herunter? Die Schritte sind wie folgt: Suchen Sie im AppStore (Apple-Geräte) oder Google Play Store (Android-Geräte) nach „BitPie Bitpie Wallet“. Klicken Sie auf die Schaltfläche „Get“ oder „Install“, um die App herunterzuladen. Besuchen Sie für die Computerversion die offizielle BitPie-Wallet-Website und laden Sie das entsprechende Softwarepaket herunter.

Bitget Offizielle Website -Installation (2025 Anfängerhandbuch)

Feb 21, 2025 pm 08:42 PM

Bitget Offizielle Website -Installation (2025 Anfängerhandbuch)

Feb 21, 2025 pm 08:42 PM

Bitget ist eine Kryptowährungsbörse, die eine Vielzahl von Handelsdienstleistungen anbietet, darunter Spot -Handel, Vertragshandel und Derivate. Der 2018 gegründete Austausch hat seinen Hauptsitz in Singapur und verpflichtet sich, den Benutzern eine sichere und zuverlässige Handelsplattform zu bieten. Bitget bietet eine Vielzahl von Handelspaaren, einschließlich BTC/USDT, ETH/USDT und XRP/USDT. Darüber hinaus hat der Austausch einen Ruf für Sicherheit und Liquidität und bietet eine Vielzahl von Funktionen wie Premium -Bestellarten, gehebelter Handel und Kundenunterstützung rund um die Uhr.

Installation der Quellcode-Kompilierung von Zabbix 3.4

Sep 04, 2024 am 07:32 AM

Installation der Quellcode-Kompilierung von Zabbix 3.4

Sep 04, 2024 am 07:32 AM

1. Installationsumgebung (virtuelle Hyper-V-Maschine): $hostnamectlStatichostname:localhost.localdomainIconname:computer-vmChassis:vmMachineID:renwoles1d8743989a40cb81db696400BootID:renwoles272f4aa59935dcdd0d456501Virtualisierung:microsoftOperatingSystem:CentOS 7(Kern)CPEOSName:cpe:

Ouyi OKX Installationspaket ist direkt enthalten

Feb 21, 2025 pm 08:00 PM

Ouyi OKX Installationspaket ist direkt enthalten

Feb 21, 2025 pm 08:00 PM

Ouyi Okx, die weltweit führende digitale Asset Exchange, hat jetzt ein offizielles Installationspaket gestartet, um ein sicheres und bequemes Handelserlebnis zu bieten. Auf das OKX -Installationspaket von Ouyi muss nicht über einen Browser zugegriffen werden. Der Installationsprozess ist einfach und einfach zu verstehen.

Holen Sie sich das Installationspaket Gate.io kostenlos

Feb 21, 2025 pm 08:21 PM

Holen Sie sich das Installationspaket Gate.io kostenlos

Feb 21, 2025 pm 08:21 PM

Gate.io ist ein beliebter Kryptowährungsaustausch, den Benutzer verwenden können, indem sie sein Installationspaket herunterladen und auf ihren Geräten installieren. Die Schritte zum Abholen des Installationspakets sind wie folgt: Besuchen Sie die offizielle Website von Gate.io, klicken Sie auf "Download", wählen Sie das entsprechende Betriebssystem (Windows, Mac oder Linux) und laden Sie das Installationspaket auf Ihren Computer herunter. Es wird empfohlen, die Antiviren -Software oder -Firewall während der Installation vorübergehend zu deaktivieren, um eine reibungslose Installation zu gewährleisten. Nach Abschluss muss der Benutzer ein Gate.io -Konto erstellen, um es zu verwenden.