System-Tutorial

System-Tutorial

LINUX

LINUX

Linux-Dateiberechtigungseinstellungen: symbolische Darstellung vs. numerische Darstellung, welche bevorzugen Sie?

Linux-Dateiberechtigungseinstellungen: symbolische Darstellung vs. numerische Darstellung, welche bevorzugen Sie?

Linux-Dateiberechtigungseinstellungen: symbolische Darstellung vs. numerische Darstellung, welche bevorzugen Sie?

Dateiberechtigungseinstellungen sind sehr wichtig und wirken sich direkt auf die Rechte aus, auf Dateien zuzugreifen, sie zu ändern und auszuführen. Hier stelle ich Ihnen zwei verschiedene Einstellungsmethoden sowie meine persönlichen Erfahrungen und Meinungen vor. Berechtigungen für Dateien unter Linux festlegen Ich hoffe, ich kann Ihnen einige Vorschläge als Referenz geben.

Erlauben Sie uns, mit einem herzlichen Überblick über die Grundlagen der Linux-Dateiberechtigungen zu beginnen. Jede Datei verfügt über drei Grundberechtigungen: Lesen (r), Schreiben (w) und Ausführen (x). Diese Berechtigungen können dem Eigentümer, der Gruppe und den übrigen Benutzern entsprechend zugewiesen werden.

Erlauben Sie mir bitte, Ihnen eine kurze Einführung in die symbolische Darstellung zu geben. Bei der Verwendung dieser Methode müssen wir bedenken: „r“ bedeutet schreibgeschützt, „w“ bedeutet beschreibbar und „x“ bedeutet, dass es über Ausführungsberechtigungen verfügt. Darüber hinaus können wir durch Pluszeichen (+) zusätzliche Berechtigungen erteilen oder entsprechende Berechtigungen durch Minuszeichen (-) entziehen. Beim Benutzertyp steht „u“ für das Linux-System des Besitzers, „g“ für die Gruppe, zu der es gehört, und „o“ für andere Benutzer.

Eine andere Methode ist die numerische Darstellung. Wenn Sie diese Methode verwenden, müssen Sie bedenken, dass „r“ 4, „w“ 2 und „x“ 1 ist. Addieren Sie einfach die verschiedenen Berechtigungswerte, um die erforderliche Anzahl zu erhalten. Dabei repräsentiert die erste Ziffer die Berechtigungen des Eigentümers, die zweite Ziffer die Berechtigungen der Gruppe, zu der sie gehört, und die letzte Ziffer repräsentiert die Berechtigungen anderer Benutzer!

Als nächstes werfen wir einen Blick auf die Gemeinsamkeiten und Unterschiede zwischen diesen beiden Methoden zur Berechtigungseinstellung. Die symbolische Darstellung ist relativ einfach und klar, leicht zu verstehen und zu merken. Während die numerische Darstellung strenger ist, kann nur eine Zahl alle Berechtigungen zusammenfassen und gleichzeitig die erforderlichen Berechtigungen berechnen.

Also Linux legt Berechtigungen für Dateien fest, welche Ausdrucksmethode halten Sie für geeigneter? Wenn Sie es lieber direkt und leicht zu merken haben und nur wenige grundlegende Berechtigungseinstellungen implementieren müssen, ist die symbolische Darstellung möglicherweise eine gute Wahl für Sie, wenn Sie gut im Rechnen und Verwenden von Zahlen sind oder häufig komplexe Berechtigungseinstellungen vornehmen müssen Die numerische Darstellung des Gesetzes ist möglicherweise besser geeignet.

Bitte schauen Sie sich dieses Beispiel an, um zu demonstrieren, wie Sie zwei Methoden zum Festlegen von Berechtigungen verwenden. Angenommen, es gibt eine Datei „myfile“ und Sie möchten dem Eigentümer Lese-, Schreib- und Ausführungsberechtigungen sowie der Gruppe, der Sie angehören, Lese- und Ausführungsberechtigungen erteilen und andere Benutzer von allen Rechten ausschließen. Verwenden Sie Symbole, um Regeln darzustellen, und führen Sie einfach die folgenden Befehle aus, um die entsprechenden Funktionen zu implementieren:

```

chmod u+rwx,g+rx,o-rwx myfile

Wenn Sie sich für die numerische Notation entscheiden, können Sie den folgenden Befehl ausführen:

chmod 754 myfile

Es gibt ein paar häufig gestellte Fragen, auf die Sie achten müssen. Wie können beispielsweise der Eigentümer und die Gruppe dieselben Berechtigungen teilen? Wie kann ich die Berechtigungen mehrerer Dateien schnell stapelweise anpassen? Wenn Sie Dateiberechtigungen festlegen, können Sie Platzhalter sinnvoll nutzen, um die Berechtigungen mehrerer Dateien einfacher zu ändern. Mit der leistungsstarken Funktion „chmod u+rwx *.txt“ können Sie dem Besitzer beispielsweise vollständige Lese-, Schreib- und Ausführungsrechte für alle Ihre TXT-Dateien erteilen!

Als nächstes sprechen wir über Sicherheitsprobleme. Das richtige Festlegen von Dateiberechtigungen kann dazu beitragen, unbefugte Nutzung und böswilliges Verhalten zu verhindern. Stellen Sie sicher, dass Sie nur die erforderlichen Berechtigungen erteilen und überprüfen und korrigieren Sie regelmäßig die Dateiberechtigungseinstellungen.

Nachdem wir die jeweiligen Vorteile und geeigneten Einsatzumgebungen der beiden Darstellungsmethoden verglichen haben, haben wir festgestellt, dass Sie je nach Ihren persönlichen Vorlieben und tatsächlichen Bedürfnissen frei zwischen symbolischer und numerischer Darstellung wählen können. Bitte beachten Sie, dass Sie unabhängig von der gewählten Ausdrucksform darauf achten müssen, die Dateiberechtigungen korrekt festzulegen, um die Sicherheit Ihres Systems zu gewährleisten!

Das obige ist der detaillierte Inhalt vonLinux-Dateiberechtigungseinstellungen: symbolische Darstellung vs. numerische Darstellung, welche bevorzugen Sie?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1393

1393

52

52

1207

1207

24

24

Wofür wird der Linux am besten verwendet?

Apr 03, 2025 am 12:11 AM

Wofür wird der Linux am besten verwendet?

Apr 03, 2025 am 12:11 AM

Linux wird am besten als Serververwaltung, eingebettete Systeme und Desktop -Umgebungen verwendet. 1) In der Serververwaltung wird Linux verwendet, um Websites, Datenbanken und Anwendungen zu hosten und Stabilität und Zuverlässigkeit bereitzustellen. 2) In eingebetteten Systemen wird Linux aufgrund seiner Flexibilität und Stabilität in Smart Home und Automotive Electronic Systems häufig verwendet. 3) In der Desktop -Umgebung bietet Linux reichhaltige Anwendungen und eine effiziente Leistung.

Was sind die 5 grundlegenden Komponenten von Linux?

Apr 06, 2025 am 12:05 AM

Was sind die 5 grundlegenden Komponenten von Linux?

Apr 06, 2025 am 12:05 AM

Die fünf grundlegenden Komponenten von Linux sind: 1. Der Kernel, Verwaltung von Hardware -Ressourcen; 2. Die Systembibliothek, die Funktionen und Dienste bereitstellt; 3. Shell, die Schnittstelle, in der Benutzer mit dem System interagieren können; 4. Das Dateisystem, das Daten speichert und organisiert; 5. Anwendungen, die Systemressourcen verwenden, um Funktionen zu implementieren.

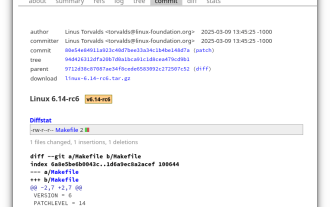

Linux Kernel 6.14 RC6 veröffentlicht

Mar 24, 2025 am 10:21 AM

Linux Kernel 6.14 RC6 veröffentlicht

Mar 24, 2025 am 10:21 AM

Linus Torvalds hat Linux Kernel 6.14 Release -Kandidat 6 (RC6) veröffentlicht, wobei keine wesentlichen Probleme gemeldet und die Veröffentlichung auf dem Laufenden gehalten werden. Die bemerkenswerteste Änderung in diesem Update befasst sich mit einem AMD -Microcode -Signierproblem, während der Rest der Updates

LOCALSEND - Die Open -Source -Airdrop -Alternative zur sicheren Dateifreigabe

Mar 24, 2025 am 09:20 AM

LOCALSEND - Die Open -Source -Airdrop -Alternative zur sicheren Dateifreigabe

Mar 24, 2025 am 09:20 AM

Wenn Sie mit Airdrop vertraut sind, wissen Sie, dass es sich um eine beliebte Funktion handelt, die von Apple Inc. entwickelt wurde und die eine nahtlose Dateiübertragung zwischen unterstützten Macintosh-Computern und iOS-Geräten mit Wi-Fi und Bluetooth ermöglicht. Wenn Sie jedoch Linux und fehlende O verwenden

So überwachen Sie den Batteriepegel und erhalten Benachrichtigungen unter Linux mit Battmon

Mar 24, 2025 am 10:23 AM

So überwachen Sie den Batteriepegel und erhalten Benachrichtigungen unter Linux mit Battmon

Mar 24, 2025 am 10:23 AM

Wenn Sie Ihre Laptop -Batterie in Schach halten, ist es sehr wichtig, um die Langlebigkeit aufrechtzuerhalten und sicherzustellen, dass Sie durch ein plötzliches Abschalten nie unvorbereitet sind. Wenn Sie ein Linux -Benutzer sind, können Sie den Akkustand Ihres Laptops problemlos überwachen und Benachrichtigungen erhalten

Was ist die grundlegende Linux -Administration?

Apr 02, 2025 pm 02:09 PM

Was ist die grundlegende Linux -Administration?

Apr 02, 2025 pm 02:09 PM

Linux System Management stellt die Systemstabilität, Effizienz und Sicherheit durch Konfiguration, Überwachung und Wartung sicher. 1. Master Shell -Befehle wie Top und SystemCtl. 2. Verwenden Sie APT oder YUM, um das Softwarepaket zu verwalten. 3. Schreiben Sie automatisierte Skripte, um die Effizienz zu verbessern. 4. Häufige Debugging -Fehler wie Erlaubnisprobleme. 5. Die Leistung durch Überwachungstools optimieren.

Was nutzt Linux am meisten?

Apr 09, 2025 am 12:02 AM

Was nutzt Linux am meisten?

Apr 09, 2025 am 12:02 AM

Linux wird häufig in Servern, eingebetteten Systemen und Desktopumgebungen verwendet. 1) Im Serverfeld ist Linux aufgrund seiner Stabilität und Sicherheit eine ideale Wahl für das Hosting von Websites, Datenbanken und Anwendungen geworden. 2) In eingebetteten Systemen ist Linux für seine hohe Anpassung und Effizienz beliebt. 3) In der Desktop -Umgebung bietet Linux eine Vielzahl von Desktop -Umgebungen, um den Anforderungen verschiedener Benutzer gerecht zu werden.

Wie lerne ich Linux -Grundlagen?

Apr 10, 2025 am 09:32 AM

Wie lerne ich Linux -Grundlagen?

Apr 10, 2025 am 09:32 AM

Zu den Methoden für das grundlegende Linux -Lernen von Grund zu Grund gehören: 1. Verstehen Sie das Dateisystem und die Befehlszeilenschnittstelle, 2. Master Basic -Befehle wie LS, CD, MKDIR, 3. Lernen Sie Dateivorgänge wie Erstellen und Bearbeiten von Dateien, 4. Erklären Sie fortgeschrittene Verwendung wie Pipelines und GREP -Befehle, 5.