MySQL服务优化参数设置参考_MySQL

bitsCN.com

MySQL服务优化参数设置参考

l 通用类:

key_buffer_size

含义:用于索引块的缓冲区大小,增加它可得到更好处理的索引(对所有读和多重写)。

影响:对于MyISAM表的影响不是很大,MyISAM会使用系统的缓存来存储数据,所以大量使用MyISAM表的机器内存很快就会耗尽。但是,如果你将该值设得过大(例如,大于总内存的50%),系统将转换为页并变得极慢。MySQL依赖操作系统来执行数据读取时的文件系统缓存,因此你必须为文件系统缓存留一些空间。

建议:先设置为内存的25%,观察性能变化。

table_open_cache

含义:为所有线程打开表的数量。

影响:增加该值能增加mysqld要求的文件描述符的数量。可以避免频繁的打开数据表产生的开销。打开一个表的开销可能很大,因为MyISAM会把MYI文件的文件头标识为正在使用,所以在内存中做这个操作比较好。,因为每个线程都需要打开表,连接数越大这个值要越大。

建议:我们有300多个表的话,大约2048差不多了。

thread_cache_size

含义:缓存可重用的线程数。

影响:这个参数设置线程的缓存,线程的创建和销毁的开销可能很大,因为每个线程的连接/断开都需要。如果应用程序中有大量的跳跃并发连接并且线程较多的话,就要加大它的值。它的目的是在通常的操作中无需创建新线程。

建议:通常至少设置为16。

query_cache_size

含义:指定MySQL查询结果缓冲区的大小。

影响:如果应用程序有大量读,而且没有应用程序级别的缓存,那么这很有用。不过不要设置太大,因为维护它也需要不少开销,这会导致MySQL变慢。

建议:通常设置为 32-512Mb。设置完之后最好是跟踪一段时间,查看是否运行良好。在一定的负载压力下,如果缓存命中率太低了,就启用它,如果命中率已经不错了,就可以把他调小一点。对于2G的内存,先从16M开始,一倍一倍的增加,直到命中率比较稳定为止。

query_cache_limit

含义:缓存单条SQL的结果集上限。默认4KB。

影响:当一条SQL返回的结果集大于这个限制的时候,将不被MySQL缓存。

建议:设置为1M即可。

query_cache_min_res_unit

含义:缓存为每个数据集存放的最小内存大小,默认4KB。

影响:如果太小的话,将会导致MySQL经常访问内存块去获取信息,如果设置太大则浪费内存。

建议:如果SQL返回的结果集都很小的话,参数也可以调小一点,避免内存浪费。如果结果集大部分都大于4KB的话,则考虑加大参数。

back_log

含义:在MySQL的连接请求等待队列中允许存放的最大连接请求数。系统默认值为50。

影响:如果系统在一个短时间内有很多连接,则需要增大该参数的值,该参数值指定到来的TCP/IP连接的侦听队列的大小。不同的操作系统在这个队列大小上有它自 己的限制。试图设定back_log高于你的操作系统的限制将是无效的。

建议:对于Linux系统推荐设置为小于512的整数。

sort_buffer_size

含义:为每个需要进行排序的线程分配该大小的一个缓冲区。

影响:增加这值加速ORDER BY或GROUP BY操作。不过该参数对应的分配内存是每连接独占的,如果有100个连接,那么实际分配的总共排序缓冲区大小为100×sort_buffer_size。

建议:一般设置为2M观察变化再调整。

read_buffer_size

含义:顺序查询操作所能使用的缓冲区大小。

影响:和sort_buffer_size一样,该参数对应的分配内存也是每连接独享。

建议:一般设置为2M再观察变化。

read_rnd_buffer_size

含义:随机查询操作所能使用的缓冲区大小。

影响:每个线程独享。

建议:一般设置为2M再观察变化。

query_cache_type

含义:查询缓冲类型。

影响:为1是使用缓冲,2是除非使用SQL_CACHE才进行缓冲。对于缓冲而言,数据并不是实时的,有一定的延时。但是对于实时性要求不高的查询短时间内多次执行,是不划算的,这个时候就需要缓存。并且缓存中是区分空格和大小写的,如果大小写不一致和空格不一致,也会认为是不同的SQL,不会利用到缓存。虽然不设置查询缓冲,有时可能带来性能上的损失,但有一些SQL语句需要实时地查询数据,或并不经常使用(可能一天就执行一两次),这样就需要把缓冲关了,可以采用临时关闭的方法SELECT SQL_NO_CACHE。

建议:一般设置为1。

l MyISAM类:

myisam_sort_buffer_size

MyISAM表发生变化时重新排序所需的缓冲。一般64M足矣。

l InnoDB类:

innodb_buffer_pool_size

对InnoDB的效率影响很大。因为InnoDB会把尽可能多的数据和索引缓存在缓冲区,这个类似与Oracle的Buffer Pool:如果只采用InnoDB,可以把这个参数调大一点,大约内存的70%左右。

当然,如果数据量不会暴增并且不是特别大,这个参数还是不要太大了,浪费空间。

innodb_additional_pool_size

对数据库性能影响不是很大,至少内存足够的机器上不会有什么影响。

innodb_log_file_size

在高写入负载尤其是数据集很大的时候,这个值非常重要,值越高性能越好,不过可能会增加数据恢复的时候。我设置为128M。

innodb_log_buffer_size

默认的设置在中等强度的写入负载及短事物处理时,性能还可以。但是存在大量更新操作或者负载较大时,就要慢慢增加这个参数的值了。不过不要设置太大,会浪费内存。它每秒都会刷新一次,所以不用设置超过1s所需的内存空间,16M足够了。

innodb_flush_logs_at_trx_commit

这个参数对InnoDB及其重要,设置不好的话会比MyISAM慢1000倍!默认是1,这就是说每次更新事务都会被提交到磁盘,这是非常消耗资源的,硬盘和内存的速度是明显数量级的差距。

设置为0是最快的,但是很不安全,全部在缓存中,一掉电全没了。

设置为1很不好,每次都去写硬盘,没有必要。

设置为2是比较好的,日志不刷新到磁盘上,只刷新到操作系统缓存上。然后每秒钟写缓存。相对于现在数据库每秒4K条左右的SQL,性能已经可以提高不少。

bitsCN.com

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1393

1393

52

52

So laden Sie Treiber für universelle PnP-Monitore herunter: 5 Möglichkeiten

Apr 21, 2023 pm 08:55 PM

So laden Sie Treiber für universelle PnP-Monitore herunter: 5 Möglichkeiten

Apr 21, 2023 pm 08:55 PM

Wenn Sie kürzlich ein Upgrade auf Windows 10 oder Windows 11 durchgeführt haben, müssen Sie möglicherweise einen universellen PnP-Monitortreiber auf Ihren PC herunterladen. Aus diesem Grund haben wir ein Tutorial zusammengestellt, das Ihnen mehr über Universal PnP Monitor und einige schnelle Möglichkeiten zum Herunterladen und Installieren von Universal PnP-Treibern unter Windows erzählt. Möglicherweise müssen Sie Treiber für die meisten Monitormarken herunterladen, einschließlich des AcerGenericPnP-Monitortreibers. Wenn Sie im Geräte-Manager oder auf der Registerkarte „Monitore“ der Eigenschaften des Anzeigeadapters nach Monitortypen suchen, wird Ihnen möglicherweise der generische PnP-Monitor auffallen. Die Chancen stehen gut, dass Sie es in Dual-Monitor-Setups sowohl auf Laptops als auch auf Desktops finden. Runter

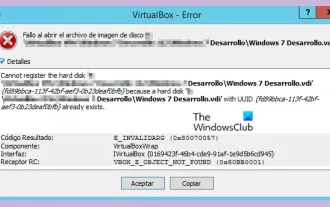

VBOX_E_OBJECT_NOT_FOUND(0x80bb0001)VirtualBox-Fehler

Mar 24, 2024 am 09:51 AM

VBOX_E_OBJECT_NOT_FOUND(0x80bb0001)VirtualBox-Fehler

Mar 24, 2024 am 09:51 AM

Wenn Sie versuchen, ein Disk-Image in VirtualBox zu öffnen, wird möglicherweise eine Fehlermeldung angezeigt, die darauf hinweist, dass die Festplatte nicht registriert werden kann. Dies geschieht normalerweise, wenn die VM-Disk-Image-Datei, die Sie öffnen möchten, dieselbe UUID wie eine andere virtuelle Disk-Image-Datei hat. In diesem Fall zeigt VirtualBox den Fehlercode VBOX_E_OBJECT_NOT_FOUND(0x80bb0001) an. Wenn dieser Fehler auftritt, machen Sie sich keine Sorgen, es gibt einige Lösungen, die Sie ausprobieren können. Zunächst können Sie versuchen, mit den Befehlszeilentools von VirtualBox die UUID der Disk-Image-Datei zu ändern, um Konflikte zu vermeiden. Sie können den Befehl „VBoxManageinternal“ ausführen

Wie effektiv ist der Empfang von Telefonanrufen im Flugzeugmodus?

Feb 20, 2024 am 10:07 AM

Wie effektiv ist der Empfang von Telefonanrufen im Flugzeugmodus?

Feb 20, 2024 am 10:07 AM

Was passiert, wenn jemand im Flugzeugmodus anruft? Mobiltelefone sind zu einem unverzichtbaren Werkzeug im Leben der Menschen geworden. Es ist nicht nur ein Kommunikationsmittel, sondern auch eine Sammlung von Unterhaltungs-, Lern-, Arbeits- und anderen Funktionen. Mit der kontinuierlichen Weiterentwicklung und Verbesserung der Mobiltelefonfunktionen werden die Menschen immer abhängiger von Mobiltelefonen. Mit der Einführung des Flugmodus können Menschen ihre Telefone während des Fluges bequemer nutzen. Manche Menschen sind jedoch besorgt darüber, welche Auswirkungen die Anrufe anderer Personen im Flugmodus auf das Mobiltelefon oder den Benutzer haben werden. In diesem Artikel werden verschiedene Aspekte analysiert und diskutiert. Erste

Logger-Puffergröße, wofür das Protokoll verwendet wird

Mar 13, 2023 pm 04:27 PM

Logger-Puffergröße, wofür das Protokoll verwendet wird

Mar 13, 2023 pm 04:27 PM

Die Funktion besteht darin, den Ingenieuren Feedback-Nutzungsinformationen und -aufzeichnungen zur Verfügung zu stellen, um die Problemanalyse zu erleichtern (wird während der Entwicklung verwendet). Da Benutzer selbst nicht oft Upload-Protokolle erstellen, sind sie für Benutzer nutzlos. Der Protokollierungspuffer ist ein kleiner, temporärer Bereich, der zur kurzfristigen Speicherung von Änderungsvektoren für Redo-Protokolle verwendet wird, die auf die Festplatte geschrieben werden sollen. Beim Schreiben eines Protokollpuffers auf die Festplatte handelt es sich um einen Stapel von Änderungsvektoren aus mehreren Transaktionen. Dennoch wird der Änderungsvektor im Protokollpuffer nahezu in Echtzeit auf die Festplatte geschrieben, und wenn die Sitzung eine COMMIT-Anweisung ausgibt, wird der Protokollpuffer-Schreibvorgang in Echtzeit ausgeführt.

Wie schalte ich die Kommentarfunktion auf TikTok aus? Was passiert nach dem Deaktivieren der Kommentarfunktion auf TikTok?

Mar 23, 2024 pm 06:20 PM

Wie schalte ich die Kommentarfunktion auf TikTok aus? Was passiert nach dem Deaktivieren der Kommentarfunktion auf TikTok?

Mar 23, 2024 pm 06:20 PM

Auf der Douyin-Plattform können Nutzer nicht nur ihre Lebensmomente teilen, sondern auch mit anderen Nutzern interagieren. Manchmal kann die Kommentarfunktion zu unangenehmen Erlebnissen führen, wie z. B. Online-Gewalt, böswilligen Kommentaren usw. Wie kann man also die Kommentarfunktion von TikTok deaktivieren? 1. Wie schalte ich die Kommentarfunktion von Douyin aus? 1. Melden Sie sich bei der Douyin-App an und geben Sie Ihre persönliche Homepage ein. 2. Klicken Sie unten rechts auf „I“, um das Einstellungsmenü aufzurufen. 3. Suchen Sie im Einstellungsmenü nach „Datenschutzeinstellungen“. 4. Klicken Sie auf „Datenschutzeinstellungen“, um die Benutzeroberfläche für Datenschutzeinstellungen aufzurufen. 5. Suchen Sie in der Benutzeroberfläche für Datenschutzeinstellungen nach „Kommentareinstellungen“. 6. Klicken Sie auf „Kommentareinstellungen“, um die Kommentareinstellungsoberfläche aufzurufen. 7. Suchen Sie in der Benutzeroberfläche für Kommentareinstellungen nach der Option „Kommentare schließen“. 8. Klicken Sie auf die Option „Kommentare schließen“, um abschließende Kommentare zu bestätigen.

Sicherheitslücken bei der Dateieinbindung in Java und ihre Auswirkungen

Aug 08, 2023 am 10:30 AM

Sicherheitslücken bei der Dateieinbindung in Java und ihre Auswirkungen

Aug 08, 2023 am 10:30 AM

Java ist eine häufig verwendete Programmiersprache zur Entwicklung verschiedener Anwendungen. Allerdings weist Java, genau wie andere Programmiersprachen, Sicherheitslücken und Risiken auf. Eine der häufigsten Schwachstellen ist die Dateieinschluss-Schwachstelle (FileInclusionVulnerability). In diesem Artikel werden das Prinzip, die Auswirkungen und die Vermeidung dieser Schwachstelle untersucht. Schwachstellen bei der Dateieinbindung beziehen sich auf die dynamische Einführung oder Aufnahme anderer Dateien in das Programm, die eingeführten Dateien werden jedoch nicht vollständig überprüft und geschützt

Die Auswirkungen der Datenknappheit auf das Modelltraining

Oct 08, 2023 pm 06:17 PM

Die Auswirkungen der Datenknappheit auf das Modelltraining

Oct 08, 2023 pm 06:17 PM

Die Auswirkungen der Datenknappheit auf das Modelltraining erfordern spezifische Codebeispiele. In den Bereichen maschinelles Lernen und künstliche Intelligenz sind Daten eines der Kernelemente für das Training von Modellen. Ein Problem, mit dem wir in der Realität jedoch häufig konfrontiert sind, ist die Datenknappheit. Unter Datenknappheit versteht man die unzureichende Menge an Trainingsdaten oder das Fehlen annotierter Daten. In diesem Fall hat dies einen gewissen Einfluss auf das Modelltraining. Das Problem der Datenknappheit spiegelt sich hauptsächlich in den folgenden Aspekten wider: Überanpassung: Wenn die Menge an Trainingsdaten nicht ausreicht, ist das Modell anfällig für Überanpassung. Überanpassung bezieht sich auf eine übermäßige Anpassung des Modells an die Trainingsdaten.

Sechs Bilder erklären die Zero-Copy-Technologie von Linux anschaulich

Feb 22, 2024 pm 06:40 PM

Sechs Bilder erklären die Zero-Copy-Technologie von Linux anschaulich

Feb 22, 2024 pm 06:40 PM

Hallo zusammen, heute wollen wir über die Zero-Copy-Technologie von Linux sprechen. Wir werden den Systemaufruf sendfile als Einstiegspunkt verwenden, um die Grundprinzipien der Zero-Copy-Technologie eingehend zu untersuchen. Die Kernidee der Zero-Copy-Technologie besteht darin, das Kopieren von Daten zwischen Speichern zu minimieren und die Effizienz und Leistung der Datenübertragung durch Optimierung des Datenübertragungspfads zu verbessern. 1. Einführung in die Zero-Copy-Technologie Die Linux-Zero-Copy-Technologie ist eine Technologie zur Optimierung der Datenübertragung. Sie verbessert die Effizienz der Datenübertragung, indem sie die Anzahl der Datenkopien zwischen Kernelmodus und Benutzermodus reduziert. Während des Datenübertragungsprozesses ist es normalerweise erforderlich, die Daten vom Kernel-Puffer in den Anwendungspuffer und dann vom Anwendungspuffer in den Puffer des Netzwerkgeräts zu kopieren, bevor die Übertragung abgeschlossen werden kann. Vorteile der Zero-Copy-Technologie