Java

Java

javaLernprogramm

javaLernprogramm

Die perfekte Kombination zwischen Java JNDI und Hibernate: Beherrschen Sie die leistungsstarke Kombination aus Java JNDI und dem Hibernate-Framework

Die perfekte Kombination zwischen Java JNDI und Hibernate: Beherrschen Sie die leistungsstarke Kombination aus Java JNDI und dem Hibernate-Framework

Die perfekte Kombination zwischen Java JNDI und Hibernate: Beherrschen Sie die leistungsstarke Kombination aus Java JNDI und dem Hibernate-Framework

PHP-Redakteur Zimo hat einen neuen Artikel „The Perfect Match of Java JNDI and Hibernate“ veröffentlicht, der die gemeinsame Anwendung von Java JNDI und Hibernate Framework ausführlich erörtert und einen praktischen Leitfaden für Java-Entwickler bietet. Durch die Beherrschung der Kombination beider können Entwickler stabilere und effizientere Java-Anwendungen erstellen und so die Entwicklungseffizienz und Codequalität verbessern. In diesem Artikel werden die Konzepte, Prinzipien und praktischen Anwendungsfähigkeiten von Java JNDI und Hibernate ausführlich vorgestellt, um den Lesern zu helfen, diese leistungsstarke Kombination besser zu verstehen und zu nutzen.

Die Integration von Java JNDI mit dem Hibernate-Framework kann Java-Entwicklern die folgenden Vorteile bieten:

- Lose Kopplung: Java JNDI bietet einen losen Kopplungsmechanismus, der es ermöglicht, Anwendungen vom Persistenz-Framework zu trennen. Dadurch können Anwendungen problemlos zu anderen Persistenz-Frameworks wechseln, ohne den Code der Anwendung zu ändern.

- Skalierbarkeit: Java JNDI unterstützt mehrere Verzeichnisse und Namensdienste, wodurch Anwendungen problemlos auf mehrere Server skaliert werden können.

- Sicherheit: Java JNDI bietet Sicherheitsmechanismen, mit denen Anwendungen den Zugriff auf Verzeichnisse und Namensdienste steuern können.

Um Java JNDI mit dem Hibernate-Framework zu integrieren, sind die folgenden Schritte erforderlich:

- Importieren Sie die folgenden Abhängigkeiten in die Anwendung:

<dependency> <groupId>org.hibernate</groupId> <artifactId>hibernate-core</artifactId> <version>5.6.10.Final</version> </dependency> <dependency> <groupId>javax.naming</groupId> <artifactId>javax.naming</artifactId> <version>1.0</version> </dependency>

- JNDI-Kontext in der Anwendung erstellen. Ein JNDI-Kontext ist ein Namespace, der benannte Objekte enthält. Ein JNDI-Kontext kann mit dem folgenden Code erstellt werden:

InitialContext context = new InitialContext();

- Suchen Sie die Hibernate SessionFactory-Instanz im JNDI-Kontext. SessionFactory-Instanzen sind die Kernkomponente des Hibernate-Frameworks und werden zum Erstellen von Sitzungsobjekten verwendet. SessionFactory-Instanzen können mit dem folgenden Code gefunden werden:

SessionFactory sessionFactory = (SessionFactory) context.lookup("java:comp/env/hibernate/sessionFactory");- Erstellen Sie Sitzungsobjekte mithilfe von SessionFactory-Instanzen. Das Session-Objekt ist das Datenzugriffsobjekt des Hibernate-Frameworks, das für die Interaktion mit der Datenbank verwendet wird. Ein Session-Objekt kann mit dem folgenden Code erstellt werden:

Session session = sessionFactory.openSession();

- Verwenden Sie das Sitzungsobjekt, um Datenbankoperationen auszuführen. Datenbankoperationen können mit dem folgenden Code ausgeführt werden:

Transaction transaction = session.beginTransaction();

Person person = new Person("John", "Doe");

session.save(person);

transaction.commit();Durch die oben genannten Schritte können Sie Java JNDI in das Hibernate-Framework integrieren und JNDI verwenden, um Hibernate SessionFactory-Instanzen zu finden.

Demo-Code:

package com.example.hibernate;

import javax.naming.InitialContext;

import javax.naming.NamingException;

import org.hibernate.SessionFactory;

public class HibernateUtil {

private static SessionFactory sessionFactory;

public static SessionFactory getSessionFactory() throws NamingException {

if (sessionFactory == null) {

InitialContext context = new InitialContext();

sessionFactory = (SessionFactory) context.lookup("java:comp/env/hibernate/sessionFactory");

}

return sessionFactory;

}

}package com.example.hibernate;

import org.hibernate.Session;

import org.hibernate.SessionFactory;

public class PersonDao {

private SessionFactory sessionFactory;

public PersonDao(SessionFactory sessionFactory) {

this.sessionFactory = sessionFactory;

}

public void savePerson(Person person) {

Session session = sessionFactory.openSession();

Transaction transaction = session.beginTransaction();

session.save(person);

transaction.commit();

session.close();

}

}package com.example.hibernate;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

@Configuration

public class HibernateConfig {

@Bean

public SessionFactory sessionFactory() {

InitialContext context = new InitialContext();

return (SessionFactory) context.lookup("java:comp/env/hibernate/sessionFactory");

}

@Bean

public PersonDao personDao(SessionFactory sessionFactory) {

return new PersonDao(sessionFactory);

}

}Zusammenfassung:

Die Integration von Java JNDI mit dem Hibernate-Framework bietet Java-Entwicklern eine leistungsstarke Datenzugriffslösung. In diesem Artikel erfahren Sie, wie Sie Java JNDI in das Hibernate-Framework integrieren und JNDI verwenden, um Hibernate SessionFactory-Instanzen zu finden.

Das obige ist der detaillierte Inhalt vonDie perfekte Kombination zwischen Java JNDI und Hibernate: Beherrschen Sie die leistungsstarke Kombination aus Java JNDI und dem Hibernate-Framework. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1377

1377

52

52

Was bedeutet Dao in Java?

Apr 21, 2024 am 02:08 AM

Was bedeutet Dao in Java?

Apr 21, 2024 am 02:08 AM

DAO (Data Access Object) in Java wird verwendet, um den Anwendungscode und die Persistenzschicht zu trennen. Zu seinen Vorteilen gehören: Trennung: Unabhängig von der Anwendungslogik, wodurch diese leicht geändert werden kann. Kapselung: Verstecken Sie Datenbankzugriffsdetails und vereinfachen Sie die Interaktion mit der Datenbank. Skalierbarkeit: Leicht erweiterbar, um neue Datenbanken oder Persistenztechnologien zu unterstützen. Mit DAOs können Anwendungen Methoden aufrufen, um Datenbankoperationen wie das Erstellen, Lesen, Aktualisieren und Löschen von Entitäten durchzuführen, ohne sich direkt mit Datenbankdetails zu befassen.

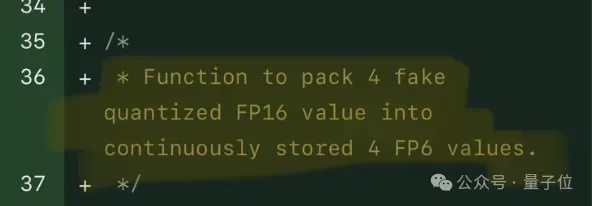

Mit einer einzelnen Karte läuft Llama 70B schneller als mit zwei Karten, Microsoft hat gerade FP6 in A100 integriert |

Apr 29, 2024 pm 04:55 PM

Mit einer einzelnen Karte läuft Llama 70B schneller als mit zwei Karten, Microsoft hat gerade FP6 in A100 integriert |

Apr 29, 2024 pm 04:55 PM

FP8 und die geringere Gleitkomma-Quantifizierungsgenauigkeit sind nicht länger das „Patent“ von H100! Lao Huang wollte, dass jeder INT8/INT4 nutzt, und das Microsoft DeepSpeed-Team begann, FP6 auf A100 ohne offizielle Unterstützung von NVIDIA auszuführen. Testergebnisse zeigen, dass die FP6-Quantisierung der neuen Methode TC-FPx auf A100 nahe an INT4 liegt oder gelegentlich schneller als diese ist und eine höhere Genauigkeit aufweist als letztere. Darüber hinaus gibt es eine durchgängige Unterstützung großer Modelle, die als Open-Source-Lösung bereitgestellt und in Deep-Learning-Inferenz-Frameworks wie DeepSpeed integriert wurde. Dieses Ergebnis wirkt sich auch unmittelbar auf die Beschleunigung großer Modelle aus – in diesem Rahmen ist der Durchsatz bei Verwendung einer einzelnen Karte zum Ausführen von Llama 2,65-mal höher als der von Doppelkarten. eins

Wie entferne ich den Schreibschutz eines USB-Flash-Laufwerks? Mehrere einfache und effektive Methoden können Ihnen dabei helfen

May 02, 2024 am 09:04 AM

Wie entferne ich den Schreibschutz eines USB-Flash-Laufwerks? Mehrere einfache und effektive Methoden können Ihnen dabei helfen

May 02, 2024 am 09:04 AM

U-Disk ist eines der am häufigsten verwendeten Speichergeräte in unserer täglichen Arbeit und in unserem Leben, aber manchmal stoßen wir auf Situationen, in denen die U-Disk schreibgeschützt ist und keine Daten schreiben kann. In diesem Artikel werden mehrere einfache und effektive Methoden vorgestellt, mit denen Sie den Schreibschutz des USB-Flash-Laufwerks schnell entfernen und die normale Verwendung des USB-Flash-Laufwerks wiederherstellen können. Werkzeugmaterialien: Systemversion: Windows1020H2, macOS BigSur11.2.3 Markenmodell: SanDisk UltraFlair USB3.0-Flash-Laufwerk, Kingston DataTraveler100G3USB3.0-Flash-Laufwerk Softwareversion: DiskGenius5.4.2.1239, ChipGenius4.19.1225 1. Überprüfen Sie den physischen Schreibschutzschalter von Das USB-Flash-Laufwerk ist bei einigen USB-Flash-Laufwerken mit konzipiert

Was macht eine MySQL-Datenbank?

Apr 22, 2024 pm 06:12 PM

Was macht eine MySQL-Datenbank?

Apr 22, 2024 pm 06:12 PM

MySQL ist ein relationales Datenbankverwaltungssystem, das die folgenden Hauptfunktionen bietet: Datenspeicherung und -verwaltung: Daten erstellen und organisieren und verschiedene Datentypen, Primärschlüssel, Fremdschlüssel und Indizes unterstützen. Datenabfrage und -abruf: Verwenden Sie die SQL-Sprache, um Daten abzufragen, zu filtern und abzurufen und Ausführungspläne zu optimieren, um die Effizienz zu verbessern. Datenaktualisierungen und -änderungen: Hinzufügen, Ändern oder Löschen von Daten über INSERT-, UPDATE- und DELETE-Befehle, Unterstützung von Transaktionen zur Gewährleistung der Konsistenz und Rollback-Mechanismen zum Rückgängigmachen von Änderungen. Datenbankverwaltung: Erstellen und ändern Sie Datenbanken und Tabellen, sichern und wiederherstellen Sie Daten und stellen Sie Benutzerverwaltung und Berechtigungskontrolle bereit.

Wozu dient die API-Schnittstelle?

Apr 23, 2024 pm 01:51 PM

Wozu dient die API-Schnittstelle?

Apr 23, 2024 pm 01:51 PM

Eine API-Schnittstelle ist eine Spezifikation für die Interaktion zwischen Softwarekomponenten und dient der Umsetzung der Kommunikation und des Datenaustauschs zwischen verschiedenen Anwendungen oder Systemen. Die API-Schnittstelle fungiert als „Übersetzer“ und wandelt die Anweisungen des Entwicklers in Computersprache um, damit die Anwendungen zusammenarbeiten können. Zu den Vorteilen gehören ein bequemer Datenaustausch, eine vereinfachte Entwicklung, eine verbesserte Leistung, eine erhöhte Sicherheit, eine verbesserte Produktivität und Interoperabilität.

Was bedeutet Schema in MySQL?

May 01, 2024 pm 08:33 PM

Was bedeutet Schema in MySQL?

May 01, 2024 pm 08:33 PM

Schema in MySQL ist eine logische Struktur, die zum Organisieren und Verwalten von Datenbankobjekten (z. B. Tabellen, Ansichten) verwendet wird, um Datenkonsistenz und Datenzugriffskontrolle sicherzustellen und das Datenbankdesign zu vereinfachen. Zu den Funktionen von Schema gehören: 1. Datenorganisation; 2. Datenkonsistenz; 4. Datenbankdesign;

Verwendung der Serviceschicht in Java

May 07, 2024 am 04:24 AM

Verwendung der Serviceschicht in Java

May 07, 2024 am 04:24 AM

Die Serviceschicht in Java ist für die Geschäftslogik und Geschäftsregeln zur Ausführung von Anwendungen verantwortlich, einschließlich der Verarbeitung von Geschäftsregeln, der Datenkapselung, der Zentralisierung der Geschäftslogik und der Verbesserung der Testbarkeit. In Java ist die Service-Schicht normalerweise als unabhängiges Modul konzipiert, interagiert mit der Controller- und Repository-Schicht und wird durch Abhängigkeitsinjektion implementiert, wobei Schritte wie das Erstellen einer Schnittstelle, das Einfügen von Abhängigkeiten und das Aufrufen von Service-Methoden ausgeführt werden. Zu den Best Practices gehören die Vereinfachung, die Verwendung von Schnittstellen, die Vermeidung direkter Datenmanipulationen, die Behandlung von Ausnahmen und die Verwendung der Abhängigkeitsinjektion.

Prinzip der Redis-Cache-Implementierung

Apr 19, 2024 pm 10:36 PM

Prinzip der Redis-Cache-Implementierung

Apr 19, 2024 pm 10:36 PM

Der Redis-Caching-Mechanismus wird durch Schlüsselwertspeicherung, Speicherspeicherung, Ablaufrichtlinien, Datenstrukturen, Replikation und Persistenz implementiert. Es folgt den Schritten Datenabruf, Cache-Treffer, Cache-Miss, Schreiben in den Cache und Aktualisieren des Caches, um schnellen Datenzugriff und leistungsstarke Caching-Dienste bereitzustellen.