Betrieb und Instandhaltung

Betrieb und Instandhaltung

Betrieb und Wartung von Linux

Betrieb und Wartung von Linux

Ein tiefer Einblick in die Funktionen und Vorteile von EncryptPad in Linux-Betriebssystemen

Ein tiefer Einblick in die Funktionen und Vorteile von EncryptPad in Linux-Betriebssystemen

Ein tiefer Einblick in die Funktionen und Vorteile von EncryptPad in Linux-Betriebssystemen

Detaillierte Erläuterung der Rolle und Vorteile von EncryptPad in Linux-Systemen

In der heutigen Zeit der Informationsexplosion ist Informationssicherheit besonders wichtig geworden. Gerade bei Linux-Systemen ist der Schutz der Sicherheit sensibler Daten besonders wichtig. EncryptPad ist eine plattformübergreifende Open-Source-Verschlüsselungssoftware zum Schutz von Textdateien und Notizen. EncryptPad spielt nicht nur eine wichtige Rolle in Linux-Systemen, sondern bietet auch viele Vorteile, da es Benutzern das einfache Ver- und Entschlüsseln von Dateien ermöglicht und so die Vertraulichkeit der Daten gewährleistet.

1. Die Rolle von EncryptPad

- Textdateiverschlüsselung: EncryptPad kann Textdateien verschlüsseln, um vertrauliche Informationen vor der Einsichtnahme durch Unbefugte zu schützen.

- Notizverschlüsselung: Benutzer können EncryptPad verwenden, um private Notizen zu verschlüsseln und zu speichern, um die Sicherheit persönlicher Daten zu gewährleisten.

- Plattformübergreifende Unterstützung: EncryptPad kann auf mehreren Betriebssystemen wie Linux, Windows und macOS ausgeführt werden, sodass Benutzer Dateien zwischen verschiedenen Geräten problemlos ver- und entschlüsseln können.

2. Vorteile von EncryptPad

- Kostenlos und Open Source: EncryptPad ist Open-Source-Software, Benutzer können es kostenlos verwenden und seinen Quellcode anzeigen und ändern.

- Leistungsstarke Verschlüsselungsalgorithmen: EncryptPad unterstützt leistungsstarke Verschlüsselungsalgorithmen wie AES, Twofish und Blowfish, um die Dateisicherheit zu gewährleisten.

- Einfach zu bedienen: EncryptPad verfügt über eine intuitive Benutzeroberfläche, Benutzer können Dateien ohne komplizierte Vorgänge einfach ver- und entschlüsseln.

- Passwortgenerator: EncryptPad bietet einen Passwortgenerator, damit Benutzer sichere Passwörter zum Schutz von Dateien generieren können.

3. Spezifische Codebeispiele

Das Folgende ist ein Codebeispiel für die Verwendung von EncryptPad zum Verschlüsseln von Dateien in einem Linux-System:

-

Installieren Sie EncryptPad

sudo apt-get install encryptpad

Nach dem Login kopieren Dateien verschlüsseln

encryptpad --encrypt example.txt

Nach dem Login kopieren-

Dateien entschlüsseln

encryptpad --decrypt example.txt.pad

Nach dem Login kopieren

Mit den oben genannten Beispielen können Benutzer EncryptPad problemlos zum Ver- und Entschlüsseln von Dateien in Linux-Systemen verwenden.

Bei der Verwendung von EncryptPad müssen sich Benutzer das von ihnen festgelegte Verschlüsselungskennwort merken, um die Dateisicherheit zu gewährleisten.

Zusammenfassend lässt sich sagen, dass EncryptPad in Linux-Systemen eine wichtige Rolle spielt und viele Vorteile bietet. Es kann die vertraulichen Informationen der Benutzer effektiv schützen und ist ein empfohlenes Verschlüsselungstool. Ich hoffe, dass der obige Inhalt den Lesern helfen kann, ein tieferes Verständnis der Anwendung und Vorteile von EncryptPad in Linux-Systemen zu erlangen.

Das obige ist der detaillierte Inhalt vonEin tiefer Einblick in die Funktionen und Vorteile von EncryptPad in Linux-Betriebssystemen. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1376

1376

52

52

Verwenden des Task-Managers unter Linux

Aug 15, 2024 am 07:30 AM

Verwenden des Task-Managers unter Linux

Aug 15, 2024 am 07:30 AM

Es gibt viele Fragen, die Linux-Anfänger oft stellen: „Verfügt Linux über einen Task-Manager?“, „Wie öffnet man den Task-Manager unter Linux?“ Windows-Benutzer wissen, dass der Task-Manager sehr nützlich ist. Sie können den Task-Manager öffnen, indem Sie in Windows Strg+Alt+Entf drücken. Dieser Task-Manager zeigt Ihnen alle laufenden Prozesse und den von ihnen belegten Speicher, und Sie können einen Prozess aus dem Task-Manager-Programm auswählen und beenden. Wenn Sie Linux zum ersten Mal verwenden, werden Sie auch nach etwas suchen, das einem Task-Manager unter Linux entspricht. Ein Linux-Experte verwendet am liebsten die Befehlszeile, um Prozesse, Speicherverbrauch usw. zu finden, aber Sie müssen das nicht tun

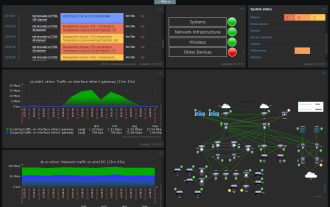

Lösen Sie das Problem der verstümmelten Anzeige von Grafiken und Diagrammen auf dem chinesischen Überwachungsserver Zabbix

Jul 31, 2024 pm 02:10 PM

Lösen Sie das Problem der verstümmelten Anzeige von Grafiken und Diagrammen auf dem chinesischen Überwachungsserver Zabbix

Jul 31, 2024 pm 02:10 PM

Die Unterstützung für Chinesisch durch Zabbix ist nicht sehr gut, aber manchmal wählen wir Chinesisch für Verwaltungszwecke. In der von Zabbix überwachten Weboberfläche werden unter dem Grafiksymbol kleine Quadrate angezeigt. Dies ist falsch und erfordert das Herunterladen von Schriftarten. Beispiel: „Microsoft Yahei“, „Microsoft Yahei.ttf“ heißt „msyh.ttf“, laden Sie die heruntergeladene Schriftart nach /zabbix/fonts/fonts hoch und ändern Sie die beiden Zeichen in /zabbix/include/defines.inc.php Datei unter define('ZBX_GRAPH_FONT_NAME','DejaVuSans');define('ZBX_FONT_NAME'

7 Möglichkeiten, wie Sie das Registrierungsdatum von Linux-Benutzern überprüfen können

Aug 24, 2024 am 07:31 AM

7 Möglichkeiten, wie Sie das Registrierungsdatum von Linux-Benutzern überprüfen können

Aug 24, 2024 am 07:31 AM

Wussten Sie, wie man das Erstellungsdatum eines Kontos auf einem Linux-System überprüft? Wenn Sie es wissen, was können Sie tun? War es Ihnen gelungen? Wenn ja, wie geht das? Grundsätzlich verfolgen Linux-Systeme diese Informationen nicht. Welche alternativen Möglichkeiten gibt es also, an diese Informationen zu gelangen? Sie fragen sich vielleicht, warum ich das überprüfe? Ja, es gibt Situationen, in denen Sie diese Informationen möglicherweise noch einmal überprüfen müssen, und sie werden Ihnen zu diesem Zeitpunkt hilfreich sein. Zur Überprüfung können Sie die folgenden 7 Methoden verwenden. Verwenden Sie /var/log/secure. Verwenden Sie das aureport-Tool. Verwenden Sie .bash_logout. Verwenden Sie den Befehl chage. Verwenden Sie den Befehl useradd. Verwenden Sie den Befehl passwd. Verwenden Sie den letzten Befehl. Methode 1: Verwenden Sie /var/l

Was soll ich tun, wenn die fehlenden WPS-Schriftarten unter dem Linux-System dazu führen, dass die Datei verstümmelt wird?

Jul 31, 2024 am 12:41 AM

Was soll ich tun, wenn die fehlenden WPS-Schriftarten unter dem Linux-System dazu führen, dass die Datei verstümmelt wird?

Jul 31, 2024 am 12:41 AM

1. Suchen Sie die Schriftarten Wingdings, Wingdings2, Wingdings3, Webdings und MTExtra im Internet. 2. Öffnen Sie den Hauptordner, drücken Sie Strg+h (versteckte Dateien anzeigen) und prüfen Sie, ob ein .fonts-Ordner vorhanden ist 1. Kopieren Sie die heruntergeladenen Schriftarten wie Wingdings, Wingdings2, Wingdings3, Webdings und MTExtra in den .fonts-Ordner im Hauptordner. Starten Sie dann wps, um zu sehen, ob immer noch ein Erinnerungsdialogfeld „System fehlt“ angezeigt wird Box. Wenn nicht, nur Erfolg!

So verbinden Sie zwei Ubuntu-Hosts mit einem Netzwerkkabel mit dem Internet

Aug 07, 2024 pm 01:39 PM

So verbinden Sie zwei Ubuntu-Hosts mit einem Netzwerkkabel mit dem Internet

Aug 07, 2024 pm 01:39 PM

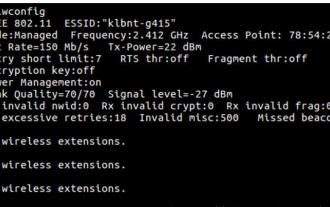

So verwenden Sie ein Netzwerkkabel, um zwei Ubuntu-Hosts mit dem Internet zu verbinden 1. Bereiten Sie Host A: Ubuntu16.04 und Host B: Ubuntu16.042 vor. Host A verfügt über zwei Netzwerkkarten, eine ist mit dem externen Netzwerk verbunden und die andere ist angeschlossen Gastgeber B. Verwenden Sie den Befehl iwconfig, um alle Netzwerkkarten auf dem Host anzuzeigen. Wie oben gezeigt, sind die Netzwerkkarten auf dem A-Host (Laptop) des Autors: wlp2s0: Dies ist eine drahtlose Netzwerkkarte. enp1s0: kabelgebundene Netzwerkkarte, die mit Host B verbundene Netzwerkkarte. Der Rest hat nichts mit uns zu tun, kein Grund zur Sorge. 3. Konfigurieren Sie die statische IP von A. Bearbeiten Sie die Datei #vim/etc/network/interfaces, um eine statische IP-Adresse für die Schnittstelle enp1s0 zu konfigurieren, wie unten gezeigt (wobei #==========

Centos 7 Installation und Konfiguration NTP-Netzwerk-Zeitsynchronisationsserver

Aug 05, 2024 pm 10:35 PM

Centos 7 Installation und Konfiguration NTP-Netzwerk-Zeitsynchronisationsserver

Aug 05, 2024 pm 10:35 PM

Experimentelle Umgebung: Betriebssystem: LinuxCentos7.4x86_641. Sehen Sie sich die aktuelle Serverzeitzone an, listen Sie die Zeitzone auf und legen Sie die Zeitzone fest (wenn es bereits die richtige Zeitzone ist, überspringen Sie sie bitte): #timedatectl#timedatectllist-timezones#timedatectlset-timezoneAsia /Shanghai2. Verständnis der Zeitzonenkonzepte: GMT, UTC, CST, DSTUTC: Die gesamte Erde ist aus Gründen der Vereinheitlichung in vierundzwanzig Zeitzonen unterteilt. Es wird eine einheitliche Zeit verwendet, die als Universal Coordinated Time (UTC) bezeichnet wird

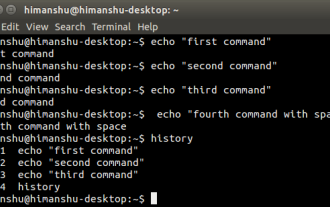

So verbergen Sie Ihren Linux-Befehlszeilenverlauf

Aug 17, 2024 am 07:34 AM

So verbergen Sie Ihren Linux-Befehlszeilenverlauf

Aug 17, 2024 am 07:34 AM

Wenn Sie ein Linux-Befehlszeilenbenutzer sind, möchten Sie möglicherweise manchmal nicht, dass bestimmte Befehle in Ihrem Befehlszeilenverlauf aufgezeichnet werden. Die Gründe dafür können vielfältig sein. Beispielsweise haben Sie eine bestimmte Position in einem Unternehmen inne und verfügen über bestimmte Privilegien, die Sie nicht missbrauchen möchten. Oder es gibt einige besonders wichtige Befehle, die Sie beim Durchsuchen der Verlaufsliste nicht versehentlich ausführen möchten. Gibt es jedoch eine Möglichkeit zu steuern, welche Befehle in die Verlaufsliste aufgenommen werden und welche nicht? Oder mit anderen Worten: Können wir den Inkognito-Modus wie einen Browser im Linux-Terminal aktivieren? Die Antwort lautet „Ja“, und abhängig von den konkreten Zielen, die Sie sich wünschen, gibt es viele Möglichkeiten, diese zu erreichen. In diesem Artikel besprechen wir einige bewährte Methoden. Hinweis: Alle in diesem Artikel vorkommenden Befehle wurden unter Ubuntu getestet. anders

Ausführliche Erklärung: Parameterbefehl zur Beurteilung der Variablen des Shell-Skripts

Sep 02, 2024 pm 03:25 PM

Ausführliche Erklärung: Parameterbefehl zur Beurteilung der Variablen des Shell-Skripts

Sep 02, 2024 pm 03:25 PM

Die Systemvariable $n ist der Parameter, der an das Skript oder die Funktion übergeben wird. n ist eine Zahl, die die Anzahl der Parameter angibt. Der erste Parameter ist beispielsweise $1 und der zweite Parameter ist $2$? Der Exit-Status des vorherigen Befehls oder der Rückgabewert der Funktion. Gibt 0 bei Erfolg und 1 bei Fehler zurück. $#Anzahl der an das Skript oder die Funktion übergebenen Parameter $* Alle diese Parameter sind in doppelte Anführungszeichen gesetzt. Wenn ein Skript zwei Parameter empfängt, ist $* gleich $1$2$0Der Name des ausgeführten Befehls. Bei Shell-Skripten ist dies der Pfad zum aktivierten Befehl. Wenn $@ in doppelte Anführungszeichen ("") gesetzt wird, unterscheidet es sich geringfügig von $*. Wenn ein Skript zwei Parameter empfängt, entspricht $@ $1$2$$der Prozessnummer der aktuellen Shell. Bei einem Shell-Skript ist dies der Prozess, den ich bei der Ausführung durchführe