System-Tutorial

System-Tutorial

LINUX

LINUX

Die Bedeutung der Datei-/Verzeichnisstruktur in Linux-Systemen für Anwendungen

Die Bedeutung der Datei-/Verzeichnisstruktur in Linux-Systemen für Anwendungen

Die Bedeutung der Datei-/Verzeichnisstruktur in Linux-Systemen für Anwendungen

1. Im Linux-System stellen unterschiedliche Farben von Dateien/Verzeichnissen auch unterschiedliche Bedeutungen dar:

Interpretation der Verzeichnisstruktur der Anwendung/Es befindet sich in der obersten Etage der Verzeichnisstruktur, ähnlich wie c: in Windows, und enthält alle Verzeichnisdateien in Linux.

/bin

Das Verzeichnis/bin wird auch Zweierkomplementverzeichnis genannt und enthält das Zweierkomplement-Image des verwendeten Linux-Befehls. Speichern Sie verschiedene Arten ausführbarer Dateien.

/boot

boot speichert Systemkerndateien und Dateien zum Lesen beim Start

/dev

Dateien, die externe Gerätecodes speichern, sind etwas ganz Besonderes. Linux-Befehlsspeicherortdateien verweisen tatsächlich auf die Peripheriegeräte, die sie darstellen, wie Terminals, Festplatten, optische Laufwerke, Drucker usw. Sie können auf diese externen Geräte nicht anders zugreifen als auf eine Datei oder ein Verzeichnis

/usw.

Das Verzeichnis ist das Zentrum des gesamten Linux-Systems und enthält alle Systemverwaltungs- und Wartungskonfigurationsdateien wie dhcpd.conf, host.conf, logrotate.conf, man.config, mke2fs.conf, modprobe.conf, resolv. conf, Andere Konfigurationsdateien wie sysctl.conf, syslog.conf (oder rsyslog.conf), xinetd.conf und yum.conf befinden sich in separaten Unterverzeichnissen.

/lib

Die erforderlichen Laufzeitbibliotheken werden im Verzeichnis gespeichert, hauptsächlich Programmiersprachenbibliotheken. Typische Linux-Betriebssysteme sind C, C++ und Fortran

Bibliotheksdateien. In dieser Sprache entwickelte Anwendungen können diese Programmiersprachenbibliotheksdatei verwenden. Dadurch können Softwareentwickler diese vorab geschriebenen und getesteten Funktionen nutzen.

/Monat

Dieses Verzeichnis ist der standardmäßige temporäre Mount-Punkt des Dateisystems. Dabei handelt es sich um einen universellen Mount-Punkt, der jedes Dateisystem oder jede Remote-Ressource vorübergehend mounten kann. Der Systemadministrator führt den Mount-Befehl aus, um die Ladearbeiten abzuschließen. Im System enthält dieses Verzeichnis die Mountpunkte der Festplatte, des Datenträgers und des optischen Laufwerks.

/proc

Das Stammverzeichnis des Prozessdateisystems proc. Einige der Dateien entsprechen dem laufenden Prozess und können für den Zugriff auf den Adressraum des aktuellen Prozesses verwendet werden. Es handelt sich um ein ganz besonderes virtuelles Dateisystem, das keine „echten“ Dateien enthält, sondern zum Referenzieren von Systeminformationen des aktuell laufenden Systems wie CPU, Speicher, Laufzeit, Softwarekonfiguration und Hardwarekonfigurationsinformationen verwendet werden kann vom System selbst im Videospeicher gebildet.

/opt

Das Verzeichnis wird zum Installieren zusätzlicher Softwarepakete verwendet. Red Flag Linux 6.0 Tutorial zur Linux-Systemprogrammierung Der Benutzer ruft das Softwarepaketprogramm auf und legt es im Verzeichnis ab. /opt/paketname/bin ist der Name des Installationspakets.

/root

Das Home-Verzeichnis des Superusers Root (In Linux-Systemen ist der Schrägstrich „/“ das Root-Verzeichnis des gesamten Systems, nicht das Home-Verzeichnis des Superusers.)

/usr

/usr: Dies ist das größte Verzeichnis. Fast alle von uns verwendeten Anwendungen und Dateien werden in diesem Verzeichnis gespeichert

/var/var wird zum Speichern vieler sich ändernder Dateien verwendet, z. B. Protokolldateien usw. Enthält Protokolldateien, geplante Aufgaben, Textnachrichten usw.

2. Dateioperation:

Gehe zu /Dateien:

cd /

pwd steht für die Anzeige des aktuellen Verzeichnispfads

pwd

mkdir erstellt ein neues Verzeichnis und einen Ordner

Erstellen Sie ein Verzeichnis (Ordner) mit dem Namen test

mkdir test

Erstellen Sie unter dem Testordner das Protokollverzeichnis

mkdir test/log

Erstellen Sie zwei Dateiverzeichnisse, testA bzw. testB, unter dem Testordner

mkdir -p /test/testA /test/testB

cd wechselt das Arbeitsverzeichnis

Betreten Sie /test/log

cd /test/log

Zurück zum vorherigen Level

cd ..

Zurück in die oberen beiden Etagen

cd ../..

Berühren Sie, um eine Datei zu erstellen, eine **.**-Datei erstellen

Erstellen Sie eine Datei mytest.txt

touch mytest.txt

Erstellen Sie zwei TXT-Dateien mit den Namen testA bzw. testB

touch testA.txt testB.txt

ls zeigt den Inhalt des Verzeichnisses an und zeigt alle Dateien im aktuellen Ordner an

Sehen Sie sich die spezifischen Attribute (Berechtigungen, Eigentümer, Dateigröße, Datum) aller Dateien im aktuellen Ordner an

ls -l

Alle Dateien anzeigen, die mit test (testA, testB) im aktuellen Dateiverzeichnis beginnen

ls -l test*

mv verbindet und benennt Verzeichnisse und Dateien im aktuellen Verzeichnis um

Dateien umbenennen

mv A B

Verbinden Sie testA.txt im aktuellen Verzeichnis mit dem Verzeichnis /test/testA

mv testA.txt /test/testA

将当前的testB.txt联通到/test/testB目录下,但是重命名为testBBB.txt

mv testB.txt /test/testB/testBBB.txt

将testA.txt和testBBB.txt文件重新移回/test/log文件夹下(一起写,而且会一个一个联通,错误不回滚)

mv /test/testA/testA.tx /test/testB/testBBB.txt -t /test/log

cp复制文件或则目录

将/test/log目录下的文件testA.txt复制到/test/testA目录下

cp /test/log/testA.txt /test/testA

将/test/log目录复制到/test/testA目录下

cp -r /test/log /test/testA

tar打包、压缩、备份

将mytest.txt打包,(不压缩),为log_test.tar

tar -cvf log_test.tar mytest.txt

将本文件夹下的mytest.txt、testA.txt、testBBB.txt合并打包而且压缩到log_all.tar.gz

tar -zcvf log_all.tar.gz mytest.txt testA.txt testBBB.txt

解压缩log_test.tar(不压缩的)

tar -xvf log_test.tar

解压缩log_all.tar.gz(压缩后的)

tar -zxvf log_all.tar.gz

rm删掉文件或则目录

删掉文件linux 命令定位文件,有删掉确认

rm /test/testB/mytest.txt

强删文件,无删掉确认

rm -f /test/testB/mytest.txt

强删目录,无删掉确认(慎用)

rm -rf /test/log

Das obige ist der detaillierte Inhalt vonDie Bedeutung der Datei-/Verzeichnisstruktur in Linux-Systemen für Anwendungen. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

Verwenden des Task-Managers unter Linux

Aug 15, 2024 am 07:30 AM

Verwenden des Task-Managers unter Linux

Aug 15, 2024 am 07:30 AM

Es gibt viele Fragen, die Linux-Anfänger oft stellen: „Verfügt Linux über einen Task-Manager?“, „Wie öffnet man den Task-Manager unter Linux?“ Windows-Benutzer wissen, dass der Task-Manager sehr nützlich ist. Sie können den Task-Manager öffnen, indem Sie in Windows Strg+Alt+Entf drücken. Dieser Task-Manager zeigt Ihnen alle laufenden Prozesse und den von ihnen belegten Speicher, und Sie können einen Prozess aus dem Task-Manager-Programm auswählen und beenden. Wenn Sie Linux zum ersten Mal verwenden, werden Sie auch nach etwas suchen, das einem Task-Manager unter Linux entspricht. Ein Linux-Experte verwendet am liebsten die Befehlszeile, um Prozesse, Speicherverbrauch usw. zu finden, aber Sie müssen das nicht tun

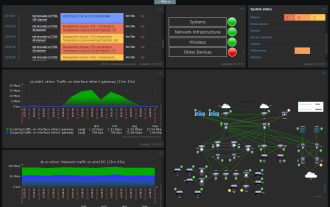

Lösen Sie das Problem der verstümmelten Anzeige von Grafiken und Diagrammen auf dem chinesischen Überwachungsserver Zabbix

Jul 31, 2024 pm 02:10 PM

Lösen Sie das Problem der verstümmelten Anzeige von Grafiken und Diagrammen auf dem chinesischen Überwachungsserver Zabbix

Jul 31, 2024 pm 02:10 PM

Die Unterstützung für Chinesisch durch Zabbix ist nicht sehr gut, aber manchmal wählen wir Chinesisch für Verwaltungszwecke. In der von Zabbix überwachten Weboberfläche werden unter dem Grafiksymbol kleine Quadrate angezeigt. Dies ist falsch und erfordert das Herunterladen von Schriftarten. Beispiel: „Microsoft Yahei“, „Microsoft Yahei.ttf“ heißt „msyh.ttf“, laden Sie die heruntergeladene Schriftart nach /zabbix/fonts/fonts hoch und ändern Sie die beiden Zeichen in /zabbix/include/defines.inc.php Datei unter define('ZBX_GRAPH_FONT_NAME','DejaVuSans');define('ZBX_FONT_NAME'

7 Möglichkeiten, wie Sie das Registrierungsdatum von Linux-Benutzern überprüfen können

Aug 24, 2024 am 07:31 AM

7 Möglichkeiten, wie Sie das Registrierungsdatum von Linux-Benutzern überprüfen können

Aug 24, 2024 am 07:31 AM

Wussten Sie, wie man das Erstellungsdatum eines Kontos auf einem Linux-System überprüft? Wenn Sie es wissen, was können Sie tun? War es Ihnen gelungen? Wenn ja, wie geht das? Grundsätzlich verfolgen Linux-Systeme diese Informationen nicht. Welche alternativen Möglichkeiten gibt es also, an diese Informationen zu gelangen? Sie fragen sich vielleicht, warum ich das überprüfe? Ja, es gibt Situationen, in denen Sie diese Informationen möglicherweise noch einmal überprüfen müssen, und sie werden Ihnen zu diesem Zeitpunkt hilfreich sein. Zur Überprüfung können Sie die folgenden 7 Methoden verwenden. Verwenden Sie /var/log/secure. Verwenden Sie das aureport-Tool. Verwenden Sie .bash_logout. Verwenden Sie den Befehl chage. Verwenden Sie den Befehl useradd. Verwenden Sie den Befehl passwd. Verwenden Sie den letzten Befehl. Methode 1: Verwenden Sie /var/l

Was soll ich tun, wenn die fehlenden WPS-Schriftarten unter dem Linux-System dazu führen, dass die Datei verstümmelt wird?

Jul 31, 2024 am 12:41 AM

Was soll ich tun, wenn die fehlenden WPS-Schriftarten unter dem Linux-System dazu führen, dass die Datei verstümmelt wird?

Jul 31, 2024 am 12:41 AM

1. Suchen Sie die Schriftarten Wingdings, Wingdings2, Wingdings3, Webdings und MTExtra im Internet. 2. Öffnen Sie den Hauptordner, drücken Sie Strg+h (versteckte Dateien anzeigen) und prüfen Sie, ob ein .fonts-Ordner vorhanden ist 1. Kopieren Sie die heruntergeladenen Schriftarten wie Wingdings, Wingdings2, Wingdings3, Webdings und MTExtra in den .fonts-Ordner im Hauptordner. Starten Sie dann wps, um zu sehen, ob immer noch ein Erinnerungsdialogfeld „System fehlt“ angezeigt wird Box. Wenn nicht, nur Erfolg!

Erfahren Sie in 5 Minuten, wie Sie Schriftarten zu Fedora hinzufügen

Jul 23, 2024 am 09:45 AM

Erfahren Sie in 5 Minuten, wie Sie Schriftarten zu Fedora hinzufügen

Jul 23, 2024 am 09:45 AM

Systemweite Installation Wenn Sie eine Schriftart systemweit installieren, steht sie allen Benutzern zur Verfügung. Der beste Weg hierfür ist die Verwendung von RPM-Paketen aus den offiziellen Software-Repositories. Bevor Sie beginnen, öffnen Sie das „Software“-Tool in Fedora Workstation oder andere Tools, die das offizielle Repository verwenden. Wählen Sie in der Auswahlleiste die Kategorie „Add-ons“ aus. Wählen Sie dann innerhalb der Kategorie „Schriftarten“ aus. Sie sehen die verfügbaren Schriftarten ähnlich wie im Screenshot unten: Wenn Sie eine Schriftart auswählen, werden einige Details angezeigt. Abhängig von mehreren Szenarios können Sie möglicherweise eine Vorschau einiger Beispieltexte für die Schriftart anzeigen. Klicken Sie auf die Schaltfläche „Installieren“, um es Ihrem System hinzuzufügen. Abhängig von der Systemgeschwindigkeit und der Netzwerkbandbreite kann dieser Vorgang einige Zeit dauern

werfen! Ausführen von DOS auf Raspberry Pi

Jul 19, 2024 pm 05:23 PM

werfen! Ausführen von DOS auf Raspberry Pi

Jul 19, 2024 pm 05:23 PM

Aufgrund unterschiedlicher CPU-Architekturen ist die Ausführung von DOS auf dem Raspberry Pi zwar nicht einfach, stellt aber auch keine großen Probleme dar. FreeDOS dürfte jedem bekannt sein. Es ist ein vollständiges, kostenloses und gut kompatibles Betriebssystem für DOS. Es kann einige ältere DOS-Spiele oder kommerzielle Software ausführen und auch eingebettete Anwendungen entwickeln. Solange das Programm unter MS-DOS ausgeführt werden kann, kann es auch unter FreeDOS ausgeführt werden. Als Initiator und Projektkoordinator von FreeDOS werden mir viele Anwender als Insider Fragen stellen. Die Frage, die mir am häufigsten gestellt wird, ist: „Kann FreeDOS auf einem Raspberry Pi laufen?“ Diese Frage ist nicht überraschend. Schließlich läuft Linux auf dem Raspberry Pi sehr gut

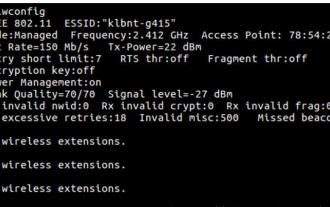

So verbinden Sie zwei Ubuntu-Hosts mit einem Netzwerkkabel mit dem Internet

Aug 07, 2024 pm 01:39 PM

So verbinden Sie zwei Ubuntu-Hosts mit einem Netzwerkkabel mit dem Internet

Aug 07, 2024 pm 01:39 PM

So verwenden Sie ein Netzwerkkabel, um zwei Ubuntu-Hosts mit dem Internet zu verbinden 1. Bereiten Sie Host A: Ubuntu16.04 und Host B: Ubuntu16.042 vor. Host A verfügt über zwei Netzwerkkarten, eine ist mit dem externen Netzwerk verbunden und die andere ist angeschlossen Gastgeber B. Verwenden Sie den Befehl iwconfig, um alle Netzwerkkarten auf dem Host anzuzeigen. Wie oben gezeigt, sind die Netzwerkkarten auf dem A-Host (Laptop) des Autors: wlp2s0: Dies ist eine drahtlose Netzwerkkarte. enp1s0: kabelgebundene Netzwerkkarte, die mit Host B verbundene Netzwerkkarte. Der Rest hat nichts mit uns zu tun, kein Grund zur Sorge. 3. Konfigurieren Sie die statische IP von A. Bearbeiten Sie die Datei #vim/etc/network/interfaces, um eine statische IP-Adresse für die Schnittstelle enp1s0 zu konfigurieren, wie unten gezeigt (wobei #==========

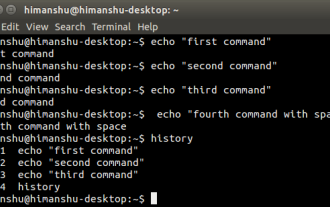

So verbergen Sie Ihren Linux-Befehlszeilenverlauf

Aug 17, 2024 am 07:34 AM

So verbergen Sie Ihren Linux-Befehlszeilenverlauf

Aug 17, 2024 am 07:34 AM

Wenn Sie ein Linux-Befehlszeilenbenutzer sind, möchten Sie möglicherweise manchmal nicht, dass bestimmte Befehle in Ihrem Befehlszeilenverlauf aufgezeichnet werden. Die Gründe dafür können vielfältig sein. Beispielsweise haben Sie eine bestimmte Position in einem Unternehmen inne und verfügen über bestimmte Privilegien, die Sie nicht missbrauchen möchten. Oder es gibt einige besonders wichtige Befehle, die Sie beim Durchsuchen der Verlaufsliste nicht versehentlich ausführen möchten. Gibt es jedoch eine Möglichkeit zu steuern, welche Befehle in die Verlaufsliste aufgenommen werden und welche nicht? Oder mit anderen Worten: Können wir den Inkognito-Modus wie einen Browser im Linux-Terminal aktivieren? Die Antwort lautet „Ja“, und abhängig von den konkreten Zielen, die Sie sich wünschen, gibt es viele Möglichkeiten, diese zu erreichen. In diesem Artikel besprechen wir einige bewährte Methoden. Hinweis: Alle in diesem Artikel vorkommenden Befehle wurden unter Ubuntu getestet. anders