Welche Regelungen gelten für Benutzergruppen in Linux-Systemen?

1Benutzerverwaltung 1.1Benutzer hinzufügen Benutzer hinzufügen

Grundsatzmuster: useradd username (Funktionsbeschreibung: neuen Benutzer hinzufügen)

Fall: [root@lagou~]#useraddhadoop

1.2passwd legt das Benutzerpasswort fest

Grundsatzmuster: passwd-Benutzername (Funktionsbeschreibung: Benutzerpasswort festlegen)

Fall:

1.3id bestimmt, ob der Benutzer existiert

Grundsatzmuster: ID-Benutzername

Fall:

1.4su Benutzer wechseln

Grundlegende Satzmuster:

Fall:

[root@lagou~]#suhadoop

[root@lagou~]#su-hadoop

1.5userdel Benutzer löschen

Grundlegende Satzmuster:

userdel Benutzername (Funktionsbeschreibung: Benutzer löschen, aber Benutzerverzeichnis speichern)

userdel-r Benutzername (Funktionsbeschreibung: Benutzer und Benutzerverzeichnisse löschen)

Fall:

1.6who Eingeloggte Benutzerinformationen anzeigen

Grundlegende Satzmuster:

1.7 Legen Sie fest, dass normale Linux-Benutzer über Root-Berechtigungen verfügen, d. h. die Verwendung von sudo

sudo-Befehl:

sudo ist ein Linux-Systemverwaltungsbefehl. Es ist ein Tool, mit dem Systemadministratoren einige oder alle Root-Befehle ausführen können. Linux legt Benutzergruppenberechtigungen fest, z. B. Anhalten, Neustart usw. Es reduziert nicht nur die Anmelde- und Verwaltungszeit des Root-Benutzers Linux legt Benutzergruppenberechtigungen fest, sondern erhöht auch die Sicherheit.

Profil ändern:Ändern Sie die Datei /etc/sudoers, suchen Sie die Zeile unten und fügen Sie eine Zeile unter root hinzu, wie unten gezeigt: vim/etc/sudoers

Melden Sie sich als Benutzer Tom an und führen Sie Administratorbefehle aus

Grundsatz: Temporäre Administratorrechte nutzen

Grundsatzmuster: cat/etc/passwd

2 Benutzergruppenverwaltung

Einführung: Jeder Benutzer hat eine Benutzergruppe und das System kann alle Benutzer in einer Benutzergruppe zentral verwalten. Verschiedene Linux-Systeme haben unterschiedliche Regelungen zu Benutzergruppen. Beispielsweise gehört ein Benutzer unter Linux zu einer Benutzergruppe mit demselben Namen. Diese Benutzergruppe wird gleichzeitig mit der Erstellung des Benutzers erstellt. Die Verwaltung von Benutzergruppen umfasst das Hinzufügen, Löschen und Ändern von Benutzergruppen. Das Herabsetzen, Löschen und Ändern von Gruppen sind eigentlich Aktualisierungen der Datei /etc/group

2.1GruppeNeue Gruppe hinzufügen

Grundsatzmuster: GruppeGruppennamen hinzufügen

Fall:

Laden Sie eine Hadoop-Gruppe herunter: groupaddhadoop

2.2Gruppe löschen Gruppe löschen

Grundsatzmuster: Groupdel-Gruppenname

Fall:

Hadoop-Gruppe löschen: groupdelhadoop

2.3groupmod Gruppe ändern

Grundsatzmuster: groupmod-n neuer Gruppenname, alter Gruppenname

Fall:

Ändern Sie den Hadoop-Gruppennamen in hadoop1:groupmod-nhadoop1hadoop

2.4 Überprüfen Sie, welche Gruppen erstellt wurden

Grundsatzmuster: Katze/usw./Gruppe

2.5usermod ändert die Gruppe, zu der der Benutzer gehört

Grundsatzmuster: usermod-g Benutzergruppe Benutzername

Fall:

Benutzer hadoop zur Benutzergruppe „mygroup“ hinzufügen: sermod-gmygrouphadoop

3 Dateiberechtigungen

Einführung: Das Linux-System ist ein typisches Mehrbenutzersystem. Verschiedene Benutzer befinden sich an unterschiedlichen Positionen und haben unterschiedliche Berechtigungen. Um die Sicherheit des Systems zu schützen, gelten im Linux-System unterschiedliche Vorschriften für die Berechtigungen verschiedener Benutzer für den Zugriff auf dieselbe Datei (einschließlich Verzeichnisdateien). Unter Linux können wir den Befehl ll oder ls-l verwenden, um die Attribute einer Datei sowie den Benutzer und die Gruppe anzuzeigen, zu denen die Datei gehört.

3.1 Dateiberechtigungen

Erklärung basierend auf der Buchstabenposition:

Berechtigungen sind segmentiert, jedes Segment repräsentiert einen anderen Benutzer:

3.2 Dateiberechtigungsverwaltung

Dateiberechtigungen ändern:

3.3chown wechselt den Besitzer

Grundlegendes Satzmuster: Endbenutzer chown (Funktionsbeschreibung: Besitzer einer Datei oder eines Verzeichnisses ändern)

Fall: [root@lagoutest]#chownhadooptest1.txt

3.4chgrp ändert die Gruppe

Grundsatzmuster: chgrp Endbenutzergruppe (Funktionsbeschreibung: Ändern der Gruppe, zu der eine Datei oder ein Verzeichnis gehört)

Fall:

Das obige ist der detaillierte Inhalt vonWelche Regelungen gelten für Benutzergruppen in Linux-Systemen?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1393

1393

52

52

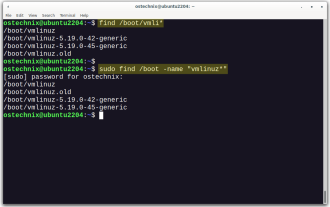

So listen oder überprüfen Sie alle installierten Linux -Kernel von Commandline

Mar 23, 2025 am 10:43 AM

So listen oder überprüfen Sie alle installierten Linux -Kernel von Commandline

Mar 23, 2025 am 10:43 AM

Linux -Kernel ist die Kernkomponente eines GNU/Linux -Betriebssystems. Es wurde 1991 von Linus Torvalds entwickelt und ist ein freier, offener, monolithischer, modularer und Multitasking-Unix-ähnlicher Kernel. In Linux ist es möglich, mehrere Kernel auf einem Gesang zu installieren

Wofür wird der Linux am besten verwendet?

Apr 03, 2025 am 12:11 AM

Wofür wird der Linux am besten verwendet?

Apr 03, 2025 am 12:11 AM

Linux wird am besten als Serververwaltung, eingebettete Systeme und Desktop -Umgebungen verwendet. 1) In der Serververwaltung wird Linux verwendet, um Websites, Datenbanken und Anwendungen zu hosten und Stabilität und Zuverlässigkeit bereitzustellen. 2) In eingebetteten Systemen wird Linux aufgrund seiner Flexibilität und Stabilität in Smart Home und Automotive Electronic Systems häufig verwendet. 3) In der Desktop -Umgebung bietet Linux reichhaltige Anwendungen und eine effiziente Leistung.

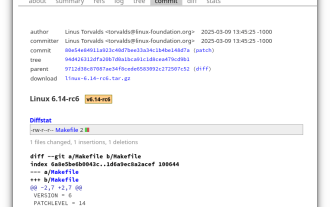

Linux Kernel 6.14 RC6 veröffentlicht

Mar 24, 2025 am 10:21 AM

Linux Kernel 6.14 RC6 veröffentlicht

Mar 24, 2025 am 10:21 AM

Linus Torvalds hat Linux Kernel 6.14 Release -Kandidat 6 (RC6) veröffentlicht, wobei keine wesentlichen Probleme gemeldet und die Veröffentlichung auf dem Laufenden gehalten werden. Die bemerkenswerteste Änderung in diesem Update befasst sich mit einem AMD -Microcode -Signierproblem, während der Rest der Updates

Was sind die 5 grundlegenden Komponenten von Linux?

Apr 06, 2025 am 12:05 AM

Was sind die 5 grundlegenden Komponenten von Linux?

Apr 06, 2025 am 12:05 AM

Die fünf grundlegenden Komponenten von Linux sind: 1. Der Kernel, Verwaltung von Hardware -Ressourcen; 2. Die Systembibliothek, die Funktionen und Dienste bereitstellt; 3. Shell, die Schnittstelle, in der Benutzer mit dem System interagieren können; 4. Das Dateisystem, das Daten speichert und organisiert; 5. Anwendungen, die Systemressourcen verwenden, um Funktionen zu implementieren.

LOCALSEND - Die Open -Source -Airdrop -Alternative zur sicheren Dateifreigabe

Mar 24, 2025 am 09:20 AM

LOCALSEND - Die Open -Source -Airdrop -Alternative zur sicheren Dateifreigabe

Mar 24, 2025 am 09:20 AM

Wenn Sie mit Airdrop vertraut sind, wissen Sie, dass es sich um eine beliebte Funktion handelt, die von Apple Inc. entwickelt wurde und die eine nahtlose Dateiübertragung zwischen unterstützten Macintosh-Computern und iOS-Geräten mit Wi-Fi und Bluetooth ermöglicht. Wenn Sie jedoch Linux und fehlende O verwenden

So überwachen Sie den Batteriepegel und erhalten Benachrichtigungen unter Linux mit Battmon

Mar 24, 2025 am 10:23 AM

So überwachen Sie den Batteriepegel und erhalten Benachrichtigungen unter Linux mit Battmon

Mar 24, 2025 am 10:23 AM

Wenn Sie Ihre Laptop -Batterie in Schach halten, ist es sehr wichtig, um die Langlebigkeit aufrechtzuerhalten und sicherzustellen, dass Sie durch ein plötzliches Abschalten nie unvorbereitet sind. Wenn Sie ein Linux -Benutzer sind, können Sie den Akkustand Ihres Laptops problemlos überwachen und Benachrichtigungen erhalten

Was nutzt Linux am meisten?

Apr 09, 2025 am 12:02 AM

Was nutzt Linux am meisten?

Apr 09, 2025 am 12:02 AM

Linux wird häufig in Servern, eingebetteten Systemen und Desktopumgebungen verwendet. 1) Im Serverfeld ist Linux aufgrund seiner Stabilität und Sicherheit eine ideale Wahl für das Hosting von Websites, Datenbanken und Anwendungen geworden. 2) In eingebetteten Systemen ist Linux für seine hohe Anpassung und Effizienz beliebt. 3) In der Desktop -Umgebung bietet Linux eine Vielzahl von Desktop -Umgebungen, um den Anforderungen verschiedener Benutzer gerecht zu werden.

Was ist die grundlegende Linux -Administration?

Apr 02, 2025 pm 02:09 PM

Was ist die grundlegende Linux -Administration?

Apr 02, 2025 pm 02:09 PM

Linux System Management stellt die Systemstabilität, Effizienz und Sicherheit durch Konfiguration, Überwachung und Wartung sicher. 1. Master Shell -Befehle wie Top und SystemCtl. 2. Verwenden Sie APT oder YUM, um das Softwarepaket zu verwalten. 3. Schreiben Sie automatisierte Skripte, um die Effizienz zu verbessern. 4. Häufige Debugging -Fehler wie Erlaubnisprobleme. 5. Die Leistung durch Überwachungstools optimieren.