Linux iptables Sicherheitstechnologie und Firewall

Iptables von Linux ist ein weit verbreitetes Firewall-Tool, mit dem der Netzwerkverkehr überwacht und gesteuert werden kann, um die Netzwerksicherheit zu gewährleisten. Es verfügt über leistungsstarke Funktionen und Konfigurationsoptionen zum Anpassen von Regeln nach Bedarf zum Schutz vor böswilligen Angriffen und unbekanntem Zugriff. iptables schützt Server effektiv vor Netzwerkbedrohungen, indem es Datenpakete filtert und weiterleitet. Seine Flexibilität und Zuverlässigkeit machen es für viele Systemadministratoren und Netzwerktechniker zum Werkzeug der Wahl, um die Netzwerksicherheit aufrechtzuerhalten und zu verwalten. Die Rolle von iptables besteht nicht nur darin, Eindringlinge zu verhindern, sondern auch

Im Folgenden sind einige wichtige Punkte der iptables-Sicherheitstechnologie und Firewall aufgeführt:

- Firewall-Regeln: Mit iptables können Administratoren Firewall-Regeln erstellen und konfigurieren, um den ein- und ausgehenden Netzwerkverkehr zu kontrollieren. Regeln können basierend auf Quell-IP-Adresse, Ziel-IP-Adresse, Portnummer, Protokoll usw. definiert werden. Administratoren können festlegen, ob bestimmter Datenverkehr zugelassen oder abgelehnt werden soll, und bei Bedarf komplexere Regeln einrichten.

- Netzwerkadressübersetzung (NAT): iptables unterstützt die Netzwerkadressübersetzungsfunktion, mit der die Konvertierung von IP-Adressen und Ports realisiert werden kann. Dies ist nützlich, um die tatsächliche IP-Adresse eines internen Netzwerks zu verbergen oder eine Portweiterleitung zu implementieren.

- Denial of Service (DoS)-Angriffe verhindern: iptables kann Regeln konfigurieren, um die Anzahl der Verbindungen von einer einzelnen IP-Adresse oder einem IP-Adressbereich zu begrenzen. Dies trägt dazu bei, Denial-of-Service-Angriffe zu verhindern und den Ressourcenverbrauch des Servers durch böswillige Benutzer zu begrenzen.

- Statusverfolgung: iptables kann den Status der Verbindung verfolgen und basierend auf dem Status der Verbindung verarbeiten. Es kann neue Verbindungen, bestehende Verbindungen, verwandte Verbindungen und ungültige Verbindungen identifizieren und bei Bedarf entsprechende Aktionen durchführen.

- Paketfilterung und Firewall-Ketten: iptables organisiert Regeln über Firewall-Ketten und kann nach verschiedenen Verkehrsphasen filtern. Zu den gängigen Firewall-Ketten gehören INPUT (Pakete empfangen), OUTPUT (Pakete senden) und FORWARD (Pakete weiterleiten).

- Protokollierung: iptables kann Regeln konfigurieren, um Paketinformationen aufzuzeichnen, die bestimmten Regeln entsprechen, einschließlich Quell-IP-Adresse, Ziel-IP-Adresse, Port usw. Dies ist nützlich für die Prüfung und Fehlerbehebung.

- Weitere Funktionen: iptables bietet auch andere Funktionen wie Verbindungsverfolgung, Network Address Translation (NAT), Portweiterleitung, benutzerdefinierte Ketten usw. Diese Funktionen machen iptables zu einem leistungsstarken und flexiblen Tool, das für eine Vielzahl von Netzwerksicherheitsanforderungen geeignet ist.

Im Allgemeinen ist iptables ein leistungsstarkes Firewall-Tool, das die Sicherheit von Linux-Servern durch flexible Konfiguration von Regeln und Funktionen effektiv verbessern kann. Administratoren können iptables verwenden, um den Netzwerkverkehr zu verwalten und zu schützen, unbefugten Zugriff zu verhindern sowie böswilliges Verhalten zu überwachen und darauf zu reagieren. iptables verfügt über zahlreiche Funktionen und Optionen zum Anpassen von Firewall-Richtlinien nach Bedarf, einschließlich des Zulassens oder Verweigerns von Datenverkehr zu bestimmten IP-Adressen, Ports oder Protokollen. Darüber hinaus unterstützt iptables auch die Network Address Translation (NAT)-Funktion, die es Administratoren ermöglicht, Portweiterleitung und Adressübersetzung zu konfigurieren, um eine sichere Kommunikation zwischen dem Server und dem externen Netzwerk zu erreichen. Durch die richtige Konfiguration der iptables-Regeln können Administratoren die Sicherheitsrisiken des Servers effektiv reduzieren und sicherstellen, dass das System in einer relativ stabilen Umgebung läuft.

Bitte beachten Sie, dass die Nutzungs- und Konfigurationsmöglichkeiten von iptables zwischen verschiedenen Linux-Distributionen und -Versionen variieren können. Administratoren müssen relevante Dokumentationen und Ressourcen konsultieren, um mehr über Best Practices und Konfigurationsmethoden für ihre spezifische Umgebung zu erfahren. iptables ist ein leistungsstarkes Tool, das Administratoren dabei helfen kann, den Netzwerkverkehr zu kontrollieren und zu verwalten und die Systemsicherheit zu verbessern. Daher sind Kenntnisse in der Konfiguration und Verwendung von iptables von entscheidender Bedeutung, um die Stabilität und Sicherheit des Systems zu gewährleisten. Administratoren sollten ihr Wissen regelmäßig aktualisieren, um über die neuesten Entwicklungen und Best Practices in iptables auf dem Laufenden zu bleiben. Durch gründliches Studium und Übung können AdministratorenDas obige ist der detaillierte Inhalt vonLinux iptables Sicherheitstechnologie und Firewall. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1376

1376

52

52

Graue Lösung für die erweiterten Einstellungen der Win11-Firewall

Dec 24, 2023 pm 07:53 PM

Graue Lösung für die erweiterten Einstellungen der Win11-Firewall

Dec 24, 2023 pm 07:53 PM

Beim Einrichten der Firewall stellen viele Freunde fest, dass die erweiterten Einstellungen ihrer Win11-Firewall ausgegraut sind und nicht angeklickt werden können. Dies kann dadurch verursacht werden, dass keine Steuereinheit hinzugefügt wurde oder die erweiterten Einstellungen nicht richtig geöffnet wurden. Sehen wir uns an, wie das Problem gelöst werden kann. Die erweiterten Einstellungen der Win11-Firewall sind ausgegraut. Methode 1: 1. Klicken Sie zunächst auf das Startmenü unten, suchen Sie und öffnen Sie „Systemsteuerung“ oben. 2. Öffnen Sie dann „Windows Defender Firewall“. 3. Nach der Eingabe können Sie „Erweitert“ öffnen Einstellungen“ in der linken Spalte. Methode 2: 1. Wenn die obige Methode nicht geöffnet werden kann, können Sie mit der rechten Maustaste auf „Startmenü“ klicken und „Ausführen“ öffnen. 2. Geben Sie dann „mmc“ ein und drücken Sie die Eingabetaste, um das Öffnen zu bestätigen. 3. Klicken Sie nach dem Öffnen oben links auf

Wie aktiviere oder deaktiviere ich die Firewall unter Alpine Linux?

Feb 21, 2024 pm 12:45 PM

Wie aktiviere oder deaktiviere ich die Firewall unter Alpine Linux?

Feb 21, 2024 pm 12:45 PM

Unter AlpineLinux können Sie das Tool iptables verwenden, um Firewall-Regeln zu konfigurieren und zu verwalten. Hier sind die grundlegenden Schritte zum Aktivieren oder Deaktivieren der Firewall unter AlpineLinux: Überprüfen Sie den Firewall-Status: sudoiptables -L Wenn in der Ausgabe Regeln angezeigt werden (z. B. gibt es einige INPUT-, OUTPUT- oder FORWARD-Regeln), ist die Firewall aktiviert. Wenn die Ausgabe leer ist, ist die Firewall derzeit deaktiviert. Firewall aktivieren: sudoiptables-PINPUTACCEPTsudoiptables-POUTPUTACCEPTsudoiptables-PFORWARDAC

Wie entferne ich das Firewall-Logo auf dem Win10-Desktopsymbol?

Jan 01, 2024 pm 12:21 PM

Wie entferne ich das Firewall-Logo auf dem Win10-Desktopsymbol?

Jan 01, 2024 pm 12:21 PM

Viele Freunde, die das Win10-System verwenden, stellen fest, dass auf dem Computer-Desktop ein Firewall-Logo zu sehen ist. Das ist für viele Freunde mit Zwangsstörungen besonders unangenehm Klicken Sie auf „. Das Problem kann durch Ändern der „Einstellungen der Benutzerkontensteuerung ändern“ behoben werden. Werfen wir einen Blick auf das jeweilige Tutorial. So deaktivieren Sie das Firewall-Logo auf dem Desktop-Symbol in Windows 10 1. Klicken Sie zunächst mit der rechten Maustaste auf die Schaltfläche „Startmenü“ neben dem Startbildschirm des Computers und wählen Sie dann die Funktion „Systemsteuerung“ aus dem Popup-Menü aus. 2. Wählen Sie dann die Option „Benutzerkonto“ und wählen Sie in der neuen Oberfläche, die angezeigt wird, den Eintrag „Einstellungen zur Benutzerkontensteuerung ändern“. 3. Nachdem Sie den Schieberegler im Fenster nach unten verschoben haben, klicken Sie zum Beenden auf „Bestätigen“.

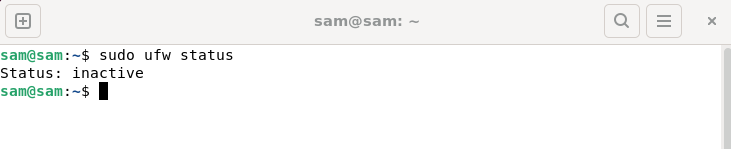

So beheben Sie, dass der UFW-Status unter Linux als inaktiv angezeigt wird

Mar 20, 2024 pm 01:50 PM

So beheben Sie, dass der UFW-Status unter Linux als inaktiv angezeigt wird

Mar 20, 2024 pm 01:50 PM

UFW, auch bekannt als Uncomplex Firewall, wird von vielen Linux-Distributionen als Firewall-System übernommen. UFW soll es unerfahrenen Benutzern erleichtern, Firewall-Einstellungen sowohl über die Befehlszeilenschnittstelle als auch über die grafische Benutzeroberfläche zu verwalten. Eine UFW-Firewall ist ein System, das den Netzwerkverkehr anhand festgelegter Regeln überwacht, um das Netzwerk vor Netzwerk-Sniffing und anderen Angriffen zu schützen. Wenn UFW auf Ihrem Linux-System installiert ist, der Status jedoch als inaktiv angezeigt wird, kann das mehrere Gründe haben. In diesem Leitfaden werde ich erläutern, wie Sie das Problem der inaktiven UFW-Firewall auf Linux-Systemen beheben können. Warum UFW unter Linux den Status „Inaktiv“ anzeigt Warum UFW unter Linux standardmäßig inaktiv ist So verwenden Sie Linux

Abfrage der lokalen IP-Adresse

Jan 05, 2024 pm 01:42 PM

Abfrage der lokalen IP-Adresse

Jan 05, 2024 pm 01:42 PM

Die Methoden zum Abfragen der IP-Adresse dieses Geräts sind: 1. Öffnen Sie unter Windows das „Startmenü“ und suchen Sie nach „cmd“, um die Eingabeaufforderung zu öffnen. Geben Sie „ipconfig“ ein und drücken Sie dann die Eingabetaste, um ein zu finden Zeile mit dem Namen „IPv4-Adresse“, die Zahl daneben ist die IP-Adresse des Geräts. 2. Klicken Sie unter macOS auf das Apple-Symbol in der oberen linken Ecke des Bildschirms, wählen Sie „Systemeinstellungen“ und suchen Sie das aktuell verbundene Netzwerk Klicken Sie in der Option „Netzwerk“ auf die Schaltfläche „Erweitert“, suchen Sie die IP des Geräts auf der Registerkarte „TCP/IP“ usw.

Was soll ich tun, wenn mein WLAN keine IP-Zuweisung anzeigt?

Aug 30, 2023 am 11:58 AM

Was soll ich tun, wenn mein WLAN keine IP-Zuweisung anzeigt?

Aug 30, 2023 am 11:58 AM

Lösung für WLAN, bei dem keine IP-Zuweisung angezeigt wird: 1. Starten Sie das Gerät und den Router neu, schalten Sie die WLAN-Verbindung auf dem Gerät aus, schalten Sie das Gerät aus, schalten Sie den Router aus, warten Sie einige Minuten und öffnen Sie dann den Router erneut, um eine Verbindung zum WLAN herzustellen 2. Überprüfen Sie die Router-Einstellungen und starten Sie DHCP neu. 3. Setzen Sie die Netzwerkeinstellungen zurück, wodurch alle gespeicherten WLAN-Netzwerke und Passwörter gelöscht werden. 4. Aktualisieren Sie Nachdem Sie die Router-Firmware installiert haben, melden Sie sich bei der Router-Verwaltungsschnittstelle an, suchen Sie nach den Optionen für die Firmware-Aktualisierung und befolgen Sie die Anweisungen.

Wie kann ich das Problem lösen, wenn der Edge-Browser durch die Firewall blockiert wird?

Mar 13, 2024 pm 07:10 PM

Wie kann ich das Problem lösen, wenn der Edge-Browser durch die Firewall blockiert wird?

Mar 13, 2024 pm 07:10 PM

Wie kann das Problem gelöst werden, dass der Edge-Browser von der Firewall blockiert wird? Edge-Browser ist Microsofts eigener Browser. Einige Benutzer haben festgestellt, dass dieser Browser während der Verwendung blockiert wurde. Auf dieser Website erhalten Benutzer eine detaillierte Einführung in die Wiederherstellung des Edge-Browsers, wenn dieser von der Firewall blockiert wird. Wie kann ich den Edge-Browser wiederherstellen, wenn er von der Firewall blockiert wird? 1. Überprüfen Sie die Firewall-Einstellungen: - Klicken Sie in der Windows-Taskleiste auf die Schaltfläche „Start“ und öffnen Sie dann „Einstellungen“. - Wählen Sie im Fenster „Einstellungen“ die Option „Update & Sicherheit“. -existieren

Was bedeutet IP?

Jan 05, 2024 pm 01:34 PM

Was bedeutet IP?

Jan 05, 2024 pm 01:34 PM

Zu den gebräuchlichen Bedeutungen von IP gehören „IP-Adresse“, „geistiges Eigentum“, „Alleinstellungsmerkmal“ und „Unabhängigkeit“: 1. IP-Adresse ist eine digitale Kennung, die zur Identifizierung und Lokalisierung von Geräten in Computernetzwerken verwendet wird. 2. Geistiges Eigentum auf die Rechte und Interessen der geistigen Schöpfungen von Menschen, einschließlich Patenten, Marken, Urheberrechten, Geschäftsgeheimnissen usw. 3. Alleinstellungsmerkmale sind die einzigartigen Merkmale eines Produkts oder einer Dienstleistung, die es von der Konkurrenz unterscheiden und Kunden anziehen; bezieht sich auf die Fähigkeit eines Landes oder einer Region, unabhängige Entscheidungen zu treffen und sich ohne externe Kontrolle oder Einmischung zu verwalten.