System-Tutorial

System-Tutorial

LINUX

LINUX

Linux-Backup-Strategien: So wählen Sie die für Sie am besten geeignete aus

Linux-Backup-Strategien: So wählen Sie die für Sie am besten geeignete aus

Linux-Backup-Strategien: So wählen Sie die für Sie am besten geeignete aus

Linux-Backup-Strategie: So wählen Sie die beste Lösung für Sie aus

Im Informationszeitalter ist die Datensicherung zu einer wichtigen Aufgabe für jede Organisation und jeden Einzelnen geworden, um die Datensicherheit aufrechtzuerhalten. Als weit verbreitetes Betriebssystem ist Linux auch für die Datensicherung von entscheidender Bedeutung. In diesem Artikel werden verschiedene Linux-Sicherungsstrategien vorgestellt und spezifische Codebeispiele gegeben, um den Lesern bei der Auswahl der Datensicherungslösung zu helfen, die am besten zu ihnen passt.

1. Überblick über die Sicherungsstrategie

1. Bei der vollständigen Sicherung wird das gesamte Dateisystem einschließlich aller Dateien und Verzeichnisse vollständig auf das Sicherungsmedium kopiert. Eine vollständige Sicherung ist in der Regel die einfachste und sicherste Art der Datensicherung, sie ist jedoch langsamer und erfordert viel Speicherplatz.

2. Inkrementelles Backup: Beim inkrementellen Backup werden nur Daten gesichert, die sich seit dem letzten Backup geändert haben. Durch inkrementelle Sicherungen können Sicherungszeit und Speicherplatz gespart werden. Beim Wiederherstellen von Daten müssen Sie jedoch alle inkrementellen Sicherungen nacheinander wiederherstellen.

3. Differenzielle Sicherung: Eine differenzielle Sicherung ist eine Sicherung von Daten, die sich seit der letzten vollständigen Sicherung geändert haben. Im Gegensatz zur inkrementellen Sicherung müssen bei der differenziellen Sicherung nur die aktuellste vollständige Sicherung und die aktuellste differenzielle Sicherung wiederhergestellt werden.

2. Wählen Sie die Backup-Lösung, die am besten zu Ihnen passt

1. Verwenden Sie rsync für inkrementelle Backups

rsync ist ein leistungsstarkes Dateisynchronisierungstool, das für inkrementelle Backups verwendet werden kann. Das Folgende ist ein Beispielcode für eine inkrementelle Sicherung mit rsync:

rsync -av --delete /path/to/source /path/to/backup

Dieser Befehl synchronisiert die Dateien im Quellverzeichnis mit dem Sicherungsverzeichnis. Der Parameter -av参数表示以归档模式(保留所有属性)和递归方式进行同步,--delete bedeutet, Dateien im Sicherungsverzeichnis zu löschen, die nicht im Quellverzeichnis vorhanden sind.

2. Verwenden Sie tar und cron für eine vollständige Sicherung.

tar ist ein häufig verwendetes Archivierungstool, das Dateien in eine Sicherungsdatei packen kann. In Kombination mit geplanten Cron-Aufgaben kann eine vollständige Sicherung regelmäßig durchgeführt werden. Das Folgende ist ein Codebeispiel, das tar und cron für eine vollständige Sicherung verwendet:

tar -cvpzf /path/to/backup.tar.gz /path/to/source

Durch Hinzufügen des obigen Befehls zur geplanten Cron-Aufgabe können Sie jeden Tag eine geplante vollständige Sicherung durchführen, um die Datensicherheit zu gewährleisten.

3. Verwenden Sie rsnapshot für differenzielle Sicherungen.

rsnapshot ist ein auf rsync basierendes Sicherungstool, mit dem differenzielle Sicherungen durchgeführt werden können. Das Folgende ist ein Beispielcode für die Verwendung von rsnapshot für differenzielle Sicherungen:

rsnapshot daily

Durch Festlegen der Konfigurationsdatei von rsnapshot können Sie eine tägliche differenzielle Sicherung erreichen und historische Sicherungsaufzeichnungen beibehalten, um die Datenwiederherstellung zu erleichtern.

3. Zusammenfassung

Die oben genannten sind einige gängige Linux-Backup-Strategien. Es ist sehr wichtig, eine Backup-Lösung auszuwählen, die zu Ihren unterschiedlichen Anforderungen und Situationen passt. Unabhängig davon, ob Sie sich für ein vollständiges Backup, ein inkrementelles Backup oder ein differenzielles Backup entscheiden, müssen Sie regelmäßig die Integrität und Verfügbarkeit des Backups überprüfen, um die Datensicherheit und -zuverlässigkeit zu gewährleisten. Ich hoffe, dass der Inhalt dieses Artikels den Lesern dabei helfen kann, Linux-Datensicherungsstrategien besser auszuwählen und umzusetzen.

Das obige ist der detaillierte Inhalt vonLinux-Backup-Strategien: So wählen Sie die für Sie am besten geeignete aus. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1382

1382

52

52

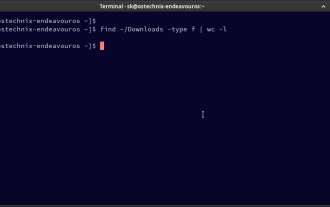

So zählen Sie Dateien und Verzeichnisse unter Linux: Ein Anfängerhandbuch

Mar 19, 2025 am 10:48 AM

So zählen Sie Dateien und Verzeichnisse unter Linux: Ein Anfängerhandbuch

Mar 19, 2025 am 10:48 AM

Effizientes Zählen von Dateien und Ordnern unter Linux: Eine umfassende Anleitung Zu wissen, wie Sie Dateien und Verzeichnisse in Linux schnell zählen, ist für Systemadministratoren und alle, die große Datensätze verwalten, von entscheidender Bedeutung. Diese Anleitung zeigt die Verwendung von Simple Command-L

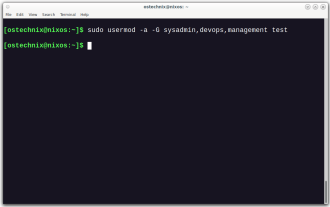

So fügen Sie einen Benutzer zu mehreren Gruppen unter Linux hinzu

Mar 18, 2025 am 11:44 AM

So fügen Sie einen Benutzer zu mehreren Gruppen unter Linux hinzu

Mar 18, 2025 am 11:44 AM

Effizientes Verwalten von Benutzerkonten und Gruppenmitgliedschaften ist für die Linux/UNIX -Systemverwaltung von entscheidender Bedeutung. Dadurch wird die richtige Ressourcen- und Datenzugriffskontrolle gewährleistet. In diesem Tutorial wird beschrieben, wie Sie einen Benutzer zu mehreren Gruppen in Linux- und UNIX -Systemen hinzufügen. Wir

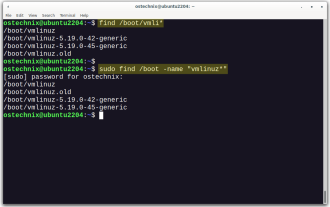

So listen oder überprüfen Sie alle installierten Linux -Kernel von Commandline

Mar 23, 2025 am 10:43 AM

So listen oder überprüfen Sie alle installierten Linux -Kernel von Commandline

Mar 23, 2025 am 10:43 AM

Linux -Kernel ist die Kernkomponente eines GNU/Linux -Betriebssystems. Es wurde 1991 von Linus Torvalds entwickelt und ist ein freier, offener, monolithischer, modularer und Multitasking-Unix-ähnlicher Kernel. In Linux ist es möglich, mehrere Kernel auf einem Gesang zu installieren

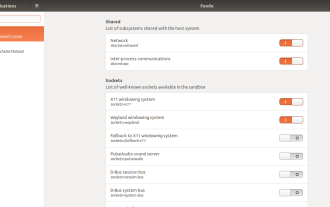

So konfigurieren Sie die Berechtigungen von Flatpak Apps einfach mit FlatSeal

Mar 22, 2025 am 09:21 AM

So konfigurieren Sie die Berechtigungen von Flatpak Apps einfach mit FlatSeal

Mar 22, 2025 am 09:21 AM

Tool zur Begründung des Flatpak -Anwendungsberechtigungsmanagements: FlatSeal -Benutzerhandbuch Flatpak ist ein Tool, das die Verteilung der Linux -Software vereinfacht und die Anwendungen sicher in einer virtuellen Sandbox verkauft werden, sodass Benutzer Anwendungen ohne Stammberechtigungen ausführen können, ohne die Systemsicherheit zu beeinträchtigen. Da sich Flatpak-Anwendungen in dieser Sandbox-Umgebung befinden, müssen sie Berechtigungen anfordern, um auf andere Teile des Betriebssystems, Hardware-Geräte (wie Bluetooth, Netzwerk usw.) und Sockets (wie Pulsaudio, SSH-Auth, Cups usw.) zugreifen zu können. Mit dieser Anleitung können Sie Flatpak einfach mit FlatSeal unter Linux konfigurieren

Wie tippt man indisches Rupie -Symbol in Ubuntu Linux ein

Mar 22, 2025 am 10:39 AM

Wie tippt man indisches Rupie -Symbol in Ubuntu Linux ein

Mar 22, 2025 am 10:39 AM

In diesem kurzen Leitfaden wird erläutert, wie das indische Rupie -Symbol in Linux -Betriebssystemen eingeben. Neulich wollte ich in einem Word -Dokument "indisches Rupie -Symbol (£) eingeben. Meine Tastatur enthält ein Rupie -Symbol, aber ich weiß nicht, wie ich es eingeben soll. Nach

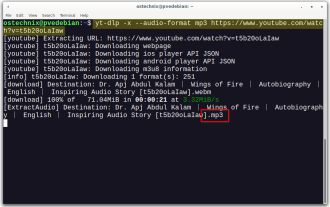

YT-DLP-Befehle: Das vollständige Tutorial für Anfänger (2025)

Mar 21, 2025 am 11:00 AM

YT-DLP-Befehle: Das vollständige Tutorial für Anfänger (2025)

Mar 21, 2025 am 11:00 AM

Wollten Sie schon immer Ihre Lieblingsvideos aus dem Internet retten? Egal, ob es sich um ein lustiges Katzenvideo oder ein Tutorial handelt, das Sie später sehen möchten, YT-DLP ist hier, um zu helfen! In diesem umfassenden YT-DLP-Tutorial erklären wir, was YT-DLP ist, wie man i installiert

Wofür wird der Linux am besten verwendet?

Apr 03, 2025 am 12:11 AM

Wofür wird der Linux am besten verwendet?

Apr 03, 2025 am 12:11 AM

Linux wird am besten als Serververwaltung, eingebettete Systeme und Desktop -Umgebungen verwendet. 1) In der Serververwaltung wird Linux verwendet, um Websites, Datenbanken und Anwendungen zu hosten und Stabilität und Zuverlässigkeit bereitzustellen. 2) In eingebetteten Systemen wird Linux aufgrund seiner Flexibilität und Stabilität in Smart Home und Automotive Electronic Systems häufig verwendet. 3) In der Desktop -Umgebung bietet Linux reichhaltige Anwendungen und eine effiziente Leistung.

LOCALSEND - Die Open -Source -Airdrop -Alternative zur sicheren Dateifreigabe

Mar 24, 2025 am 09:20 AM

LOCALSEND - Die Open -Source -Airdrop -Alternative zur sicheren Dateifreigabe

Mar 24, 2025 am 09:20 AM

Wenn Sie mit Airdrop vertraut sind, wissen Sie, dass es sich um eine beliebte Funktion handelt, die von Apple Inc. entwickelt wurde und die eine nahtlose Dateiübertragung zwischen unterstützten Macintosh-Computern und iOS-Geräten mit Wi-Fi und Bluetooth ermöglicht. Wenn Sie jedoch Linux und fehlende O verwenden