Hardware-Tutorial

Hardware-Tutorial

Hardware-Neuigkeiten

Hardware-Neuigkeiten

Untersuchungen zeigen, dass auch AMD-Prozessoren von der Rowhammer-Speicherattacke betroffen sind, und die Behörden bieten Abhilfemaßnahmen an

Untersuchungen zeigen, dass auch AMD-Prozessoren von der Rowhammer-Speicherattacke betroffen sind, und die Behörden bieten Abhilfemaßnahmen an

Untersuchungen zeigen, dass auch AMD-Prozessoren von der Rowhammer-Speicherattacke betroffen sind, und die Behörden bieten Abhilfemaßnahmen an

Diese Website berichtete am 27. März, dass nach den neuesten Untersuchungen von Forschern der Eidgenössischen Technischen Hochschule in Zürich auch AMDs Zen2- bis Zen4-Architekturprozessoren von der Rowhammer-Speicherattacke betroffen sein werden. Vertreter von AMD haben diesbezüglich Antworten und Abhilfemaßnahmen bereitgestellt.

Hinweis von dieser Seite: Der Rowhammer-Angriff nutzt die physikalischen Eigenschaften moderner DRAM-Speicher aus, indem er den Speicher wiederholt liest und schreibt, um den Ladezustand in benachbarten Speicherzellen zu ändern und ein Bit-Flipping zu erreichen. Ein Angreifer kann sich Zugang zu sensiblen Daten verschaffen oder Privilegien ausweiten, indem er Bit-Flips an bestimmten Stellen auslöst.

Rowhammer-Angriffe waren bisher auf Intel-CPUs und Prozessoren mit Arm-Architektur üblich. Auf AMD-Seite ist diese Art von Angriff aufgrund der Designunterschiede des Speichersystems schwer umzusetzen.

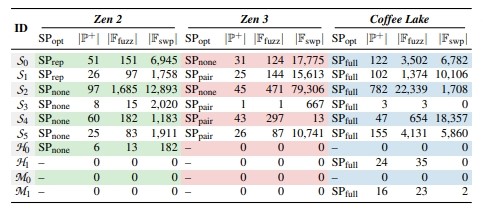

Diesmal gelang es den Forschern jedoch, eine Rowhammer-Angriffsvariante namens ZenHammer für AMD-Prozessoren zu entwickeln, indem sie die komplexen Speicheradressierungsfunktionen von AMD zurückentwickelten.

Forscher führten Tests auf der Ryzen 5 3600X-CPU mit Zen2-Architektur und der Ryzen 5 5600G-APU mit Zen3-Architektur durch. Die Ergebnisse zeigten, dass auf diesen beiden Systemen mit DDR4-DRAM-Speicher 7 von zehn Versuchen und 6 Mal mit Erfolg .

Darüber hinaus führten die Forscher auch Tests auf der AMD Zen4-Architekturplattform mit DDR5-Speicher durch. Bei zehn Versuchen gelang ihnen nur ein System auf Basis des Ryzen 7 7700X-Prozessors.

Dies zeigt, dass die neue Plattform aufgrund der Speicherunterstützung für On-Chip-ECC, hoher Speicheraktualisierungsraten und einer verbesserten Abwehr von Rowhammer-Angriffen weniger anfällig für ZenHammer ist.

In Bezug auf diese neueste Untersuchung hat AMD eine Ankündigung herausgegeben, in der Benutzern empfohlen wird, sich an Hardwarehersteller zu wenden, um festzustellen, ob sie anfällig für ZenHammer-Angriffe sind, und die folgenden Abhilfemaßnahmen gemacht:

Verwenden Sie DRAM-Speicher, der ECC unterstützt.

Verwenden Sie mehr als 1x Speicher Aktualisierungsrate

Speicherburst/verzögerte Aktualisierung deaktivieren

Verwenden Sie für EPYC-Plattformen mit DDR4-Speicher einen Speichercontroller, der die maximale Aktivierungsanzahl (MAC) unterstützt.

Verwenden Sie für EPYC-Plattformen mit DDR5-Speicherplattform einen Speichercontroller, der die Aktualisierungsverwaltung unterstützt .

Das obige ist der detaillierte Inhalt vonUntersuchungen zeigen, dass auch AMD-Prozessoren von der Rowhammer-Speicherattacke betroffen sind, und die Behörden bieten Abhilfemaßnahmen an. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1378

1378

52

52

Wie wird die IP-Adresse von Douyin angezeigt? Zeigt die IP-Adresse den Standort in Echtzeit an?

May 02, 2024 pm 01:34 PM

Wie wird die IP-Adresse von Douyin angezeigt? Zeigt die IP-Adresse den Standort in Echtzeit an?

May 02, 2024 pm 01:34 PM

Benutzer können auf Douyin nicht nur eine Vielzahl interessanter Kurzvideos ansehen, sondern auch ihre eigenen Werke veröffentlichen und mit Internetnutzern im ganzen Land und sogar auf der ganzen Welt interagieren. Dabei erregte Douyins Funktion zur Anzeige der IP-Adresse große Aufmerksamkeit. 1. Wie wird die IP-Adresse von Douyin angezeigt? Die IP-Adressanzeigefunktion von Douyin wird hauptsächlich durch geografische Standortdienste implementiert. Wenn ein Benutzer auf Douyin ein Video postet oder ansieht, erhält Douyin automatisch die geografischen Standortinformationen des Benutzers. Dieser Prozess ist im Wesentlichen in die folgenden Schritte unterteilt: Erstens aktiviert der Benutzer die Douyin-Anwendung und ermöglicht der Anwendung den Zugriff auf seine geografischen Standortinformationen. Zweitens nutzt Douyin Ortungsdienste, um die geografischen Standortinformationen des Benutzers zu erhalten Standortinformationen Geografische Standortinformationen werden mit ihren geposteten oder angesehenen Videodaten verknüpft und gespeichert

Welchen Wert und Nutzen haben ICP-Münzen?

May 09, 2024 am 10:47 AM

Welchen Wert und Nutzen haben ICP-Münzen?

May 09, 2024 am 10:47 AM

Als nativer Token des Internet Computer (IC)-Protokolls bietet ICP Coin eine einzigartige Reihe von Werten und Verwendungsmöglichkeiten, einschließlich der Speicherung von Werten, der Netzwerkverwaltung, der Datenspeicherung und -verarbeitung sowie der Förderung von Knotenoperationen. ICP Coin gilt als vielversprechende Kryptowährung, deren Glaubwürdigkeit und Wert mit der Einführung des IC-Protokolls zunehmen. Darüber hinaus spielen ICP-Münzen eine wichtige Rolle bei der Steuerung des IC-Protokolls. Münzinhaber können an Abstimmungen und der Einreichung von Vorschlägen teilnehmen und so die Entwicklung des Protokolls beeinflussen.

Kingston U-Disk-Massenproduktionstool – eine effiziente und praktische Lösung zum Kopieren von Massendaten

May 01, 2024 pm 06:40 PM

Kingston U-Disk-Massenproduktionstool – eine effiziente und praktische Lösung zum Kopieren von Massendaten

May 01, 2024 pm 06:40 PM

Einleitung: Für Unternehmen und Einzelpersonen, die Daten in großen Mengen kopieren müssen, sind effiziente und praktische U-Disk-Massenproduktionstools unverzichtbar. Das von Kingston eingeführte U-Disk-Massenproduktionstool ist aufgrund seiner hervorragenden Leistung und seiner einfachen und benutzerfreundlichen Bedienung zur ersten Wahl für das Kopieren großer Datenmengen geworden. In diesem Artikel werden die Eigenschaften, die Verwendung und die praktischen Anwendungsfälle des USB-Flash-Disk-Massenproduktionstools von Kingston im Detail vorgestellt, um den Lesern ein besseres Verständnis und die Verwendung dieser effizienten und praktischen Lösung zum Kopieren von Massendaten zu ermöglichen. Werkzeugmaterialien: Systemversion: Windows1020H2 Markenmodell: Kingston DataTraveler100G3 U-Disk-Softwareversion: Kingston U-Disk-Massenproduktionstool v1.2.0 1. Funktionen des Kingston U-Disk-Massenproduktionstools 1. Unterstützt mehrere U-Disk-Modelle: Kingston U-Disk-Volume

Quellen zufolge ist die AMD Krackan Point CPU Teil der Ryzen AI 300-Serie und wird nächstes Jahr auf den Markt kommen

Jul 11, 2024 pm 01:36 PM

Quellen zufolge ist die AMD Krackan Point CPU Teil der Ryzen AI 300-Serie und wird nächstes Jahr auf den Markt kommen

Jul 11, 2024 pm 01:36 PM

Laut Nachrichten dieser Website vom 3. Juli erklärte der Blogger Jinzhu Upgrade Package kürzlich in einer Antwort unter dem Weibo-Update, dass der AMD KrackanPoint-Prozessor Teil der Ryzen AI300-Produktlinie sei und nächstes Jahr auf den Markt kommen werde. AMD hat den RyzenAI300-Prozessor auf der Taipei International Computer Show 2024 vorgestellt. Die beiden derzeit vorgestellten Produkte basieren auf der StrixPoint-Serie. Die Kernspezifikationen sind wie folgt: AMD RyzenAI9HX370: 12-Kern-CPU (4×Zen5+8×Zen5c), 16CU Skala RDNA3.5-Architektur Radeon890M-Kerndisplay; AMD RyzenAI9365: 10-Kern-CPU (4×Zen5+6×Zen5c), 12CU-Skala

Der Unterschied zwischen Oracle-Datenbank und MySQL

May 10, 2024 am 01:54 AM

Der Unterschied zwischen Oracle-Datenbank und MySQL

May 10, 2024 am 01:54 AM

Oracle-Datenbank und MySQL sind beide Datenbanken, die auf dem relationalen Modell basieren, aber Oracle ist in Bezug auf Kompatibilität, Skalierbarkeit, Datentypen und Sicherheit überlegen, während MySQL auf Geschwindigkeit und Flexibilität setzt und eher für kleine bis mittlere Datensätze geeignet ist. ① Oracle bietet eine breite Palette von Datentypen, ② bietet erweiterte Sicherheitsfunktionen, ③ ist für Anwendungen auf Unternehmensebene geeignet; ① MySQL unterstützt NoSQL-Datentypen, ② verfügt über weniger Sicherheitsmaßnahmen und ③ ist für kleine bis mittlere Anwendungen geeignet.

Grund für die verzögerte Veröffentlichung der Desktop-Prozessoren der AMD Ryzen 9000-Serie: Siebdruckfehler auf der oberen Abdeckung

Jul 29, 2024 pm 02:42 PM

Grund für die verzögerte Veröffentlichung der Desktop-Prozessoren der AMD Ryzen 9000-Serie: Siebdruckfehler auf der oberen Abdeckung

Jul 29, 2024 pm 02:42 PM

Laut Nachrichten dieser Website vom 29. Juli, basierend auf den Nachrichten der X-Plattform-Quelle HXL (@9950pro) und dem Artikel der ausländischen Medien Tom'sHardware, ist der Siebdruckfehler auf der oberen Abdeckung einer der Gründe, warum AMD die Veröffentlichung von Ryzen verzögert hat 9000 Desktop-Prozessor. Es ist noch nicht bestätigt, ob die Verschiebung dieses Verkaufs auch mit anderen Problemen zusammenhängt. AMD gab in seiner Ankündigung zuvor an, dass bei der Endkontrolle festgestellt wurde, dass die erste Charge von Produktionseinheiten, die an Vertriebspartner gesendet wurden, die Qualitätserwartungen von AMD nicht vollständig erfüllte und sich die Einzelhandelslieferung von Desktop-Prozessoren der Ryzen 9000-Serie kurzzeitig verzögern wird. Darunter sind die Prozessoren Ryzen 79700X und Ryzen 59600X, die am 8. August verfügbar sein werden, und die Prozessoren Ryzen 99950X und Ryzen 99900X, die am 15. August verfügbar sein werden. HXL

Was bedeutet Ansicht in SQL?

Apr 29, 2024 pm 03:21 PM

Was bedeutet Ansicht in SQL?

Apr 29, 2024 pm 03:21 PM

Eine SQL-Ansicht ist eine virtuelle Tabelle, die Daten aus der zugrunde liegenden Tabelle ableitet, keine tatsächlichen Daten speichert und bei Abfragen dynamisch generiert wird. Zu den Vorteilen gehören: Datenabstraktion, Datensicherheit, Leistungsoptimierung und Datenintegrität. Mit der CREATE VIEW-Anweisung erstellte Ansichten können als Tabellen in anderen Abfragen verwendet werden, aber durch das Aktualisieren einer Ansicht wird tatsächlich die zugrunde liegende Tabelle aktualisiert.

So implementieren Sie Best Practices für die PHP-Sicherheit

May 05, 2024 am 10:51 AM

So implementieren Sie Best Practices für die PHP-Sicherheit

May 05, 2024 am 10:51 AM

So implementieren Sie Best Practices für die PHP-Sicherheit PHP ist eine der beliebtesten Backend-Webprogrammiersprachen, die zum Erstellen dynamischer und interaktiver Websites verwendet wird. Allerdings kann PHP-Code verschiedene Sicherheitslücken aufweisen. Um Ihre Webanwendungen vor diesen Bedrohungen zu schützen, ist die Implementierung bewährter Sicherheitspraktiken von entscheidender Bedeutung. Eingabevalidierung Die Eingabevalidierung ist ein wichtiger erster Schritt zur Validierung von Benutzereingaben und zur Verhinderung böswilliger Eingaben wie SQL-Injection. PHP bietet eine Vielzahl von Eingabevalidierungsfunktionen, wie zum Beispiel filter_var() und preg_match(). Beispiel: $username=filter_var($_POST['username'],FILTER_SANIT