MYSQL 的MASTER到MASTER的主主循环同步_MySQL

以前抽空做的MYSQL 的主主同步。

不过心理做好准备,对性能会有一定的影响!

把步骤写下来,至于会出现的什么问题,以后随时更新。这里我同步的数据库是TEST

1、环境描述。

主机:192.168.0.231(A)

主机:192.168.0.232(B)

MYSQL 版本为5.1.21

2、授权用户。

A:

mysql> grant replication slave,file on *.* to 'repl1'@'192.168.0.232' identified

by '123456';

Query OK, 0 rows affected (0.00 sec)

mysql> flush privileges;

Query OK, 0 rows affected (0.00 sec)

B:

mysql> grant replication slave,file on *.* to 'repl2'@'192.168.0.231' identified

by '123456';

Query OK, 0 rows affected (0.00 sec)

mysql> flush privileges;

Query OK, 0 rows affected (0.00 sec)

然后都停止MYSQL 服务器。

3、配置文件。

在两个机器上的my.cnf里面都开启二进制日志 。

A:

user = mysql

log-bin=mysql-bin

server-id = 1

binlog-do-db=test

binlog-ignore-db=mysql

replicate-do-db=test

replicate-ignore-db=mysql

log-slave-updates

slave-skip-errors=all

sync_binlog=1

auto_increment_increment=2

auto_increment_offset=1

B:

user = mysql

log-bin=mysql-bin

server-id = 2

binlog-do-db=test

binlog-ignore-db=mysql

replicate-do-db=test

replicate-ignore-db=mysql

log-slave-updates

slave-skip-errors=all

sync_binlog=1

auto_increment_increment=2

auto_increment_offset=2

至于这些参数的说明具体看手册。

红色的部分非常重要,如果一个MASTER 挂掉的话,另外一个马上接管。

紫红色的部分指的是服务器频繁的刷新日志。这个保证了在其中一台挂掉的话,日志刷新到另外一台。从而保证了数据的同步 。

4、重新启动MYSQL服务器。

在A和B上执行相同的步骤

[root@localhost ~]# /usr/local/mysql/bin/mysqld_safe &

[1] 4264

[root@localhost ~]# 071213 14:53:20 mysqld_safe Logging to '/usr/local/mysql/data/localhost.localdomain.err'.

/usr/local/mysql/bin/mysqld_safe: line 366: [: -eq: unary operator expected

071213 14:53:20 mysqld_safe Starting mysqld daemon with databases from /usr/local/mysql/data

5、进入MYSQL的SHELL。

A:

mysql> flush tables with read lock/G

Query OK, 0 rows affected (0.00 sec)

mysql> show master status/G

*************************** 1. row ***************************

File: mysql-bin.000007

Position: 528

Binlog_Do_DB: test

Binlog_Ignore_DB: mysql

1 row in set (0.00 sec)

B:

mysql> flush tables with read lock;

Query OK, 0 rows affected (0.00 sec)

mysql> show master status/G

*************************** 1. row ***************************

File: mysql-bin.000004

Position: 595

Binlog_Do_DB: test

Binlog_Ignore_DB: mysql

1 row in set (0.00 sec)

然后备份自己的数据,保持两个机器的数据一致。

方法很多。完了后看下一步。

6、在各自机器上执行CHANGE MASTER TO命令。

A:

mysql> change master to

-> master_host='192.168.0.232',

-> master_user='repl2',

-> master_password='123456',

-> master_log_file='mysql-bin.000004',

-> master_log_pos=595;

Query OK, 0 rows affected (0.01 sec)

mysql> start slave;

Query OK, 0 rows affected (0.00 sec)

B:

mysql> change master to

-> master_host='192.168.0.231',

-> master_user='repl1',

-> master_password='123456',

-> master_log_file='mysql-bin.000007',

-> master_log_pos=528;

Query OK, 0 rows affected (0.01 sec)

mysql> start slave;

Query OK, 0 rows affected (0.00 sec)

7、查看各自机器上的IO进程和 SLAVE进程是否都开启。

A:

mysql> show processlist/G

*************************** 1. row ***************************

Id: 2

User: repl

Host: 192.168.0.232:54475

db: NULL

Command: Binlog Dump

Time: 1590

State: Has sent all binlog to slave; waiting for binlog to be updated

Info: NULL

*************************** 2. row ***************************

Id: 3

User: system user

Host:

db: NULL

Command: Connect

Time: 1350

State: Waiting for master to send event

Info: NULL

*************************** 3. row ***************************

Id: 4

User: system user

Host:

db: NULL

Command: Connect

Time: 1149

State: Has read all relay log; waiting for the slave I/O thread to update it

Info: NULL

*************************** 4. row ***************************

Id: 5

User: root

Host: localhost

db: test

Command: Query

Time: 0

State: NULL

Info: show processlist

4 rows in set (0.00 sec)

B:

mysql> show processlist/G

*************************** 1. row ***************************

Id: 1

User: system user

Host:

db: NULL

Command: Connect

Time: 2130

State: Waiting for master to send event

Info: NULL

*************************** 2. row ***************************

Id: 2

User: system user

Host:

db: NULL

Command: Connect

Time: 1223

State: Has read all relay log; waiting for the slave I/O thread to update it

Info: NULL

*************************** 3. row ***************************

Id: 4

User: root

Host: localhost

db: test

Command: Query

Time: 0

State: NULL

Info: show processlist

*************************** 4. row ***************************

Id: 5

User: repl2

Host: 192.168.0.231:50718

db: NULL

Command: Binlog Dump

Time: 1398

State: Has sent all binlog to slave; waiting for binlog to be updated

Info: NULL

4 rows in set (0.00 sec)

如果红色部分没有出现,检查DATA目录下的错误文件。

8、释放掉各自的锁,然后进行插数据测试。

mysql> unlock tables;

Query OK, 0 rows affected (0.00 sec)

插入之前两个机器表的对比:

A:

mysql> show tables;

+----------------+

| Tables_in_test |

+----------------+

| t11_innodb |

| t22 |

+----------------+

B:

mysql> show tables;

+----------------+

| Tables_in_test |

+----------------+

| t11_innodb |

| t22 |

+----------------+

从A机器上进行插入

A:

mysql> create table t11_replicas

-> (id int not null auto_increment primary key,

-> str varchar(255) not null) engine myisam;

Query OK, 0 rows affected (0.01 sec)

mysql> insert into t11_replicas(str) values

-> ('This is a master to master test table');

Query OK, 1 row affected (0.01 sec)

mysql> show tables;

+----------------+

| Tables_in_test |

+----------------+

| t11_innodb |

| t11_replicas |

| t22 |

+----------------+

3 rows in set (0.00 sec)

mysql> select * from t11_replicas;

+----+---------------------------------------+

| id | str |

+----+---------------------------------------+

| 1 | This is a master to master test table |

+----+---------------------------------------+

1 row in set (0.00 sec)

现在来看B机器:

mysql> show tables;

+----------------+

| Tables_in_test |

+----------------+

| t11_innodb |

| t11_replicas |

| t22 |

+----------------+

3 rows in set (0.00 sec)

mysql> select * from t11_replicas;

+----+---------------------------------------+

| id | str |

+----+---------------------------------------+

| 1 | This is a master to master test table |

+----+---------------------------------------+

1 row in set (0.00 sec)

现在反过来从B机器上插入数据:

B:

mysql> insert into t11_replicas(str) values('This is a test 2');

Query OK, 1 row affected (0.00 sec)

mysql> select * from t11_replicas;

+----+---------------------------------------+

| id | str |

+----+---------------------------------------+

| 1 | This is a master to master test table |

| 2 | This is a test 2 |

+----+---------------------------------------+

2 rows in set (0.00 sec)

我们来看A

A:

mysql> select * from t11_replicas;

+----+---------------------------------------+

| id | str |

+----+---------------------------------------+

| 1 | This is a master to master test table |

| 2 | This is a test 2 |

+----+---------------------------------------+

2 rows in set (0.00 sec)

好了。现在两个表互相为MASTER。

多MASTER自增字段冲突的问题。

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

Wie effektiv ist der Empfang von Telefonanrufen im Flugzeugmodus?

Feb 20, 2024 am 10:07 AM

Wie effektiv ist der Empfang von Telefonanrufen im Flugzeugmodus?

Feb 20, 2024 am 10:07 AM

Was passiert, wenn jemand im Flugzeugmodus anruft? Mobiltelefone sind zu einem unverzichtbaren Werkzeug im Leben der Menschen geworden. Es ist nicht nur ein Kommunikationsmittel, sondern auch eine Sammlung von Unterhaltungs-, Lern-, Arbeits- und anderen Funktionen. Mit der kontinuierlichen Weiterentwicklung und Verbesserung der Mobiltelefonfunktionen werden die Menschen immer abhängiger von Mobiltelefonen. Mit der Einführung des Flugmodus können Menschen ihre Telefone während des Fluges bequemer nutzen. Manche Menschen sind jedoch besorgt darüber, welche Auswirkungen die Anrufe anderer Personen im Flugmodus auf das Mobiltelefon oder den Benutzer haben werden. In diesem Artikel werden verschiedene Aspekte analysiert und diskutiert. Erste

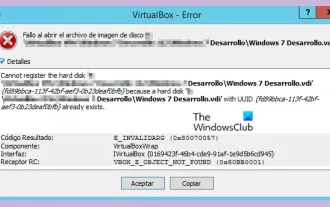

VBOX_E_OBJECT_NOT_FOUND(0x80bb0001)VirtualBox-Fehler

Mar 24, 2024 am 09:51 AM

VBOX_E_OBJECT_NOT_FOUND(0x80bb0001)VirtualBox-Fehler

Mar 24, 2024 am 09:51 AM

Wenn Sie versuchen, ein Disk-Image in VirtualBox zu öffnen, wird möglicherweise eine Fehlermeldung angezeigt, die darauf hinweist, dass die Festplatte nicht registriert werden kann. Dies geschieht normalerweise, wenn die VM-Disk-Image-Datei, die Sie öffnen möchten, dieselbe UUID wie eine andere virtuelle Disk-Image-Datei hat. In diesem Fall zeigt VirtualBox den Fehlercode VBOX_E_OBJECT_NOT_FOUND(0x80bb0001) an. Wenn dieser Fehler auftritt, machen Sie sich keine Sorgen, es gibt einige Lösungen, die Sie ausprobieren können. Zunächst können Sie versuchen, mit den Befehlszeilentools von VirtualBox die UUID der Disk-Image-Datei zu ändern, um Konflikte zu vermeiden. Sie können den Befehl „VBoxManageinternal“ ausführen

Welche Beziehung besteht zwischen dem Domänennamen des Hosts und der IP-Adresse des Hosts?

Jan 14, 2021 pm 06:02 PM

Welche Beziehung besteht zwischen dem Domänennamen des Hosts und der IP-Adresse des Hosts?

Jan 14, 2021 pm 06:02 PM

Die Beziehung zwischen dem Domänennamen des Hosts und der IP-Adresse des Hosts ist: Eine IP-Adresse entspricht mehreren Domänennamen. Die IP-Adresse verwendet eine digitale Form, um den Host im Computernetzwerk zu identifizieren, und der Domänenname verwendet eine Zeichenform, um den Host im Computernetzwerk zu identifizieren. Im Internet kann ein Domänenname einer IP-Adresse entsprechen, eine IP-Adresse kann jedoch mehreren Domänennamen entsprechen.

Der am 27. Juli offiziell angekündigte Lenovo YOGA Portal Mini-Host wurde von ChinaJoy veröffentlicht und verfügt über ein integriertes 350-W-Netzteil

Jul 23, 2024 pm 01:47 PM

Der am 27. Juli offiziell angekündigte Lenovo YOGA Portal Mini-Host wurde von ChinaJoy veröffentlicht und verfügt über ein integriertes 350-W-Netzteil

Jul 23, 2024 pm 01:47 PM

Laut Nachrichten dieser Website vom 23. Juli wird nun bestätigt, dass der seit langem vorgestellte Hochleistungs-Desktop-Computer YOGA Portal von Lenovo am 27. Juli bei ChinaJoy in Shanghai offiziell vorgestellt wird. Es wird behauptet, dass es sich um einen Mini handelt Host, der für die professionelle KI-Erstellung entwickelt wurde. Es ist ein Performance-Meister und ein Experte für die KI-Erstellung digitaler 3D-Menschen. Der virtuelle KI-Hintergrund basiert auf den Bildern vor Ort, die von unserem Freund @yuP in Shanghai bereitgestellt wurden. besteht aus eloxiertem Aluminium und ist mit einem Intel Core i7-14700-Prozessor, 32 GB DDR5-Speicher und einem 1 TB Solid-State-Laufwerk ausgestattet. YOGA Portal ist sowohl ein Host als auch eine All-in-One-KI-Erstellungsmaschine. Der leistungsstarke Host wird mit einer algorithmusoptimierten Kamera zu einer integrierten Lösung kombiniert. Stellen Sie sich einfach vor die Kamera, d.h.

MSI präsentiert MEG Vision

Jun 09, 2024 am 11:15 AM

MSI präsentiert MEG Vision

Jun 09, 2024 am 11:15 AM

Laut Nachrichten dieser Website vom 5. Juni nahm MSI an der Taipei International Computer Show 2024 teil und stellte einen neuen Flaggschiff-Gaming-Computer namens MEGVisionXAI vor. Diese Spielekonsole ist eine Erweiterung der bestehenden Vision-Serie und verfügt über ein sehr auffälliges Surround-Glas-Design, bei dem die internen Komponenten deutlich sichtbar sind. Der attraktivste Teil ist, dass die Vorderseite des Hosts mit einem übergroßen Touchscreen ausgestattet ist. Laut MSI können damit die exklusiven KI-Anwendungen von MSI synchronisiert werden, um verschiedene KI-Funktionen weiter zu verbessern. Die entsprechenden Bilder, die dieser Seite beigefügt sind, sind wie folgt: MSI hat noch keine weiteren Details erklärt. Auf den geteilten Bildern können Sie sehen, dass ein lokaler KI-Chatbot auf dem Bildschirm läuft und ihn auffordern kann, KI-Aufgaben zu erledigen und lokal gespeicherte Dokumente suchen. Quelle des obigen Bildes:

Sicherheitslücken bei der Dateieinbindung in Java und ihre Auswirkungen

Aug 08, 2023 am 10:30 AM

Sicherheitslücken bei der Dateieinbindung in Java und ihre Auswirkungen

Aug 08, 2023 am 10:30 AM

Java ist eine häufig verwendete Programmiersprache zur Entwicklung verschiedener Anwendungen. Allerdings weist Java, genau wie andere Programmiersprachen, Sicherheitslücken und Risiken auf. Eine der häufigsten Schwachstellen ist die Dateieinschluss-Schwachstelle (FileInclusionVulnerability). In diesem Artikel werden das Prinzip, die Auswirkungen und die Vermeidung dieser Schwachstelle untersucht. Schwachstellen bei der Dateieinbindung beziehen sich auf die dynamische Einführung oder Aufnahme anderer Dateien in das Programm, die eingeführten Dateien werden jedoch nicht vollständig überprüft und geschützt

Die Auswirkungen der Datenknappheit auf das Modelltraining

Oct 08, 2023 pm 06:17 PM

Die Auswirkungen der Datenknappheit auf das Modelltraining

Oct 08, 2023 pm 06:17 PM

Die Auswirkungen der Datenknappheit auf das Modelltraining erfordern spezifische Codebeispiele. In den Bereichen maschinelles Lernen und künstliche Intelligenz sind Daten eines der Kernelemente für das Training von Modellen. Ein Problem, mit dem wir in der Realität jedoch häufig konfrontiert sind, ist die Datenknappheit. Unter Datenknappheit versteht man die unzureichende Menge an Trainingsdaten oder das Fehlen annotierter Daten. In diesem Fall hat dies einen gewissen Einfluss auf das Modelltraining. Das Problem der Datenknappheit spiegelt sich hauptsächlich in den folgenden Aspekten wider: Überanpassung: Wenn die Menge an Trainingsdaten nicht ausreicht, ist das Modell anfällig für Überanpassung. Überanpassung bezieht sich auf eine übermäßige Anpassung des Modells an die Trainingsdaten.

Wie schalte ich die Kommentarfunktion auf TikTok aus? Was passiert nach dem Deaktivieren der Kommentarfunktion auf TikTok?

Mar 23, 2024 pm 06:20 PM

Wie schalte ich die Kommentarfunktion auf TikTok aus? Was passiert nach dem Deaktivieren der Kommentarfunktion auf TikTok?

Mar 23, 2024 pm 06:20 PM

Auf der Douyin-Plattform können Nutzer nicht nur ihre Lebensmomente teilen, sondern auch mit anderen Nutzern interagieren. Manchmal kann die Kommentarfunktion zu unangenehmen Erlebnissen führen, wie z. B. Online-Gewalt, böswilligen Kommentaren usw. Wie kann man also die Kommentarfunktion von TikTok deaktivieren? 1. Wie schalte ich die Kommentarfunktion von Douyin aus? 1. Melden Sie sich bei der Douyin-App an und geben Sie Ihre persönliche Homepage ein. 2. Klicken Sie unten rechts auf „I“, um das Einstellungsmenü aufzurufen. 3. Suchen Sie im Einstellungsmenü nach „Datenschutzeinstellungen“. 4. Klicken Sie auf „Datenschutzeinstellungen“, um die Benutzeroberfläche für Datenschutzeinstellungen aufzurufen. 5. Suchen Sie in der Benutzeroberfläche für Datenschutzeinstellungen nach „Kommentareinstellungen“. 6. Klicken Sie auf „Kommentareinstellungen“, um die Kommentareinstellungsoberfläche aufzurufen. 7. Suchen Sie in der Benutzeroberfläche für Kommentareinstellungen nach der Option „Kommentare schließen“. 8. Klicken Sie auf die Option „Kommentare schließen“, um abschließende Kommentare zu bestätigen.