So legen Sie die Verifizierungsregeln 0–100 im Zugriff fest

Um die Validierungsregeln von 0 bis 100 festzulegen, müssen Sie die folgenden Schritte ausführen: 1. Öffnen Sie die Tabellenentwurfsansicht. 2. Wählen Sie das zu validierende Feld aus. 3. Geben Sie den Validierungsregelausdruck ein: Zwischen 0 und 100; 4. Legen Sie die Validierungsnachricht fest (optional); 5. Speichern Sie die Änderungen. Bei der Validierung lösen Eingaben, die nicht den Regeln entsprechen, eine Validierungsmeldung aus, die verhindert, dass Änderungen festgeschrieben werden.

So legen Sie Validierungsregeln von 0-100 in Access fest

In einer Access-Datenbank werden Validierungsregeln verwendet, um sicherzustellen, dass die Dateneingabe bestimmten Standards entspricht. Um Validierungsregeln von 0 bis 100 festzulegen, befolgen Sie diese Schritte:

Schritt 1: Öffnen Sie die Tabellenentwurfsansicht

- Klicken Sie mit der rechten Maustaste auf die Tabelle, in der Sie Validierungsregeln festlegen möchten, und wählen Sie „Entwurfsansicht“.

Schritt 2: Wählen Sie die Felder aus, die Sie validieren möchten.

- Klicken Sie in der Spalte „Feldname“ auf das Feld, für das Sie Validierungsregeln festlegen möchten.

Schritt 3: Validierungsregeln hinzufügen

- Suchen Sie im Bereich „Feldeigenschaften“ die Eigenschaft „Validierungsregeln“.

- Geben Sie den folgenden Ausdruck in das Feld „Validierungsregeln“ ein:

<code>Between 0 And 100</code>

Schritt 4: Validierungsnachricht festlegen (optional)

- Geben Sie in der Eigenschaft „Validierungsnachricht“ eine Nachricht ein, die gesendet werden soll, wenn die Eingabe nicht mit der Validierung übereinstimmt Regeln, die dem Benutzer angezeigt werden. Zum Beispiel:

<code>请输入 0 到 100 之间的数字。</code>

Schritt 5: Änderungen speichern

- Klicken Sie auf die Schaltfläche Speichern, um Änderungen am Tabellendesign zu speichern.

So funktioniert die Validierung:

Wenn ein Benutzer Daten in ein Feld eingibt, das einer Validierungsregel unterliegt, prüft Access, ob die Eingabe der Regel entspricht. Wenn die Eingabe nicht übereinstimmt, zeigt Access eine Validierungsmeldung an und verhindert, dass der Benutzer Änderungen festschreibt.

Das obige ist der detaillierte Inhalt vonSo legen Sie die Verifizierungsregeln 0–100 im Zugriff fest. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1378

1378

52

52

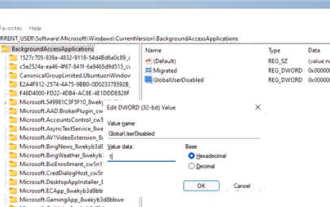

So deaktivieren Sie Hintergrundanwendungen in Windows 11_Windows 11-Tutorial zum Deaktivieren von Hintergrundanwendungen

May 07, 2024 pm 04:20 PM

So deaktivieren Sie Hintergrundanwendungen in Windows 11_Windows 11-Tutorial zum Deaktivieren von Hintergrundanwendungen

May 07, 2024 pm 04:20 PM

1. Öffnen Sie die Einstellungen in Windows 11. Sie können die Tastenkombination Win+I oder eine andere Methode verwenden. 2. Gehen Sie zum Abschnitt „Apps“ und klicken Sie auf „Apps & Funktionen“. 3. Suchen Sie die Anwendung, deren Ausführung im Hintergrund verhindert werden soll. Klicken Sie auf die Schaltfläche mit den drei Punkten und wählen Sie Erweiterte Optionen. 4. Suchen Sie den Abschnitt [Hintergrundanwendungsberechtigungen] und wählen Sie den gewünschten Wert aus. Standardmäßig stellt Windows 11 den Energieoptimierungsmodus ein. Damit kann Windows verwalten, wie Anwendungen im Hintergrund funktionieren. Wenn Sie beispielsweise den Energiesparmodus aktivieren, um den Akku zu schonen, schließt das System automatisch alle Apps. 5. Wählen Sie [Nie], um zu verhindern, dass die Anwendung im Hintergrund ausgeführt wird. Bitte beachten Sie, dass Sie dies tun können, wenn Sie feststellen, dass das Programm Ihnen keine Benachrichtigungen sendet, Daten nicht aktualisiert usw

Wie man Deepseek PDF umwandelt

Feb 19, 2025 pm 05:24 PM

Wie man Deepseek PDF umwandelt

Feb 19, 2025 pm 05:24 PM

Deepseek kann Dateien nicht direkt in PDF konvertieren. Abhängig vom Dateityp können Sie verschiedene Methoden verwenden: gemeinsame Dokumente (Word, Excel, PowerPoint): Verwenden Sie Microsoft Office, LibreOffice und andere Software, um als PDF zu exportieren. Bild: Speichern Sie als PDF mithilfe von Image Viewer oder Bildverarbeitungssoftware. Webseiten: Verwenden Sie die Funktion des Browsers "Into PDF" oder die dedizierte Webseite zum PDF -Tool. Ungewöhnliche Formate: Finden Sie den richtigen Konverter und konvertieren Sie ihn in PDF. Es ist wichtig, die richtigen Tools auszuwählen und einen Plan zu entwickeln, der auf der tatsächlichen Situation basiert.

So lesen Sie eine DBF-Datei in Oracle

May 10, 2024 am 01:27 AM

So lesen Sie eine DBF-Datei in Oracle

May 10, 2024 am 01:27 AM

Oracle kann DBF-Dateien durch die folgenden Schritte lesen: Erstellen Sie eine externe Tabelle und verweisen Sie auf die DBF-Datei.

Interpretation von Botanix: dezentrales BTC L2 für Netzwerk-Asset-Management (mit interaktivem Tutorial)

May 08, 2024 pm 06:40 PM

Interpretation von Botanix: dezentrales BTC L2 für Netzwerk-Asset-Management (mit interaktivem Tutorial)

May 08, 2024 pm 06:40 PM

Gestern gab BotanixLabs bekannt, dass es eine Finanzierung in Höhe von insgesamt 11,5 Millionen US-Dollar unter Beteiligung von Polychain Capital, Placeholder Capital und anderen abgeschlossen hat. Die Finanzierung wird für den Aufbau des dezentralen EVM-Äquivalents von BTCL2Botanix verwendet. Spiderchain kombiniert die Benutzerfreundlichkeit von EVM mit der Sicherheit von Bitcoin. Seit der Inbetriebnahme des Testnetzes im November 2023 gab es mehr als 200.000 aktive Adressen. Odaily wird in diesem Artikel den charakteristischen Mechanismus und Testnetz-Interaktionsprozess von Botanix analysieren. Botanix Laut offizieller Definition ist Botanix eine dezentrale Turing-vollständige L2EVM, die auf Bitcoin basiert und aus zwei Kernkomponenten besteht: der Ethereum Virtual Machine

Wie implementiert der Java-Reflexionsmechanismus das dynamische Laden von Klassen?

May 04, 2024 pm 03:42 PM

Wie implementiert der Java-Reflexionsmechanismus das dynamische Laden von Klassen?

May 04, 2024 pm 03:42 PM

Der Java-Reflektionsmechanismus ermöglicht das dynamische Laden und Instanziieren von Klassen zur Laufzeit, und Klassenmetadaten können über Klassen im Paket java.lang.reflect, einschließlich Klasse, Methode und Feld, manipuliert werden. Anhand praktischer Beispiele zum Laden der Beispielklasse, zum Instanziieren von Objekten sowie zum Abrufen und Aufrufen von Methoden können Sie deren Anwendung in dynamisch geladenen Klassen demonstrieren und so Programmierprobleme lösen und die Flexibilität verbessern.

So beheben Sie den Zugriffsverletzungsfehler

May 07, 2024 pm 05:18 PM

So beheben Sie den Zugriffsverletzungsfehler

May 07, 2024 pm 05:18 PM

Ein Zugriffsverletzungsfehler ist ein Laufzeitfehler, der auftritt, wenn ein Programm auf einen Speicherort zugreift, der über seine Speicherzuteilung hinausgeht, was dazu führt, dass das Programm abstürzt oder abnormal beendet wird. Zu den Lösungen gehören: Überprüfung der Array-Grenzen; Verwendung geeigneter Speicherzuweisungsfunktionen; Überprüfung auf Speicherüberläufe, um die Ausführung zu verfolgen; .

So aktivieren Sie die Remotedesktopsteuerung in Win11_So aktivieren Sie die Remotedesktopsteuerung in Win11

May 08, 2024 pm 12:19 PM

So aktivieren Sie die Remotedesktopsteuerung in Win11_So aktivieren Sie die Remotedesktopsteuerung in Win11

May 08, 2024 pm 12:19 PM

1. Suchen Sie im Startmenü nach der Seite „Systemsteuerung“. 2. Ändern Sie dann in der Systemsteuerung die Ansicht auf Kategorie und klicken Sie auf System und Sicherheit. 3. Suchen Sie unter „System“ nach der Schaltfläche „Remotezugriff zulassen“ und klicken Sie darauf. 4. Klicken Sie im Popup-Fenster auf die Spalte „Remote-Systemeigenschaften“, aktivieren Sie die Schaltfläche „Remoteverbindung zu diesem Computer zulassen“ und klicken Sie zum Speichern auf „OK“.

Wie löste ich das Problem der Schnittstelle zwischen Drittanbietern in der Node.js-Umgebung 403?

Mar 31, 2025 pm 11:27 PM

Wie löste ich das Problem der Schnittstelle zwischen Drittanbietern in der Node.js-Umgebung 403?

Mar 31, 2025 pm 11:27 PM

Lösen Sie das Problem der Schnittstelle zwischen Drittanbietern, die 403 in der Node.js-Umgebung zurückgeben. Wenn wir Node.js verwenden, um Schnittstellen von Drittanbietern aufzurufen, begegnen wir manchmal einen Fehler von 403 von der Schnittstelle, die 403 zurückgibt ...