Wie sieht ein Memory Stick aus?

Wie sieht ein Computerspeichermodul aus?

Dies ist eine Übersicht über die Grafikkarte und das Speichermodul in einem Computer. Die unabhängige Grafikkarte des Computers wird mit einem Lüfter in den Grafikkartensteckplatz eingesetzt, und das Speichermodul befindet sich in Form eines grünen rechteckigen Parallelepipeds im Speichermodulsteckplatz auf der Hauptplatine des Computers.

Laptop-Speichermodule unterscheiden sich von Desktop-Speichermodulen und können nicht austauschbar verwendet werden. Aussehensunterschiede 1: Desktop-Speicher, schlank, 13-14 cm lang. 2: Der Notebook-Speicher ist kürzer, etwa fünf Zentimeter.

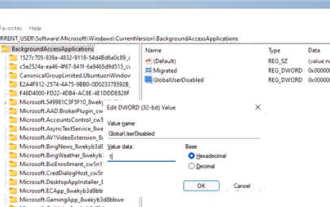

Speicher ist die Brücke im Computer, die für den Datenaustausch zwischen Prozessor und Hardware wie Festplatte, Motherboard, Grafikkarte usw. verantwortlich ist. Der rote Kreis auf dem Weg ist der Memory Stick, der sich neben dem CPU-Lüfter befindet und in den Memory Stick eingesteckt ist. Schauen Sie, ein Computer-Speicherstick sieht so aus. Öffnen Sie mit einem Schraubenzieher die Abdeckung des Desktop-Computers. Der rote Kreis in der Mitte ist das Speichermodul.

Was ist ein Memory Stick und wie sieht er aus? Desktop-Computer-Memory Sticks sind schlank, etwa 133 mm lang: Obwohl Laptop-Memory Sticks ebenfalls schlank sind, sind sie nicht so lang wie Desktop-Memory Sticks, weniger als etwa 70 mm: Wie viele Speicher Unterstützt der Computer die Anzahl der Speichermodule in Ihrem aktuellen Computer mithilfe einer Memory-Stick-Software, beispielsweise eines bestimmten Masters?

Der Memory Stick dient zum Schreiben oder Lesen von Informationen. Memory Stick (RandomAccessMemory, Abkürzung: RAM, auch bekannt als: Random Access Memory) ist ein interner Speicher, der direkt Daten mit der CPU austauscht. Er wird normalerweise als temporäres Datenspeichermedium für das Betriebssystem oder andere laufende Programme verwendet.

Das ist es, schauen Sie sich das Bild an: Die Oberseite ist Desktop-Speicher, DDR3-Spezifikationen, etwa 13 cm breit und 3 cm hoch. Die Dicke kann einseitig und doppelseitig sein, die Unterseite beträgt etwas mehr als 2 mm Notebook-Speicher DDR3-Spezifikationen, Breite ca. 8 cm, ca. 3 cm hoch und die gleiche Dicke wie oben.

Wie sieht der 8G-Speicherstick von Kingston aus? 1. kvr bedeutet wirtschaftlicher Kingston-Speicher, 16 bedeutet Frequenz 1600, n bedeutet normaler Typ, 11 bedeutet CL-Wert ist 11, 8 bedeutet 8G, SP bedeutet schmaler energiesparender Typ. Der größte Unterschied zwischen Speichersticks und ROM besteht in der Flüchtigkeit der Daten, d. h. die gespeicherten Daten gehen verloren, sobald der Strom ausgeschaltet wird.

2. Starke Zuverlässigkeit: Kingston Hacker Matrix verwendet hochwertige Speicherpartikel und strenge Qualitätskontrollstandards, um die Zuverlässigkeit und Stabilität des Produkts sicherzustellen. Gleichzeitig verfügt Kingstons Hacker 2 auch über eine lebenslange Garantie, sodass sich Benutzer während des Gebrauchs keine Sorgen um die Qualität des Produkts machen müssen. Kein Verklemmen. Kingston 8g1600ddr3 steckt nicht fest.

3. Wie wäre es mit Kingston Hacker God 8g? Kingston Hacker God ist ein Hochleistungs-Speicherstick, der häufig in Gaming-Computern oder Situationen verwendet wird, die Hochleistungsrechnen erfordern. Darunter ist 8 GB die Kapazitätsangabe dieses Modells.

4. Überprüfen Sie die Parameter der Kingston-Speichermodule: Kapazität, Anzahl der Speicherpartikel, Algebra, Speichergeschwindigkeit und Speicheridentifikation. Kapazität: Je größer die Zahl, desto größer der temporäre Speicher. Üblich sind 16 GB, 8 GB, 1 GB, 512 MB, 256 MB usw. Die Anzahl der Speicherpartikel gibt die Anzahl der Speicherpartikel und die Anzahl der Schweißflächen an. Das Format ist aRxb, z. B. 2Rx8.

5. Kingston HyperX 8GB DDR3 1600 (KHX1600C9D3K28GX) ist ein Speichermodul für Desktop-Computer mit guter Qualität.

Liebe Helden, ich würde gerne fragen, wie groß das sogenannte Memory Stick im Computer ist...

1 Die 8G hier ist die Größe des Memory Sticks und 512g ist die Speicherplatzgröße des Solid State fahren.

2. Was wir normalerweise als Größe des Computerspeichers (RAM) bezeichnen, bezieht sich auf die Gesamtkapazität des Speichersticks. Der Memory Stick ist ein wesentlicher Bestandteil des Computers und die CPU kann den Speicher über den Datenbus ansprechen. Historisch gesehen verfügten Computer-Motherboards über einen Hauptspeicher, und die Speichermodule waren Erweiterungen des Hauptspeichers.

3. Zu den derzeit auf dem Markt erhältlichen Speichermodulen gehören 128 MB, 256 MB, 512 MB usw. ●Cache Cache ist auch ein Konzept, auf das wir häufig stoßen. Es befindet sich zwischen der CPU und dem Speicher. Es handelt sich um einen Speicher, der schneller liest und schreibt als der Speicher.

4. Der Speicher ist eine der wichtigen Komponenten in einem Computer. Er ist eine Brücke für die Kommunikation mit der CPU.

5. Wenn Sie sich keine Sorgen machen, können Sie einen vorhandenen Speicher mitbringen. Dieser muss kompatibel sein. Speicher ist Hardware. So erhöhen Sie den Speicher, ohne Speichermodule hinzuzufügen. Im Internet gibt es Software zur Aufteilung der Festplatte in Speicher, aber der Effekt ist sehr gering. Speichermodule sind heutzutage sehr günstig und das Hinzufügen eines solchen Moduls kostet nur etwa 100 Yuan.

Das obige ist der detaillierte Inhalt vonWie sieht ein Memory Stick aus?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1377

1377

52

52

So deaktivieren Sie Hintergrundanwendungen in Windows 11_Windows 11-Tutorial zum Deaktivieren von Hintergrundanwendungen

May 07, 2024 pm 04:20 PM

So deaktivieren Sie Hintergrundanwendungen in Windows 11_Windows 11-Tutorial zum Deaktivieren von Hintergrundanwendungen

May 07, 2024 pm 04:20 PM

1. Öffnen Sie die Einstellungen in Windows 11. Sie können die Tastenkombination Win+I oder eine andere Methode verwenden. 2. Gehen Sie zum Abschnitt „Apps“ und klicken Sie auf „Apps & Funktionen“. 3. Suchen Sie die Anwendung, deren Ausführung im Hintergrund verhindert werden soll. Klicken Sie auf die Schaltfläche mit den drei Punkten und wählen Sie Erweiterte Optionen. 4. Suchen Sie den Abschnitt [Hintergrundanwendungsberechtigungen] und wählen Sie den gewünschten Wert aus. Standardmäßig stellt Windows 11 den Energieoptimierungsmodus ein. Damit kann Windows verwalten, wie Anwendungen im Hintergrund funktionieren. Wenn Sie beispielsweise den Energiesparmodus aktivieren, um den Akku zu schonen, schließt das System automatisch alle Apps. 5. Wählen Sie [Nie], um zu verhindern, dass die Anwendung im Hintergrund ausgeführt wird. Bitte beachten Sie, dass Sie dies tun können, wenn Sie feststellen, dass das Programm Ihnen keine Benachrichtigungen sendet, Daten nicht aktualisiert usw

Wie man Deepseek PDF umwandelt

Feb 19, 2025 pm 05:24 PM

Wie man Deepseek PDF umwandelt

Feb 19, 2025 pm 05:24 PM

Deepseek kann Dateien nicht direkt in PDF konvertieren. Abhängig vom Dateityp können Sie verschiedene Methoden verwenden: gemeinsame Dokumente (Word, Excel, PowerPoint): Verwenden Sie Microsoft Office, LibreOffice und andere Software, um als PDF zu exportieren. Bild: Speichern Sie als PDF mithilfe von Image Viewer oder Bildverarbeitungssoftware. Webseiten: Verwenden Sie die Funktion des Browsers "Into PDF" oder die dedizierte Webseite zum PDF -Tool. Ungewöhnliche Formate: Finden Sie den richtigen Konverter und konvertieren Sie ihn in PDF. Es ist wichtig, die richtigen Tools auszuwählen und einen Plan zu entwickeln, der auf der tatsächlichen Situation basiert.

So lesen Sie eine DBF-Datei in Oracle

May 10, 2024 am 01:27 AM

So lesen Sie eine DBF-Datei in Oracle

May 10, 2024 am 01:27 AM

Oracle kann DBF-Dateien durch die folgenden Schritte lesen: Erstellen Sie eine externe Tabelle und verweisen Sie auf die DBF-Datei.

Wie verändert der Java-Reflexionsmechanismus das Verhalten einer Klasse?

May 03, 2024 pm 06:15 PM

Wie verändert der Java-Reflexionsmechanismus das Verhalten einer Klasse?

May 03, 2024 pm 06:15 PM

Der Java-Reflexionsmechanismus ermöglicht es Programmen, das Verhalten von Klassen dynamisch zu ändern, ohne den Quellcode zu ändern. Durch Betreiben des Class-Objekts können Sie über newInstance() Instanzen erstellen, private Feldwerte ändern, private Methoden aufrufen usw. Reflection sollte jedoch mit Vorsicht verwendet werden, da es zu unerwartetem Verhalten und Sicherheitsproblemen führen kann und einen Leistungsaufwand mit sich bringt.

Häufige Ausnahmetypen und ihre Reparaturmaßnahmen in der Java-Funktionsentwicklung

May 03, 2024 pm 02:09 PM

Häufige Ausnahmetypen und ihre Reparaturmaßnahmen in der Java-Funktionsentwicklung

May 03, 2024 pm 02:09 PM

Häufige Ausnahmetypen und ihre Reparaturmaßnahmen bei der Entwicklung von Java-Funktionen Während der Entwicklung von Java-Funktionen können verschiedene Ausnahmen auftreten, die die korrekte Ausführung der Funktion beeinträchtigen. Im Folgenden sind häufige Ausnahmetypen und ihre Reparaturmaßnahmen aufgeführt: 1. NullPointerException Beschreibung: Wird beim Zugriff auf ein Objekt ausgelöst, das nicht initialisiert wurde. Fix: Stellen Sie sicher, dass Sie das Objekt auf Nicht-Null-Werte überprüfen, bevor Sie es verwenden. Beispielcode: try{Stringname=null;System.out.println(name.length());}catch(NullPointerExceptione){

Wie man domänenübergreifende Iframes in Vue erstellt

May 02, 2024 pm 10:48 PM

Wie man domänenübergreifende Iframes in Vue erstellt

May 02, 2024 pm 10:48 PM

Möglichkeiten zur Lösung domänenübergreifender Iframe-Probleme in Vue: CORS: Aktivieren Sie die CORS-Unterstützung im Backend-Server und verwenden Sie XMLHttpRequest oder die Fetch-API, um CORS-Anfragen in Vue zu senden. JSONP: Laden Sie JSONP-Skripte dynamisch in Vue mithilfe des JSONP-Endpunkts im Backend-Server. Proxyserver: Richten Sie einen Proxyserver zum Weiterleiten von Anforderungen ein, verwenden Sie eine Drittanbieterbibliothek (z. B. Axios) in Vue zum Senden von Anforderungen und legen Sie die Proxyserver-URL fest.

Interpretation von Botanix: dezentrales BTC L2 für Netzwerk-Asset-Management (mit interaktivem Tutorial)

May 08, 2024 pm 06:40 PM

Interpretation von Botanix: dezentrales BTC L2 für Netzwerk-Asset-Management (mit interaktivem Tutorial)

May 08, 2024 pm 06:40 PM

Gestern gab BotanixLabs bekannt, dass es eine Finanzierung in Höhe von insgesamt 11,5 Millionen US-Dollar unter Beteiligung von Polychain Capital, Placeholder Capital und anderen abgeschlossen hat. Die Finanzierung wird für den Aufbau des dezentralen EVM-Äquivalents von BTCL2Botanix verwendet. Spiderchain kombiniert die Benutzerfreundlichkeit von EVM mit der Sicherheit von Bitcoin. Seit der Inbetriebnahme des Testnetzes im November 2023 gab es mehr als 200.000 aktive Adressen. Odaily wird in diesem Artikel den charakteristischen Mechanismus und Testnetz-Interaktionsprozess von Botanix analysieren. Botanix Laut offizieller Definition ist Botanix eine dezentrale Turing-vollständige L2EVM, die auf Bitcoin basiert und aus zwei Kernkomponenten besteht: der Ethereum Virtual Machine

So verwenden Sie EXPLAIN in Oracle

May 03, 2024 am 12:06 AM

So verwenden Sie EXPLAIN in Oracle

May 03, 2024 am 12:06 AM

Der EXPLAIN-Befehl in Oracle wird verwendet, um den Ausführungsplan einer SQL-Anweisung zu analysieren. Die Verwendungsmethode besteht darin, das Schlüsselwort EXPLAIN vor der SQL-Anweisung hinzuzufügen. EXPLAIN-Ergebnisse enthalten Informationen wie ID, Operatortyp, Schätzung der Zeilenanzahl, Kostenschätzung, Schätzung der Ausgabezeilenanzahl, Zugriffsprädikate und Filterprädikate, die zur Optimierung der Abfrageleistung, zur Identifizierung kostspieliger Operatoren und Tabellen verwendet werden können, die von der Optimierung profitieren können Techniken.