Mobiles Tutorial

Mobiles Tutorial

Android Telefon

Android Telefon

So deaktivieren Sie den abgesicherten Modus (Hauptschlüsselkenntnisse)

So deaktivieren Sie den abgesicherten Modus (Hauptschlüsselkenntnisse)

So deaktivieren Sie den abgesicherten Modus (Hauptschlüsselkenntnisse)

Auf einem Computer oder Mobilgerät ist der abgesicherte Modus ein spezieller Diagnosemodus, der zur Behebung von Betriebssystemproblemen und Malware verwendet wird. Dieser Modus schränkt die Gerätefunktionalität ein, in manchen Fällen kann es jedoch passieren, dass Benutzer unbeabsichtigt in den abgesicherten Modus wechseln. In diesem Artikel stellt der PHP-Editor Xiaoxin ausführlich vor, wie Sie den abgesicherten Modus deaktivieren und den Normalbetrieb Ihres Geräts wiederherstellen.

1. Was ist der abgesicherte Modus?

Wir werden den abgesicherten Modus sowie seine Rolle und seinen Zweck im Detail vorstellen, damit die Leser in diesem Absatz verstehen können, warum der abgesicherte Modus freigegeben werden muss.

2. Gründe für den Wechsel in den abgesicherten Modus

Virusinfektion usw., wie z. B. Betriebssystemfehler, helfen den Lesern, die Richtung zur Lösung des Problems zu bestimmen, Schäden an Systemdateien. In diesem Teil werden die häufigsten Gründe für den Wechsel in den sicheren Modus erläutert Modus.

3. Überprüfen Sie, ob Hardwareprobleme vorliegen.

Manchmal kann es sein, dass das Gerät durch Hardwareprobleme in den abgesicherten Modus wechselt. Bildschirm usw.: In diesem Abschnitt erfahren Sie, wie Sie die Hardware des Geräts überprüfen und Fehler beheben können, z. B. die Überprüfung des Akkus und des Ladegeräts.

4. Starten Sie Ihr Gerät neu.

Der Neustart Ihres Geräts ist eine der einfachsten Möglichkeiten, den abgesicherten Modus zu entsperren. Mobiltelefone und Tablets usw. In diesem Absatz wird detailliert beschrieben, wie ein Neustart über verschiedene Gerätetypen, einschließlich Computer, durchgeführt wird.

5. Auf Anwendungsprobleme prüfen

Einige Anwendungen können dazu führen, dass das Gerät in den abgesicherten Modus wechselt. In diesem Abschnitt erfahren Sie, wie Sie Anwendungsprobleme identifizieren und beheben, die den abgesicherten Modus auslösen können, z. B. beim Deinstallieren oder Aktualisieren problematischer Anwendungen.

6. Cache-Daten löschen

Die Cache-Daten eines Geräts können manchmal dazu führen, dass in den abgesicherten Modus gewechselt wird. Und stellen Sie spezifische Betriebsschritte auf verschiedenen Geräten bereit. In diesem Abschnitt stellen wir detailliert vor, wie Sie Cache-Daten löschen, um das Problem im abgesicherten Modus zu lösen.

7. Kürzlich installierte Apps oder Updates löschen

stellt in diesem Abschnitt vor, wie man kürzlich installierte Apps oder Updates löscht, um den abgesicherten Modus zu deaktivieren, und stellt den Lesern spezifische Bedienungsanleitungen zur Verfügung.

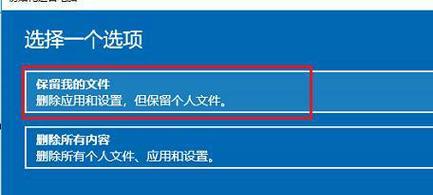

8. Standardeinstellungen wiederherstellen

Das Zurücksetzen Ihres Geräts auf die Standardeinstellungen ist eine effektive Möglichkeit, den abgesicherten Modus zu entsperren. Außerdem geben Sie in diesem Absatz Hinweise und Warnungen zur Durchführung der Gerätewiederherstellung und zum Zurücksetzen an.

9. Betriebssystem aktualisieren

Ältere Versionen von Betriebssystemen können dazu führen, dass das Gerät in den abgesicherten Modus wechselt. Und mit Anleitungen für verschiedene Geräte erklärt dieser Abschnitt den Lesern, wie sie ihre Betriebssysteme aktualisieren können, um Probleme zu beheben.

10. Viren scannen und entfernen

Eine Virusinfektion ist auch einer der Gründe, warum das Gerät in den abgesicherten Modus wechselt. In diesem Abschnitt wird beschrieben, wie Sie mit Sicherheitssoftware Viren auf Ihrem Gerät scannen und entfernen.

11. Weitere Hilfe finden

Leser finden in diesem Abschnitt weitere Hilfe- und Supportressourcen, z. B. Foren, Communities oder Support-Websites von Geräteherstellern, wenn die oben genannten Methoden das Problem im abgesicherten Modus nicht lösen können.

12. Methoden, um den erneuten Wechsel in den abgesicherten Modus zu vermeiden

Um den Lesern zu helfen, den erneuten Wechsel in den abgesicherten Modus zu vermeiden, werden in diesem Absatz einige Vorschläge und Tricks gegeben, die den normalen Betrieb des Geräts sicherstellen.

13. Seien Sie vorsichtig mit den Betriebssystemeinstellungen

Durch die richtige Konfiguration der Betriebssystemeinstellungen kann die Möglichkeit verringert werden, in den abgesicherten Modus zu wechseln. Um den Lesern zu helfen, Probleme zu vermeiden, werden in diesem Absatz einige wichtige Betriebssystemeinstellungen vorgestellt.

14. Regelmäßige Sicherung wichtiger Daten

Regelmäßige Sicherung wichtiger Daten kann Benutzer vor dem Risiko eines Datenverlusts schützen. Und stellen Sie in diesem Teil einige Backup-Tools vor, die den Lesern Vorschläge zum Sichern von Daten geben.

15. Mit Vorschlägen

und einigen Vorschlägen und Vorsichtsmaßnahmen. Im letzten Absatz dieses Artikels wird die Methode zum Deaktivieren des abgesicherten Modus beschrieben, um den Lesern zu helfen, besser mit ähnlichen Problemen umzugehen.

Um das Gerät wieder in den Normalbetrieb zu versetzen, erfahren die Leser in diesem Artikel, wie sie den abgesicherten Modus deaktivieren. Gehen Sie bei der Lösung von Problemen vorsichtig vor, um weitere Schäden an Ihrem Gerät zu vermeiden, und befolgen Sie die für Ihr Gerät geltenden Richtlinien und Empfehlungen. Denken Sie daran, wenn Sie einmal nicht weiterkommen, ist es ratsam, professionelle Hilfe in Anspruch zu nehmen.

Das obige ist der detaillierte Inhalt vonSo deaktivieren Sie den abgesicherten Modus (Hauptschlüsselkenntnisse). Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1389

1389

52

52

So verwenden Sie SQL DateTime

Apr 09, 2025 pm 06:09 PM

So verwenden Sie SQL DateTime

Apr 09, 2025 pm 06:09 PM

Der Datentyp der DateTime wird verwendet, um Datum und Uhrzeitinformationen mit hoher Präzision zu speichern, zwischen 0001-01-01 00:00:00 bis 9999-12-31 23: 59: 59.9999999999999999999999999999999999999999999. Zonenkonvertierungsfunktionen, müssen sich jedoch potenzielle Probleme bewusst sein, wenn sie Präzision, Reichweite und Zeitzonen umwandeln.

So erstellen Sie die Oracle -Datenbank So erstellen Sie die Oracle -Datenbank

Apr 11, 2025 pm 02:36 PM

So erstellen Sie die Oracle -Datenbank So erstellen Sie die Oracle -Datenbank

Apr 11, 2025 pm 02:36 PM

Um eine Oracle -Datenbank zu erstellen, besteht die gemeinsame Methode darin, das dbca -grafische Tool zu verwenden. Die Schritte sind wie folgt: 1. Verwenden Sie das DBCA -Tool, um den DBNAME festzulegen, um den Datenbanknamen anzugeben. 2. Setzen Sie Syspassword und SystemPassword auf starke Passwörter. 3.. Setzen Sie Charaktere und NationalCharacterset auf AL32UTF8; 4. Setzen Sie MemorySize und tablespacesize, um sie entsprechend den tatsächlichen Bedürfnissen anzupassen. 5. Geben Sie den Logfile -Pfad an. Erweiterte Methoden werden manuell mit SQL -Befehlen erstellt, sind jedoch komplexer und anfällig für Fehler. Achten Sie auf die Kennwortstärke, die Auswahl der Zeichensatz, die Größe und den Speicher von Tabellenräumen

So löschen Sie Zeilen, die bestimmte Kriterien in SQL erfüllen

Apr 09, 2025 pm 12:24 PM

So löschen Sie Zeilen, die bestimmte Kriterien in SQL erfüllen

Apr 09, 2025 pm 12:24 PM

Verwenden Sie die Anweisung Löschen, um Daten aus der Datenbank zu löschen und die Löschkriterien über die WHERE -Klausel anzugeben. Beispielsyntax: löschen aus table_name wobei Bedingung; HINWEIS: Sicherung von Daten, bevor Sie Löschvorgänge ausführen, Anweisungen in der Testumgebung überprüfen, mit der Grenzklausel die Anzahl der gelöschten Zeilen einschränken, die Where -Klausel sorgfältig überprüfen, um Fehld) zu vermeiden, und die Indizes zur Optimierung der Löschwirkungsgrad großer Tabellen verwenden.

Wie füge ich Spalten in PostgreSQL hinzu?

Apr 09, 2025 pm 12:36 PM

Wie füge ich Spalten in PostgreSQL hinzu?

Apr 09, 2025 pm 12:36 PM

PostgreSQL Die Methode zum Hinzufügen von Spalten besteht darin, den Befehl zur Änderungstabelle zu verwenden und die folgenden Details zu berücksichtigen: Datentyp: Wählen Sie den Typ, der für die neue Spalte geeignet ist, um Daten wie int oder varchar zu speichern. Standardeinstellung: Geben Sie den Standardwert der neuen Spalte über das Standard -Schlüsselwort an und vermeiden Sie den Wert von NULL. Einschränkungen: Fügen Sie nicht null, eindeutig hinzu oder überprüfen Sie die Einschränkungen bei Bedarf. Gleichzeitige Operationen: Verwenden Sie Transaktionen oder andere Parallelitätskontrollmechanismen, um Sperrkonflikte beim Hinzufügen von Spalten zu verarbeiten.

So löschen Sie alle Daten von Oracle

Apr 11, 2025 pm 08:36 PM

So löschen Sie alle Daten von Oracle

Apr 11, 2025 pm 08:36 PM

Für das Löschen aller Daten in Oracle sind die folgenden Schritte erforderlich: 1. Erstellen Sie eine Verbindung; 2. Deaktivieren Sie fremde Schlüsselbeschränkungen; 3.. Tabellendaten löschen; 4. Transaktionen einreichen; 5. Aktivieren Sie fremde Schlüsselbeschränkungen (optional). Stellen Sie sicher, dass Sie die Datenbank vor der Ausführung sichern, um den Datenverlust zu verhindern.

CentOS stoppt die Wartung 2024

Apr 14, 2025 pm 08:39 PM

CentOS stoppt die Wartung 2024

Apr 14, 2025 pm 08:39 PM

CentOS wird 2024 geschlossen, da seine stromaufwärts gelegene Verteilung RHEL 8 geschlossen wurde. Diese Abschaltung wirkt sich auf das CentOS 8 -System aus und verhindert, dass es weiterhin Aktualisierungen erhalten. Benutzer sollten eine Migration planen, und empfohlene Optionen umfassen CentOS Stream, Almalinux und Rocky Linux, um das System sicher und stabil zu halten.

Was sind die Oracle11g -Datenbank -Migrationstools?

Apr 11, 2025 pm 03:36 PM

Was sind die Oracle11g -Datenbank -Migrationstools?

Apr 11, 2025 pm 03:36 PM

Wie wähle ich das Oracle 11g -Migrationstool aus? Bestimmen Sie das Migrationsziel und bestimmen Sie die Werkzeuganforderungen. Mainstream-Toolklassifizierung: Oracle's Own Tools (EXPDP/IMPDP) Tools von Drittanbietern (Goldengate, DataStage) Cloud-Plattformdienste (wie AWS, Azure) zur Auswahl von Tools, die für die Projektgröße und -komplexität geeignet sind. FAQs und Debugging: Datenkonsistenzprobleme für Netzwerkprobleme unzureichende Raumoptimierung und Best Practices: Parallele Verarbeitungsdatenkomprimierungs -Inkrementelle Migrationstest

Welche Arten von Dateien bestehen aus Oracle -Datenbanken?

Apr 11, 2025 pm 03:03 PM

Welche Arten von Dateien bestehen aus Oracle -Datenbanken?

Apr 11, 2025 pm 03:03 PM

Die Struktur der Oracle -Datenbankdatei umfasst: Datendatei: Speichern tatsächlicher Daten. Steuerdatei: Datenbankstrukturinformationen aufzeichnen. Protokolldateien neu wieder aufnehmen: Aktenübertragungsvorgänge aufzeichnen, um die Datenkonsistenz sicherzustellen. Parameterdatei: Enthält Datenbank, die über Parameter ausgeführt werden, um die Leistung zu optimieren. Archivprotokolldatei: Backup -Wiederherstellung der Protokolldatei für die Katastrophenwiederherstellung.