Methoden zur Verhinderung von CC-Angriffen

Zu den Methoden zur Verhinderung von CC-Angriffen gehören Verkehrsfilterung, Lastausgleich, Caching-Technologie, elastische Erweiterung, Hochverfügbarkeitsarchitektur, Überprüfungsmechanismen, Überwachung und Alarme sowie Sicherheitsupdates. In diesem Thema finden Sie Artikel, Downloads und Kursinhalte zu CC-Angriffen, die jeder kostenlos herunterladen und erleben kann.

128

128

5

5

Methoden zur Verhinderung von CC-Angriffen

Methoden zur Verhinderung von CC-Angriffen

Zu den Methoden zur Verhinderung von CC-Angriffen gehören Verkehrsfilterung, Lastausgleich, Caching-Technologie, elastische Erweiterung, Hochverfügbarkeitsarchitektur, Überprüfungsmechanismen, Überwachung und Alarme sowie Sicherheitsupdates. Detaillierte Einführung: 1. Verkehrsfilterung durch Einrichten einer Firewall oder Verwendung professioneller Firewall-Geräte zum Filtern und Erkennen des Datenverkehrs. Sie kann den Datenverkehr nach Quelle, Ziel, Protokoll usw. filtern, um böswilligen Datenverkehr zu blockieren Durch den Lastausgleich wird der Datenverkehr auf mehrere Server verteilt, um den Lastdruck auf einem einzelnen Server zu verringern, wenn ein Server von CC usw. angegriffen wird.

Oct 24, 2023 pm 03:36 PM

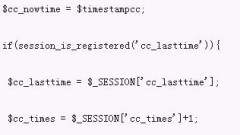

Was ist der Implementierungscode für PHP-Anti-CC-Angriffe?

Der Implementierungscode von PHP zur Verhinderung von CC-Angriffen lautet „if (session_is_registered('ll_lasttime')){$ll_lasttime = $_SESSION['ll_lasttime'];$ll_times =...}“.

Jan 18, 2022 am 09:21 AM

Was ist ein CC-Angriff?

CC-Angriff, englisch Challenge Collapsar, übersetzt als „Challenge Black Hole“, ist ein verteilter Denial-of-Service-Angriff (DDoS), der auf Schwachstellen in der Leistung des Servicesystems abzielt. Herkömmliche DDoS-Angriffe nutzen im Allgemeinen Fehler in der zugrunde liegenden Netzwerktechnologie des Opferservers aus, um Angriffe zu starten, und der Angreifer verbraucht relativ wenig Datenverkehr.

Mar 29, 2019 pm 03:16 PM

Was ist ein Linux-CC-Angriff?

Linux-CC-Angriffe werden hauptsächlich zum Angriff auf Seiten verwendet und simulieren den kontinuierlichen Zugriff mehrerer Benutzer auf Ihre Seiten, wodurch Ihre Systemressourcen erschöpft werden. Angriffe belegen eine große Menge an Netzwerkressourcen durch eine große Anzahl legitimer Anforderungen, um den Zweck zu erreichen das Netzwerk lahmzulegen.

Mar 10, 2023 am 09:21 AM

PHP verhindert CC-Angriffscode. PHP verhindert die häufige Aktualisierung von Webseiten

In diesem Artikel wird hauptsächlich der PHP-Code zur Verhinderung von CC-Angriffen und PHP zur Verhinderung häufiger Seitenaktualisierungen und schneller bösartiger Seitenaktualisierungen vorgestellt. CC-Angriffe verwenden Proxyserver, um legitime Anfragen an die Zielseite zu generieren und so zu simulieren, dass mehrere Benutzer die Website des Opfers ununterbrochen besuchen. Interessierte Freunde, Sie können es studieren

Jun 02, 2018 pm 02:11 PM

Heißer Artikel

Heiße Werkzeuge

Kits AI

Verwandeln Sie Ihre Stimme mit KI-Künstlerstimmen. Erstellen und trainieren Sie Ihr eigenes KI-Sprachmodell.

SOUNDRAW - AI Music Generator

Erstellen Sie ganz einfach Musik für Videos, Filme und mehr mit dem KI-Musikgenerator von SOUNDRAW.

Web ChatGPT.ai

Kostenlose Chrome -Erweiterung mit OpenAI -Chatbot für ein effizientes Surfen.

Aceessay.AI

BYPASS -AI -Erkennung, ohne die Qualität zu beeinträchtigen

Noteey

Eine visuelle App-App-App zum organisierenden Gedanken kreativ.