Insgesamt10000 bezogener Inhalt gefunden

ThinkPHP6-Leitfaden zur Berechtigungsverwaltung: Implementieren der Benutzerberechtigungskontrolle

Artikeleinführung:ThinkPHP6-Leitfaden zur Berechtigungsverwaltung: Implementierung der Benutzerberechtigungskontrolle Einführung: In Webanwendungen ist die Berechtigungsverwaltung ein sehr wichtiger Teil. Sie kann uns dabei helfen, die Zugriffs- und Betriebsberechtigungen der Benutzer auf Systemressourcen zu kontrollieren und die Sicherheit des Systems zu schützen. Im ThinkPHP6-Framework können wir seine leistungsstarken Berechtigungsverwaltungsfunktionen nutzen, um die Benutzerberechtigungskontrolle zu implementieren. 1. Datenbanktabellen erstellen Bevor wir mit der Implementierung der Benutzerberechtigungssteuerung beginnen, müssen wir zunächst entsprechende Datenbanktabellen erstellen, um Benutzer-, Rollen- und Berechtigungsinformationen zu speichern.

2023-08-13

Kommentar 0

2150

Best Practices für Laravel-Berechtigungsfunktionen: So steuern Sie Benutzerberechtigungen richtig

Artikeleinführung:Best Practices für Laravel-Berechtigungsfunktionen: Für die korrekte Steuerung von Benutzerberechtigungen sind spezifische Codebeispiele erforderlich. Einführung: Laravel ist ein sehr leistungsstarkes und beliebtes PHP-Framework, das viele Funktionen und Tools bereitstellt, die uns bei der Entwicklung effizienter und sicherer Webanwendungen unterstützen. Eine wichtige Funktion ist die Berechtigungskontrolle, die den Benutzerzugriff auf verschiedene Teile der Anwendung basierend auf seinen Rollen und Berechtigungen einschränkt. Eine ordnungsgemäße Berechtigungskontrolle ist eine Schlüsselkomponente jeder Webanwendung, um sensible Daten und Funktionen vor unbefugtem Zugriff zu schützen

2023-11-02

Kommentar 0

1088

Entwicklungspraxis der PHP-MySQL-Benutzerberechtigungskontrolle

Artikeleinführung:PHP-Entwicklungspraxis: Verwendung von PHP und MySQL zur Implementierung der Benutzerberechtigungskontrolle Mit der Entwicklung des Internets müssen immer mehr Websites und Anwendungen Funktionen zur Benutzerberechtigungskontrolle implementieren, um sicherzustellen, dass Benutzer nur auf die Ressourcen zugreifen können, zu deren Nutzung sie berechtigt sind. Als weit verbreitete serverseitige Programmiersprache bietet PHP eine Fülle von Tools und Funktionen zur Implementierung der Benutzerberechtigungskontrolle. In Kombination mit der MySQL-Datenbank können wir schnell ein flexibles und sicheres Berechtigungskontrollsystem aufbauen. In diesem Artikel erklären wir, wie man dies mit PHP und MySQL umsetzt

2023-07-01

Kommentar 0

745

Benutzerverwaltung und Berechtigungskontrolle eines Echtzeit-Chat-Systems auf Basis von PHP

Artikeleinführung:Benutzerverwaltung und Autoritätskontrolle eines Echtzeit-Chat-Systems auf Basis von PHP Mit der rasanten Entwicklung des Internets ist das Echtzeit-Chat-System zu einem wichtigen Bestandteil der modernen Kommunikation geworden. Herkömmliche Chat-Systeme stellen lediglich Instant-Messaging-Funktionen zwischen Benutzern bereit, jedoch sind Benutzerverwaltung und Berechtigungskontrolle besonders wichtig. In diesem Artikel wird erläutert, wie ein einfaches Echtzeit-Chat-System basierend auf der PHP-Sprache implementiert wird, und die Methoden zur Benutzerverwaltung und Berechtigungskontrolle werden ausführlich erläutert. 1. Benutzerverwaltung Die Benutzerverwaltung ist eine der Kernanforderungen im Echtzeit-Chat-System. Sie kann uns bei der Verwaltung der Benutzer des Systems helfen.

2023-08-27

Kommentar 0

1550

yii权限控制的方法(三种方法),yii权限控制_PHP教程

Artikeleinführung:yii权限控制的方法(三种方法),yii权限控制。yii权限控制的方法(三种方法),yii权限控制 本文实例讲述了yii权限控制的方法。分享给大家供大家参考,具体如下: 这里摘录以下3种:

2016-07-12

Kommentar 0

1129

Implementierungsmethode für PHP-Benutzerauthentifizierung und Berechtigungskontrolle

Artikeleinführung:So implementieren Sie Benutzerauthentifizierung und Berechtigungskontrolle in der PHP-Entwicklung. In der Webentwicklung sind Benutzerauthentifizierung und Berechtigungskontrolle eine der sehr wichtigen Funktionen. In der PHP-Entwicklung können durch angemessenes Design und den Einsatz relevanter Technologien Benutzerauthentifizierungs- und Berechtigungskontrollfunktionen realisiert werden. In diesem Artikel wird erläutert, wie Benutzerauthentifizierung und Berechtigungskontrolle in der PHP-Entwicklung implementiert werden. Benutzerauthentifizierung Unter Benutzerauthentifizierung versteht man die Überprüfung der Identitätsinformationen des Benutzers, um sicherzustellen, dass es sich bei dem Benutzer um einen legitimen Benutzer handelt. Normalerweise kann die Benutzerauthentifizierung anhand von Benutzername und Passwort überprüft werden. Im Folgenden finden Sie die Schritte zum Implementieren der Benutzerauthentifizierung

2023-06-30

Kommentar 0

1362

PHP-Entwicklungsfähigkeiten: So implementieren Sie die Benutzerberechtigungskontrolle

Artikeleinführung:PHP-Entwicklungsfähigkeiten: So implementieren Sie die Benutzerberechtigungskontrolle Einführung: In Webanwendungen ist die Benutzerberechtigungskontrolle eine sehr wichtige Funktion. Es stellt sicher, dass Benutzer nur auf Inhalte und Funktionen zugreifen können, für die sie autorisiert sind, und verhindert gleichzeitig böswillige Aktionen durch nicht autorisierte Benutzer. In diesem Artikel stellen wir die Verwendung von PHP zur Implementierung der Benutzerberechtigungskontrolle vor und stellen spezifische Codebeispiele bereit. 1. Datenbankdesign: Bevor wir mit dem Schreiben von Code beginnen, müssen wir zunächst die Datenbank entwerfen, um benutzer- und berechtigungsbezogene Informationen zu speichern. Normalerweise werden wir festlegen

2023-09-21

Kommentar 0

1389

So implementieren Sie Berechtigungskontrolle und Benutzerverwaltung in Uniapp

Artikeleinführung:So implementieren Sie Berechtigungskontrolle und Benutzerverwaltung in uniapp Mit der Entwicklung mobiler Anwendungen sind Berechtigungskontrolle und Benutzerverwaltung zu einem wichtigen Bestandteil der Anwendungsentwicklung geworden. In uniapp können wir einige praktische Methoden verwenden, um diese beiden Funktionen zu implementieren und die Sicherheit und Benutzererfahrung der Anwendung zu verbessern. In diesem Artikel wird die Implementierung der Berechtigungskontrolle und Benutzerverwaltung in uniapp vorgestellt und einige spezifische Codebeispiele als Referenz bereitgestellt. 1. Berechtigungskontrolle Unter Berechtigungskontrolle versteht man das Festlegen unterschiedlicher Betriebsberechtigungen für verschiedene Benutzer oder Benutzergruppen in einer Anwendung, um die Anwendung zu schützen.

2023-10-20

Kommentar 0

2371

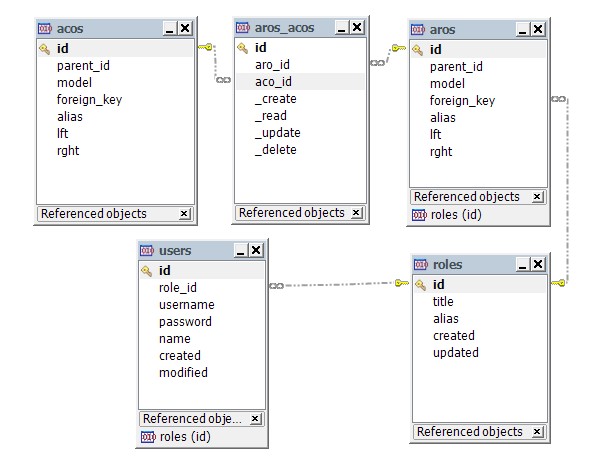

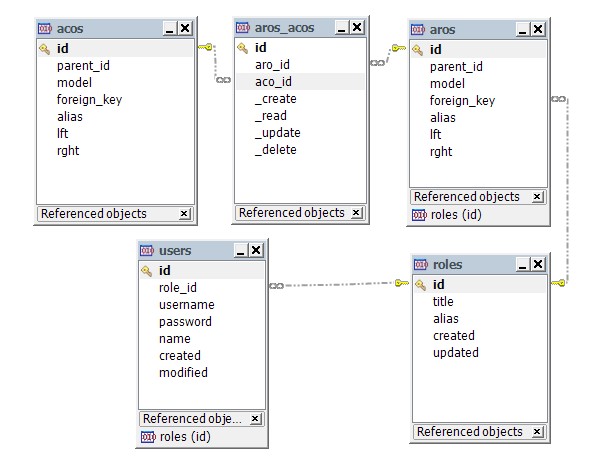

用cakephp高速开发php应用-用户及权限控制

Artikeleinführung:

用cakephp快速开发php应用--用户及权限控制

cakephp框架提供了一套基于Acl访问控制机制。通过使用AuthComponent和AclComponent组件,可以快速实现的权限控制。

?

基于访问控制表的权限设计

从上面的ER图中可以看出,aro对象的业务对象为role(角色,和group(组)是同一个概念)。在数库据中,并没有对

2016-06-13

Kommentar 0

1053

So führen Sie die Benutzerberechtigungskontrolle unter Linux über ein PHP-Skript durch

Artikeleinführung:So steuern Sie Benutzerrechte in Linux über PHP-Skripte. Mit der Entwicklung des Internets und der Vielzahl von Anwendungen ist die Bedeutung der Benutzerrechtekontrolle in Websites und Anwendungen immer wichtiger geworden. Es ist eine gängige Praxis, die Benutzerberechtigungskontrolle unter Linux über PHP-Skripte zu implementieren. In diesem Artikel wird detailliert beschrieben, wie Sie PHP-Skripte zur Benutzerberechtigungssteuerung auf der Linux-Plattform verwenden, und es werden spezifische Codebeispiele bereitgestellt. 1. Übersicht über Benutzerberechtigungen Unter Linux verfügt jeder Benutzer über bestimmte Berechtigungen, die den Zugriff des Benutzers auf Systemressourcen bestimmen.

2023-10-05

Kommentar 0

918

基于原生PHP交叉会员权限控制,交叉会员权限控制_PHP教程

Artikeleinführung:基于原生PHP交叉会员权限控制,交叉会员权限控制。基于原生PHP交叉会员权限控制,交叉会员权限控制 对于一个网站的后台管理系统,单一的超级管理员权限往往不能满足我们的需求,尤其是

2016-07-13

Kommentar 0

884

Implementierung von Benutzerberechtigungen und Zugriffskontrolle mit PHP und SQLite

Artikeleinführung:Benutzerberechtigungen und Zugriffskontrolle mit PHP und SQLite implementieren In modernen Webanwendungen sind Benutzerberechtigungen und Zugriffskontrolle ein sehr wichtiger Bestandteil. Mit einer ordnungsgemäßen Berechtigungsverwaltung können Sie sicherstellen, dass nur autorisierte Benutzer auf bestimmte Seiten und Funktionen zugreifen können. In diesem Artikel erfahren Sie, wie Sie mit PHP und SQLite grundlegende Benutzerberechtigungen und Zugriffskontrolle implementieren. Zuerst müssen wir eine SQLite-Datenbank erstellen, um Informationen über Benutzer und ihre Berechtigungen zu speichern. Das Folgende ist die Struktur einer einfachen Benutzertabelle und einer Berechtigungstabelle

2023-07-29

Kommentar 0

1320

Benutzerverwaltung und Berechtigungskontrolle in Laravel: Implementierung mehrerer Benutzer und Rollenzuweisungen

Artikeleinführung:Benutzerverwaltung und Berechtigungskontrolle in Laravel: Mehrbenutzer- und Rollenzuweisung implementieren Einführung: In modernen Webanwendungen gehören Benutzerverwaltung und Berechtigungskontrolle zu den sehr wichtigen Funktionen. Laravel bietet als beliebtes PHP-Framework leistungsstarke und flexible Tools zur Implementierung der Berechtigungskontrolle für mehrere Benutzer und Rollenzuweisungen. In diesem Artikel wird erläutert, wie Benutzerverwaltungs- und Berechtigungskontrollfunktionen in Laravel implementiert werden, und relevante Codebeispiele bereitgestellt. 1. Installation und Konfiguration Implementieren Sie zunächst die Benutzerverwaltung in Laravel

2023-08-12

Kommentar 0

1212

So verwenden Sie Linux für die Benutzerrechteverwaltung und Zugriffskontrolle

Artikeleinführung:So verwenden Sie Linux für die Verwaltung von Benutzerrechten und die Zugriffskontrolle In Linux-Systemen sind die Verwaltung von Benutzerrechten und die Zugriffskontrolle sehr wichtig, da sie die Systemsicherheit und Datenvertraulichkeit gewährleisten können. In diesem Artikel wird die Verwendung von Linux für die Benutzerrechteverwaltung und Zugriffskontrolle vorgestellt und relevante Codebeispiele bereitgestellt. 1. Benutzerrechteverwaltung Benutzer und Benutzergruppen Im Linux-System werden Rechte über Benutzer und Benutzergruppen verwaltet. Ein Benutzer ist eine Person, die berechtigt ist, sich am System anzumelden, und eine Benutzergruppe ist eine Organisationsform, die mehrere Benutzer zusammenfasst.

2023-08-03

Kommentar 0

2789

RBAC-Berechtigungsverwaltung im Yii-Framework: Steuerung der Benutzerzugriffsberechtigungen

Artikeleinführung:Mit der kontinuierlichen Entwicklung des Internets müssen immer mehr Websites und Anwendungen die Verwaltung und Kontrolle von Benutzerberechtigungen implementieren, um die Sicherheit und Zuverlässigkeit von Websites und Anwendungen zu gewährleisten. Als beliebtes PHP-Framework bietet das Yii-Framework einen vollständigen Satz von RBAC-Berechtigungsverwaltungsmechanismen (Role-BasedAccessControl) zur Steuerung der Benutzerzugriffsberechtigungen auf das System. In diesem Artikel wird der RBAC-Berechtigungsverwaltungsmechanismus im Yii-Framework vorgestellt und seine Verwendung anhand eines einfachen Beispiels demonstriert. 1. R

2023-06-21

Kommentar 0

1495

PBAC权限控制的权限资源问题

Artikeleinführung:PBAC权限控制的权限资源问题

2016-06-23

Kommentar 0

1527

PHP und UniApp implementieren Datenberechtigungskontrolle und Zugriffsbeschränkungen

Artikeleinführung:PHP und UniApp implementieren Datenberechtigungskontrollen und Zugriffsbeschränkungen. Bei der Entwicklung von Webanwendungen oder mobilen Anwendungen ist es häufig erforderlich, Berechtigungskontrollen und Zugriffsbeschränkungen für Daten durchzuführen, um Datensicherheit und Datenschutz zu gewährleisten. In diesem Artikel wird die Verwendung des PHP- und UniApp-Frameworks zur Implementierung der Datenberechtigungskontrolle und Zugriffsbeschränkungen vorgestellt und entsprechende Codebeispiele gegeben. 1. PHP implementiert ein Benutzerberechtigungsverwaltungssystem zur Datenberechtigungskontrolle. Zunächst müssen wir ein Benutzerberechtigungsverwaltungssystem entwerfen, um Benutzerberechtigungen zu verwalten und zu steuern.

2023-07-04

Kommentar 0

1942

Java implementiert Funktionen zur Formularberechtigungskontrolle und Benutzerauthentifizierung

Artikeleinführung:Java implementiert Formularberechtigungskontroll- und Benutzerauthentifizierungsfunktionen. In den meisten Webanwendungen sind Formularberechtigungskontroll- und Benutzerauthentifizierungsfunktionen von entscheidender Bedeutung. Durch eine angemessene Berechtigungskontrolle kann sichergestellt werden, dass nur authentifizierte und autorisierte Benutzer auf bestimmte Ressourcen und Funktionen zugreifen können, wodurch die Sicherheit und Zuverlässigkeit des Systems gewährleistet wird. Java bietet viele leistungsstarke Tools und Frameworks zur Implementierung von Formularberechtigungskontroll- und Benutzerauthentifizierungsfunktionen. Das am häufigsten verwendete davon ist SpringSecurity. SpringSecurit

2023-08-07

Kommentar 0

1001